- Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker.

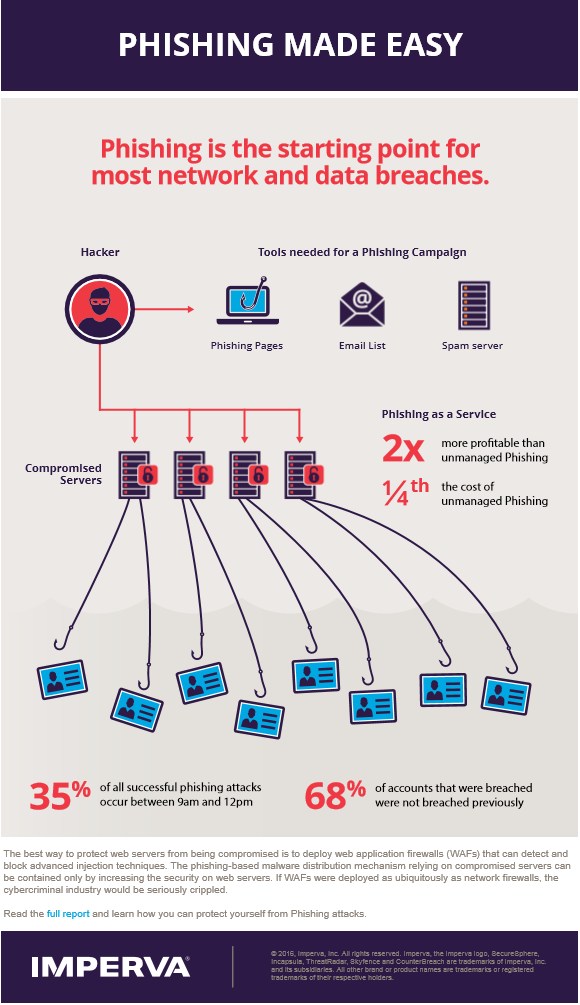

- Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein.

Foto: Imperva

Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern die Forscher des Imperva Defense Centers, wie Cyberkriminelle die Kosten des Phishings senken und gleichzeitig die Wirksamkeit enorm steigern. Dazu setzen sie gekaperte Server und ganze Phishing-Services wirksam ein, die als Haupttreiber des Gesamtanstiegs von Phishing-Attacken gelten.

30 Prozent der Phishing-E-Mails werden geöffnet

Der Sicherheitsbericht von Verizon für 2016 (2016 Verizon Data Breach Investigations Report, DBIR [2]) zeigt, dass wieder viele Nutzer Opfer von Phishing-Kampagnen wurden und von diesen sogar 30 Prozent diese Phishing-E-Mails öffneten. Dieses Ergebnis ist alarmierend, da Phishing der Ausgangspunkt für die meisten Netzwerk- und Datensicherheitsverstöße ist. Vor diesem Hintergrund haben die Forscher von Imperva eine Mitte Juni 2016 initiierte Phishing-Kampagne unter die Lupe genommen. Zu den überraschendsten Ergebnissen gehörten die geringen Kosten der Initiierung einer Phishing-Kampagne sowie deren hoher ROI für Cyberkriminelle.

PhaaS : 25 Prozent billiger und doppelt so rentabel

Die Experten durchsuchten den Darknet-Markt, um die Kosten von Phishing-Kampagnen einzuschätzen und ein klares Bild des Geschäftsmodells zu bekommen. Sie stellten fest, dass die Anschaffung sehr einfach ist und die Kosten von Phishing-as-a-Service (PhaaS)-Kampagnen gering ausfallen. Außerdem beobachteten sie, dass Hacker Webserver ganz einfach für ihre Kampagnen knacken konnten, was die notwendigen Investitionen noch weiter verringerte. Gemäß der Kostenanalyse der Experten ist das PhaaS ungefähr 25 Prozent billiger und doppelt so rentabel wie eine traditionelle, unkontrollierte Phishing-Kampagne, die viel Aufwand und Fertigkeiten erfordert. Leider werden geringere Kosten und technologische Barrieren im Zusammenhang mit dem Phishing unweigerlich zu einem Anstieg von Phishing-Kampagnen führen. Dazu werden zukünftig noch mehr Personen diesen Kampagnen zum Opfer fallen.

Social-Engineering-Techniken

Überraschend viele Daten konnte Imperva bei der Verfolgung der Hacker gewinnen, sowohl über die Opfer als auch über die Social-Engineering-Techniken der Hacker. Die Untersuchung der Daten über die Geschädigten ergab, dass diese zwischen 9 Uhr morgens und der Mittagszeit am anfälligsten sind, auf das E-Mail-Phishing hereinzufallen – genau in der Zeit, wenn sie sich bei der Arbeit befinden und damit beschäftigt sind, E-Mails zu verfassen und zu beantworten. Außerdem waren die Opfer eher dazu bereit, ihren Benutzernamen und ihr Passwort einzugeben, um einen Anhang zu öffnen − in diesem Fall eine Adobe PDF-Datei −, als auf eine URL in einer E-Mail zu klicken und sich blind einzuloggen.

Profitorientiertes Hacking

Imperva konnte die Kampagne auf eine indonesische Hacker-Gruppe zurückführen, die ihre »Karriere« mit einer Reihe von Verunstaltungsattacken, einer Art elektronischer Graffitis, gegen Ziele in den USA, Australien und Indonesien begonnen hatte. Ende 2015 begann die Gruppe schließlich mit dem profitorientiertem Hacking und war schnell in der Lage, drei verschiedene Kampagnen zu starten und aktiv zu halten. Die Kampagnen betrafen Outlook-Webanwendungen, Wells Fargos Online-Banking und Adobe PDF. Diese Gruppe wurde auch mit Kampagnen in Zusammenhang gebracht, die Schwachstellenscanner für Internet-Shops verwenden, die das Magento-E-Commerce-System nutzen.

»Die Kombination aus PhaaS und gekaperten Webservern hat die finanzielle, technologische und zeitliche Investition, die zur Durchführung einer erfolgreichen Phishing-Kampagne notwendig ist, erheblich verringert«, erklärt Amichai Shulman, Mitbegründer und CTO von Imperva. »Es ist für Unternehmen nicht länger sinnvoll, den kundenseitigen Ansatz der Endpoint-Software zur Bekämpfung von Phishing-Versuchen zu nutzen, da die Anwender nach wie vor auf schädliche Links in E-Mails klicken. Eine Möglichkeit, Attacken zu bremsen, ist die Verhinderung eines einfachen Zugriffs auf gekaperte Server, wodurch das Phishing-Geschäftsmodell teurer und weniger rentabel werden würde. Webanwendungen sind heutzutage omnipräsent und entsprechende Sicherheitsvorkehrungen müssen auf breiter Basis getroffen werden, um dem Anstieg des Phishing Einhalt zu gebieten und wertvolle Daten und Anwendungen zu schützen.«

[1] Der neue HII-Report Phishing made easy: Time to rethink our prevention strategy? ist über folgenden Link in ausführlicher Form erhältlich. https://www.imperva.com/docs/Imperva-HII-phishing-made-easy.pdf?utm_medium=email&utm_source=email_pr&utm_campaign=2016q4_crp_HII-PhishingReport[2] https://ap-verlag.de/cyberkriminelle-nutzen-auch-weiterhin-menschliche-schwaechen-aus/21149/

Cyberkriminelle nutzen auch weiterhin menschliche Schwächen aus

Die fünf häufigsten Phishing-Köder und was man dagegen tun kann

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing-Angriffe stoppen: So erkennen Sie bösartige E-Mails

Phishing-Abwehr: datenschutzrechtliche Bedenken – Gutachten empfiehlt Redacting

Security Trends 2017: Worauf sich Privatnutzer und Unternehmen einstellen müssen