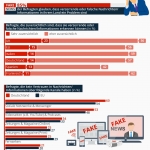

85 Prozent der für eine aktuelle Erhebung befragten EU-Bürger glauben, dass verzerrende oder falsche Nachrichten in ihrem Land ein Problem sind. Für die Studie wurden im Auftrag der Europäischen Kommission 26.576 Menschen (ab 15 Jahren) in der gesamten Europäischen Union befragt. Aber können die Europäer auch zwischen echten und falschen Informationen unterscheiden. Nur 14 Prozent…