Mit einer geeigneten Backup- und Disaster-Recovery-Strategie können auch Daten nach unentdeckten Cyberangriffen wiederhergestellt werden-

- Nach den aktuellen erpresserischen Trojaner-Angriffen erkannten Virenscanner die Gefahr erst, als der Befall schon fortgeschritten war – das ist für viele Unternehmen jedoch zu spät.

- Erste betroffene Krankenhäuser lassen sich auf Lösegeldzahlung ein, um auf Daten wieder zugreifen zu können.

- Sicheres Auslesen selbst von befallen Daten und die Wiederherstellung der Systeme müssen in der Backup- und Disaster-Recovery-Strategie verankert sein.

Die Internetkriminalität nimmt immer neue Formen an. Die aktuellen Cyberattacken auf Krankenhäuser und Unternehmen, bei denen mittels der Verschlüsselungs-Trojaner »Locky« und »TeslaCrypt« Daten verschlüsselt und von den Kriminellen nur gegen Lösegeld wieder freigegeben werden, sind ein neues Niveau auf das sich die IT-Abteilungen einstellen müssen. Selbst über eine Woche nach Bekanntwerden hatten laut Googles Virenwarndienst »VirusTotal« nur drei von 54 Virenscanner diesen neuen Trojaner erkannt. Dabei treibt der Trojaner schon seit Wochen sein Unwesen und verschlüsselte im Hintergrund unbemerkt Daten. In den USA haben sich schon erste betroffene Krankenhäuser auf die Zahlung eingelassen, um auf wichtige Patientendaten wieder zugreifen zu können. Die SEP AG, deutscher Hersteller von plattformunabhängigen Hybrid Backup- und Disaster-Recovery-Lösungen, gibt als Experte auf diesem Gebiet folgende Ratschläge, wie Unternehmen den Erpressungen durch eine Datensicherungsstrategie vorbeugen können. Dadurch können nach einer Trojaner-Infektion Daten sicher zurückgeholt und der laufende Betrieb zügig wiederhergestellt werden.

- Nur so lässt sich die Totalverschlüsselung der (Backup-)Daten verhindern

Neben den klassisch einzuhaltenden Backup-Szenarien, also wöchentliche Komplettsicherung aller Daten (Full-Backup) und täglichen Sicherung der zwischenzeitlich geänderten Daten (inkrementelles Backup) sind weitere Maßnahmen nötig:

- Die Backup-Daten müssen mittels Medienbruch auf einem separaten Bandlaufwerk (Tape) und wenn möglich, an einem anderen Ort aufbewahrt werden.

- Der Aufbewahrungszeitraum sollte angesichts der unentdeckten Ausbreitungsdauer verlängert werden.

- Die eingesetzte Backup-Software muss die Verwaltung von Ladern und Wechseldatenträgern beherrschen.

- Schritte nach dem Angriff

Ist, wie im aktuellen Fall, ein Angriff passiert und möglicherweise infizierte Daten in den Sicherungsdatensatz gelangt, besteht sofortiger Handlungsbedarf.

- So muss zunächst der Zeitpunkt des Angriffs eingegrenzt werden.

- Dann setzt die Datenwiederherstellung an. Moderne Backup-Lösungen sind in der Lage einzelne Backups eines beliebigen Sicherungszeitpunktes auf einem abgeschotteten System wiederherzustellen.

- Im sogenannten Read-Only-Modus können auf bereinigten Backup-Festplatten die Daten von Wechselmedien, wie beispielsweise Bandlaufwerken, eingelesen und analysiert werden, ob darin doch noch ein Befall zu verzeichnen ist.

- Wenn der Verschlüsselungsbefehl der Cyberkriminellen noch nicht zur Ausführung gekommen ist, lassen sich so zumindest die Daten lesen. SEP sesam unterstützt dabei Forensik-Linux-Distributionen wie beispielsweise KALI, die speziell für die Analyse nach einem Cyber-Angriff entwickelt wurden. So ist es möglich, dass jedes Backup, egal von welcher Quelle, auf einem Linux- oder Windows-Backup-Server oder auch Remote-Device-Server geöffnet werden kann und überprüfbar ist.

- Die Schadsoftware hat während der Forensik-Analyse keine Möglichkeit, das integrere System zu infizieren.

- Ist der letzte sichere Datensatz gefunden, werden die Systeme damit sauber wiederhergestellt und der Betrieb der IT-Systeme kann wieder normal anlaufen.

- Vorher müssen die Abwehrmechanismen nochmals überprüft werden, um einen neuerlichen Angriff auszuschließen.

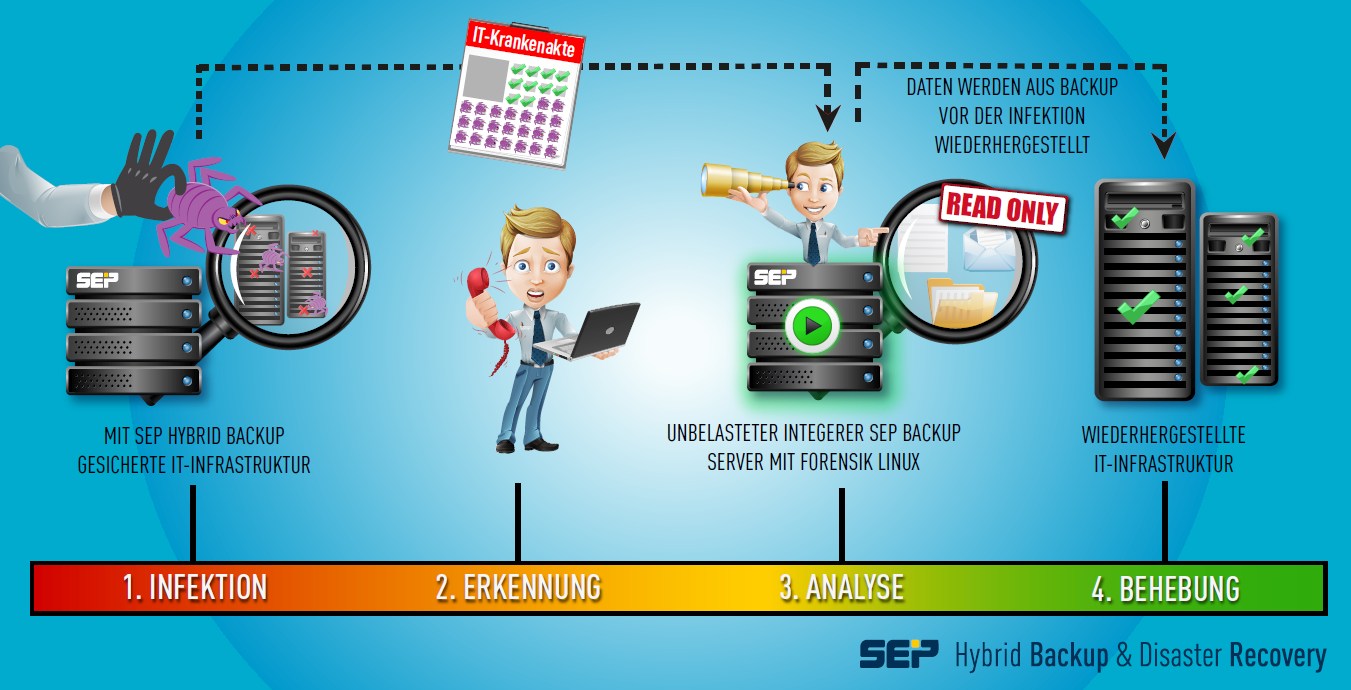

Ablauf der Wiederherstellungs-Maßnahmen nach einem Cyberangriff

Erläuterung der Infografik:

- Infektion hat stattgefunden.

- Sie wird von den IT-Administratoren erkannt.

- Anhand der Backups analysieren, wann der Befall stattfand und wie die Ausbreitung verlaufen ist. Und durch Vergleiche der Sicherungssätze erkennen, wo sich die Schadsoftware befindet. Dazu werden Daten Betriebssystem-übergreifend verfügbar gemacht. Dies erfolgt auf einem abgeschotteten, integren System, beispielsweise mit Hilfe von Forensik Linux KALI.

- Die Backup-Daten werden von Wechselmedien (Bandlaufwerken) auf bereinigte Backup-Festplatten eingelesen und Read-Only gemountet.

- Vergleich von Datensätzen von verschiedenen Zeitpunkten.

- Sichere Datensätze werden erkannt und wiederhergestellt.

- Das System kann wieder anlaufen und der IT-Betrieb ist wieder lauffähig.