Eine russische Sicherheitsfirma warnt in einer umfangreichen Untersuchung vor möglichen Schwachstellen industrieller Kontrollsysteme (Industrial Control Systems, ICS) weltweit [1]. Die Gefahr ist real: Während in der Vergangenheit industrielle Systeme und kritische Infrastruktur in physisch isolierten Umgebungen betrieben wurden, ist dies in Zeiten der Industrie 4.0 nicht immer der Fall.

Weltweit sind 188.019 ICS-Rechner (Hosts) über das Internet erreichbar.

Davon sind 13,9 Prozent in Deutschland beheimatet, nach den USA (30,5 Prozent) die zweitmeisten weltweit. Die Kaspersky-Untersuchung zeigt zudem, dass insgesamt 13.698 dieser via Internet erreichbaren ICS-Hosts großen Organisationen zugerechnet werden können – aus den Bereichen Energie, Transport, Luft- und Raumfahrt, Industrie, öffentlicher Sektor oder Finanzen. Ein weiteres Untersuchungsergebnis: In den vergangenen fünf Jahren ist die Anzahl gefundener Schwachstellen innerhalb von ICS-Komponenten um das Zehnfache gestiegen.

Verbindungen zum Internet innerhalb industrieller Systeme eröffnen Cyberkriminellen die Möglichkeiten zur Fernsteuerung kritischer ICS-Komponenten. Das kann physische Schäden von Anlagenteilen zur Folge haben und stellt eine potenzielle Gefahr für die gesamte kritische Infrastruktur dar. Beispiele für hochentwickelte Attacken auf ICS-Systeme sind die Angriffe der Hackergruppe BlackEnergy APT [2] auf ein Energieversorgungsunternehmen in der Ukraine im Jahr 2015 sowie der Cyberangriff auf ein deutsches Stahlwerk [3] im Jahr 2014.

»Unsere Untersuchung zeigt: Je größer Infrastrukturen industrieller Kontrollsysteme sind, desto größer ist auch das Risiko empfindlicher Sicherheitslücken«, sagt Andrey Suvorov, Head of Critical Infrastructure Protection bei Kaspersky Lab. »Das liegt allerdings nicht an einzelnen Software- oder Hardware-Anbietern. ICS-Umgebungen sind per se eine Mischung aus verschiedenen miteinander verbundenen Komponenten. Viele davon sind an das Internet angeschlossen und werfen Sicherheitsfragen auf.

Es gibt keine hundertprozentige Garantie dafür, dass eine ICS-Installation zu einem bestimmten Zeitpunkt nicht mindestens eine verwundbare Komponente beinhalten wird. Das wiederum bedeutet nicht, dass Fabriken, Kraftwerke oder Smart Cities nicht vor Cyberattacken geschützt werden können. Sicherheitsverantwortliche industrieller Anlagen sollten sich (lediglich) bewusst machen, dass schwachstellenbehaftete Komponenten innerhalb industrieller Systeme existieren. Mit unserer Untersuchung wollten wir auch das Bewusstsein einer interessierten Öffentlichkeit für dieses Thema schärfen.«

Untersuchungsergebnisse der Studie

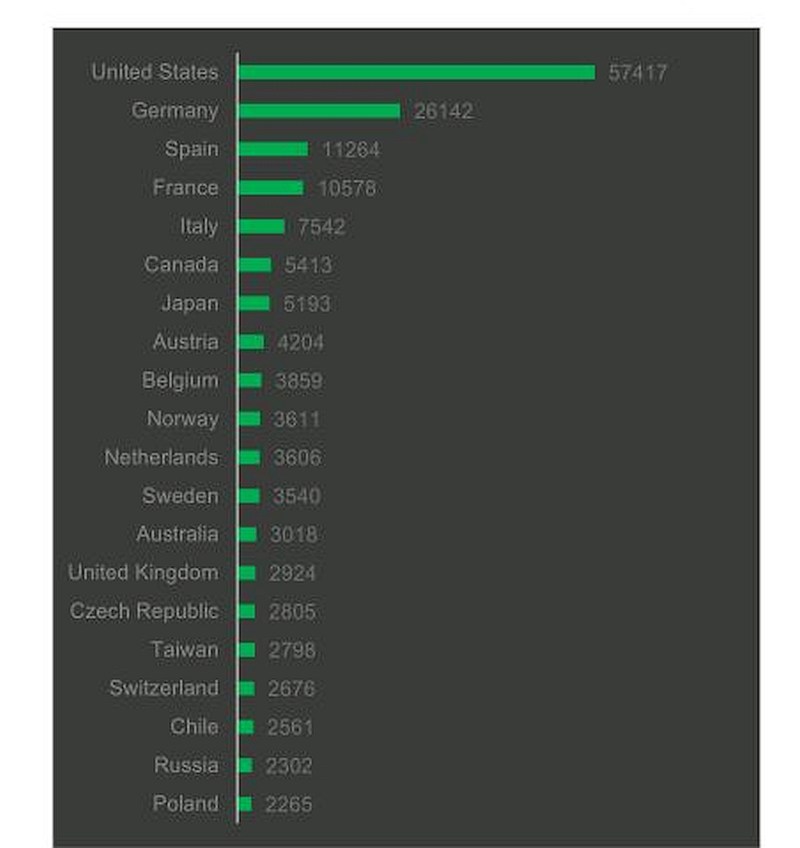

- Insgesamt wurden 188.019 Hosts von ICS-Komponenten in 170 Ländern identifiziert, die über das Internet verfügbar waren. Die meisten aus der Ferne verfügbaren ICS-Rechner (Hosts) sitzen in den USA (57.417 / 30,5 Prozent), Deutschland (26.142 / 13,9 Prozent), Spanien (11.264 / 5,9 Prozent) und Frankreich (10.578 / 5,6 Prozent). 91,6 Prozent (172.338 verschiedene Hosts) der extern verfügbaren ICS-Geräte nutzen unsichere Internetverbindungsprotokolle, die Angreifern sogenannte »Man-in-the-Middle«-Attacken ermöglichen.

- Analysiert man ausschließlich ICS-Komponenten auf Enterprise-Ebene, ergibt sich folgendes Bild: Weltweit gibt es laut der Studie von Kaspersky Lab 13.698 dem Internet ausgesetzte ICS-Rechner (Hosts). Darunter weisen 91,1 Prozent Schwachstellen auf, die aus der Ferne ausgenutzt werden können; 3,3 Prozent beinhalten kritische und remote ausführerbare Schwachstellen. Die ICS-Enterprise-Hosts sitzen in den USA (2.994), Frankreich (1331) und Italien. Deutschland folgt hier auf Rang zehn (323), Österreich auf 14 (295) und die Schweiz auf Rang 19 (170).

- In den vergangenen fünf Jahren sind Schwachstellen innerhalb von ICS-Komponenten um das Zehnfache gestiegen; von 19 Schwachstellen im Jahr 2010 auf 189 im Jahr 2015. Die verwundbarsten ICS-Komponenten waren Benutzerschnittstellen beziehungsweise »Mensch-Maschine-Schnittstellen« (Human Machine Interfaces, HMI), elektronische Geräte und SCADA-Systeme.

Bei den für das Jahr 2015 gefundenen Sicherheitslücken stuft Kaspersky Lab 49 Prozent als kritisch und 42 Prozent als mittelschwer ein.

Schutzmaßnahmen für ICS

Um industrielle Kontrollsysteme vor möglichen Cyberattacken zu schützen, empfehlen die Experten von Kaspersky Lab die folgenden Sicherheitsmaßnahmen:

- Sicherheitsaudits: Die schnellste Maßnahme zur Identifizierung und Schließung möglicher Schwachstellen ist das Hinzuziehen von Experten, die sich auf Sicherheit für Industriebelange spezialisiert haben [4].

- Externe »Intelligence«: Heutzutage hängt IT-Sicherheit auch vom Wissen über potenzielle Angriffsvektoren ab. Die Kaspersky Security Intelligence Services [5] bieten zum Beispiel Informationen zur Bedrohungslandschaft – speziell auch für industrielle Systeme. So können künftige Attacken prognostiziert werden.

- Schutz inner- und außerhalb der Perimeter: Bei einer adäquaten Cybersicherheitsstrategie sollten wertige Ressourcen zur Angriffsentdeckung und -begegnung berücksichtigt werden. So können Angriffe verhindert werden, noch bevor sie ein kritisches Objekt erreichen.

- Fortschrittliche Schutzmethoden: Default-Deny-Szenarien für SCADA-Systeme, regelmäßige Integritätsprüfungen für Steuereinheiten sowie spezielles Sicherheits-Netzwerk-Monitoring minimieren das Risiko erfolgreicher Attacken, auch wenn einige schwachstellenbehaftete Nodes nicht gepatcht oder entfernt werden können.

Der komplette Untersuchungsbericht »Industrial Control Systems Threat Landscape« kann auf https://de.securelist.com/featured/71667/industrial-cybersecurity-threat-landscape/

eingesehen werden.

[1] https://de.securelist.com/featured/71667/industrial-cybersecurity-threat-landscape

/ Die Analyse von Kaspersky Lab soll Organisationen, die industrielle Kontrollsysteme betreiben, dabei helfen, verwundbare Stellen ausfindig zu machen. Die Studie basiert auf frei verfügbaren, offenen Quellen und wurde nach der OSINT-Methode durchgeführt (Open Source Intelligence, siehe https://de.wikipedia.org/wiki/Open_Source_Intelligence). Zudem haben die Sicherheitsforscher Informationen aus öffentlichen Quellen wie ICS-CERT (https://ics-cert.us-cert.gov/) verwendet. Als Untersuchungszeitraum wurde das Jahr 2015 gewählt.

[2] https://securelist.com/blog/research/73440/blackenergy-apt-attacks-in-ukraine-employ-spearphishing-with-word-documents/

[3] https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Publikationen/Lageberichte/Lagebericht2014.pdf?__blob=publicationFile

[4] https://www.kaspersky.com/de/enterprise-security/industrial

[5] https://www.kaspersky.com/de/enterprise-security/intelligence-services

Kritische Infrastrukturen richtig sichern – Zehn Schritte zum sicheren SCADA-Netzwerk

Kritische Infrastrukturen im Fokus: IT-Verantwortliche wollen mehr Staat

Die fünf Vorteile der ISO 27001 für Betreiber kritischer Infrastrukturen

Studie: Kritische öffentliche Infrastruktur in Deutschland ohne Kontrolle

Die dunkle Seite der Web Analytics: Wenn Cyberkriminelle Daten sammeln