Vulnerability Review zeigt: Trotz verfügbarer Patches für 81 % der Vulnerabilities bleiben Softwareprogramme häufig ungepatcht.

Flexera Software hat den Vulnerability Review 2017 veröffentlicht [1]. Der Jahresreport legt weltweite Zahlen zu den häufigsten Vulnerabilities, zur Verfügbarkeit von Patches und zu Sicherheitsrisiken innerhalb von IT-Infrastrukturen vor. Darüber hinaus wurden Vulnerabilities der 50 am weitesten verbreiteten Anwendungen auf privaten PCs untersucht.

Software Vulnerabilities sind eine Hauptursache für Sicherheitsprobleme.

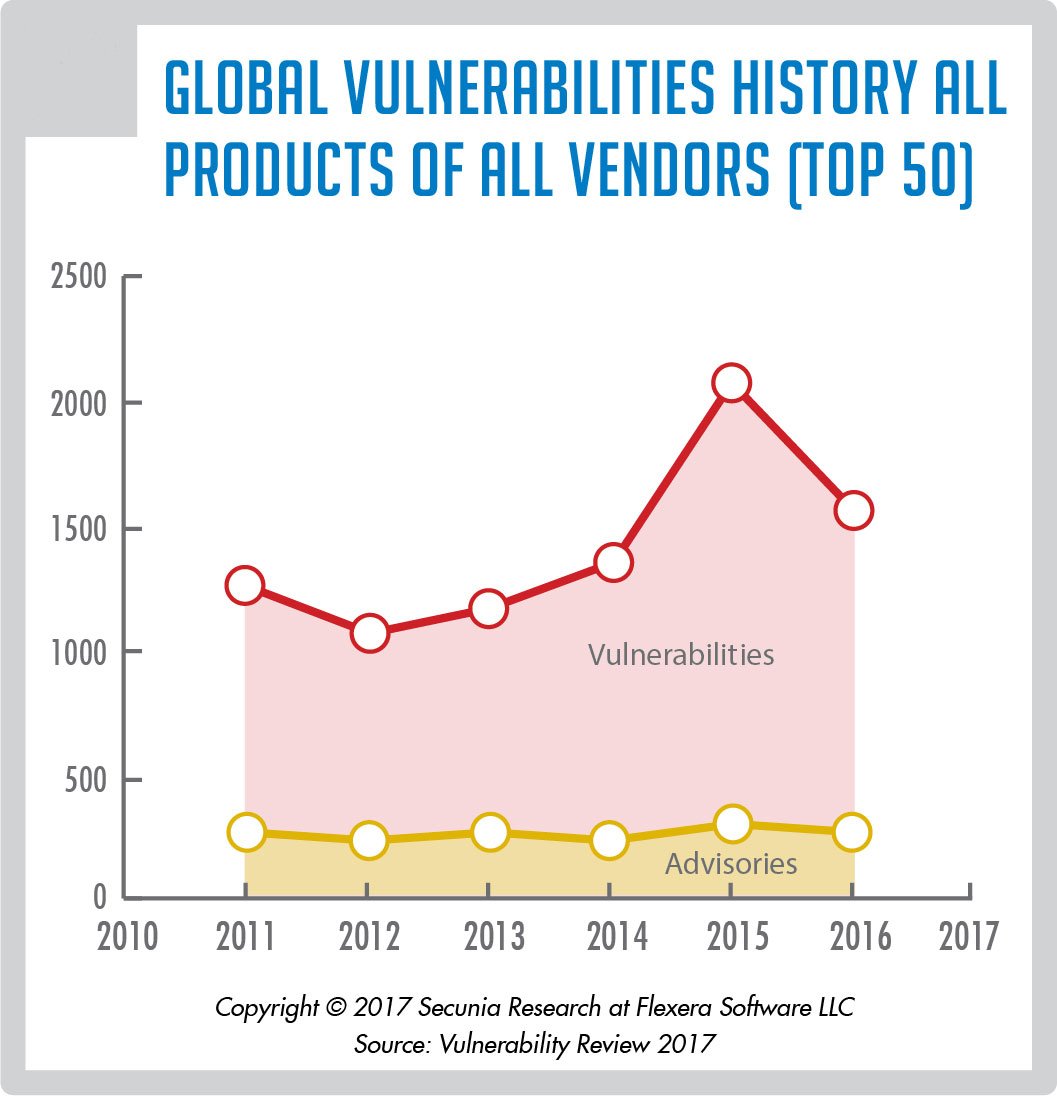

Die Sicherheitslücken in der Software dienen als Ausgangspunkt für Angriffe, mit denen sich Hacker Zugang zu IT-Systemen verschaffen. 2016 zählte Secunia Research von Flexera Software insgesamt 17.147 Schwachstellen in 2.136 Anwendungen von 246 verschiedenen Anbietern. Die Bandbreite der Ursachen verdeutlicht mit welchen Herausforderungen IT-Teams konfrontiert sind, wenn es darum geht, ihre IT-Umgebung vor Angriffen zu schützen. Um die Kontrolle über die IT-Systeme zu behalten, brauchen IT-Teams einen vollständigen Überblick aller genutzten Anwendungen sowie genau festgelegte Richtlinien und Prozesse, um bei bekannt gewordenen Schwachstellen schnell handeln zu können.

Höhere Verfügbarkeit von Sicherheitspatches – jedoch weniger durchgeführte Patches

Für einen Großteil der Vulnerabilities standen noch am Tag ihrer Bekanntgabe Patches zur Verfügung. 2016 konnten Anwender bei 81 % der Schwachstellen und bei 92,5 % der Vulnerabilities in den 50 am weitesten verbreiteten Anwendungen noch am gleichen Tag entsprechende Updates nutzen. Trotz der höheren Verfügbarkeit der Patches im Vergleich zum Vorjahr, ging die Zahl der tatsächlich durchgeführten Patches jedoch zurück – ein klares Zeichen für eine unterbrochene Software Supply Chain. Software Vulnerability Management unterstützt Unternehmen diese Unterbrechung in der Wertschöpfungskette zu schließen und verwundbare Anwendungen und Systeme in der Unternehmens-IT zu identifizieren, zu priorisieren und über ein integriertes Patch Management Sicherheitslücken zu beheben.

»Die Software Supply Chain nimmt eine Sonderstellung in der Brache ein: es ist nicht ungewöhnlich, dass Softwarehersteller Produkte mit Vulnerabilities auf den Markt bringen und es den Kunden überlassen, die damit verbundenen Risiken zu entschärfen. Unternehmen müssen daher beim Erwerb und beim Management der Software besonders wachsam sein«, erklärt Kasper Lindgaard, Director of Secunia Research bei Flexera Software. »Wie der Vulnerability Review beweist, sind Patches fast immer bereits am Tag des Bekanntwerdens von Vulnerabilities verfügbar. Das sollten sich Unternehmen zu Nutze machen und Updates proaktiv und zeitnah durchführen.«

PDF-Reader

Besonders hoch ist die Quote ungepatchter Vulnerabilities bei PDF-Reader, wie das Beispiel von Adobe Reader zeigt. Das Programm belegt auf der Liste der 50 am weitesten verbreiteten Anwendungen Platz 31 und ist auf 40 % der privaten PCs installiert. Adobe Reader besitzt den größten Marktanteil und enthält die meisten Vulnerabilities. Trotzdem fanden sich 2016 auf 75 % der privaten PCs ungepatchte Versionen von Adobe Reader – und das obwohl eine Unmenge an Patches zur Verfügung stand.

Patch-Rate und Zero-Day Vulnerabilities

Weitere Ergebnisse des Vulnerability Review 2017 bestätigen die Trends der Vorjahre: mit 22 Zero Day Vulnerabilities ist die Zahl im Vergleich zum Vorjahr leicht gesunken. Mit Blick auf die 50 am weitesten verbreiteten Anwendungen auf privaten PCs fanden sich in Microsoft-Programmen 22,5 % aller registrierten Schwachstellen, während 77,5 % der Schwachstellen auf Nicht-Microsoft-Programme entfielen. Für die meisten aufgedeckten Sicherheitslücken (81 %) waren am gleichen Tag noch Sicherheitsupdates verfügbar. Der Anteil verfügbarer Patches innerhalb von 30 Tagen nach Bekanntgabe stieg lediglich um ein Prozent. Besonders für Unternehmen mit einer Vielzahl von Endgeräten – einschließlich Geräten, die nicht permanent im Unternehmensnetzwerk eingebunden sind – stellt das eine Herausforderung dar. Sie benötigten vielfältige Software-Vulnerability-Management-Lösungen für einen ausreichenden Schutz.

Die wichtigsten Ergebnisse des Vulnerability Review 2017 im Überblick:

Gesamtzahlen zu allen Anwendungen

- 2016 wurden insgesamt 17.147 Vulnerabilities in 2.136 Anwendungen von 246 Anbietern entdeckt.

- Für 81 % der Schwachstellen in 2016 waren schon am Tag der Bekanntgabe Sicherheitsupdates verfügbar.

- Mit 22 aufgedeckten Zero Day Vulnerabilities in 2016 ist die Zahl im Vergleich zum Vorjahr um 4 gesunken.

- Von den in 2016 aufgedeckten 3.416 Sicherheitslücken galten 18 % als »sehr kritisch«, 0,5 % Prozent als »extrem kritisch«.

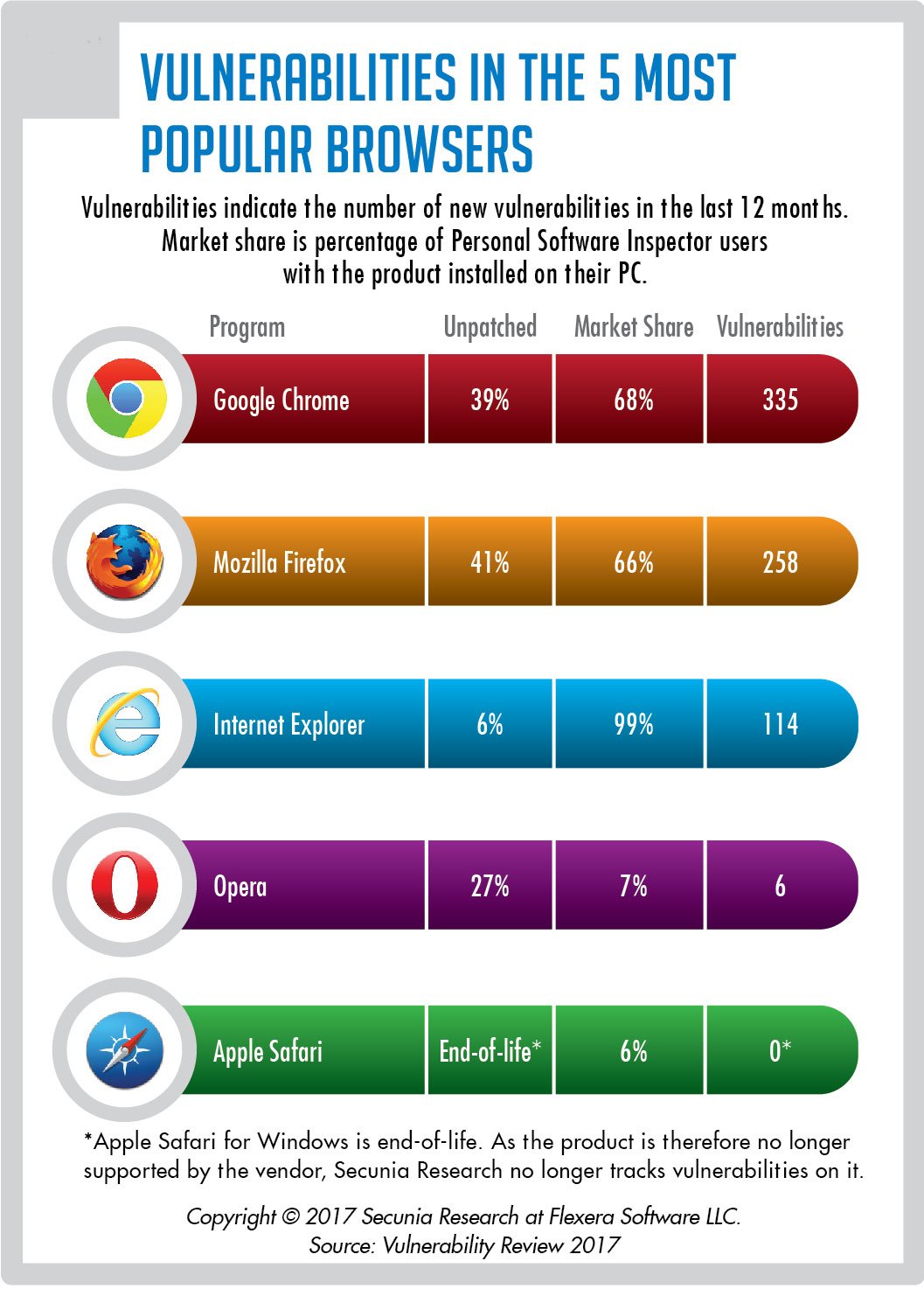

- In den fünf beliebtesten Browsern Google Chrome, Mozilla Firefox, Internet Explorer, Opera und Safari [2] wurden 2016 insgesamt 713 Vulnerabilities gefunden – ein Rückgang von 27,5 % im Vergleich zum Vorjahr.

- 289 Vulnerabilities wurden in den Top-5 der PDF-Reader gefunden. Dazu zählen Adobe Reader, Foxit Reader, PDF-XChange Viewer, Sumatra PDF und Nitro PDF Reader.

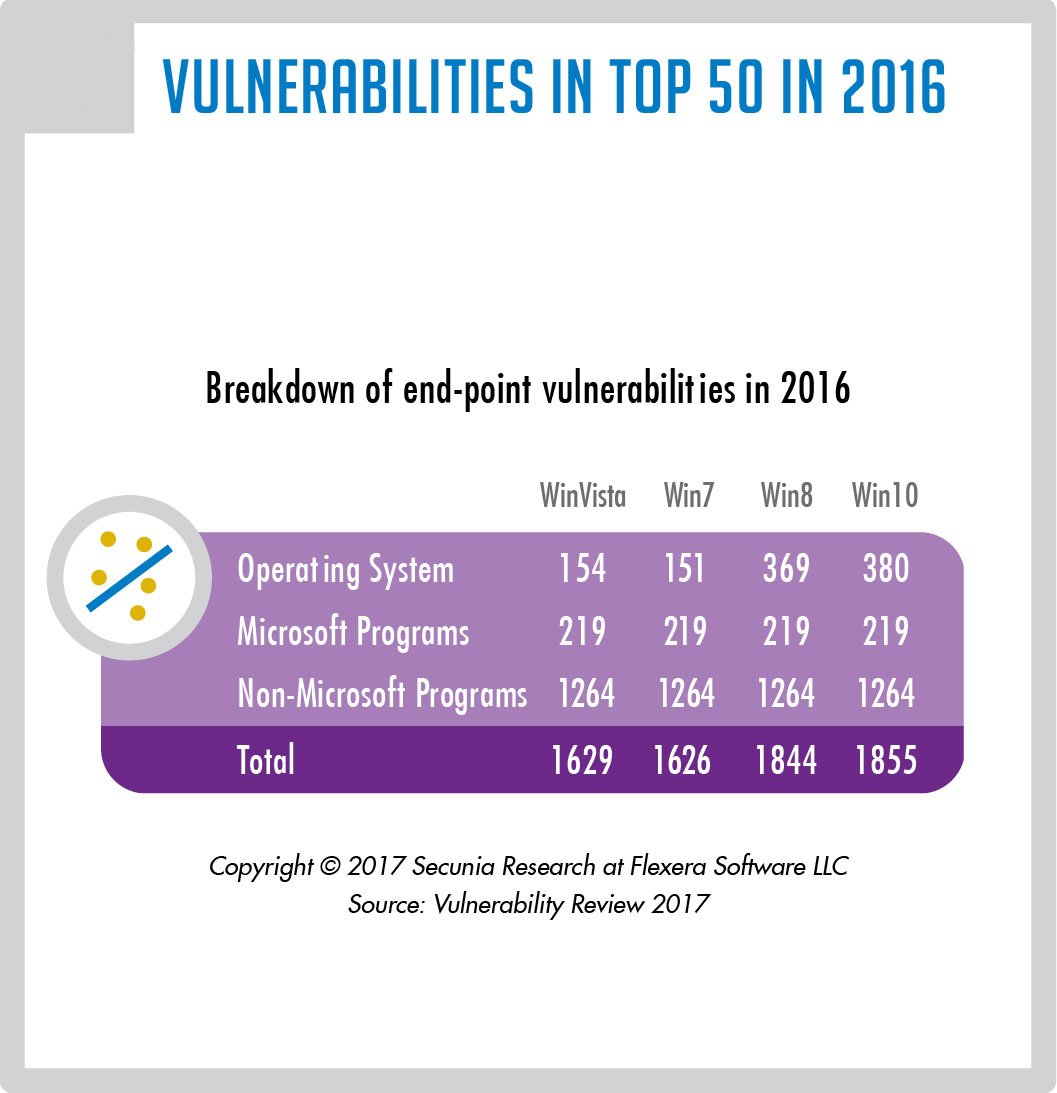

Die Top-50-Anwendungen auf privaten PCs

- In 25 der Top-50-Anwendungen auf privaten PCs wurden 1.626 Vulnerabilities entdeckt.

- 77,5 % der Schwachstellen betrafen Nicht-Microsoft-Programme. Damit übertrafen diese Programme bei weitem die Zahl der Vulnerabilities im Windows 7 Betriebssystem (9 %) sowie in anderen Microsoft-Anwendungen (13,5 %).

- Obwohl nur 15 (29 %) der 50 beliebtesten Anwendungen nicht von Microsoft stammen, sind sie für 77,5 % aller gefundenen Vulnerabilities verantwortlich. Der Anteil an Microsoft-Programmen inklusive Windows 7 liegt bei 71 %. Trotzdem wurden hier nur 22,5 % der Vulnerabilities entdeckt.

- Mit 78 % blieb der Anteil der Vulnerabilities in Nicht-Microsoft-Programmen über einen Zeitraum von fünf Jahren konstant.

- Insgesamt wurden in den Top 50 Anwendungen auf privaten PCs 1.626 Vulnerabilities entdeckt. Im den letzten fünf Jahren ist damit die Zahl um 15 % angestiegen. Ein Großteil der Vulnerabilities wurde von Secunia Research von Flexera Software als »sehr kritisch« (65 %) und »extrem kritisch« (7,5 %) eingestuft.

- Für 92,5 % der Vulnerabilities standen schon am Tag der Bekanntgabe Sicherheitsupdates zur Verfügung.

Den »Vulnerability Review 2016« finden Sie hier https://www.flexerasoftware.de/enterprise/resources/research/vulnerability-review/?utm_source=Marketwired&utm_campaign=2017VulnerabilityReview&utm_medium=PR

[1] Der jährliche Vulnerability Review durch Secunia Research von Flexera Software analysiert die Entwicklung der Software-Sicherheit in Bezug auf Schwachstellen. Anhand weltweiter Daten werden darin die Häufigkeit von Sicherheitslücken und die Verfügbarkeit von Patches, die Sicherheitsbedrohungen für die IT Infrastrukturen sowie die Schwachstellen der 50 am weitesten verbreiteten Programmen auf privaten PCs untersucht.

Die 50 am weitesten verbreiteten Anwendungen:

Um zu beurteilen wie gefährdet die Endgeräte sind, werden die darauf installierten Programme analysiert. Der kostenlose Sicherheitsscanner Personal Software Inspector von Flexera Software erfasste auf privat genutzten PCs anonym die Anzahl der installierten Anwendungen. Computer, die im Jahr 2016 den Personal Software Inspector nutzten, hatten im Durchschnitt 75 Programme installiert. Dabei gab es länderspezifische und regionale Unterschiede. Für ein anschauliches Ergebnis wurden nur die 50 häufigsten Anwendungen ausgewertet, darunter 35 Programme von Microsoft und 15 Programme anderer Hersteller.

Methodik:

Research-Häuser nutzen unterschiedliche Ansätze beim Zählen und Auswerten von Software Vulnerabilities. Secunia Research zählt Vulnerabilities je Produkt, in dem die Schwachstellen vorkommen. Die Methode entspricht dem Informationsgrad, den Kunden benötigen, um ihre Umgebung zu schützen, z. B. verifizierte Informationen zu allen Produkten, die von einer bestimmten Vulnerability betroffen sind.

[2] Apple Safari for Windows wird seit drei Jahren nicht mehr vom Anbieter unterstützt und zählt daher nach Secunia Research zu den End-of-Life-Programmen. Dennoch befindet sich der Browser auf 6 % der untersuchten privaten PCs.

Mehr über die Lösungen von Flexera Software:

Vulnerability Intelligence Manager

Corporate Software Inspector

Personal Software Inspector

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden. Diese Auswahl wurde von Menschen getroffen und nicht von Algorithmen.

Microsoft-Admin-Rechte sind für Sicherheitslecks verantwortlich

Sicherheitsrisiko Security-Software: Angreifbar durch Open-Source-Komponenten

Country Report Deutschland: Sicherheitsrisiko eine Frage des Betriebssystems

16.081 Schwachstellen in knapp 2.500 Anwendungen im Jahr 2015