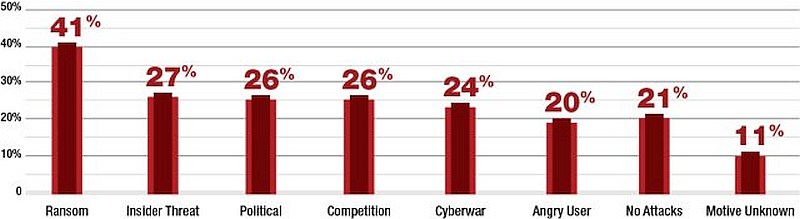

Die Erpressung von Lösegeld war im abgelaufenen Jahr weltweit das häufigste Motiv für Angriffe auf Netzwerke, Server und Anwendungen von Unternehmen und Organisationen. Das geht aus dem jetzt veröffentlichten Global Application and Network Security Report 2016-2017 von Radware hervor, in dem über 40 Prozent der knapp 600 befragten Unternehmen angaben, dass die Lösegelderpressung 2016 der häufigste Grund für Angriffe auf ihre Netzwerke gewesen sei. Speziell in Europa liegt dieser Wert mit 49 Prozent noch deutlich höher als im weltweiten Durchschnitt.

Motive hinter Cyberattacken. Quelle Radware

Die Erpressung von Lösegeld erfolgt in der Regel über Ransomware oder über Ransom Denial of Service (RDoS). Ransomware nennt man einen Trojaner, einen Wurm oder eine andere Schadsoftware, die ein System unter ihre Kontrolle bringt und den legitimen Zugriff darauf unmöglich macht, bis ein Lösegeld gezahlt wird (und manchmal auch darüber hinaus). In der Regel werden dabei die Daten verschlüsselt, und das Opfer muss für die Entschlüsselung zahlen. Es gibt jedoch auch eine Vielzahl anderer Methoden, die Verfügbarkeit von Daten und Anwendungen zu beeinträchtigen. Ransomware richtet sich bisher vor allem gegen Unternehmen, aber auch Privatpersonen werden auf diese Weise erpresst; heute meist über die Verschlüsselung ihrer Smartphones. Ransomware gibt es bereits seit etwa 25 Jahren; eines der ersten Beispiele war PC Cyborg, ein Trojaner, der sämtliche Dateinamen auf dem C-Laufwerk verschlüsselte und den PC so unbrauchbar machte. Für 189 Dollar, zu senden an eine Postfach-Adresse in Panama, konnte das Opfer dann den Schlüssel erwerben. Mit Bitcoin geht das heute eleganter und auch mit geringerer Entdeckungsgefahr für den Angreifer.

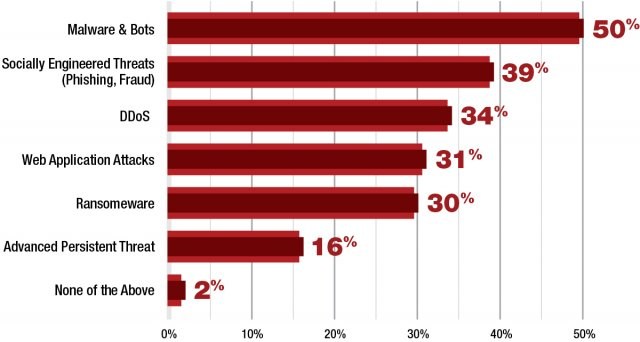

Angriffsarten. Quelle Radware

Ransom Denial of Service

Bei einer RDoS-Attacke gehen die Angreifer völlig anders vor. Hier wird dem Opfer zunächst ein Angriff angedroht, der den Zugang zum Unternehmensnetz lahmlegen oder zumindest erheblich beeinträchtigen wird, so dass Daten und Anwendungen den legitimen Nutzern nicht mehr zur Verfügung stehen. Verbunden mit dieser Ankündigung ist die Forderung nach einem Lösegeld, mit dessen Zahlung das Opfer diesen Angriff verhindern kann. Dieses Vorgehen wird seit 2010 beobachtet und verzeichnet seitdem ein starkes Wachstum. Die Angriffe bestehen in der Regel aus volumetrischen DDoS-Attacken; derzeit werden aber zunehmend auch effizientere Angriffsmethoden verwendet, die mit geringeren Datenraten zum gleichen Ergebnis führen. Besonders ausgefeilte Angriffe kombinieren volumetrische mit nicht-volumetrischen Angriffen. Ziele von RDoS-Attacken sind Unternehmen jeder Größenordnung und jeder Branche, aber auch Regierungsorganisationen und der Öffentliche Dienst.

Neue Ziele für Erpresser

In seinen Voraussagen für 2017 innerhalb des Global Application and Network Security Report erwartet Radware, dass öffentliche Verkehrsinfrastrukturen sowie militärische Ziele zunehmend ins Fadenkreuz von Erpressern geraten werden. Fluglinien, Flughäfen oder Bahnunternehmen und öffentlicher Nahverkehr stellten für viele den ultimativen Hack dar, so Radware. Mit RDoS-Attacken auf solche Strukturen nehmen Angreifer praktisch die gesamte Kundenbasis in Geiselhaft. Die möglichen Auswirkungen eines solchen Angriffes kennt fast jeder aus eigener Erfahrung – es sind praktisch die gleichen wie bei einem Streik. Doch den Verkehrsunternehmen, insbesondere in der Luftfahrt, drohen auch noch andere Gefahren. Verkehrssysteme wie Flugzeuge, Eisenbahn, Busse und auch Automobile werden autonomer, zunehmend automatisiert und ins Internet of Things (IoT) eingebunden. Sollte es Terroristen gelingen, über die dafür benötigten Kommunikationsverbindungen die Kontrolle über kritische Systeme an Bord zu erlangen, drohen katastrophale Konsequenzen.

Militärische Einrichtungen

Auch militärische Einrichtungen werden zunehmend zu einem attraktiven Ziel. Wurden früher praktisch nur nach strengsten militärischen Standards gefertigte Systeme eingesetzt, deren (möglichst inländische) Herkunft bis auf Komponentenebene genauestens bekannt war, kommen heute auch im militärischen Bereich häufig kommerzielle Standardprodukte zum Einsatz. Das herkömmliche und leicht xenophobische Beschaffungsmodell hat vielfach ausgedient, und gekauft wird, was auf dem Markt angeboten wird. Auf diese Weise gelangen Kameras, Sensoren oder andere IoT-Geräte aus unbekannten Quellen in militärische Anwendungen – und zwar mit allen Schwachstellen, die sie auch im kommerziellen Einsatz haben. Waffensysteme, die wegen verschlüsselter Daten nicht einsatzbereit sind, wären vermutlich für so manche Regierung ein guter Grund, Lösegeld zu zahlen.

Gesundheitswesen

Als weiteres potenzielles Ziel von Lösegelderpressern nennt Radware in seinem Bericht implantierte medizinische Geräte wie Defibrillatoren oder Herzschrittmacher. Auch solche Geräte kommunizieren heute mit der Außenwelt, sind daher prinzipiell angreifbar und stellen aufgrund ihrer kritischen Funktion ein lohnendes Ziel für besonders skrupellose Erpresser dar. Und während Unternehmen sich vor RDoS-Attacken mit den gleichen Mitteln schützen können wie vor anderen DDoS-Angriffen, sind Anwender medizinischer Geräte oder von günstigen IoT-Komponenten einer Ransomware-Attacke meist schutzlos ausgeliefert. Hier sind die Hersteller gefragt, der Sicherheit schon bei der Produktentwicklung den erforderlichen Stellenwert beizumessen, um Ransomware-Angriffe von vornherein unmöglich zu machen.

Georgeta Toth, Regional Director DACH bei Radware

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden. Diese Auswahl wurde von Menschen getroffen und nicht von Algorithmen.

Ransomware: Jahresanalyse zu Cybererpressung gegen Unternehmen und Heimanwender

Erpressungssoftware in Deutschland: 100.000 Nutzer wurden attackiert

Jedes zweite Unternehmen fühlt sich von Cybererpressung bedroht

Cyber Security Report analysiert Sicherheitsbedrohungen jenseits von Malware

Malware-Traffic steigert sich bereits zum vierten Mal in Folge

Blinder Cyber-Passagier: Verbreitung von Malware über legitime Software