Auf jede von der IT genehmigte kommen fast 20 unerwünschte Cloud-Apps. Vertrauliche Daten sind für die Öffentlichkeit zugänglich. 98 Prozent der Apps entsprechen nicht den von der Datenschutzgrundverordnung definierten Standards.

Blue Coat präsentiert die Ergebnisse des Shadow Data Threat Reports für das erste Halbjahr 2016 [1]. Die Studie wurde von den Blue Coat Elastica Cloud Threat Labs durchgeführt und veröffentlicht. Sie basiert auf der datenwissenschaftlichen Analyse von über 15.000 in Unternehmen eingesetzten Cloud-Apps und von 108 Millionen darin gespeicherten und geteilten geschäftlichen Dokumenten.

Der Report verwendet diesmal ein Risiko-basiertes Scoring, um zu bewerten, wie gut eine Anwendung für den Einsatz in Unternehmen geeignet ist. Anhand dieser Skala wurde ermittelt, welche Funktionalitäten die Apps mit Blick auf Compliance, Datenschutz, Datensicherheit und weitere Faktoren bieten. Es hat sich gezeigt, dass 99 Prozent der 15.000 analysierten Apps weder angemessene Security- und Compliance-Funktionalitäten unterstützen, noch in der Lage sind, die Daten des Unternehmens in der Cloud wirkungsvoll zu schützen.

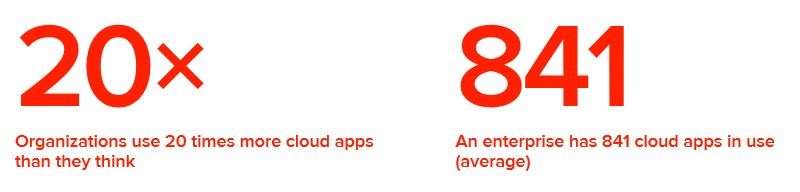

Darüber hinaus belegt der Report, dass Shadow-Daten – also nicht von der IT-Abteilung gemanagter Content, der von Mitarbeitern in Cloud-Anwendungen gespeichert und geteilt wird – auch weiterhin eine erhebliche Gefahr darstellt. 23 Prozent dieser Daten werden mit Kollegen und externen Partnern öffentlich geteilt. Der Report kommt überdies zum Schluss, dass in den meisten Unternehmen zwanzigmal mehr Cloud-Anwendungen zum Einsatz kommen, als die zuständigen IT-Abteilungen schätzen. Im Schnitt nutzen die Mitarbeiter über das gesamte Unternehmensnetzwerk hinweg 841 Cloud-Apps.

»Der Großteil der Cloud-Anwendungen, die wir untersucht haben, wird professionellen Security-Standards schlichtweg nicht gerecht. Viele dieser Apps, die praktisch jedes Unternehmen im Einsatz hat, können für Angriffe missbraucht werden«, erklärt Dr. Aditya Sood, Director of Security und Leiter der Elastica Cloud Threat Labs bei Blue Coat. »Das ist ein großes Problem, wenn man bedenkt, welche finanziellen Schäden durch den Einsatz unsicherer oder nicht Compliance-konformer Apps drohen. Die Unternehmen müssen genau erfassen, welche Cloud-Anwendungen ihre Mitarbeiter im Einsatz haben. Dann können sie im zweiten Schritt überprüfen, welche davon sich für professionelle Umgebungen eignen – und welche durch besser geschützte Alternativen abzulösen sind.«

Datenschutzgrundverordnung wirft Fragen auf

Mit der Umsetzung der Datenschutzgrundverordnung (engl. General Data Protection Regulation, GDPR) hat die Europäische Kommission einen Standard für die Sicherheit und Compliance von Cloud-Anwendungen definiert. Angesichts der weltweit rasanten Zunahme bei der Cloud-Nutzung gewinnt die Frage, ob die im europäischen Raum genutzten Cloud-Apps diesen Vorgaben gerecht werden, zunehmend an Bedeutung. Aus diesem Grund hat Blue Coat Elastica im Rahmen des aktuellen Shadow Data Threat Reports 1HJ 2016 dediziert geprüft, wie es um die Einhaltung der gesetzlichen Vorgaben bestellt ist. Dabei hat es sich gezeigt, dass 98 Prozent der Apps der Datenschutz-Grundverordnung nicht entsprechen.

Über die hier vorgestellten Ergebnisse hinaus enthält der Report viele weitere Erkenntnisse:

- 12 Prozent der öffentlich geteilten Dokumente und Dateien enthalten durch Compliance-Vorgaben regulierte Informationen und vertrauliche Daten wie Quellcode und juristische Informationen.

- 95 Prozent der Cloud-Anwendungen für Unternehmen sind nicht SOC-2-konform.

- Bei 63 Prozent aller riskanten Benutzeraktivitäten handelt es sich um Versuche, Daten aus dem Unternehmen abzuziehen.

- Bei 37 Prozent aller verdächtigen Cloud-Aktivitäten handelt es sich um Versuche, Accounts von Cloud-Usern zu hacken.

- 71 Prozent aller Cloud-Anwendungen für Unternehmen unterstützen keine Mehr-Faktor-Authentisierung.

- 11 Prozent aller Cloud-Anwendungen für Unternehmen sind immer noch für einen oder mehrere gravierende Exploits anfällig, darunter FREAK, Logjam, Heartbleed, Poodle SSLv3, Poodle TLS oder CRIME.

»Die Integration neuer Cloud-Anwendungen kann die Produktivität und Agilität der Unternehmen nachhaltig steigern. Die rasante Migration in die Cloud wirft mit Blick auf Security und Compliance aber auch eine Reihe von Fragen auf«, erläutert Mike Fey, President und COO bei Blue Coat. »Wer sich zuverlässig absichern will, braucht eine Lösung, die ihm lückenlose Transparenz und Kontrolle über seine Cloud-Anwendungen bietet – und allen gesetzlichen Vorgaben wie der Datenschutzgrundverordnung Rechnung trägt. Nur so können sich die Unternehmen sicher sein, dass ihre Cloud-Anwendungen auch wirklich für einen professionellen Einsatz geeignet sind.«

[1] Den vollständigen Shadow Data Threat Report 1HJ 2016 finden Sie nach Registrierung unter https://www.elastica.net/1h-2016-shadow-data-report/

Mehr über das Enterprise- und Cloud-Security-Portfolio von Blue Coat erfahren Sie unter https://www.bluecoat.com/ und https://www.elastica.net

Schatten-IT: Wie undurchsichtig wird die IT-Sicherheit durch die Cloud?

Unternehmen müssen die Schatten-IT einbeziehen, um wettbewerbsfähig zu bleiben

Das Ende der Schatten-IT – Ablösung des Primats der Infrastruktur durch Daten