Sichere Authentifizierung stellt viele Unternehmen vor Probleme. Gerade mit dem Einsatz von Tokens, Zertifikaten oder biometrischen Merkmalen sind viele noch überfordert. Dies ist ein Ergebnis der Studie Security Bilanz Deutschland [1].

Sichere Authentifizierung ist eine zentrale Herausforderung, die Unternehmen und Verwaltungen lösen müssen. Insbesondere durch die Vielzahl von mobilen Endgeräten, die in Unternehmen mittlerweile zum Einsatz kommen, ist der Bedarf gestiegen. Um Authentifizierung auch sicher zu gestalten, setzen die meisten Unternehmen vor allem auf die Durchsetzung von Passwortvorgaben: Ein Passwort muss aus mindestens 12 Zeichen bestehen, Groß- und Kleinschreibung, Zahlen und Sonderzeichen enthalten usw.

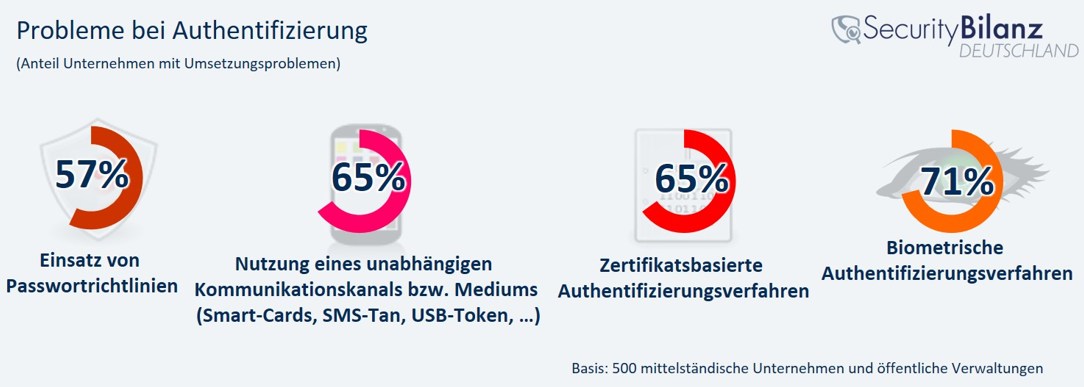

Auch wird empfohlen, statt einfachen Passwörtern ganze Sätze, sogenannte »Passphrases«, zu verwenden, weil die Länge des Passworts die Sicherheit in stärkerem Maße beeinflusst als die Zeichenvielfalt (siehe etwa XKCD »Password Strength«). Mit der aktuellen Umsetzung von Passwortvorgaben haben 57 Prozent der Befragten Probleme oder solche Vorgaben sind bei ihnen gar nicht vorhanden.

Multi-Faktor-Authentifizierung

Ein weiterer Schritt, Authentifizierung sicherer zu gestalten, besteht darin, zusätzliche Faktoren einzubeziehen. Bekanntestes Beispiel hierfür ist die Nutzung von Chipkarte und PIN am Geldautomaten. Auch in Großunternehmen ist die Authentifizierung mittels SmartCard und Passwort gelegentlich anzutreffen. Neben einem Passwort authentifiziert sich der Nutzer mittels Chipkarte und Kartenleser am Rechner. Solche Zwei-Faktor-Authentifizierungen (2FA) gelten als deutlich sicherer als einfaktorielle Authentifizierungsverfahren.

Werden sogar drei oder mehr Wege kombiniert, spricht man von Multi-Faktor-Authentifizierung. In der Regel werden dabei drei Elemente kombiniert: Wissen, Besitz und biometrisches Merkmal. Ein Beispiel für eine solche Multi-Faktor-Authentifizierung wäre demnach eine Kombination aus Passwort (Wissen), SmartCard (Besitz) und Fingerabdruck (biometrisches Merkmal). Zwei- beziehungsweise mehrfaktorielle Authentifizierung bietet sich vor allem auch für die Nutzung auf mobilen Endgeräten an, weil auf die sonst geforderte große Passwortlänge weitestgehend verzichtet werden kann.

Daher sind PIN-TAN-Kombinationen (etwa mit TAN über SMS) durch die Trennung der verschiedenen Kanäle sicherer als lange Passwörter. Gleichzeitig lassen sie sich zum Beispiel am Smartphone gut eingeben. Mit der Umsetzung dieser anspruchsvolleren Verfahren haben deutlich mehr Unternehmen Probleme als mit Passwortvorgaben.

Umsetzungprobleme

Rund zwei Drittel berichten, dass zertifikatsbasierte Authentifizierungsverfahren oder Verfahren unter Nutzung eines unabhängigen Kommunikationskanals beziehungsweise Mediums zur Authentifizierung und Autorisierung von Transaktionen (Smart-Cards, SMS-Tan, USB-Token, …) nicht gut umgesetzt sind. Biometrische Authentifizierungsverfahren wie Fingerabdruckscan, Iris-Scan, Gesichts- oder Spracherkennung weisen sogar bei mehr als 70 Prozent Probleme auf.

Die Probleme, die mittelständische Unternehmen und öffentliche Verwaltungen rund um die Authentifizierung aufweisen, finden sich im Übrigen mehr oder weniger unabhängig von Branche oder Größenklasse. Es lassen sich allenfalls leichte Unterschiede feststellen. Selbst Rechenzentren haben mit Multi-Faktor-Authentifizierung ihre Probleme, wie techconsult in einer anderen, spezifisch auf Rechenzentren zielenden Studie (Optimized Data Center) herausgefunden hat, berichtet Marco Becker. Demnach bewertet nur ein Drittel der befragten Rechenzentrums- und Serverraumbetreiber die eigene Umsetzung als gut oder sehr gut. Zwei Drittel weisen Probleme auf, jedes fünfte Rechenzentrum sogar so große, dass sie die Umsetzung selbst als mangelhaft oder gar ungenügend beschreiben würden.

Abbildung: Anspruchsvolle Authentifizierungsmaßnahmen wie der Einsatz biometrischer Verfahren bereiten 71 Prozent der befragten Mittelständler und öffentlichen Verwaltungen Probleme

Über die Studie

[1] Die Studie Security Bilanz Deutschland von Techconsult ermittelt jährlich den Status Quo der IT- und Informationssicherheit im Mittelstand und öffentlichen Verwaltungen. Die Basis bildet eine repräsentative Befragung mit über 500 Interviews in Unternehmen und Verwaltungen/Non-Profits mit 20 bis 2.000 Mitarbeitern. Darüber hinaus steht mit dem Heise Security Consulter ein Self-Check-Tool bereit, mit dem Unternehmen und Verwaltungen ihre Lage bewerten und mit den Studienergebnissen vergleichen können.

Weitere Ergebnisse der Studie stehen auf der auf der Webseite des Projekts unter www.security-bilanz.de zum Download bereit. Zusätzlich finden interessierte Unternehmen dort den Security Consulter, ein kostenloses Tool, mit dem Sie sich an den Studienergebnissen messen können und dadurch eine Einschätzung ihrer IT-Sicherheit im Vergleich zum Wettbewerb erhalten:

Security-Check zur Studie: Der Security Consulter

Zusätzlich zur Studie bietet der individuelle Security-Check Security Consulter jedem mittelständischen Unternehmen die Möglichkeit, eigene Stärken und Schwächen im Vergleich zu ähnlichen Unternehmen zu identifizieren. Der Security-Check basiert auf der Studie und ermöglicht so, sich mit den Studienergebnissen zu vergleichen. Der Security Consulter steht ebenfalls auf dem Studienportal www.security-bilanz.de zur Verfügung.

»Biometrische Authentifizierung« – was genau versteht man darunter?

Biometrische Authentifizierung – Balance zwischen Komfort, Sicherheit und Datenschutz

Zwei-Faktor-Authentifizierung bei SaaS-Lösungen – Security first

Acht Fehler bei der Authentifizierung, die man vermeiden sollte

Hackerattacken: Identitätsdiebstahl ist bei fast zwei Drittel aller Angriffe das Mittel der Wahl

Identity Security im Mittelpunkt der digitalen Unternehmenstransformation