Schlanker, schneller, praxisorientierter: So sieht das neue IT-Grundschutz-Kompendium des Bundesamts für Sicherheit in der Informationstechnik (BSI) aus. Im Februar 2018 wird die zweite Edition veröffentlicht, um die erste Lieferung von November 2017 zu ergänzen. Tatjana Brozat, Referentin der TÜV NORD Akademie und Inhaberin von x-net-training & solutions, beantwortet die wichtigsten Fragen und erklärt, was Unternehmen schon jetzt tun können.

Was genau ist das neue IT-Grundschutz-Kompendium und wie ist es einzuordnen?

Das IT-Grundschutz-Kompendium ist ein grundlegendes Instrument der modernisierten BSI-Standardreihe 200-x und damit elementarer Teil der bewährten IT-Grundschutz-Methodik. Das Kompendium löst die IT-Grundschutz-Kataloge auf Basis 100-x ab. Es beinhaltet unter anderem Empfehlungen zu Methoden, Prozessen und Verfahren zu unterschiedlichen Punkten der Informationssicherheit. Diese richten sich sowohl an öffentliche Einrichtungen als auch an Unternehmen der freien Wirtschaft. Die erste Edition des Kompendiums wurde im November veröffentlicht und enthält zunächst die Migration der wesentlichen beziehungsweise die am häufigsten genutzten Bausteine der 15. Ergänzungslieferung nach der Version 100-x. Interessant sind unter anderem die erstmalig definierten Bausteine für den Bereich Industrie 4.0 oder IT-Forensik.

Was sind die wichtigsten Änderungen?

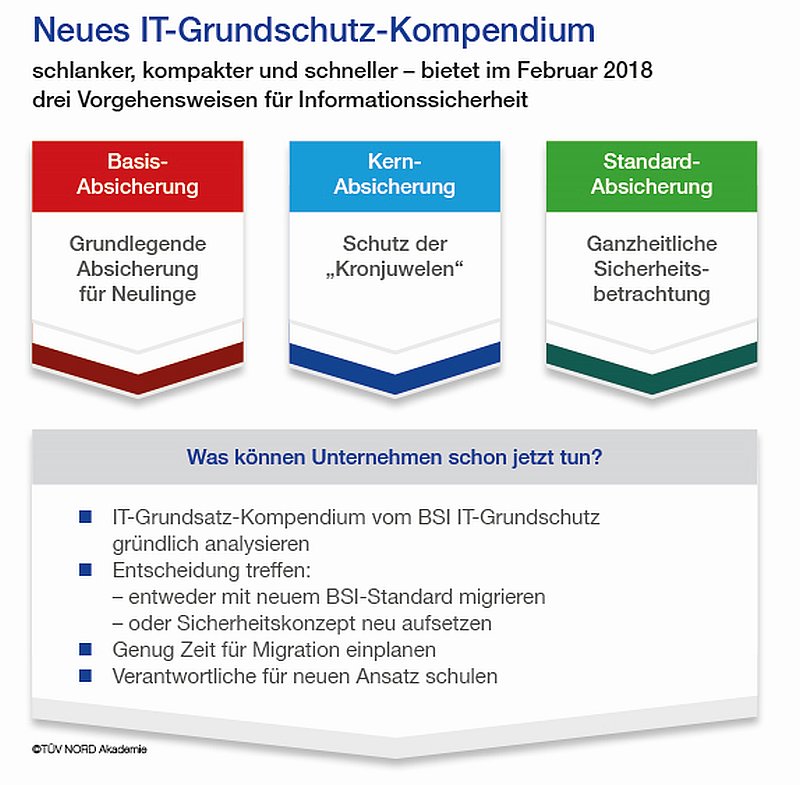

In den IT-Grundschutz-Katalogen nach 100-x sind sehr detaillierte Maßnahmen gelistet, die bei der Erstellung und Umsetzung eines Sicherheitskonzepts umgesetzt werden müssen. Deren Umsetzung ist mit einem enormen Aufwand verbunden und für Anwender in der Praxis oft zu komplex. Daher fällt der Maßnahmenkatalog in seiner jetzigen Form im IT-Grundschutz-Kompendium weg. In den neuen Bausteinen werden nun Anforderungen formuliert, die zur Umsetzung der Informationssicherheit erfüllt werden müssen. Darüber hinaus werden drei verschiedene Vorgehensweise zur Umsetzung der Informationssicherheit eingeführt: Die Basis-, Kern- und Standardabsicherung.

Die Basisabsicherung richtet sich an »Neulinge« im Bereich strategischer Informationssicherheit, also Unternehmen die sich bisher noch nicht ganzheitlich mit dem Thema Informationssicherheitsmanagementsysteme (ISMS) auseinandergesetzt haben. Hier soll eine grundlegende Absicherung als Mindestanforderung gewährleistet werden, beispielsweise durch Einsatz von Firewalls oder Zutrittskontrollen.

Die Kernabsicherung schützt die wichtigsten Werte eines Unternehmens. Das BSI spricht hier vom »Schutz der Kronjuwelen« wie beispielsweise Produktions-, Kunden- oder Finanzdaten.

Wenn die Basis- und Kernbetrachtungen abgeschlossen sind, ist die Standardabsicherung der nächste Schritt. Diese umfasst eine ganzheitliche Abdeckung des Sicherheitsbedarfs der gesamten Organisation.

Insgesamt ist der Standard schlanker, kompakter und schneller geworden. Das vereinfacht die Umsetzung für Unternehmen erheblich.

Wie begegnen Unternehmen der Umstellung am besten?

Je nach Betrieb variiert die Erfahrung im Umgang mit Informationssicherheitssystemen stark. Daher ist hier zwischen Neulingen und betroffenen Unternehmen zu unterscheiden. Neulinge können direkt in den IT-Grundschutz nach 200-x einsteigen und eine Vorgehensweise anwenden. Für Unternehmen, die bereits Sicherheitskonzepte erarbeitet haben, ist es am sinnvollsten mit einer Migration zu warten, bis die zweite Edition des Kompendiums sowie alle Migrationshilfen vollständig verfügbar sind, um ihre Sicherheitskonzepte zu überarbeiten. »Wenn bereits vorhandene Sicherheitskonzepte in den Unternehmen vorliegen, empfehle ich zunächst einen Migrationsplan zu entwickeln und zu evaluieren, inwiefern vorhandene Sicherheitskonzepte migriert werden können.« sagt Brozat.

Was können Unternehmen schon vor Veröffentlichung des zweiten Teils des Kompendiums tun?

Grundsätzlich ist vorab die Frage zu klären, ob ein Unternehmen seine Sicherheitskonzepte mit dem neuen BSI-Standard migrieren oder die Sicherheitskonzepte entsprechend der modifizierten Anforderungen gänzlich neu aufzusetzen möchte. »Wenn sich Einrichtungen für eine gänzlich neue Erarbeitung entscheiden, sollte auch diese sorgfältig geplant werden. Insgesamt sollte genug Zeit für die Anwendung des neuen IT-Grundschutzes eingeplant und die Verantwortlichen vorab auf den neuen Ansatz geschult werden«, erklärt Brozat. Entsprechende Schulungen werden von verschiedenen Dienstleistern angeboten, darunter auch das Seminar zum »IT-Grundschutz-Experten« bei der TÜV NORD Akademie.

Mehr Informationen zu den Seminaren sind unter www.tuev-nord.de/it-termine verfügbar.

TÜViT erbringt darüber hinaus Auditierungsleistungen als BSI-zertifizierter IT-Sicherheitsdienstleister für Informationssicherheits-Beratung und -Revision (IS-Beratung/IS-Revision) sowie Penetrationstests, die sowohl den IT-Grundschutz als auch ISO 27001 abdecken.

Über die TÜV NORD GROUP: Als anerkannter Technologie-Dienstleister stehen wir weltweit für Sicherheit und Vertrauen. Dabei haben wir die digitale Zukunft fest im Blick. Unabhängige Ingenieure und IT-Security-Fachleute bieten exzellente Lösungen für Sicherheit, Qualität und eine hervorragende Position im Wettbewerb. In mehr als 70 Ländern stärken wir Unternehmen und Partner bei der Wahrnehmung ihrer Verantwortung für Menschen, Technologie und Umwelt. www.tuev-nord-group.com

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden.

Cloud Access Security Broker – Neue Wege für Datensicherheit in der Cloud

Mit ISIS12 systematisch zu einem höheren Sicherheitsreifegrad – IT-Grundschutz leicht gemacht

Datenschutzgrundverordnung – Datensicherheit wird neu definiert

Vertrauensfrage: Wie viel Datensicherheit kann (mobile) Gerätekontrolle bieten?

IT-Experten besorgt über die Daten- und Anwendungssicherheit in Cloud-Umgebungen