Das Spam- und Malware-Aufkommen im E-Mail-Datenverkehr betrug im 1. Quartal insgesamt 2,3 Milliarden Schadmails, davon alleine 1,7 Milliarden im März. Damit überschreiten die für das 1. Quartal 2016 verzeichneten Werte bereits die des gesamten Jahres 2015. Das sind die Ergebnisse des »Global Security Report« für das 1. Quartal 2016.

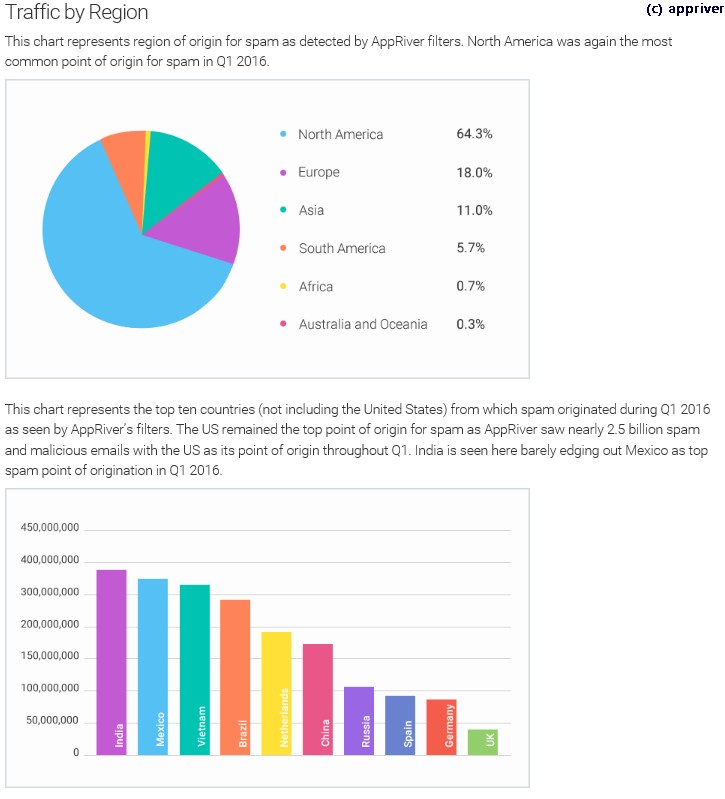

Nordamerika belegt im 1. Quartal 2016 erneut den Spitzenplatz als Versender von Spam, Indien liegt knapp vor Mexiko auf dem zweiten Rang. Der Report verzeichnet zahlreiche laufende Malware-Kampagnen, Ransomware erlebt allerdings einen Höhepunkt und wird damit zur Haupteinnahmequelle für Internetkriminelle.

Troy Gill, Manager of Security Research bei AppRiver: »Der Schadtraffic im Web und innerhalb des E-Mail-Verkehrs steigt weiterhin rapide an und das wird sich in naher Zukunft nicht ändern. Wir haben, wie schon im letzten Quartal des Jahres 2015, auch im ersten Quartal 2016 wieder mehr schädlichen Traffic beobachten können. Das geht im Wesentlichen auf zwei Ursachen zurück. Es gibt zum einen vielfältige Möglichkeiten Malware im Dark Web zu erwerben. Diese Malware ist nicht zuletzt auch deshalb so effektiv, weil Benutzer immer noch dazu neigen Virenschutzprogramme nicht in ausreichendem Maße einzusetzen und vor allem Software-Updates nicht regelmäßig durchführen.

Gezielte Angriffe auf bestimmte Wirtschaftszweige

Der aktuelle AppRiver-Report bestätigt, dass erfolgreiche Malware nicht mehr das Ergebnis einer massenhaften Streuung ist. Vielmehr nehmen Internetkriminelle gezielt bestimmte Branchen mit eigens dafür erstellten Mitteilungen ins Visier.

Jon French, Security Analyst bei AppRiver: »Wir konnten beobachten, dass Ransomware-Angriffe sich verändert haben. Von einfachen ›Schleppnetz‹-Taktiken hin zu Attacken, die gezielt bestimmte Wirtschaftszweige angreifen, wobei in diesem Quartal das Gesundheitswesen am stärksten betroffen war.« French weiter: »Schädliche Makros in Microsoft-Word- und Excel-Dokumenten waren dabei eine beliebte Methode Trojaner auszuliefern, mit denen die überwiegende Mehrzahl von Ransomware-Angriffen durchgeführt wird.«

Für diejenigen, bei denen die Makro-Methode nicht verfängt, verwenden Internetkriminelle zusätzlich Dokumente mit verborgenen PowerShell-Kommandos sowie verkapptes JavaScript um den Angriffscode ans Ziel zu bringen.

Auch bei Überweisungsbetrug verzeichnet AppRiver steigende Werte. Ziel sind in aller Regel die Finanzabteilungen. Die gefälschten individualisierten Nachrichten erwecken dabei den Anschein aus dem Unternehmen selbst zu kommen. Am häufigsten geben die gefälschten Mails vor von der Geschäftsleitung zu kommen.

Und noch ein weiterer Trend zeichnete sich ab, nämlich die Methode der Distributed Spam Distraction (DSD). Fred Touchette, Manager Security Research bei AppRiver: »DSDs überfluten den Posteingang mit Spam-E-Mails. Ziel ist es wichtige Bestätigungsmails für Käufe oder Überweisungen, die im Namen des Opfers getätigt wurden zu verbergen. Der Spam sorgt dafür, dass die Aktion durchgeführt werden kann, bevor das betreffende Opfer die Bestätigungsmail findet. So ist es möglich, dass Internetkriminelle mit betrügerischen Käufen und Überweisungen davon kommen.«

Vom technischen Standpunkt aus betrachtet empfiehlt AppRiver mehrschichtige Sicherheitssysteme einzusetzen, die den kompletten Netzwerkverkehr und die gesamte Kommunikation überwachen. So soll Malwareattacken und Sicherheitslecks vorgebeugt werden. Solche Systeme enthalten unter anderem:

- Spam- und Virenschutzlösungen

- Routinemäßige, zwingend vorgenommene Software-Updates

- Doppelte Authentifizierung

- Formelle Sicherheitsrichtlinien