Wird die von einem Hacker benötigte Zeit, um in ein Unternehmen einzudringen um zwei Tage verlängert, geben Angreifer ihre durch Profit motivierten Angriffe meist vorzeitig auf.

Palo Alto Networks hat die Ergebnisse einer Studie zur Erforschung der Wirtschaftlichkeit von Hackerangriffen veröffentlicht. Die Studie gibt einen Einblick in Themen wie den Durchschnittsprofit von Cyberangreifern und die Zeit, die sie in der Regel für einen Angriff benötigen. Aufgezeigt wird auch, wie sich Datenraub verhindern lässt: indem die Kosten für die Durchführung eines Cyberangriffs deutlich erhöht werden. Der Bericht mit dem Titel »Flipping the Economics of Attacks” ist als Download erhältlich [1].

Die wichtigsten Ergebnisse:

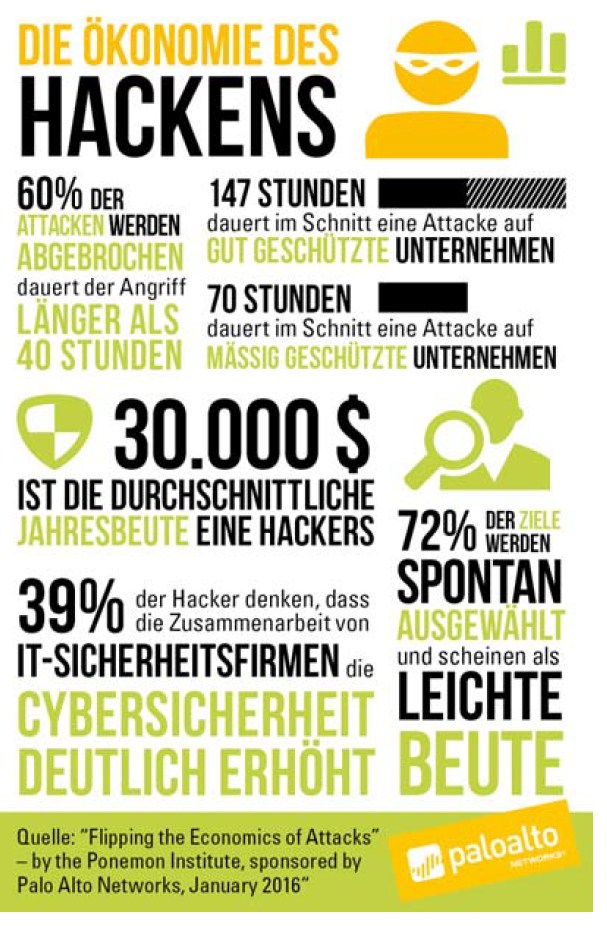

Cyberangreifer agieren meist spontan und suchen sich zuerst die einfachsten Ziele.

- 72 Prozent der Befragten gaben an, dass sie keine Zeit für einen Angriff verschwenden würden, wenn sie nicht schnell an hochwertige Daten gelangen, die sie verwerten können.

- Eine Mehrheit der Befragten (73 Prozent) ist auf der Jagd nach einfachen, »günstigen« Zielen.

Zeit ist der Feind des Cyber-Angreifers.

- Erhöht sich die Zeit, um einen Angriff erfolgreich auszuführen um 40 Stunden, also etwa zwei Tage, würden 60 Prozent aller Cyberangriffe nicht stattfinden.

- Im Durchschnitt würde ein technisch versierter Angreifer einen Angriff beenden und sich einem anderen Ziel zuwenden, nachdem er etwa eine Woche (209 Stunden) ohne Erfolg investiert hat.

Der »große Zahltag« ist ein Mythos.

- Der durchschnittliche Hacker verdient weniger als 30.000 US-Dollar pro Jahr durch seine illegalen Aktivitäten. Dies entspricht knapp einem Viertel des durchschnittlichen Jahreslohns eines legal arbeitenden IT-Profis mit ähnlichen Fähigkeiten.

Ein hohes Sicherheitsniveau verlängert die erforderliche Zeit, um einen Angriff auszuführen.

- Die Planung und Ausführung eines Angriffs auf ein Unternehmen mit einer »sehr guten« IT-Sicherheitsinfrastruktur dauert für einen versierten Cyberangreifer mehr als doppelt so lange (147 Stunden) im Vergleich zu 70 Stunden, wenn ein »typisches« Sicherheitsniveau vorliegt.

- 72 Prozent der Befragten glauben, dass die Angreifer ihre Anstrengungen beenden würden, wenn ein Unternehmen starke Verteidigungsmaßnahmen aufweist.

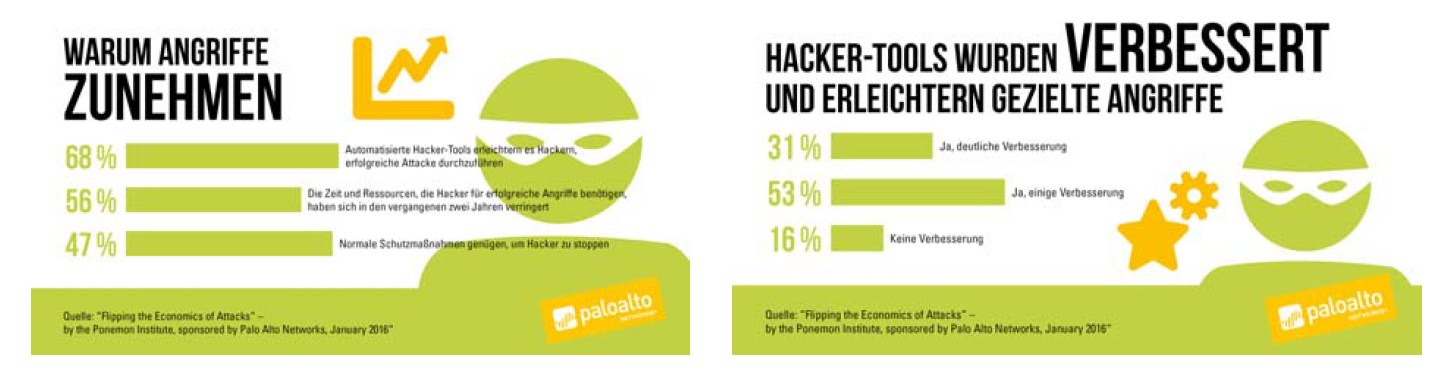

- »Da die IT-Kosten gefallen sind, sind auch die Kosten für die Angreifer gesunken. Dies trägt ebenso zum wachsenden Volumen an Bedrohungen und Datenmissbrauch bei. Die Kosten, die Motivationen und den Profit zu kennen, das wird entscheidend sein, um die Zahl der Vorfälle zu verringern. Nur so können wir das Vertrauen in unser digitales Zeitalter wiederherstellen«, erklärte Davis Hake, Leiter Cybersicherheitsstrategie bei Palo Alto Networks.

- »Die Studie zeigt, wie wichtig Vorbeugung ist. Durch den Einsatz von Sicherheitstechnologien der nächsten Generation und durch eine Präventionsphilosophie können Unternehmen den Profit, den sich die Gegner von einem Cyberangriff erhoffen, erheblich schmälern. Dies geht so weit, dass der Gegner aufgibt, bevor er den Angriff zu Ende führt«, erläuterte Dr. Larry Ponemon, Vorsitzender und Gründer des Ponemon Institute.

Empfehlungen:

- Machen Sie sich zu einem »harten Ziel« – Setzen Sie eine Sicherheitsphilosophie mit Schwerpunkt auf Prävention um anstelle von Erkennung und Reaktion auf Vorfälle. So werden Angreifer ausgebremst und dazu veranlasst, sich ein leichteres Ziel zu suchen.

- Investieren Sie in Sicherheitsfunktionalität der nächsten Generation – Herkömmliche punktuelle Lösungen stellen keine große Abschreckung für Angreifer dar. Sicherheitsfunktionen der nächsten Generation, die Präventionsmaßnahmen automatisieren und sich nicht alleine auf Signaturen oder statische Verteidigung verlassen, sind angesichts der fortschrittlichen Cyberbedrohungen von heute unverzichtbar.

- Nutzen Sie Netzwerktransparenz für verwertbare Informationen – Eine auf Prävention ausgerichtete Sicherheitsstrategie stützt sich auf nativ integrierte Technologien wie Firewalls der nächsten Generation, Netzwerkintelligenz und Austausch von Bedrohungsinformationen. Verteidiger erhalten so ein klareres Bild von dem, was in ihrem Netzwerk vorgeht – im Vergleich zu einer unübersichtlichen Sammlung punktueller Lösungen, die nicht Hand in Hand arbeiten.