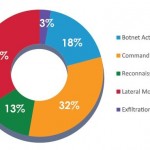

Der zweite Post-Intrusion Report [1] untersucht Bedrohungen, die Schutzmaßnahmen am Netzwerkperimeter umgehen und zeigt auf, was Angreifer unternehmen, wenn sie im Netzwerk sind. Angreifer meist monatelang unbemerkt aktiv Es gelingt Kriminellen, teilweise monatelang unbeobachtet in Netzwerken und auf Endgeräten ihr Unwesen zu treiben. So können Hacker heimlich über lange Zeiträume hinweg Server und einzelne Rechner…