Mit einem europaweit führenden Kompetenzzentrum werden die wichtigsten Herausforderungen in der IT-Sicherheit adressiert. Eine effektive Trainingsplattform erlaubt es Unternehmen, Institutionen und Behörden die dringend benötigten Security-Experten für ihre Organisation aus- und weiterzubilden.

Es ist Freitagnacht. 23:37 Uhr im »Cyber Defense Center« (CDC) der iT-CUBE SYSTEMS in Augsburg. Ein Security Analyst übernimmt die Bearbeitung des gerade frisch eingegangen Security Incidents mit dem Titel »Malware Outbreak Detected«.

Ein erster Blick auf die automatisch angereicherten und normalisiert zusammengefassten Informationen des Vorfalls im »Security Orchestration & Automation«-Tool (SOA) genügt, um zu erkennen, dass es sich dabei um eine ausgeführte Malware auf einem Arbeitsplatzrechner der HR-Abteilung handelt. Die automatische SIEM-Korrelation von Firewall-Logs mit dynamischen TI-Listen ergibt, dass zum selben Zeitpunkt Daten von dem betroffenen Host zu einer maliziösen IP-Adresse per DNS Anfragen ausgeleitet wurden. Anhand einer vorhergegangenen Sandboxanalyse von dem MD5-Hash des Malwaresamples kann der Analyst den Vorfall in Kontext setzen.

Wie schon befürchtet, erhärtet sich sein Verdacht, dass sich die Malware lateral verbreitet, durch neu eingehende Vorfälle desselben Typs. Das gesamte Ausmaß der Infektion wird mithilfe von Anomalieerkennung, ausgeweitet auf den gesamten Netzwerkverkehr, durch ein »Network Behaviour Analytics«-Tool (NBA) deutlich. Eine Vielzahl von Rechnern weist ein ungewöhnliches, bis dato nicht dagewesenes Verhalten auf.

Für den Fall eines solchen Malware Outbreaks existieren ausführlich vordefinierte »Incident Response«-Playbooks (IR), welche dem Analysten als Leitfaden für eine Immediate beziehungsweise eine Later Response dienen. Je schneller solche Angriffe erkannt und eingedämmt werden – man spricht hier von »mean time to detect« (MTTD) und von »mean time to respond« (MTTR) – desto geringer ist der Schaden für das Unternehmen.

Doch gut ausgebildete Security-Analysten sind derzeit Mangelware: Forbes prognostiziert einen globalen Mangel von 2 Millionen Security-Experten im Jahr 2019. Die Bundeswehr sucht händeringend nach Analysten zum Ausbau des Cyber-Defense-Programms. DAX-Unternehmen wollen eigene CDCs mit fähigem Personal für den Ernstfall besetzen. Was macht jedoch kompetente Security-Experten aus, die beliebige Angriffe erkennen, analysieren und entsprechende Gegenmaßnahmen einleiten können, und wie findet man sie?

Der Knackpunkt: Kernkompetenzen eines Analysten. Bei dem oben illustrierten Vorfall handelt es sich um einen unter hunderten möglichen Typen von Cyber Security Incidents, welchen die IT-Infrastrukturen von Unternehmen vermehrt ausgesetzt sind. Damit die Mitarbeiter eines CDCs vollumfänglich und effizient auf verschiedenste Sicherheitsvorfälle reagieren können, müssen den jeweiligen Security Incidents entsprechende Prozesse geschult und geprobt werden.

Information Security Hub (ISH): Den Kern des Leistungsportfolios bildet eine effektive Trainingsplattform, mit deren Hilfe Unternehmen, Institutionen und Behörden Security-Experten für ihre Organisation aus- und weiterbilden können.

Der Analyst muss in der Lage sein, sich in die Position eines Angreifers versetzen zu können und fundiertes Wissen über Angriffe aller Bereiche der Cyber Kill Chain mitbringen. Anhand beobachteter Events muss er wissen, nach welchen vorangegangen Ereignissen gesucht werden muss beziehungsweise welche Schritte der Angreifer als nächstes durchführen könnte. Ist im Vorfeld die notwendige Sensorik gegeben, die es den Mitarbeitern eines Cyber Defense Centers überhaupt ermöglicht, dieses Verhalten zu erkennen?

Die Sensorik ist eine Kernkompetenz eines Cyber Defense Centers, welche durch die Kombination diverser Security-Tools umgesetzt wird. Ein integraler Bestandteil ist somit das Beherrschen der zur Verfügung stehenden Tools. Dabei sollten nicht der Name des Herstellers, sondern die Funktionsweise und der Kontext des jeweiligen Tools im Vordergrund stehen. Die Analysten müssen verstehen, welche Daten für Analyse und IR eines Vorfalls notwendig und wie diese effizient durch entsprechende Tools zu gewinnen sind.

So wird deutlich, dass die notwendigen Kernkompetenzen, die ein Analyst eines CDCs mitbringen muss, breit gefächert sind. In einer IR muss er ein Team von IT-Experten auch in Stresssituationen so koordinieren können, dass ein Angriff effizient eingedämmt werden kann. Um zu sehen, welche Angriffsvektoren der Angreifer genutzt hat und wie diese geschlossen werden können, braucht es jedoch Erfahrung und Übung. Die nötigen Ressourcen für eine authentische Simulation sind jedoch nicht für alle Unternehmen so einfach zu stemmen.

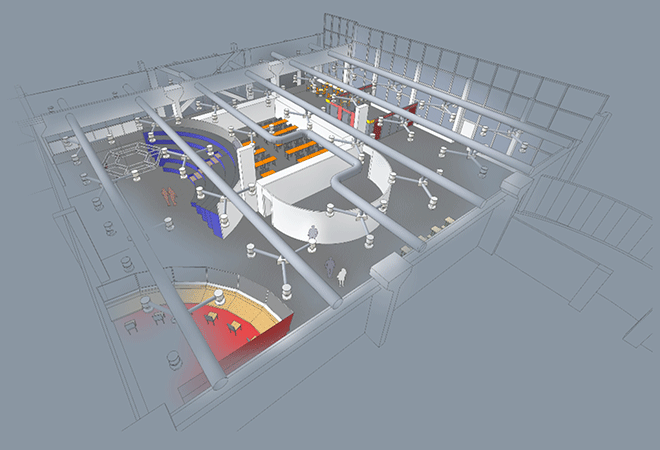

Die Lösung: Cyber Simulation Range. Der Flughafen München und die auf Informationssicherheit spezialisierten Dienstleister ERNW, HvS-Consulting und iT-CUBE SYSTEMS setzen mit der Gründung des Information Security Hub (ISH) einen Grundstein im Kampf gegen Cyberangriffe. Mit dem europaweit führenden Kompetenzzentrum adressieren die vier Gründungsunternehmen die wichtigsten Herausforderungen in der IT-Sicherheit. Den Kern des Leistungsportfolios bildet eine effektive Trainingsplattform, mit deren Hilfe Unternehmen, Institutionen und Behörden Security-Experten für ihre Organisation aus- und weiterbilden können: die Cyber Simulation Range (CSR). Eine sichere Test- und Übungsumgebung ist Voraussetzung für den Schulungserfolg und bietet Herstellern von Sicherheitslösungen zudem die Möglichkeit, neue Produkte und Dienstleistungen unter realistischen Bedingungen zu testen und gemeinsam innovative Lösungen für den Kampf gegen Cyberkriminalität zu entwickeln.

Eine sichere Test- und Übungsumgebung bietet Herstellern von Sicherheitslösungen die Möglichkeit, neue Produkte und Dienstleistungen unter realistischen Bedingungen zu testen und gemeinsam innovative Lösungen für den Kampf gegen Cyberkriminalität zu entwickeln.

Während eines fünftägigen Trainings strategischer und taktischer Abwehrmethoden schlüpfen die Kursteilnehmer in die verschiedenen Rollen eines CDCs. Dabei müssen sie eine Vielzahl von Angriffen – von einfachen, statischen Exploits bis hin zu komplexen, mehrstufigen Advanced Persistant Threats (APT) – zunächst individuell erkennen, analysieren und anschließend in Teamarbeit bekämpfen. Das Training der CSR findet in einer quasi-realen Umgebung statt, die ein Unternehmen mit allen gängigen Netzbereichen inklusive CDC simuliert. Aufgeteilt in ein Red Team und in ein Blue Team, können die Trainingsinhalte realistisch übermittelt werden. Dabei schleust das Red Team den Schadcode ein, kompromittiert Accounts, leitet Daten aus oder vernichtet und sabotiert Produktionsanlagen. Das Blue Team dagegen erkennt und bewertet Angreiferaktivitäten entlang der Cyber Kill Chain, Schadsoftware und kompromittierte Accounts, analysiert und eliminiert Systeme und Einfallstore, definiert Rollen, kommuniziert und koordiniert aktive Abwehrmaßnahmen, die schließlich dazu führen, dass Systemverfügbarkeit und Regelbetrieb wiederhergestellt werden können. Die Trainer überwachen die Aktionen der Teilnehmer aktiv und werten diese mit Feedback so aus, dass individuelle Schwächen erkannt und Fähigkeiten gezielt auf- und ausgebaut werden können.

Durch die Teilnahme erlernen die Sicherheitsexperten den sicheren Umgang mit allen notwendigen Security Tools des kompletten CDC-Technologie-Stacks mit einem möglichst produktneutralen Fokus darauf. So helfen die Trainings des ISH dabei die Funktionen sowie die Zusammenarbeit der eingesetzten Tools kennenzulernen und optimal zu meistern.

Andreas Günther, Dipl.-Math.,

Andreas Günther, Dipl.-Math.,

Managing Analyst / Team Lead

bei iT-Cube Systems AG

www.it-cube.net

Illustration: © Carlos Amarillo /shutterstock.com

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden.

Security Services & Solutions: Vergleich der IT-Security-Anbieter für Deutschland

Contextual Security Intelligence – Die richtige Balance zwischen Sicherheit und Flexibilität