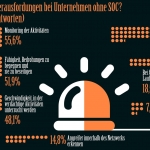

Produktionsausfälle, Qualitätsverlust, Kapital- und Imageschäden: Mangelnde Sicherheit in der Fertigung zieht spürbare Folgen nach sich. Als Bedrohung sehen Unternehmer nicht nur menschliches Fehlverhalten, sondern beispielsweise auch Schadsoftware, technisches Versagen oder Phishing – Faktoren, die zum Teil mit der Digitalisierung einhergehen [1]. Da diese Einflüsse den gesamten Produktlebenszyklus betreffen, müssen Betriebe sich anpassen. Systems Engineering im…