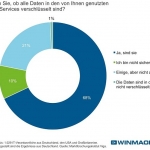

■ Mehrheit sieht noch keinen Bedarf für Versicherungsschutz. ■ Bitkom empfiehlt Schutzmaßnahmen vor Cyberattacken. Phishing-Attacken, Schadsoftware oder Kreditkartenbetrug – Cyberkriminalität kann jeden Internetnutzer treffen. Viele Onliner erwägen deshalb, mit Versicherungen gegen solche kriminelle Attacken vorzusorgen. Beinahe jeder fünfte Internetnutzer (19 Prozent) kann sich vorstellen, eine Versicherung für kriminelle Vorfälle im Internet abzuschließen. Das ist…