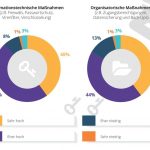

Neue Studie ergibt, dass bei fast einem Drittel der Unternehmen Investitionen in Mobilität zur Wettbewerbsdifferenzierung fehlen. Trotz des exponentiellen Wachstums [1] an vernetzten Geräte weltweit, ringen die Unternehmen damit, das Wirrwarr der mobilen Transformation in den Griff zu bekommen, insbesondere dort, wo Mobilität geschäftsentscheidend ist. Dies ergab die jüngste Studie »Den Mobilitäts-Tsunami beherrschen oder mit…