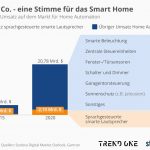

Mit Amazon Echo und Google Home haben mittlerweile zwei der größten Tech-Unternehmen einen sprachgesteuerten smarten Lautsprecher im Angebot. Damit steht die Technologie laut Einschätzung der Analysten des Statista Digital Market Outlooks kurz vor ihrem kommerziellen Durchbruch. Das Verbraucherinteresse ist auf jeden Fall vorhanden. Bereits jetzt haben hochgerechnet 28,3 Millionen Deutsche schon mal einen virtuellen Sprachassistenten…