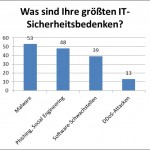

Vom 14. bis 18. März 2016 findet dieses Jahr die CeBIT auf dem Messegelände Hannover statt und widmet einen eigenen Bereich der Thematik: »Business Security: Cyberattacken im Zeitalter der Digitalisierung – Hacker, BYOD, NSA: Cyberkriminalität und Datenklau kann jedes Unternehmen treffen und im Zeitalter der Digitalisierung und Internet der Dinge steigen die Risiken.« Die Backes…