In der heutigen digital vernetzten Welt ist der Bedarf an starken Sicherheitsmaßnahmen noch nie so groß gewesen wie heute. Angesichts zunehmender Cyber-Bedrohungen und Datenschutzverletzungen überdenken Unternehmen ihre Sicherheitsstrategien, um ihre sensiblen Daten und Benutzeridentitäten bestmöglich zu schützen. Ein solcher Ansatz, der zunehmend an Bedeutung gewinnt, ist das Konzept von Zero Trust. Lassen Sie uns untersuchen, wie sich Zero Trust auf die Bereiche Customer Identity & Access Management (CIAM) und (Workforce) Identity & Access Management (IAM) auswirkt und warum Sie diesem aufkommenden Trend Aufmerksamkeit schenken sollten.

Was ist Zero Trust?

Das Sicherheitsmodell Zero Trust stellt herkömmliche perimeterbasierte Ansätze für die Netzwerksicherheit auf den Kopf. Anstatt internen und externen Benutzern und Geräten implizit zu vertrauen, geht Zero Trust davon aus, dass sämtliche Entitäten potenzielle Bedrohungen darstellen können. Dieser revolutionäre Ansatz erfordert eine kontinuierliche Authentifizierung, Autorisierung und Validierung jedes Benutzers, Geräts und jeder Transaktion, unabhängig von Standort oder Netzwerkverbindung.

Zero Trust wird die Zukunft von IAM und CIAM maßgeblich prägen. Das Grundprinzip lautet »Niemals vertrauen, immer überprüfen«. Das bedeutet, dass das traditionelle Konzept des Vertrauens hinterfragt wird und stattdessen eine strikte Überprüfung und Authentifizierung aller Zugriffsversuche erfolgt.

Erfahren Sie mehr über die bahnbrechenden Möglichkeiten von Zero Trust in unserem umfassenden Whitepaper »The complete Zero Trust Guide«. Entdecken Sie, wie dieses innovative Sicherheitsmodell CIAM und IAM transformiert und die Sicherheitslandschaft neu definiert.

Die transformative Wirkung von Zero Trust

Die Sicherheitskonzepte CIAM und IAM stehen vor einer wegweisenden Veränderung durch Zero Trust. CIAM spielt eine entscheidende Rolle bei der Verwaltung der Identitäten von Kunden oder Benutzern eines Unternehmens, während IAM-Lösungen für die Verwaltung des Zugriffs auf interne Ressourcen innerhalb eines Unternehmens verantwortlich sind. Durch die Implementierung von Zero Trust-Prinzipien in CIAM und IAM können Unternehmen sicherstellen, dass Benutzerdaten, seien es Kunden- oder Mitarbeiterdaten, sicher bleiben. Das Zero Trust-Konzept bringt eine Vielzahl von Änderungen mit sich, von denen wir die wichtigsten in diesem Artikel beleuchten:

1. Continuous Adaptive Trust (und Behavioral Clustering)

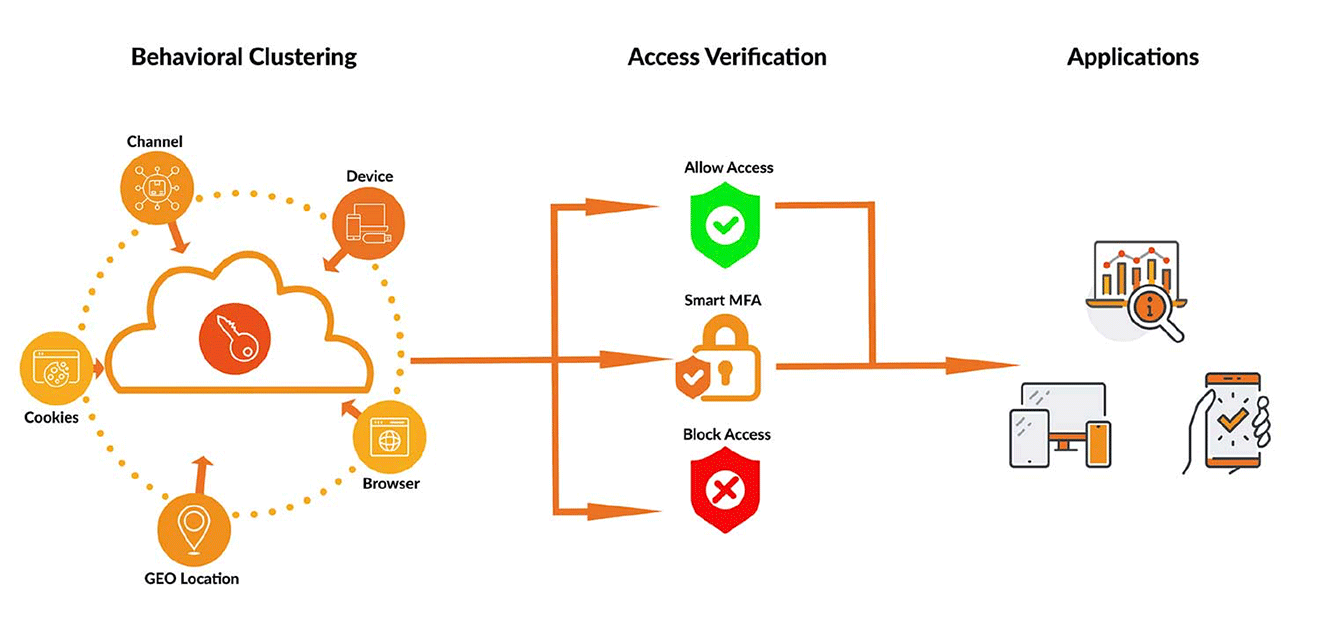

Continuous Adaptive Trust (CAT) kann als eines der Kernkonzepte von Zero Trust betrachtet werden. CAT gewährleistet die kontinuierliche Überwachung des Nutzerverhaltens und der Zugriffsmuster. Auf diese Weise können die CIAM- und IAM-Systeme potenzielle Anomalien und verdächtige Aktivitäten erkennen und proaktive Reaktionen auslösen, um potenzielle Bedrohungen zu entschärfen. Durch die Überwachung von Benutzeraktivitäten in Echtzeit können Unternehmen Sicherheitsvorfälle schnell erkennen und darauf reagieren. CAT umfasst dabei verschiedene Risiko- und Vertrauenssignale zur kontinuierlichen Bewertung der Benutzersitzung, die nach dem Paradigma »Niemals vertrauen, immer überprüfen« zur Verifikation jedes einzelnen Zugriffs verwendet werden.

2. Kontinuierliche und erweiterte Authentifizierung

Die Benutzerauthentifizierung ist ein wesentlicher Bestandteil des Zero-Trust-Modells. Zero Trust erfordert eine kontinuierliche Authentifizierung, die sicherstellt, dass die Benutzer während ihrer Sitzung ständig überprüft werden. CIAM- und IAM-Lösungen können Echtzeit-Authentifizierungsmethoden nutzen, um die Identität von Benutzern in regelmäßigen Abständen zu bestätigen und so das Risiko eines unbefugten Zugriffs zu verringern. Darüber hinaus setzt sich Zero Trust für Multi-Faktor-Authentifizierung (MFA) und adaptive Authentifizierungstechniken ein. Durch die Implementierung dieser Maßnahmen können CIAM- und IAM-Lösungen das Risiko von Identitätsdiebstahl und unbefugtem Zugriff noch weiter reduzieren, indem sie garantieren, dass nur legitime Benutzer auf ihre Konten zugreifen können, und bei verdächtigen Zugriffsversuchen eine starke Authentifizierung anfordern, um den Zugriff zu verifizieren.

3. Sicherer Zugriff von überall

Da Unternehmen zunehmend auf Remote-Arbeit und Cloud-Technologien setzen, stellt Zero Trust sicher, dass Benutzer von überall und jederzeit sicher auf ihre Konten und Anwendungen zugreifen können. Durch die Anwendung eines Zero-Trust-Ansatzes können CIAM- und IAM-Lösungen einen sicheren Zugang über verschiedene Geräte und Netzwerke hinweg ermöglichen, ohne die Sicherheit zu beeinträchtigen. Der Zugriff von jedem Ort und zu jeder Zeit geht auch mit einer Neugestaltung der IT-Infrastruktur einher. Der folgende Satz charakterisiert die vollständige Umgestaltung des Sicherheitsansatzes von Google, das eine treibende Kraft für Zero Trust war: »Wir beseitigen die Notwendigkeit eines privilegierten Intranets und verlagern unsere Unternehmensanwendungen ins Internet.«

4. Least Privilege und dynamische Autorisierung

Zero Trust betont das Prinzip der geringsten Privilegien, d.h. dass Benutzer nur die Berechtigungen erhalten, die sie zur Ausführung ihrer Aufgaben benötigen. CIAM- und IAM-Systeme können granulare Zugriffskontrollen erzwingen und so den potenziellen Schaden begrenzen, der durch ein kompromittiertes Benutzerkonto verursacht wird. Darüber hinaus unterstreicht Zero Trust die Bedeutung einer dynamischen Autorisierung, die es ermöglicht, die Zugriffsrechte entsprechend den sich ändernden Umständen zu verändern. IAM-Systeme können Zugriffsrichtlinien in Echtzeit anpassen und den Zugriff auf der Grundlage des Benutzerverhaltens und der Risikofaktoren gewähren oder entziehen, um sicherzustellen, dass nur autorisierte Benutzer auf kritische Ressourcen zugreifen können.

CIAM und IAM profitieren gleichermaßen von Zero Trust

Angesichts der sich ständig weiterentwickelnden Cyber-Bedrohungen ist es für Unternehmen unerlässlich, die notwendigen Sicherheitsmaßnahmen zu ergreifen, um ihre sensiblen Daten und Benutzeridentitäten zu schützen. Zero Trust entwickelt sich zu einem leistungsstarken Sicherheitsmodell, das den traditionellen, auf dem Perimeter basierenden Ansatz infrage stellt. Durch die Implementierung der Zero-Trust-Prinzipien in CIAM und IAM können Unternehmen ihre Sicherheitslage erheblich verbessern und so das Risiko von Datenschutzverletzungen, Identitätsdiebstahl und unbefugtem Zugriff verringern. Obwohl es nicht zwingend nötig ist, diesen Trend ständig zu verfolgen, lohnt es sich angesichts der potenziellen Vorteile, ihn für die zukünftige Sicherheitsstrategie Ihres Unternehmens in Betracht zu ziehen. Letztendlich profitieren CIAM und IAM gleichermaßen vom Zero-Trust-Konzept. Auch wenn die Vorteile je nach Anwendungsfall unterschiedlich gewichtet sein können, geht es vor allem um den Schutz des Benutzerkontos und die Überprüfung jedes einzelnen Zugriffs.

Tauchen Sie ein in die Welt von Zero Trust: Entdecken Sie die cidaas connect 2023

Möchten Sie Ihr Wissen über Zero Trust vertiefen und die Grenzen des digitalen Identitätsmanagements und der Kundenbindung revolutionieren? Dann sollten Sie die cidaas connect 2023 am 20.-21. September nicht verpassen!

Die cidaas connect 2023 ist eine einzigartige Veranstaltung, die Ihnen die Möglichkeit bietet, tiefer in das Thema Zero Trust einzutauchen. Erfahren Sie aus erster Hand, wie Unternehmen das Zero Trust Konzept erfolgreich implementieren und dadurch ihre Sicherheitsmaßnahmen auf ein neues Level heben. Lernen Sie von Experten und führenden Köpfen der Branche, wie Zero Trust das digitale Identitätsmanagement und die Kundenbindung neu definiert.