Unternehmen offenbaren Schwächen in der konsistenten Authentifizierung von Benutzern und Geräten.

Fortinet stellt die Ergebnisse des aktuellen Global State of Zero Trust Report vor [1]. Die Studie zeigt, dass die meisten Unternehmen eine Vorstellung von Zero-Trust haben oder dabei sind, Zero-Trust-Initiativen zu implementieren. Mehr als die Hälfte der Unternehmen kann dieses Vorhaben jedoch nicht mit den eingesetzten Lösungen umsetzen, weil ihnen einige grundlegende Zero-Trust-Prinzipien fehlen. Die vollständigen Ergebnisse und wichtigsten Erkenntnisse finden Sie auf dem Fortinet Blog.

Die wichtigsten Erkenntnisse der Studie:

Laut des FortiGuard Labs Threat Landscape Report nimmt das Volumen von Angriffen auf Einzelpersonen, Unternehmen und verstärkt auch auf kritische Infrastrukturen zu. Zudem sind diese Angriffe immer ausgefeilter. Unternehmen sind daher auf der Suche nach Lösungen, um sich vor dieser Bedrohungslage zu schützen. Zero-Trust steht dabei ganz oben auf der Liste, jedoch aus mehreren Gründen. Darüber hinaus hat die Verlagerung zum ortsunabhängigen Arbeiten insbesondere Zero Trust Network Access (ZTNA) in den Fokus gerückt. Unternehmen müssen nun wichtige Daten von Mitarbeitern sichern, die sich von unzureichend geschützten Heimnetzwerken aus verbinden.

Unklarheit bei der Definition von Zero-Trust-Strategien

Die Studie zeigt, dass eine gewisse Unklarheit darüber herrscht, was eine vollständige Zero-Trust-Strategie ausmacht. So gaben die Befragten an, die Konzepte Zero-Trust (77 Prozent) und ZTNA (75 Prozent) zu verstehen. Mehr als 80 Prozent der Befragten erklärten, bereits eine Zero-Trust- und/oder ZTNA-Strategie zu verfolgen oder deren Einführung zu planen. Dennoch ist laut eigener Aussage die Hälfte der Befragten nicht in der Lage, zentrale Zero-Trust-Funktionen zu implementieren. Fast 60 Prozent meinten sogar, dass sie nicht über die erforderlichen Möglichkeiten verfügten, die Authentifizierung von Nutzern und Geräten kontinuierlich zu gewährleisten. Mehr als jeder zweite Befragte (54 Prozent) hat zudem Schwierigkeiten, das Monitoring der Nutzer nach der Authentifizierung abzudecken.

Diese Diskrepanz gibt Anlass zur Besorgnis, da es sich bei diesen Funktionen um grundlegende Prinzipien des Zero-Trust-Konzepts handelt. Dies wirft sogar die Frage auf, wie die tatsächliche Implementierung in den verschiedenen Unternehmen aussieht. Zur Verwirrung tragen auch die Begriffe »Zero Trust Access« und »Zero Trust Network Access« bei, die manchmal synonym verwendet werden.

Zero-Trust als oberste Priorität – aus unterschiedlichen Gründen

Wichtigster Grund für einen Einsatz von Zero-Trust ist die »Minimierung der Auswirkungen von Sicherheitsverstößen und Eindringlingen«, dicht gefolgt von »Sicherung des Fernzugriffs« sowie der »Gewährleistung der Kontinuität des Geschäftsbetriebs oder der Unternehmensziele«. Weitere Angaben umfassen die »Verbesserung des Benutzererlebnisses« und die »Flexibilität, Sicherheit an jedem Ort zu gewährleisten«.

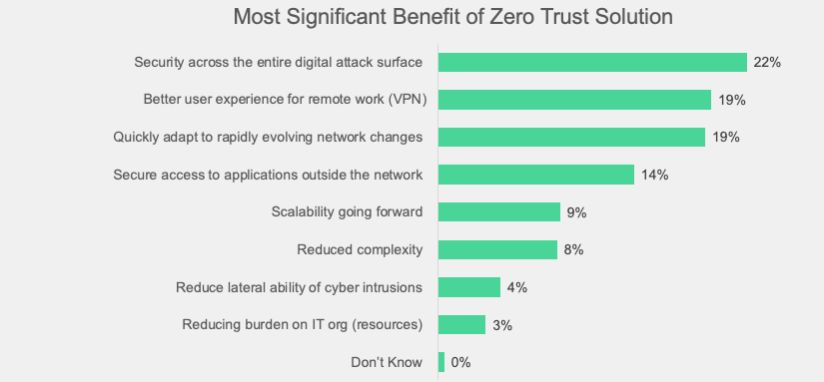

Als wichtigsten Vorteil von Zero-Trust wird von Befragten die »Sicherheit über die gesamte digitale Angriffsfläche« gesehen, gefolgt von einer »besseren Benutzererfahrung beim Fernzugriff (VPN)«.

Die überwiegende Mehrheit der Befragten ist der Meinung, dass Zero-Trust-Sicherheitslösungen unbedingt in die bestehende Infrastruktur integriert werden sollten. Zudem müssen sie sowohl in der Cloud als auch in On-Premises-Umgebungen funktionieren und auf der Anwendungsebene sicher sein. Allerdings gaben mehr als 80 Prozent der Befragten an, dass die Implementierung einer Zero-Trust-Strategie in einem umfangreichen Netzwerk eine Herausforderung sei. Zu den größten Hindernissen für Unternehmen, die noch keine Strategie haben oder planen, gehört der Mangel an qualifizierten Fachkräften, wobei 35 Prozent der befragten Unternehmen andere IT-Strategien nutzen, um Zero-Trust zu erreichen.

»Angesichts einer sich ständig weiter entwickelnden Bedrohungslandschaft, der Umstellung auf ortsunabhängiges Arbeiten und der Notwendigkeit, Anwendungen in der Cloud sicher zu verwalten, ist der Übergang von implizitem Vertrauen zu Zero-Trust für Unternehmen von größter Bedeutung,« erklärt John Maddison, EVP of Products and CMO bei Fortinet. »Unsere Umfrage zeigt, dass die meisten Unternehmen zwar über irgendeine Art von Zero-Trust-Strategie verfügen, jedoch keine ganzheitliche Strategie verfolgen und Schwierigkeiten haben, einige grundlegende Zero-Trust-Sicherheitsmaßnahmen zu implementieren. Eine effektive Lösung erfordert einen Ansatz mit einer Cybersecurity-Mesh-Plattform, um so alle grundlegen Zero-Trust-Prinzipien in der gesamten Infrastruktur zu berücksichtigen, einschließlich Endpunkt, Cloud und On-Premises. Andernfalls ist das Ergebnis nur eine partielle, jedoch nicht integrierte Lösung, der es an umfassender Transparenz mangelt.«

[1] Über den Zero-Trust-Report

Die Studie basiert auf einer weltweiten Umfrage unter IT-Entscheidungsträgern, die einen Überblick gibt, wie weit die Unternehmen auf ihrem Weg zu Zero-Trust sind. Die Umfrage soll ein besseres Verständnis der folgenden Punkte geben:

-

Wie gut ist das Verständnis von Zero-Trust und ZTNA?

-

Was sind die von den Befragten empfundenen Vorteile und Herausforderungen bei der Umsetzung einer Zero-Trust-Strategie?

-

Umsetzung und Elemente einer Zero-Trust-Strategie