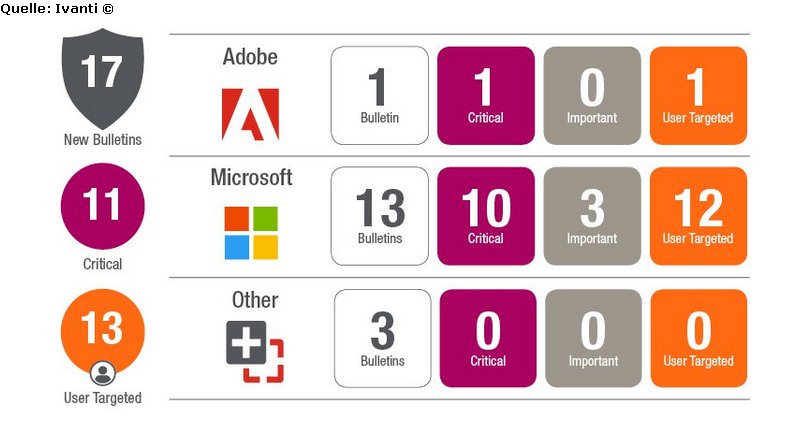

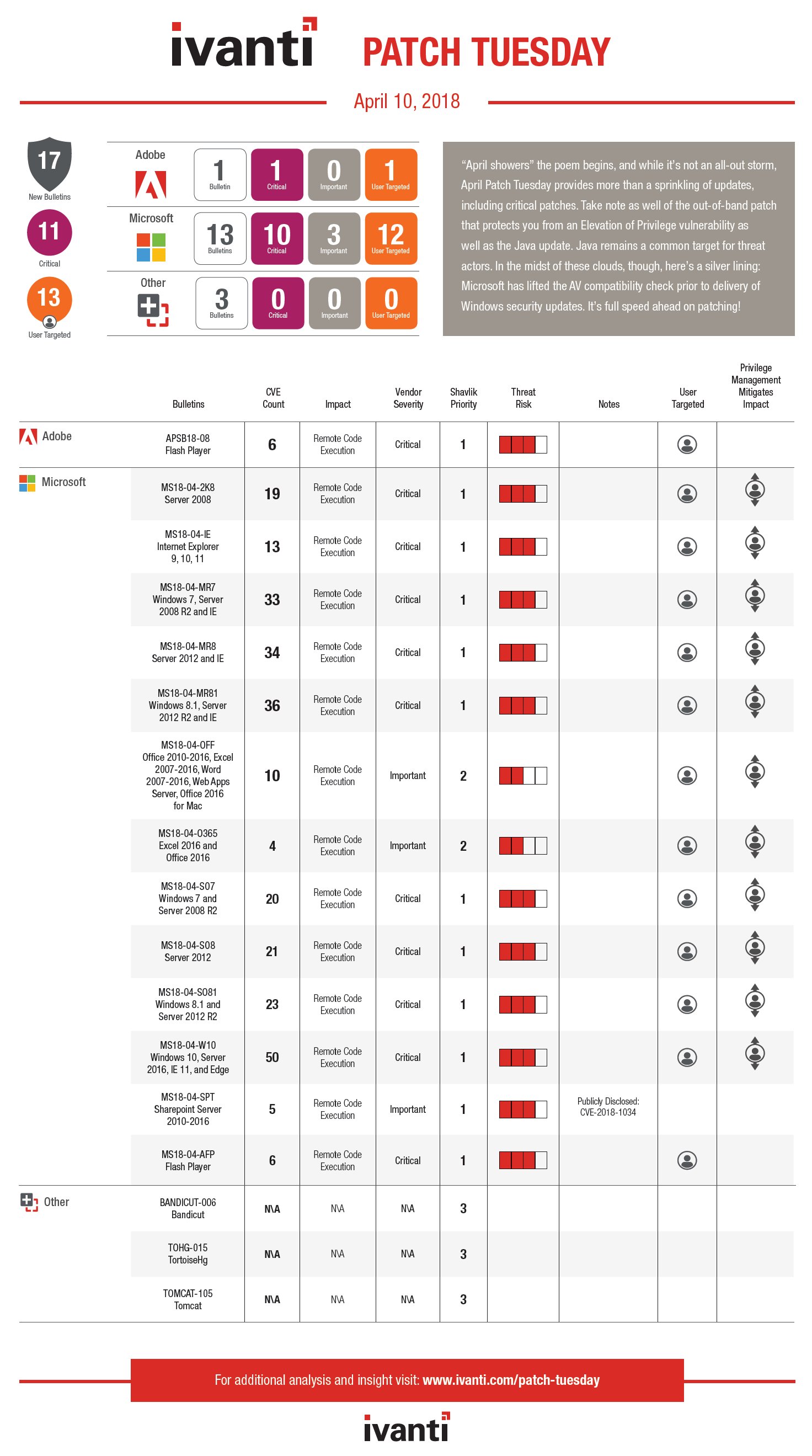

Zum Patch Tuesday im April hat Microsoft insgesamt 65 Schwachstellen behoben. Zero-Day-Exploits konnten in diesem Monat nicht identifiziert werden, wohl aber im ersten Quartal. Die Herausforderung für alle IT-Teams im April: Microsoft hat kritische Schwachstellen sowohl in seinen Betriebssystemen als auch in seinen Browsern und in Office identifiziert und gelöst. Alle drei Ebenen sollten mit einer gewissen Priorität betrachtet werden. Eine Veröffentlichung betrifft zudem auch den SharePoint Server.

CVE-2018-1038 wurde kurz nach dem Patch Tuesday im März identifiziert. Jedes IT-Team das (noch) Windows 7 für x64-basierte Systeme oder Windows Server 2008 R2 für x64-basierte Systeme betreibt, sollte dieser Schwachstelle höchste Priorität einräumen. Wurde zudem eines der Wartungsupdates installiert, die während oder nach Januar 2018 veröffentlicht wurden, muss 4100480 sofort installiert werden. Das Update löst eine sogenannte »Elevation of Privilege«-Schwachstelle, also eine Rechteausweitung. Die Schwachstelle könnte einem Benutzer oder einer Anwendung Zugang zu Ressourcen verschaffen, deren Nutzung mit eingeschränkten Rechten nicht möglich wäre.

Schutz gegen Malware

Ein weiterer Punkt im Patch Tuesday im April betrifft ein Update für die Malware Protection Engine, das Microsoft veröffentlicht hat. Es behebt eine identifizierte Schwachstelle bei der Ausführung von Remotecode. Die Lösung dafür ist denkbar einfach: IT-Teams sollten auf die neuesten Definitionen aktualisieren. Eigentlich sollte dies für die meisten Umgebungen, die die Malware Protection Engine verwenden, automatisch geschehen. Die Version 1.1.14700.5 ist die niedrigste Definitionsversion, die zur Behebung dieses Problems erforderlich ist.

Microsoft hat sich in diesem Monat zudem mehreren kritische Sicherheitslücken im Windows-Betriebssystem, im Internet Explorer sowie dem Edge-Browser und in Office angenommen. Das Unternehmen hat dabei einige kritische Schwachstellen im Kernel behoben, mehrere Schwachstellen im Microsoft-Grafik- und TrueType-Schriftartentreiber behoben und eine Reihe kritischer Browser-Schwachstellen gelöst.

Neues zum AV-Compliance Schlüssel

Microsoft hat den AV-Compliance-Schlüssel vom Rest der Updates für das Windows-Betriebssystem abgekoppelt – bis auf einige vage erwähnte Randfälle. Nur kurz zur Erinnerung: Die Einführung der Mitigation-Updates für Meltdown und Spectre führte zu einer Reihe von Blue-Screens auf Systemen mit AV-Engines, da sie auf unerwartete Weise mit dem Kernel interagierten. Microsoft hat diesen Schlüssel eingeführt, um zu verhindern, dass solche Blue-Screen-Szenarien auftreten. Pech nur für alle diejenigen Kunden, deren AV-Anbieter den Schlüssel nicht angewendet oder die AV selber nicht eingesetzt hat. Diese Einschränkungen hat Microsoft nun vollständig behoben.

»Same same« bei den Drittherstellern

Eigentlich nichts Neues bei den Drittherstellern: Adobe hat parallel zum Patch Tuesday im April mehrere Updates veröffentlicht, darunter eines für den Adobe Flash Player. Dieses Flash-Update behebt drei kritische und drei als »wichtig« eingestufte Sicherheitslücken. Die grundsätzliche Schwierigkeit, die immer wieder beim Flash Player auftaucht: Da das Adobe-Produkt sowohl als Plug-in der wichtigsten Browser als auch als auf dem System installiert wird, kann Flash in vielen Formen auf einem einzigen System auftauchen. Um die genannten Sicherheitslücken vollständig zu schließen, müssen IT-Teams häufig mehrere Updates auf jedem einzelnen System installieren.

Oracle wird sein vierteljährliches »Critical Patch Update« am Dienstag, den 17. April veröffentlichen. Ein Update für Java wird vermutlich mit enthalten sein. Wir raten dringend dazu, alle Java-Updates umzusetzen, sobald sie veröffentlicht werden. Java ist vielleicht nicht mehr so stark im Fokus von Cyber-Kriminellen – jedoch ist die Programmiersprache immer noch eine »low hanging fruit« für jeden Bedrohungsakteur. Der jüngste Angriff der »SamSam«-Ransomware liefert einen guten Grund für besondere Vorsicht. SamSam ist in der Lage, eine Vielzahl von Software-Schwachstellen auszunutzen, einschließlich einiger in Java. Angreifer wissen leider sehr genau, dass Java eines der Produkte ist, das in punkto Updates immer wieder hinterherhinkt und eine Reihe von Exploits offen lässt.

Von Chris Goettl, Leiter Produktmanagement, Sicherheit bei Ivanti

Live-Webinar zum Patch Tuesday im April

Wie jeden Monat stellt Ivanti eine detaillierte Analyse der Updates auf seine Patch-Tuesday-Webseite. Im Rahmen eines LIVE-Webinars am 11. April um 17.00 Uhr können sich IT- und Security-Verantwortliche daneben zu den Details der Updates informieren.

Analyse des Patch Tuesday im März: Kernel-Updates von Microsoft als Antwort auf Meltdown und Spectre

Patch Tuesday im März: Ein ruhiger Monat lässt Raum für Windows 10-Migrationsprojekte

Das Problem mit den Sicherheits-Patches: Unterbrochene Software Supply Chain

Sicherheits- und Patchmanagement ist nach wie vor Hauptanliegen für Unternehmen

Hackern die Laune verderben – 8 Schritte zu automatisiertem Patch-Management

Sicherheitslücke »Stagefright« verdeutlicht Defizite beim Patch-Management

59 Tage brauchen Softwareunternehmen um Patches zu erstellen