grafik kasperky

Die zwischen April und Juni 2016 gemessenen DDoS-Attacken (Distributed Denial of Service) dauerten länger als zu Beginn des Jahres. Außerdem stellten IT-Sicherheitsexperten einen signifikanten Anstieg bei über Linux-Botnetze durchgeführten DDoS-Attacken fest. Diese Ergebnisse gehen aus dem Kaspersky-Report »DDoS-Attacken im zweiten Quartal 2016« [1] hervor.

Im zweiten Quartal 2016 stieg die Dauer von DDoS-Attacken an. Während der Anteil der Angriffe, die bis zu vier Stunden dauerten, von 68 Prozent im ersten Quartal auf 60 Prozent im zweiten Quartal fiel, stieg das Aufkommen längerer Attacken signifikant an:

- Attacken mit einer Dauer zwischen 20 und 49 Stunden machten 9 Prozent aller DDoS-Angriffe im zweiten Quartal aus (im ersten Quartal waren es 4 Prozent).

- Attacken mit einer Dauer zwischen 50 und 99 Stunden machten 4 Prozent aller DDoS-Angriffe im zweiten Quartal aus (im ersten Quartal waren es noch 1 Prozent).

- Die längste DDoS-Attacke im zweiten Quartal dauerte 291 Stunden an, also 12 Tage. Im Quartal zuvor kam der längste Angriff auf lediglich 8 Tage.

Linux-Server bei Botnetzbetreibern beliebt

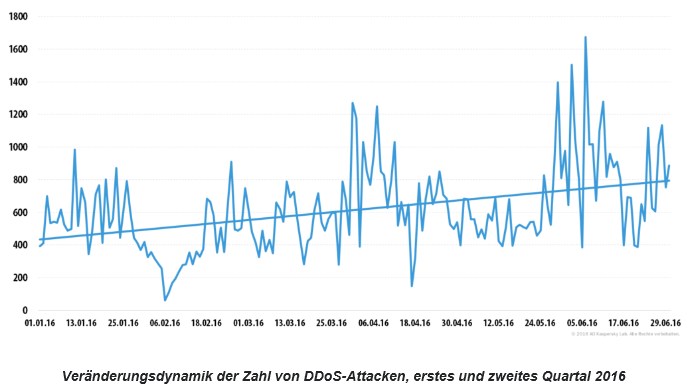

Die generelle Anzahl von DDoS-Angriffen stieg im Zeitraum April bis Juni 2016 an. Die beliebteste Methode zur Durchführung von DDoS-Attacken sind nach wie vor sogenannte SYN-DDoS-Attacken. Hierbei handelt es sich um Angriffe, die den Internetzugang, das Betriebssystem oder Host-Dienste belasten [2]. Im Vergleich zum Vorquartal stiegen SYN-DDoS-Angriffe um das 1,4-Fache an und machten Dreiviertel (76 Prozent) aller von Kaspersky Lab gemessenen Angriffe aus. Der Grund: Der Anteil von Attacken auf Basis von Linux-Botnetzen hat sich fast verdoppelt und stieg auf 70 Prozent an [3]. Linux-Botnetze gelten als das effektivste Mittel zur Durchführung von SYN-DDoS-Angriffen. Zum ersten Mal konnte die Kaspersky DDoS Intelligence ein solches Ungleichgewicht zwischen Aktivitäten von Linux- im Vergleich zu Windows-basierten DDoS-Bots ausmachen.

»Auf Linux-Servern befinden sich oft verbreitete Schwachstellen, aber keine zuverlässige Sicherheitslösung. Das macht sie anfällig für Botinfektionen und zu einem geeigneten Tool für Botnetzbetreiber«, sagt Oleg Kupreev, Lead Malware Analyst bei Kaspersky Lab. »Attacken über Linux-basierte Bots sind einfach, aber effektiv. Sie können wochenlang andauern, während die Server-Besitzer nichts davon mitbekommen, dass sie der Ursprung einer Attacke sind. Zudem sind Cyberkriminelle in der Lage, über einen einzigen Server einen Angriff durchzuführen, der die Stärke hunderter einzelner Computer hat. Unternehmen sollten sich präventiv auf derartige Szenarien einstellen, indem sie zuverlässige Schutzlösungen gegen komplexe und langanhaltende DDoS-Angriffe integrieren.«

[1] Der Kaspersky-Report »DDOS-Attacken im zweiten Quartal 2016« ist unter

https://de.securelist.com/analysis/quartalsreport-malware/71742/kaspersky-ddos-intelligence-report-for-q2-2016 verfügbar.

[2] https://de.wikipedia.org/wiki/Denial_of_Service

[3] https://newsroom.kaspersky.eu/fileadmin/user_upload/de/Downloads/PDFs/KL_Grafik_Verhaeltnis_WindowsLinux_Q2_2016.jpg

[4] https://www.kaspersky.com/de/enterprise-security/ddos-protection

Unternehmen kämpfen gegen »plötzlichen Tod« durch DDoS-Attacken

Web-Security-Trends 2016: komplexe DDoS-Attacken und IoT-Angriffe