Seit kurzem kochen die Diskussionen über das IT-Sicherheitsgesetz wieder hoch, denn die erste Verordnung dazu ist in Kraft getreten. Damit können Unternehmen aus einigen Branchen wie Energie und Informationstechnik feststellen, ob sie von dem Gesetz betroffen sind oder nicht. Für die übrigen im Gesetz erwähnten Branchen wird es noch eine separate Verordnung geben.

Anlass genug auch für Unternehmen, die noch nicht von diesem Gesetz betroffen sind, ihre IT-Sicherheitsmaßnahmen zu überprüfen. Deshalb haben die IT-Experten von SolarWinds Tipps zusammengestellt, wie Unternehmen die wichtigsten Sicherheitsbedrohungen erkennen und sich darauf vorbereiten können:

- Zugang zu privilegierten Accounts: Hacker attackieren häufig gezielt privilegierte Accounts, um sich Zugriff auf die wirklich wertvollen Daten im Unternehmen oder in einer Behörde zu verschaffen. Die Passwörter dazu kommen nicht selten von internen Quellen.

Admin ToDo:

o Standardadministratorkonten überwachen, um Richtlinienverstöße und Missbrauch zu erkennen

o Warnungen bei verdächtigen Aktivitäten auf privilegierten Accounts einrichten, etwa bei einer signifikanten Änderung in der Anzahl von fehlgeschlagenen Authentifizierungsversuchen oder einer Erhöhung der täglichen Logins.

- Botnets: Angreifer kapern mit Roboter-Programmen infizierte Rechner und befehlen ihnen zum Beispiel eine bestimmte Website mit Angriffen zu überhäufen. Diese bricht unter dem Ansturm zusammen, man spricht von Distributed-Denial-of-Service, kurz DDoS.

Admin ToDo:

o Kontinuierliche Log-Überwachung aus vielfältigen Quellen, um Kommunikation mit Command-Control-Servern zu erkennen.

o Automatische Antwort einrichten, etwa Warnmeldung verschicken, IP-Blockierung, Account schließen.

- SQL-Einschleusung: Durch eine Sicherheitslücke in SQL-Datenbanken tricksen Hacker die Zugangsanwendung zur Datenbank aus. Sie schleusen eigene Befehle ein und erlangen so Zugang zu wichtigen Daten oder sogar Benutzernamen und Passwörter für interne Systeme.

Admin ToDo:

o Fehlerraten beobachten: Wenn Angreifer versuchen, in fremden SQL-Umgebungen zu navigieren, generieren sie fast immer SQL-Fehler. Sie zu erkennen ist der beste Weg, um einen Angriff zu erkennen, während es geschieht.

o Web-Anwendungsprotokolle auf Vektoren, die üblicherweise bei Cross-Site-Scripting- und SQL-Injection-Angriffen gefunden werden, hin überwachen.

- Spearfishing: Hierbei werden Nutzer auf eine infizierte Website geschleust oder, was die häufigste Ursache ist, holen sich durch Attachments in E-Mails einen Schädling auf den Rechner. Die Folge sind Sabotage oder Datendiebstahl.

Admin ToDo:

o Datei-Integritätsüberwachung (FIM) einrichten, um Änderungen an Dateien, Ordnern und Registry-Einstellungen zu erkennen

o Nutzungsmuster privilegierter Accounts überwachen, da die meisten externen Verstöße den Versuch beinhalten, Anmeldedaten zu kompromittieren.

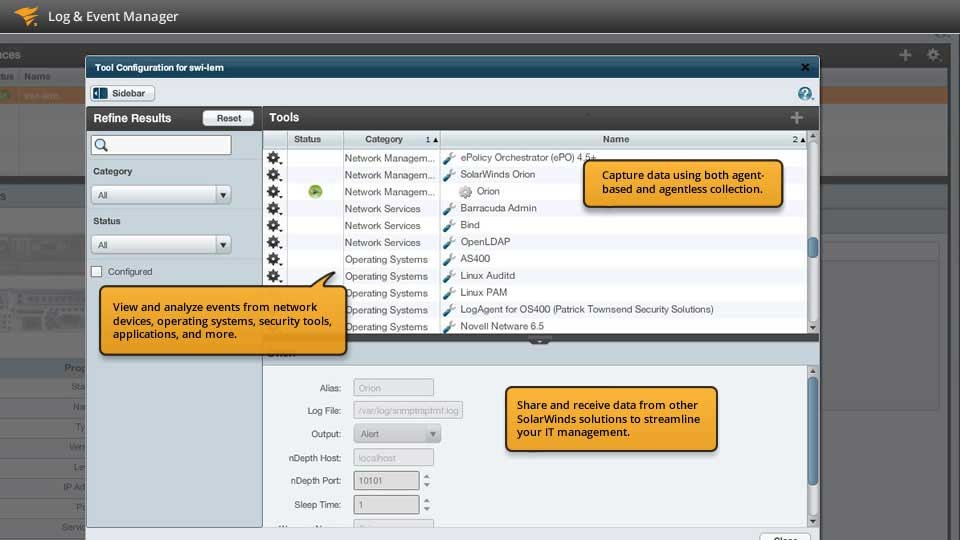

Schutz vor diesen Angriffsarten bietet eine leistungsfähige Security- und Event-Management-Lösung (SIEM) wie beispielsweise der Log & Event Manager von SolarWinds. Die Software wurde speziell für IT-Abteilungen mit beschränkten Ressourcen konzipiert, egal ob in privaten oder staatlichen Organisationen. Mithilfe der darin enthaltenen Threat Intelligence Feeds können Bedrohungen schneller erkannt und bekämpft werden.