Illustration: Absmeier Pexels

Die Technologie moderner Smartphones bietet zwar großartige Möglichkeiten und Bequemlichkeit für den geschäftlichen und private Einsatz, doch sie kann auch ein Risiko für persönlichen Daten und den Datenbestand von Unternehmen darstellen. Smartphones sind ein lukratives Ziel für Angriffe, weil sie so viele wertvolle Informationen an einem einzigen Ort speichern oder Zugriff auf weitere Quellen ermögliche.

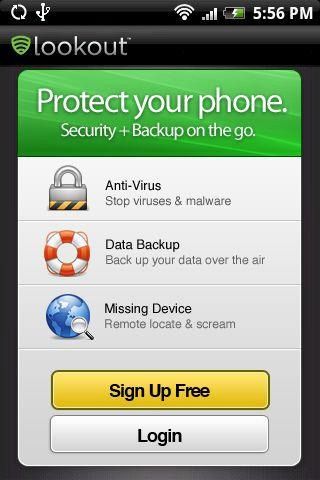

Lookout nennt wichtige Anzeichen, auf die Benutzer achten können – und Maßnahmen, die sie ergreifen können, um ihr Gerät zu schützen.

Die Grundlagen des Telefon-Hacking

Von Telefon-Hacking spricht man, wenn sich jemand unbefugten Zugang zum Gerät oder dessen Kommunikation verschafft. Manche hacken sich zum Beispiel ein, um Anrufe abzuhören. Andere verwenden Malware, um Textnachrichten zu lesen oder Zahlungsdaten und sensible Informationen zu stehlen. Auch wenn Telefon-Hacking nicht nur bei Smartphones vorkommt, sind diese Geräte doch unsere vertrauenswürdigsten Geräte, was bedeutet, dass sie Zugang zu einigen unserer wertvollsten Informationen und Konten haben. Wenn Benutzer jedoch wissen, wie sie einen Telefon-Hack erkennen, können sie ihr Smartphone und andere Geräte, wie z. B. Tablets, schützen.

Telefon-Hacking heute

Es gibt unzählige Bedrohungen für mobile Geräte und die darauf gespeicherten Daten. Da Smartphones so weit verbreitet sind, haben Hacker die Art und Weise, wie sie versuchen, auf Informationen zuzugreifen, weiterentwickelt.

Hier sind einige der häufigsten Methoden, mit denen Hacker versuchen, sich in ein Smartphone zu hacken:

- Textnachrichten: Malware und Viren werden häufig über Textnachrichten verbreitet. Malware ist die Abkürzung für »malicious software«, also »bösartige Software«, und wird von Hackern verwendet, um Geräte zu infizieren und Informationen über sie zu finden. Diese bösartige Software wird in der Regel als Link in einer Textnachricht an die Empfänger gesendet. Die Texte enthalten in der Regel sehr überzeugende Informationen, gefolgt von einem Link, der den Empfänger zum Anklicken verleitet. Es könnte zum Beispiel wie eine Nachricht der eigenen Bank aussehen, in der es heißt: »Es gibt eine Aktualisierung für Ihr Konto. Klicken Sie hier, um sie einzusehen«. Wenn Sie auf einen solchen Link klicken, werden Sie möglicherweise zu einer Webseite weitergeleitet, die Sie zum Herunterladen von Software auffordert, die in Wirklichkeit eine Form von Malware ist.

- Geräte- und Anwendungsberechtigungen: Wenn Sie eine Anwendung herunterladen, werden Sie möglicherweise aufgefordert, den Zugriff auf bestimmte Daten zu genehmigen. Erteilen Sie der Anwendung die Erlaubnis, auf Ihre sensiblen Daten zuzugreifen – z. B. auf Ihren Standort, Ihre Fotos und Ihr Mikrofon –, können Ihre Daten gefährdet sein, wenn die Anwendung bösartig ist oder Ihre Daten an unsichere Drittanbieterdienste weitergibt.

- Betrug über soziale Medien: Phishing-Angriffe können über soziale Medienkanäle verbreitet werden. Manchmal enthalten Nachrichten, Anzeigen oder Beiträge in sozialen Medien einen unsicheren Link, der dazu verleitet, darauf zu klicken. Achten Sie darauf, nur Freunde in Ihren sozialen Medien hinzuzufügen, die Sie kennen, und klicken Sie niemals auf einen Link, der von einem Fremden gesendet wurde.

- E-Mails: E-Mail-Betrug ist eine gängige Methode, mit der Hacker versuchen, sich Zugang zu persönlichen Daten zu verschaffen. Eine Phishing-E-Mail kann eine gefälschte Nachricht über Ihre Finanzen oder eine gefälschte Quittung für ein Produkt enthalten, für das Sie nie bezahlt haben. Phishing-E-Mails können sehr raffiniert sein und sollen Sie dazu bringen, auf einen Link zu klicken oder Malware herunterzuladen, um Gebühren zu streichen oder mehr über die Nachricht zu erfahren. Durch das Herunterladen der Schadsoftware geben Sie Hackern möglicherweise Zugriff auf sensible Informationen auf Ihrem Smartphone.

Wie Nutzer erkennen, ob ihr Smartphone gehackt wurde

Wurde das Smartphone gehackt? Verhält sich das Gerät seltsam? Vielleicht sind merkwürdige Apps aufgefallen, oder der Akku entleert sich schneller als sonst. Diese Aktivitäten bedeuten zwar nicht immer, dass ein Smartphone gefährdet ist, aber sie können ein wichtiges Anzeichen dafür sein, dass das Gerät kompromittiert und Daten gefährdet sind.

Wenn Nutzer sich nicht sicher sind, ob ein Gerät gehackt wurde, sollten sie auf einige wichtige Anzeichen achten:

- Es ist langsamer als sonst: Es ist normal, dass Smartphones mit der Zeit langsamer werden, aber das sollte nicht über Nacht passieren. Wenn Sie bemerken, dass Ihr Telefon deutlich langsamer ist als sonst, könnte das bedeuten, dass sich Malware oder ein Virus auf Ihrem Telefon befindet. Wenn bösartige Programme auf Ihr Handy heruntergeladen werden, können diese Speicherplatz und Verarbeitungsleistung stehlen, was alles andere verlangsamt.

- Popup-Werbung wird angezeigt: Häufig verstecken sich Handyviren hinter lästigen Popup-Anzeigen. Während Popup-Werbung beim Surfen im Internet manchmal normal ist, kann bösartige Werbung auch dann angezeigt werden, wenn Sie eine vertrauenswürdige Website besuchen oder in Anwendungen, in denen sie normalerweise nicht angezeigt wird. Wenn Sie mehr Popup-Werbung als sonst bemerken, könnte dies ein sicheres Zeichen für einen im Hintergrund laufenden Virus sein.

- Ihr Akku entlädt sich schneller: Wenn sich Ihr Akku plötzlich schneller entleert als sonst, könnte das ein Anzeichen für einen Hack sein. Manchmal entleert sich der Akku nach einem größeren Update oder wenn Ihr Handy alt ist, aber das sollte nicht über Nacht passieren. Malware- und Spyware-Programme werden im Hintergrund ausgeführt, wenn Sie Ihr Telefon nicht aktiv benutzen, was die Lebensdauer Ihres Akkus schnell verkürzen kann. Wenn Sie ein iPhone oder ein Android-Gerät benutzen, können Sie in Ihren Einstellungen überprüfen, wie sich der Akkuverbrauch zusammensetzt. So können Sie feststellen, ob unbekannte Programme im Hintergrund laufen.

- Ungewöhnliche Aktivitäten auf Konten, die mit dem Telefon verknüpft sind: Wenn Sie eine Warnung über verdächtige Aktivitäten auf Ihrem Smartphone erhalten, könnte dies ein Zeichen für ein gehacktes Telefon sein. Ungewöhnliche Aktivitäten können darin bestehen, dass Hacker Ihre Social-Media-Konten nutzen, um seltsame Nachrichten zu versenden oder Beiträge mit bösartigen Links zu verfassen.

- Sie bemerken doppelte Apps: Hacker verwenden manchmal doppelte, gefälschte Apps, um Smartphone-Nutzer dazu zu bringen, einen Link zu öffnen oder Malware herunterzuladen. Wenn Sie feststellen, dass Sie mehr als eine App auf dem Bildschirm Ihres Telefons haben, könnte dies ein sicheres Zeichen für einen Hacker sein. Gefälschte Apps können fast genauso aussehen wie die echten. Seien Sie also vorsichtig und öffnen Sie keine doppelten Apps, die Ihnen auffallen.

Es gibt noch weitere Anzeichen für ein gehacktes Telefon, z. B. eine verminderte Qualität der Screenshots, ein ungewöhnlich hoher Datenverbrauch und das zufällige Abstürzen von Apps. Wenn Nutzer eines dieser Anzeichen bemerken, können sie sofort Maßnahmen zum Schutz ihres Geräts ergreifen, indem Sie ein Sicherheitstool herunterladen, das ihr Gerät auf Risiken untersucht und Bedrohungen beseitigt.

Wie werden Telefone gehackt?

Mit dem technischen Fortschritt werden auch die Methoden, mit denen Hacker in Telefone eindringen, immer ausgefeilter. Wenn Smartphone-Nutzer einige dieser Methoden verstehen, können sie sich vor möglichen Bedrohungen schützen. Hier sind einige Methoden, mit denen Telefone gehackt werden können:

- Falsche Werbung: Eine der klassischen Methoden, mit denen Hacker versuchen, sich Zugang zu Telefonen zu verschaffen, besteht darin, den Benutzern gefälschte Werbung zu präsentieren, die sie dazu auffordert, auf einen Link zu klicken. Diese Anzeigen enthalten in der Regel einen Alarm oder eine Warnmeldung, die den Handybenutzer erschrecken und zum schnellen Handeln bewegen soll. Wenn ein Handynutzer auf einen Link in einer gefälschten Werbung klickt, wird er möglicherweise aufgefordert, Malware herunterzuladen, die sein Gerät infiziert und vertrauliche Informationen stiehlt.

- Malware: Malware ist eine weitere gängige Methode für Telefon-Hacker, da sie das Betriebssystem vollständig kompromittiert. Oft erstellen Hacker »kostenlose Apps«, die Dienste wie Virenschutz oder Videobearbeitung anbieten, die nicht im Apple App Store oder im Google Play Store zu finden sind. Während die Dienste kostenlos sind, infizieren diese verdächtigen Apps Ihr Gerät unbemerkt im Hintergrund und verschaffen sich Zugang zu Ihren Passwörtern, Textnachrichten und anderen Daten. Malware kann als verschiedene Apps getarnt sein, seien Sie also vorsichtig, bevor Sie etwas auf Ihr Gerät herunterladen.

- Öffentliches WLAN: Öffentliches WLAN ist zwar sehr praktisch, wenn Sie in Restaurants, bei Veranstaltungen und an anderen öffentlichen Orten unterwegs sind, kann aber auch ein Risiko für Telefonnutzer darstellen. Hacker können über diese öffentlichen Verbindungen auf Ihr Telefon zugreifen und Daten abrufen, ohne die Kontrolle über Ihr Telefon zu übernehmen. Aus diesem Grund verwenden einige Mobilfunknutzer stattdessen ein virtuelles privates Netzwerk (VPN), das sie vor dem ungesicherten WLAN, mit dem sie verbunden sind, schützt.

- Bluetooth: Wie beim öffentlichen WLAN können Hacker eine Bluetooth-Verbindung nutzen, um den Telefonzugang zu stehlen, ohne jemals in das eigentliche Telefon einzudringen. Wenn Ihre Bluetooth-Verbindung nicht reguliert ist, müssen Hacker nur in Ihrer Nähe sein, um Zugriff auf Ihr Telefon zu erhalten, ohne dass Sie auf eine Schaltfläche klicken oder eine App installieren müssen.

Was ist zu tun, wenn ein Smartphone gehackt wurde? Hier sind einige Tipps zur Vorbeugung:

Wenn ein Gerät gehackt wurde, gibt es Möglichkeiten, sich zu schützen. In einem ersten Schritt können Nutzer verdächtige Anwendungen deinstallieren, ihre Passwörter aktualisieren und eine Zwei-Faktor-Authentifizierung für ihre Online-Konten einrichten. Sie können sich auch mit Experten für die Sicherheit von Mobilgeräten in Verbindung setzen, die ihnen bei der Entfernung von Malware und der Installation von Sicherheitssoftware helfen können, um zu verhindern, dass das Problem erneut auftritt.

Noch besser ist es, wenn sie Maßnahmen ergreifen, um zu verhindern, dass Hacker jemals in ihr mobiles Gerät eindringen. Im Folgenden liefert Lookout einige Tipps zur Vermeidung von Hackerangriffen auf ihr Mobiltelefon:

- Verwenden Sie Anti-Malware-Software: Die Installation von Anti-Malware-Software ist eine gute Möglichkeit, sich zusätzlich gegen Angreifer zu schützen und Sie zu warnen, wenn Malware auf Ihrem Handy installiert ist.

- Verwalten Sie WLAN und Bluetooth: Wie bereits erwähnt, können sich Hacker über öffentliches WLAN und unsicheres Bluetooth Zugang zu Mobiltelefonen verschaffen. Wenn Sie diese beiden möglichen Zugangspunkte nicht überwachen, ist Ihr Gerät möglicherweise anfällig für Angriffe. In der Regel sollten Sie den WLAN- und Bluetooth-Zugang ausschalten, wenn Sie ihn nicht benutzen. Bei vielen Smartphones können Sie dies schnell über das Dropdown-Menü erledigen.

- Aktualisieren Sie Ihr Telefon häufig: Wenn Sie Ihr Telefon und Ihre Apps regelmäßig aktualisieren, bleibt Ihr Gerät sicher. Telefon- und App-Updates beheben häufig Schwachstellen, die Hacker nutzen, um sich in mobile Geräte einzuhacken.

- Passwort-Manager: Es kann schwierig sein, den Überblick über mehrere eindeutige Passwörter zu behalten, daher verwenden viele Mobiltelefonbenutzer immer dasselbe. Ein einziges Passwort für alle Anwendungen und Funktionen zu nutzen, macht es Hackern jedoch leichter, Daten zu stehlen. Die Verwendung eines sicheren Passwort-Managers ist eine gute Möglichkeit, viele verschiedene Passwörter zu verwenden, ohne den Überblick zu verlieren. Oft ist in der Sicherheitssoftware ein Passwortverwaltungsdienst enthalten, der Ihre Passwörter für Sie speichert.

»Zusätzlich zu diesen Methoden sollten Sie immer vorsichtig sein, wenn Sie auf seltsame Links klicken oder eine App installieren, die Sie nicht kennen. Es ist auch wichtig, Ihr physisches Gerät zu schützen. Zwar arbeiten viele Hacker im Verborgenen, aber es besteht auch die Gefahr, dass jemand Ihr Telefon stiehlt und auf diese Weise auf Daten zugreift. Wenn Sie Ihre persönlichen Daten und Ihr Gerät schützen, können Sie das Risiko des Verlusts sensibler Informationen deutlich verringern, sodass Sie Ihr Telefon sicher nutzen können«, fasst Lookout abschließend zusammen.