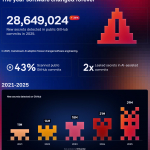

Im Jahr 2025 weisen Entwickler-Commits mit Claude Code* eine Leak-Rate von 3,2 Prozent bei Zugangsdaten auf, gegenüber einem Basiswert von 1,5 Prozent. Der menschliche Faktor bleibt entscheidend. GitGuardian, der Sicherheitsanbieter hinter der meistinstallierten Anwendung auf GitHub, veröffentlicht die fünfte Ausgabe seines Berichts »State of Secrets Sprawl« (Lagebericht zur Ausbreitung von Zugangsdaten) [1]. Der Lagebericht…