Dr. Christian Stredicke, CEO des Kommunikationsanbieters Vodia, betont die Bedeutung der Sicherheit von Kommunikationssystemen und Cloud-Telefonie in deutschen Unternehmen. Besonders zu beachten sind die Risiken und Herausforderungen, die mit der Nutzung von Cloud-Diensten verbunden sind, was für Multi-Cloud- und Hybrid-Modelle zur Risikostreuung spricht. Zudem warnt er vor der einseitigen Abhängigkeit von großen Cloud-Anbietern und den damit verbundenen Datenschutzrisiken, sowie vor Softphones.

![]()

Herr Dr. Stredicke, Sie sprechen von Cloud-Telefonie als Teil der kritischen Infrastruktur: Was macht diesen Bereich so anfällig?

Hauptproblem ist, dass mit der Effizienz, die sich beim Einsatz in der Cloud ergeben, auch unerwartete Risiken entstehen, die viele Anwender nicht auf dem Schirm haben. Da befinden wir uns alle noch immer in der Lernkurve, und es gehen Sachen schief, die vermeidbar gewesen wären.

Dr. Christian Stredicke,

CEO von Vodia

![]()

Welche konkreten Schäden können Unternehmen durch Ausfälle in der Cloud-Telefonie erleiden? Haben Sie dazu Beispiele aus der Praxis?

Die Telefonanlage ist ein wichtiges Werkzeug in vielen Unternehmen. Wenn dieses Werkzeug nicht zur Verfügung steht, werden Mitarbeiter unproduktiv und das geht dann sehr schnell ins Geld. Wir haben vor einigen Jahren gesehen, wie ein abgelaufenes Zertifikat bei Microsoft Teams weltweit für Chaos gesorgt hat.

![]()

Warum reichen Standard-Cloudlösungen vieler Anbieter oft nicht aus, um Ausfälle aufzufangen?

Auch der beste Cloud-Dienst ist nutzlos, wenn die Internet-Verbindung ausfällt. Daher gibt es immer noch einen sinnvollen Use-Case für die Telefonanlage im LAN oder eben eine Hybrid-Lösung.

![]()

Sie plädieren für Multi-Cloud- und Hybrid-Modelle. Was bedeutet das konkret für den Aufbau einer stabilen Kommunikationsinfrastruktur?

Letztlich geht es um Risikostreuung. Wenn ein System ausfällt, kann man auch mal auf ein anderes ausweichen. Das ist heute in vielen Unternehmen auch bereits der Fall. Wenn zum Beispiel die Internet-Verbindung weg ist, weichen Mitarbeiter vorübergehend auf Ihre Handy-Verbindung aus, damit es weitergehen kann.

Das kann innerhalb einer Applikation gehen, wo man dann zum Beispiel anstatt des Tisch-Telefons das Handy verwendet. Es kann aber auch über verschiedene Applikationen gehen. Wenn das Videokonferenz-System streikt, greift man halt zur guten alten Telefonkonferenz zurück.

In vielen Fällen macht es auch Sinn, die Telefonanlage im LAN zu betreiben. Wenn die meisten Gespräche intern sind, federt das Probleme ab, wenn das Internet nicht ordentlich funktioniert. Das ist in vielen Hotels der Fall.

Die meisten VoIP-Telefone unterstützen auch ein Failover auf eine zweite Telefonanlage, die dann im Standby-Betrieb im LAN läuft. Die hat dann vielleicht eingeschränkte Funktionalität, aber das ist immer noch besser als gar nichts.

![]()

Wie aufwendig ist es für deutsche Unternehmen, solche Strategien umzusetzen?

Es ist natürlich mehr Aufwand. Aber wenn es dann einmal zu einem Ausfall kommt, sind die Beteiligten doch in der Regel froh, wenn es eine Risikovorsorge gibt. Oft findet sich eine Lösung, bei der interne und externe Ressourcen für das Management kombiniert werden. Über Remote Access können zum Beispiel Managed Service Provider auch Server im LAN betreiben, so dass interne Kräfte nicht jedes Detail kennen müssen.

Welche Tools oder Lösungen eignen sich Ihrer Meinung nach, um Ausfälle in hybriden Kommunikationssystemen frühzeitig zu erkennen und automatisch abzusichern?

Heute sind praktisch alle Telefonanlagen in der Lage, Daten über einfache Sensoren an Überwachungssysteme zu liefern und auch Alarme auszulösen, wenn bestimmte Parameter aus dem Ruder laufen. Ich bin überrascht, wie wenig sich um die Qualität der Internetverbindung gekümmert wird, selbst wenn VoIP im Unternehmen zum Einsatz kommt. Dabei haben die meisten Unternehmen Sensoren, die messen, ob die Webseite noch erreichbar ist und könnten diese Tools auch verwenden, um die Telefonie im Blick zu behalten.

![]()

Welche Rolle spielen regelmäßige Backups?

Speicherplatz ist heute kein Kostenfaktor mehr, jedenfalls nicht in dem Bereich, über den wir bei einer Telefonanlage reden. Ein Backup ist eine Rückversicherung. Egal was passiert, man kann mit einem Backup wieder auf einem bestimmten Stand aufsetzen. Das kann vielleicht einige Stunden dauern, ist aber immer noch besser als wochenlang auf eine neue Installation zu warten.

![]()

Sie warnen vor der einseitigen Abhängigkeit von großen Cloud-Anbietern. Welche Risiken sehen Sie dabei vor allem im Hinblick auf Datenschutz und KI?

Cloud-Anbieter haben verständlicherweise ein starkes Interesse an einer starken Kundenbindung. Das kann allerdings im Konflikt mit den Anforderungen eines Unternehmens stehen. Wenn es nicht möglich ist, auf einen anderen Anbieter auszuweichen, da es entweder gar kein Backup gibt oder das Backup dort nicht verwendet werden kann, stehen Kunden bei Ausfällen mit keinen guten Optionen da.

Der Cloud-Anbieter arbeitet dann auch am Datenschutz. Datenschutz hat ja nicht nur das Ziel, EU-Vorschriften abzuhaken, sondern es geht vor allem darum, dass die digitalen Werte des Unternehmens auch im Unternehmen bleiben. Das Unternehmen bringt den Cloud-Anbietern ein enormes Vertrauen entgegen, ohne genau zu wissen, wer denn da genau Zugriff auf welche Daten hat. Man bräuchte sozusagen ein Lieferkettengesetz für Cloud-Dienstleistungen.

![]()

Inwiefern sind Unternehmen sich der Tatsache bewusst, dass Inhalte aus ihrer Kommunikation zur Datenquelle für andere Zwecke wie etwa KI-Training werden könnten?

Die Nutzungsbedingungen werden von den Cloud-Anbietern geschrieben und sind oft nur Anwälten verständlich und nicht verhandelbar. Die Tür für das Füttern von Daten in die KI wird oft offen gelassen. Der Druck von der Seite der Investoren ist enorm, denn hohe Bewertungen hängen oft mit dem Thema KI zusammen und Gesprächsinhalte im Geschäftsumfeld sind sehr wertvoll. Wenn es dazu kommt, dass dann tatsächlich Gesprächsdaten verarbeitet werden, merkt der Kunde das nicht unmittelbar; die Gesprächsqualität wird dadurch ja nicht schlechter. Im Extremfall kann das bedeuten, dass ein Mitwettbewerber den KI-Roboter fragen kann, welche Preise ausgehandelt wurden. Das ist alles extrem problematisch.

![]()

Welche Mindestmaßnahmen sollten IT-Abteilungen sofort ergreifen, um ihre digitale Kommunikation resilienter zu gestalten?

Wie bei der Feuerwehr sind Übungen sehr hilfreich, um mögliche Probleme frühzeitig zu erkennen und dann im Falle eines Falles schnell und richtig reagieren zu können. Backups spielen dabei eine wichtige Rolle, aber auch solche Fragen, wer überhaupt Zugriff hat und was passiert, wenn mal eine Kreditkarte abläuft.

Neben dem Backup würde ich auch empfehlen, dass sich Unternehmen die Stabilität ihrer Internet-Verbindung für VoIP und vielleicht auch für andere Dienste nochmal ansehen und vielleicht überarbeiten. Das ist in der Praxis das Problem Nummer 1 und es gibt in der Regel relativ einfache Maßnahmen, um deutliche Verbesserungen zu erreichen.

![]()

Wie können Unternehmen in Deutschland Datenschutz- und Compliance-Risiken in Bezug auf VoIP- und Cloud-Telefonie minimieren?

Der Spaßfaktor beim Thema Compliance ist begrenzt, ähnlich wie bei der jährlichen Hauptuntersuchung für das Auto. Aber genau wie der Autofahrer ein Interesse hat, dass die Bremsen funktionieren, hat auch das Unternehmen ein Interesse daran, dass wertvolle Design-Daten nicht meistbietend im Darknet verkauft werden. Daher machen externe Audits Sinn.

Je einfacher das Setup, desto einfacher ist es auch, seine Daten zusammenzuhalten. Im Extremfall bleiben alle Daten einfach auf der Telefonanlage, das macht es auch einem externen Prüfer einfach, potenzielle Risiken auszuschließen. Wenn dann auch noch klar ist, wer überhaupt Zugriff auf die Anlage hat, sind viele Compliance-Risiken minimal.

Das Risiko, das sich durch Installation von Software auf dem PC ergibt, darf auch nicht unterschätzt werden. Das kostenlose SIP Softphone mit Zugriff auf das Dateisystem und Erlaubnis für die Firewall ist ein enormes Risiko, was ich auf keinen Fall eingehen würde.

![]()

Wie schätzen Sie die Entwicklung ein: Werden Unternehmen in den nächsten Jahren kritischer mit Cloud-Anbietern umgehen?

Es ist sicher keine Überraschung, dass Unternehmen im Laufe der Zeit besser einschätzen können, worauf sie sich genau einlassen.

Ich denke, dass vor allem die Economies of Scale eine wichtige Rolle spielen werden. Eine kleine Firma mit drei Nebenstellen wird mit der Cloud sicher besser bedient sein, als die Anlage selbst im LAN zu betreiben. Bei mehreren Tausend Nebenstellen sieht die Mathematik aber anders aus, und da kann es Sinn machen, die Anlage im eigenen Datencenter zu betreiben. Wo da genau die Grenze verläuft, wird sich zeigen.

![]()

Was ist Ihre wichtigste Empfehlung für Entscheider, die ihre Kommunikationsinfrastruktur langfristig sicher und flexibel halten wollen?

Das Beste hoffen, mit dem Schlimmsten rechnen und das auch mal durchspielen. Wenn es zu Ausfällen kommt, sind Backups sehr wertvoll. Softphones auf den Rechnern im Unternehmen sind ein unnötiges Risiko.

Danke für das kommunikative Gespräch.

Illustration: © Ekaterina Panova | Dreamstime.com

6343 Artikel zu „Kommunikation Sicherheit „

News | IT-Security | Kommunikation | Tipps

Sicherheit ist mehr als Verschlüsselung: Drei Tipps, wie Unternehmen ihre Kommunikation sicherer machen

Der aktuelle Signal-Leak der US-Regierung zeigt ein grundsätzliches Problem: Sicherheit in der Kommunikation ist nicht nur äußerst wichtig, sondern auch sehr komplex. Wird sie missachtet, entstehen Image- und Vertrauensverluste oder finanzielle oder Wettbewerbsrisiken. Wie können sich Unternehmen schützen und vorbereiten? Was sollten sie beachten? Wildix, Anbieter von Unified Communications as a Service, gibt drei Praxistipps…

News | Geschäftsprozesse | IT-Security | Kommunikation | Tipps

E-Mail-Sicherheit: Die Kommunikation mit Zertifikaten verschlüsseln

In einer Zeit, in der die digitale Kommunikation aus dem Geschäftsalltag nicht mehr wegzudenken ist, ist die Sicherheit von E-Mails für Unternehmen eine dringliche Angelegenheit. Die Verschlüsselung von E-Mails und ihren Anhängen ist sogar ein entscheidender Bestandteil der Datensicherheitsstrategie von Unternehmen, um sensible Informationen vor unbefugtem Zugriff zu schützen. Darauf machen die Sicherheitsexperten der PSW…

News | Favoriten der Redaktion | IT-Security | Kommunikation | Lösungen | Services

Luftig leichte Sicherheit: E-Mail-Kommunikation in der Cloud

Der Arbeitstag beginnt, und mit dem ersten Kaffee in der Hand öffnen Sie Ihren Posteingang, denn Sie erwarten eine wichtige E-Mail von einem Kunden. Doch in Ihrer Inbox wartet eine Flut von Nachrichten – von offensichtlichem Spam über verlockende Angebote bis hin zu scheinbar legitimen Nachrichten, die jedoch den verdächtigen Geruch von Phishing tragen. In…

News | IT-Security | Ausgabe 9-10-2021 | Security Spezial 9-10-2021

Höhere Sicherheit in der Business-Kommunikation: Wie Sie Ihre E-Mails einfach, aber sicher verschlüsseln

Die Bedeutung der digitalen Kommunikation steigt stetig. Im Zuge der Corona-Pandemie werden etwa immer mehr Meetings online per Videokonferenz durchgeführt, viele Mitarbeiter arbeiten statt im Büro im Home Office. Dadurch nimmt der digitale Versand von Daten weiterhin stark zu. Doch die E-Mail, als meistgenutztes Kommunikationsmittel, zählt für Cyberkriminelle zu den beliebtesten Angriffszielen. Wie können sich Unternehmen also gegen solche Attacken absichern?

News | IT-Security | Kommunikation | Tipps

Kritische Kommunikation: Fünf Sicherheitsfallen, die Unternehmen vermeiden sollten

Smartphone und Tablet bieten zahlreiche Einfallstore für Cyberkriminelle. Gerade Betreiber kritischer Infrastrukturen müssen ihre mobile Kommunikation vor den unterschiedlichsten Sicherheitsrisiken schützen, warnt Virtual Solution. Fallen Strom-, Wasser- oder Gesundheitsversorgung durch Hackerangriffe aus, drohen schlimme Konsequenzen für Bürger und Unternehmen. Die Herausforderungen in puncto IT-Sicherheit nehmen für Energieversorger, Krankenhäuser oder Transportunternehmen kontinuierlich zu, denn die Angriffsflächen…

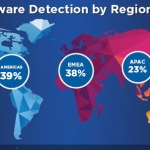

News | Trends Security | Trends 2020 | IT-Security

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

News | IT-Security | Lösungen | Ausgabe 9-10-2019 | Security Spezial 9-10-2019

Micro-Virtualisierung bringt Sicherheit beim Surfen und bei der E-Mail-Kommunikation – Abkapseln

News | Business | Trends Security | Trends 2018 | IT-Security | Services

Cybersicherheit in deutschen IT- und Kommunikationsunternehmen

Die Gefahr von Cyberattacken wird von vielen IT- und Kommunikationsexperten unterschätzt. Darauf deutet die aktuelle Studie »Cybersicherheit in deutschen IT- und Kommunikationsunternehmen« hin, die von dem Berliner Unternehmen CyberDirekt in Auftrag gegeben und dem Marktforschungsinstitut Innofact AG durchgeführt wurde. Demnach empfinden 70 Prozent der befragten Unternehmer keine bis lediglich eine geringe reelle Bedrohung durch Cyberangriffe…

News | Infrastruktur | IT-Security | Kommunikation | Lösungen | Rechenzentrum | Tipps

Drei Sicherheitsmaßnahmen für anwendungskritische Kommunikationsnetze

In einem umfassenden IT-Sicherheitskonzept müssen sowohl zukunftsfähige Verschlüsselungslösungen als auch Informations- und IT-Security-Standards berücksichtigt werden. In den Mission-Critical-Kommunikationsnetzen von Stadtwerken, Energieversorgern, Eisenbahnen oder Behörden ist Sicherheit eine Grundvoraussetzung. Da es die Betreiber solcher kritischer Infrastrukturen mit einer wachsenden Zahl von Angriffen, Manipulations- und Spionageversuchen zu tun haben, sollten sie wirksame Schutzvorkehrungen treffen. Ein Drei-Punkte-Plan sorgt…

News | Trends Security | Trends Kommunikation | Trends 2016 | IT-Security | Kommunikation | Lösungen

Cybersicherheit: Interne Kommunikation erweist sich oft als große Hürde

Eine Studie zeigt, dass IT-Sicherheitsverantwortliche die neue EU-Gesetzgebung zur Cybersicherheit begrüßen. Sie sind aber besorgt wegen den Kosten und den Belastungen im Arbeitsalltag und haben Kommunikationsprobleme mit Kollegen und Chefs. IT-Sicherheitsverantwortliche in europäischen Unternehmen stehen unter Druck, wenn es darum geht, die Cybersicherheit aufrechtzuerhalten. Doch eine neue, unabhängige Studie für Palo Alto Networks belegt, dass…

News | Infrastruktur | IT-Security | Kommunikation | Online-Artikel

Mission-Critical-Kommunikationsnetze auf Basis von Ethernet/IP brauchen höhere Datensicherheit

Die Umsetzung umfangreicher Anforderungen aus dem neuen IT-Sicherheitsgesetz, eine Modernisierung der SDH-Netze, der Umstieg auf Ethernet/IP und eine höhere Effizienz bei der Netzüberwachung und Steuerung: Nach Meinung Experten sind dies 2016 die wichtigsten Trends beim Einsatz von Mission-Critical-Kommunikationsnetzen. Für die Mission-Critical-Kommunikationsnetze von Energieversorgern, Eisenbahnen, Öl-und Gas-Pipeline-Betreibern und von Behörden steht in nächster Zeit eine Reihe…

Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | IT-Security | Künstliche Intelligenz

KI und Cyberresilienz: Die Zukunft der IT-Sicherheit – Cyberresilienz als strategische Priorität

Kathrin Redlich, Vice President DACH & CEE bei Rubrik, betont die Notwendigkeit von Cyberresilienz in Unternehmen, da Cyberangriffe unvermeidlich sind. Dabei ist die schnelle Wiederherstellung der Geschäftskontinuität nach einem Angriff entscheidend für die langfristige Wettbewerbsfähigkeit. Die Integration von KI in Sicherheitslösungen wird eine wichtige Rolle bei der Abwehr von Cyberangriffen spielen.

Trends 2025 | News | Trends Security | IT-Security | Künstliche Intelligenz

Eigeninitiative bei KI-Nutzung birgt Sicherheitsrisiken: Mitarbeiter oft auf sich allein gestellt

Learning by Doing im KI-Zeitalter – Eigeninitiative von Mitarbeitern kann zu schweren Sicherheitsrisiken führen. 85 Prozent halten KI-Sicherheit für sehr wichtig, doch viele werden bei Einführung und Fortbildung oft sich selbst überlassen. Bei dem Großteil der Deutschen kommt KI bereits im Arbeitsalltag zum Einsatz, 62 Prozent nutzen Tools wie ChatGPT sogar täglich. Doch bisher wird…

Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | IT-Security

IT-Teams müssen Ordnung ins Chaos bringen – Zu viele Tools, zu wenig Sicherheit

Overtooling ist in IT-Abteilungen zu einem ernsthaften Problem geworden. Es gilt, Herr über das Tool-Chaos zu werden und sich gleichzeitig durch den Datendschungel zu kämpfen und sich gegen KI-Angriffe zu wehren. In all diesem Wirrwarr bildet Sichtbarkeit die Grundlage für Ordnung und dringend benötigte Strukturen.

News | Industrie 4.0 | IT-Security | Rechenzentrum | Services | Tipps

Mehr Sicherheit beim Managed File Transfer für kritische Infrastrukturen

Schutz vor Bedrohungen und Compliance-Risiken in komplexen KRITIS-Umgebungen. Organisationen im Bereich kritische Infrastrukturen (KRITIS) sehen sich mit wachsenden Cybersicherheitsbedrohungen, strengen Regulatorien und operativer Komplexität konfrontiert. Ob im Industrie- und Fertigungsbereich, dem Banken-, Finanz- und Versicherungssektor oder für Behörden – ein auf Sicherheit fokussierter Managed File Transfer (MFT) ist heutzutage grundlegend, um hochsensible Daten und kritische…

Trends 2025 | News | Trends Wirtschaft | Business | Trends Security | IT-Security

Deutscher Markt für IT-Sicherheit wächst zweistellig

Ausgaben für IT-Sicherheit steigen um 10,1 Prozent auf 11,1 Milliarden Euro. 6 von 10 Unternehmen halten Cyberattacken für existenzbedrohend. Mit der it-sa startet Europas größte Fachmesse für IT-Sicherheit in Nürnberg. Deutschland rüstet sich gegen Cyberattacken und investiert verstärkt in IT-Sicherheit. Im laufenden Jahr werden die Ausgaben voraussichtlich um 10,1 Prozent auf 11,1 Milliarden Euro zulegen,…

News | Favoriten der Redaktion | IT-Security | Lösungen | Rechenzentrum | Services

Wie SASE die Cybersicherheit verändert

Blickt man auf die schiere Menge an erfolgreichen Cyberangriffen in den letzten Monaten, so scheint es, als seien die Angreifer schneller, besser koordiniert und finanzstärker als je zuvor. Reflexartig wird gefordert, dass angesichts der Bedrohungslage mehr Geld für die Sicherheit ausgegeben werden muss. Und das, obwohl auch viele der von Sicherheitsverletzungen betroffenen Unternehmen hohe Beträge…

News | Business | Trends Security | IT-Security | Strategien | Tipps

Wo haben Arbeitnehmer die größten IT-Sicherheit-Wissenslücken?

Deutschlands Arbeitnehmerinnen und Arbeitnehmer haben beim Thema IT-Sicherheit Nachholbedarf. Das geht aus einer Statista-Befragung unter rund 5.000 Arbeitnehmer hervor, die Teil des von G Data CyberDefense in Zusammenarbeit mit Brandeins herausgegebenen Magazins Cybersicherheit in Zahlen ist [1]. Demnach sehen Umfrageteilnehmer mit Leitungsfunktion in der IT-Security oder IT/EDV die größten Wissenslücken in den Bereichen »Nutzung von…

Trends 2025 | News | Trends Wirtschaft | Business | Trends Security | Favoriten der Redaktion | IT-Security | Services

Sind die Deutschen fit beim Thema Cybersicherheit?

Ein Viertel der Befragten in Deutschland haben in einer Umfrage der Statista Consumer Insights angegeben, dass sie sich über das Thema Cybersecurity gut informiert fühlen [1]. Damit liegen die Bundesbürger gleichauf mit den Einwohnern der USA. In Österreich, Frankreich und Spanien liegt der Anteil knapp darunter, in Polen und der Schweiz knapp darüber. China ist…