Smartphone und Tablet bieten zahlreiche Einfallstore für Cyberkriminelle. Gerade Betreiber kritischer Infrastrukturen müssen ihre mobile Kommunikation vor den unterschiedlichsten Sicherheitsrisiken schützen, warnt Virtual Solution. Fallen Strom-, Wasser- oder Gesundheitsversorgung durch Hackerangriffe aus, drohen schlimme Konsequenzen für Bürger und Unternehmen.

Die Herausforderungen in puncto IT-Sicherheit nehmen für Energieversorger, Krankenhäuser oder Transportunternehmen kontinuierlich zu, denn die Angriffsflächen für Hacker werden immer vielfältiger. Mobile Endgeräte etwa sind längst selbstverständliche Begleiter im Arbeitsalltag: Sie werden zur Übermittlung sensibler Daten und vertraulicher Inhalte genutzt, ohne dass sie in dieselben strengen Sicherheitsmaßnahmen wie die lokalen Arbeitsplatzrechner eingebunden sind.

Folgende Sicherheitsrisiken stellen die IT-Verantwortlichen dabei vor große Herausforderungen – speziell bei der Duldung von privaten Geräten für berufliche Zwecke beziehungsweise der privaten Nutzung geschäftlicher Handys:

- Nutzung unautorisierter Apps.

User sind es gewohnt, mal eben eine neue App auszuprobieren. Ob diese tatsächlich sicher vor Malware ist beziehungsweise die Richtlinien der Datenschutzgrundverordnung einhält, wird dabei nicht hinterfragt. Die DSGVO schreibt vor, dass personenbezogene Daten ohne Einverständnis der Betroffenen nicht in irgendeiner App landen dürfen. Gerade beliebte Dienste wie WhatsApp verursachen aber ungewollte Datenlecks: Der Messenger liest die Adressbücher der Mitarbeiter inklusive E-Mail-Kontakten und Telefonnummern von Kollegen, Kunden oder Partnern aus und gibt diese Daten an die Konzernmutter Facebook weiter.

- Ungesicherte WLANs.

Im Hotel, in der Bahn, im Café – mobile Endgeräte nutzen WLAN-Verbindungen mittlerweile häufiger als das Mobilfunknetz. Problematisch dabei ist, dass die meisten Hotspots nicht verschlüsselt sind. Das ermöglicht den Nutzern zwar einen bequemen Zugang – gleichzeitig stehen Hackern alle Tore offen, um Zugangsdaten abzugreifen und den kompletten Datenverkehr mitzulesen. Zudem können die Hotspots frei benannt werden, was die Gefahr des Netzwerk-Spoofing erhöht: Betrüger können einen vermeintlich bekannten Namen verwenden, um User in ihr WLAN zu locken.

- Vermischung von Privatem mit Dienstlichem.

Nutzen Mitarbeiter – entsprechend dem BYOD (Bring Your Own Device)- beziehungsweise COPE (Corporate Owned, Personally Enabled)-Modell – ihre privaten Geräte für berufliche Zwecke oder umgekehrt, werden Daten gerne mal zwischen dem dienstlichen und dem privaten Bereich hin und her geschoben. Das ist beispielsweise der Fall, wenn geschäftliche Dateien im eigenen Dropbox-Account zwischengespeichert werden. Für Unternehmen wird es allerdings schwierig, die Richtlinien der DSGVO, Bestimmungen zum Urheberrecht oder Aufbewahrungspflichten einzuhalten – gleichzeitig sinkt das Schutzniveau.

- Kein Passwortschutz und keine Verschlüsselung.

Mobile Endgeräte können verloren gehen, gestohlen werden und damit in die Hände von Unbefugten gelangen. Wenn das Smartphone ungenügend gesichert ist, also ein schwaches oder gar kein Passwort vorhanden ist und eine zertifikatsbasierte Authentifizierung fehlt, ist es für Kriminelle relativ leicht, an die Daten auf dem Gerät zu kommen. Ist es geknackt, haben sie meist auch Zugriff auf Cloud, Filesharing oder Netzwerke und damit Zugang zu sensiblen Unternehmensinterna. Auch eine Verschlüsselung ist normalerweise nicht Standard bei der mobilen Kommunikation. Werden allerdings Daten unverschlüsselt abgespeichert und übertragen, erhöht sich das Risiko eines Zugriffs durch Unbefugte von außen drastisch.

- Nicht gepatchte Geräte.

Updates für das Smartphone-Betriebssystem wie auch die heruntergeladenen Apps sind für den User oft lästig, aber unumgänglich. Nur so lassen sich Sicherheitslücken, die durch Fehler oder Schwachstellen in den Anwendungen entstehen, schließen, bevor ein Angreifer diese ausnutzen kann. Gerade bei BYOD-Modellen wird es allerdings für die IT-Verantwortlichen zu einer fast unlösbaren Aufgabe, zu kontrollieren, ob das Smartphone jedes einzelnen Mitarbeiters auf dem neuesten Stand ist.

»Die Cyberangriffe auf Krankenhäuser und Pharma-Unternehmen in den letzten Monaten haben gezeigt, wie weitreichend die Folgen eines Hackerangriffs sind. Der Schutz kritischer Infrastrukturen erfordert im digitalen Zeitalter auch bei der mobilen Kommunikation neue Wege und Mittel«, erklärt Sascha Wellershoff, Vorstand von Virtual Solution in München. »Die Antwort darauf ist eine Container-Lösung wie beispielsweise SecurePIM, die auf dem mobilen Endgerät den dienstlichen strikt von dem privaten Bereich trennt. Sollte ein Angreifer sich tatsächlich Zugang zu Smartphone oder Tablet verschafft haben, steht er dann quasi vor einer einbruchsicheren Tür. Die Daten und Dokumente werden nach höchsten Standards verschlüsselt gespeichert und auch Ende-zu-Ende verschlüsselt übertragen. Gleichzeitig ist die Einhaltung der DSGVO garantiert. Sehr wichtig ist auch eine hohe Benutzerfreundlichkeit: Unternehmens-Apps müssen genauso einfach zu bedienen sein, wie man es von seinen privaten Apps gewohnt ist – nur wirklich genutzte Lösungen erhöhen den Schutz vor Cyberangriffen auf mobile Endgeräte.«

2044 Artikel zu „KRITIS Sicherheit“

NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Digitale Transformation: Die Netzwerksicherheit ist geschäftskritisch

So bedienen Unternehmen die Anforderungen an Konnektivität und Datensicherheit. Die digitale Transformation führt zu einem rasanten Wachstum an Netzwerkendpunkten, die es zu versorgen und zu managen gilt. Gleichzeitig steigt die Gefahr durch Cyberangriffe. Gemischte Netzwerkarchitekturen aus On-Premises- und Cloud-Lösungen sind das Mittel der Wahl. Sicherheitsexperten gehen davon aus, dass mehrere hundert Millionen Malware-Proben im…

NEWS | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR | TRENDS 2017 | KOMMUNIKATION | RECHENZENTRUM | WHITEPAPER

Kritische Beurteilung der Ausfallsicherheit für jedes vierte Unternehmensnetzwerk

Das IT-Netzwerk ist das zentrale Nervensystem im Unternehmen – trotzdem wird es in vielen Unternehmen stiefmütterlich behandelt. Zu diesem Ergebnis kommt eine aktuelle Studie, die den Status quo und die Prozesse rund um das Netzwerkmanagement in mittelständischen und großen Unternehmen untersucht [1]. Ein Viertel der befragten IT-Verantwortlichen urteilt, dass das eigene Netzwerk sich hinsichtlich Ausfallsicherheit…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

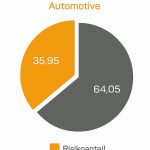

Automotive-Manager bewerten die Informationssicherheit kritisch

Ergebnisse des Business Information Risk Index ermittelt deutliche Defizite in der Automobilbranche. Je stärker der Digitalisierungsgrad und die Komplexität der Vernetzung von Systemen steigen, desto mehr gelangen sie wegen steigender Risiken auch in den Fokus der Informationssicherheit. Auf diese Anforderungen scheinen die Unternehmen im Automotive-Sektor aus Sicht ihrer Business Manager allerdings noch nicht ausreichend…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY

Business Manager bewerten die Informationssicherheit kritisch

Ergebnisse des Business Information Risk Index ermittelt deutliche Defizite. Lebensmittelindustrie, Handel und Logistikwirtschaft weisen die größten Schwächen auf. Je stärker der Digitalisierungsgrad und die Komplexität der Vernetzung von Systemen steigen, desto mehr werden gelangen sie wegen steigender Risiken auch in den Fokus der Informationssicherheit. Auf diese Anforderungen scheinen die Unternehmen aktuell aus der Perspektive…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | RECHENZENTRUM | TIPPS

Drei Sicherheitsmaßnahmen für anwendungskritische Kommunikationsnetze

In einem umfassenden IT-Sicherheitskonzept müssen sowohl zukunftsfähige Verschlüsselungslösungen als auch Informations- und IT-Security-Standards berücksichtigt werden. In den Mission-Critical-Kommunikationsnetzen von Stadtwerken, Energieversorgern, Eisenbahnen oder Behörden ist Sicherheit eine Grundvoraussetzung. Da es die Betreiber solcher kritischer Infrastrukturen mit einer wachsenden Zahl von Angriffen, Manipulations- und Spionageversuchen zu tun haben, sollten sie wirksame Schutzvorkehrungen treffen. Ein Drei-Punkte-Plan sorgt…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY | TIPPS

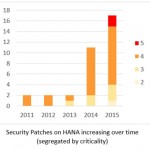

Kritische Cyber-Sicherheitslücken bei SAP HANA

Alle SAP HANA-basierten Applikationen betroffen, auch SAP S/4HANA und SAP Cloud-Lösungen. Ein global agierender Experte für die Cyber-Sicherheit geschäftswichtiger SAP- und Oracle- Unternehmensapplikationen [1] hat 21 neue Sicherheitsempfehlungen (Security Advisories) veröffentlicht, die eine beispiellose Zahl von Sicherheitslücken beschreiben. Diese betreffen alle SAP-HANA-basierten Applikationen – auch SAP S/4HANA und SAP Cloud-Lösungen auf der Basis von HANA.…

NEWS | KOMMUNIKATION | WHITEPAPER

Whitepaper: Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices

Bei der Auswahl von Kollaborationsplattformen prüfen Unternehmen Anforderungen an Datenschutz und Datensicherheit oftmals nur unzureichend. In dem von der Beratungsboutique für Cybersicherheit carmasec veröffentlichten Whitepaper Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices werden die gängigsten Softwarelösungen Google G-Suite, Microsoft Office 365 und Atlassian Jira / Confluence hinsichtlich Aspekten der Cybersicherheit und des…

NEWS | IT-SECURITY | TIPPS

8 Möglichkeiten, wie Unternehmen zur Sicherheit ihrer Telearbeiter beitragen

Nach wie vor arbeiten viele von zu Hause aus und das wird sich auch nach der Pandemie nicht komplett ändern. Damit dies reibungslos gelingt, muss die IT-Abteilung zusätzliche Geräte freischalten, Anwendungen wie Zoom einsetzen und sichere Verbindungen zu lokalen und Cloud-Diensten bereitstellen, ohne die allgemeine Datensicherheit zu gefährden. Im Folgenden werden acht Möglichkeiten erläutert, wie…

NEWS | IT-SECURITY | TIPPS

Sicherheitslösung gegen die fünf großen Gefahren für die IT-Sicherheit

Schwachstellen in der IT-Infrastruktur können zum Einfallstor für Hacker werden. Aber auch ein mangelndes Sicherheitsbewusstsein der Mitarbeiter erhöht das Risiko für erfolgreiche Angriffe von außen. HP nennt fünf große Gefahren für die IT-Sicherheit. Mit der Digitalisierung und Vernetzung nehmen auch die möglichen Angriffspunkte für Cyberkriminelle zu. Viele Unternehmen unterschätzen dieses Risiko. Wer sich zuverlässig…

NEWS | IT-SECURITY | WHITEPAPER

KRITIS: Wo die Politik versagt, ist Eigeninitiative gefragt

Wieder hat es ein Unternehmen der kritischen Infrastrukturen (KRITIS) erwischt, wie der SWR kürzlich berichtete: Hacker ergaunerten sich beim Angriff auf einen Ludwigshafener Energieversorger 500 GB Kundendaten und erpressten damit das Unternehmen. Als dieses kein Lösegeld zahlte, stellten die Angreifer die Daten, inklusive Kontoverbindungen, von zirka 150.000 Kunden ins Darknet – frei verfügbar für Cyberverbrecher…

NEWS | IT-SECURITY | STRATEGIEN

Security über das Netzwerk hinaus – Integration von Endgerätesicherheit in die Zero-Trust-Strategie

Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen…

NEWS | RECHENZENTRUM | WHITEPAPER

Alles im Griff: IT-Monitoring in Kombination mit Drittwartung sorgt für Durchblick und Sicherheit

Die Verfügbarkeit und die Lebensdauer der Systeme im Rechenzentrum zählen zu den größten Herausforderungen der IT-Abteilungen. Die Infrastruktur wird zunehmend komplexer und heterogener. Das macht eine Überwachung notwendiger und gleichzeitig schwieriger. Ein systematisches Monitoring hilft dabei, die Verfügbarkeit der Infrastruktur zu erhöhen und ermöglicht proaktive Wartung. Manche Störungen können schon im Vorfeld erkannt werden, um…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit: Insider-Bedrohungen in Zeiten der Pandemie

Schlechte Zeiten und Krisen sind gute Zeiten für Cyberkriminelle, denn ihnen gelingt es in der Regel aus der Situation Kapital zu schlagen. Die Covid-19-Pandemie bildet da keine Ausnahme. Unternehmen sind umso mehr gefährdet, als dass die meisten von ihnen ausreichend damit zu tun haben, die Firma durch die Krise zu navigieren, parallel dazu agieren Cybersicherheits-Teams…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Sicherheitsbedrohung und Arbeitsbelastung in der IT durch Shutdown dramatisch gestiegen

66 % der IT-Fachleute berichten über eine Zunahme von Sicherheitsproblemen in den letzten drei Monaten. Eine aktuelle Studie von Ivanti hat die Auswirkungen des massenhaften Umzugs ins Home Office auf die Unternehmens-IT untersucht. Die Ergebnisse zeigen, dass die Arbeitsbelastung der IT-Teams, Sicherheitsprobleme und Kommunikationsherausforderungen in dieser neuen Ära der ortsunabhängigen Arbeit erheblich zugenommen haben.…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

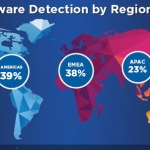

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Schutz kritischer Infrastruktur erfordert menschliche und künstliche Intelligenz

»Insight the Mind of a Hacker 2020« bietet einen Überblick über den Status Quo der internationalen ethischen Hacker-Gemeinschaft. Bugcrowd stellte die Ergebnisse der Studie »Inside the Mind of a Hacker 2020« vor [1]. Demnach spielen Kreativität und Einfallsreichtum eine wichtige Rolle, um kriminell motivierten Hackern den entscheidenden Schritt voraus zu sein. So reicht für 78…

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiko Home Office

Immer noch arbeitet eine große Zahl der Angestellten von zuhause aus. Das Home Office wird dabei zunehmend zu einem Sicherheitsrisiko für die Unternehmens-IT. Rohde & Schwarz Cybersecurity hat einige zentrale Risiken im Home Office gesammelt – von A wie »Arbeitsplatz« bis Z wie »Zero-Day-Exploit« – und Lösungswege aufgeführt. Arbeitsplatz Im Home Office arbeiten Mitarbeiter…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

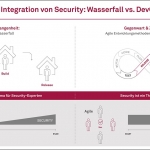

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…