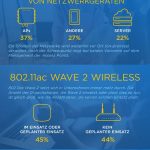

Homeoffice & Remote Work ist kein Trend mehr – im Jahr 2023 werden 30 % der gesamten Belegschaft aus Fernarbeitern bestehen. Cloud-Dienste und mobile Geräte haben die Arbeitsumgebung flexibler gemacht, und Unternehmen haben Bring-your-own-device-Richtlinien (BYOD) eingeführt, damit Mitarbeiter, die von überall aus arbeiten, mehr erreichen können. Die Einstellung der Arbeitnehmer zu Arbeit und Technologie…