Auch außerhalb des Büros Zugriff auf betriebliche Daten und Anwendungen zu haben und seine Auskunfts- und Handlungsfähigkeit auch unterwegs zu erhalten, ist für viele Arbeitnehmer eine zentrale Anforderung, um dem eigenen Verantwortungsbereich und den Team-Belangen gleichermaßen gerecht werden zu können. Viele Unternehmen billigen den mobilen Datenzugriff auch ohne dedizierte Mobil-Strategie – zugunsten der Mitarbeiterproduktivität, jedoch zulasten der Datensicherheit. Welche Risiken dies für Arbeitgeber und auch Arbeitnehmer mit sich bringt und warum eine Enterprise-Mobility-Strategie künftig unverzichtbar ist, erläutert Hans-Jürgen Fockel, Geschäftsführer des IT-Systemhauses Lanos aus Schloss Holte-Stukenbrock.

Die Hälfte aller Arbeitnehmer nutzt zur Ausübung seines Jobs regelmäßig ein Notebook oder Smartphone – für E-Mails, den Dateiaustausch, die Messenger-Kommunikation oder Web-Interfaces von Unternehmensanwendungen. Doch nur ein Fünftel der Arbeitnehmer wird von ihrem Arbeitgeber mit einem Mobilgerät ausgestattet – zu diesem Ergebnis kommt eine repräsentative Deloitte Befragung unter 2.000 deutschen Arbeitnehmern im Rahmen der Studie »Mobile Readiness for Work 2019«. Die übrigen 30 % der Mobilisten nutzen das eigene, private Mobilgerät für den externen Zugriff auf betriebliche Daten und Anwendungen. Einerseits ist diese Entwicklung erfreulich, da nahezu jeder Arbeitnehmer heute über mindestens ein privates Mobilgerät verfügt und diese bisweilen sogar eine bessere Ausstattung mitbringen, als das, was der Arbeitgeber an mobilem Equipment willens oder in der Lage ist bereitzustellen. Andererseits geht mit dem zunehmenden Einsatz von Mobilgeräten aber auch eine große Gefahr für die Datensicherheit einher. »Smartphones werden heute häufiger für Apps und Internet genutzt als zum Telefonieren. Kritisch dabei ist jedoch, dass viele Nutzer ihr Smartphone nicht als mobilen Computer wahrnehmen, wenn es um Betriebsrisiken oder notwendige Schutzmaßnahmen geht. Das fehlende Risikobewusstsein äußert sich auch darin, dass nur etwa jeder dritte Smartphone-Nutzer über Anti-Malware-Schutz verfügt, wohingegen sich rund 85 % der Desktop-Nutzer aktiv vor Bedrohungen schützen«, so Hans-Jürgen Fockel.

BYOD: Schatten-IT wirft Schatten voraus

Viele Arbeitnehmer nutzen die praktischen Helfer für unterwegs in Form von Messenger-Diensten, Speicherdiensten wie Dropbox oder sonstiger Cloud-Apps vermehrt auch in betrieblichem Kontext – häufig an der Legitimation und Kontrolle der IT-Abteilung vorbei. Denn diese Services bieten den Anwendern im Gegensatz zu den IT-Lösungen, die der Arbeitgeber ihnen zur Verfügung stellt, oftmals eine deutlich komfortablere Handhabung und flexiblere Einsatzmöglichkeiten für die eigenen Use-Cases. Dabei können von Smartphone-Apps zahlreiche Gefährdungen für das Firmennetzwerk ausgehen. So können auf diesem Wege etwa unerlaubte Zugriffe auf gespeicherte Firmendaten erfolgen, Schadsoftware eingeschleust oder Compliance-Vorgaben ausgehebelt werden. Hinzu kommt, dass zahlreiche Apps über weitreichende Rechtefreigaben verfügen, die mit der eigentlichen Funktionsbereitstellung kaum mehr etwas zu tun haben und imstande sind, auf den lokalen Datei- oder Medienspeicher zuzugreifen oder komplette Adressbücher an den Dienstanbieter zu übermitteln. Dies ist insoweit als sehr bedenklich einzustufen, da Arbeitgeber auch für private Geräte der Mitarbeiter haftbar sind, auf denen – ob wissentlich oder unwissentlich – Firmen- oder gar Kundendaten gespeichert oder verarbeitet werden (Stichwort: DSGVO).

Virtualisierung von Büroumgebungen

»Mit der zunehmenden Digitalisierung verändern sich auch unsere Arbeitsgewohnheiten und Anforderungen an technische Infrastrukturen. So sorgt die Digitalisierung unserer Arbeitswelten und die Virtualisierung von Büroumgebungen dafür, dass den IT-Abteilungen zunehmend die Kontrolle über die genutzten Endgeräte, Anwendungen, verwendeten Server und damit über das gesamte Netzwerk entgleitet. Die wachsende Zahl an Endgeräten und Zugriffspunkten, die die Transformation zu unserem digitalen Work- und Lifestyle mit sich bringt, lassen die klassischen IT-Security Methoden vieler Unternehmen ins Leere laufen«, mahnt Hans-Jürgen Fockel.

Potenzierung von Bedrohungsszenarien

Der Gewinn an gestalterischen Freiheiten der individuellen Arbeitsweise durch mobile Lösungsangebote bedeutet jedoch auch ein höheres Risiko beim Verlust der mobilen Arbeitsgeräte. Der entstehende Schaden kann dabei weit über den Geräteverlust hinausgehen, da sensible Daten wie gespeicherte E-Mails, Dokumente, Medien, Adress- und Kontaktlisten oder gar Passwörter in die Hände Unbefugter gelangen können, um Zugriff auf das Firmennetzwerk oder Cloud-Services zu nehmen. Die wachsende Speicherkapazität von Mobilgeräten, die nicht selten über einen Festplattenspeicher von 1.000 GB und mehr verfügen, macht deutlich, wie folgenschwer der Verlust allein eines einzigen Gerätes sein kann – ganz abgesehen von den externen Speichern in der Cloud. Ein anderes Bedrohungsszenario ist die Einschleusung von Schadsoftware. Mit Hilfe eines Trojaners können Angreifer etwa Tastatureingaben einsehen, Daten verfälschen oder per Remote-Zugriff löschen. Der Zugriff auf und die Kontrolle von Cloud-Diensten wie E-Mail-, Messenger- oder Speicher-Dienste wird damit zu einer großen Gefahr für die Datensicherheit.

Enterprise-Mobility erfordert ganzheitliche Sicherheitskonzepte

»Unsere tägliche Systemhaus-Praxis zeigt zudem, dass ehemalige Mitarbeiter noch Zugang zu sensiblen Unternehmensdaten ausüben oder Zugriff auf dezentral gespeicherte Daten und Dokumente über privat genutzte Mobilgeräte nehmen können. Auch das ausgeklügelste Sicherheitskonzept nützt wenig, wenn es durch die Unachtsamkeit von Anwendern oder bewusste Missachtung von Sicherheitsvorgaben untergraben werden kann. Darum sollten die Zugriffsmöglichkeiten so ausgerichtet werden, dass das betriebliche Risiko von Daten- und Malware-Incidents« auf ein Minimum reduziert wird«, mahnt Hans-Jürgen Fockel.

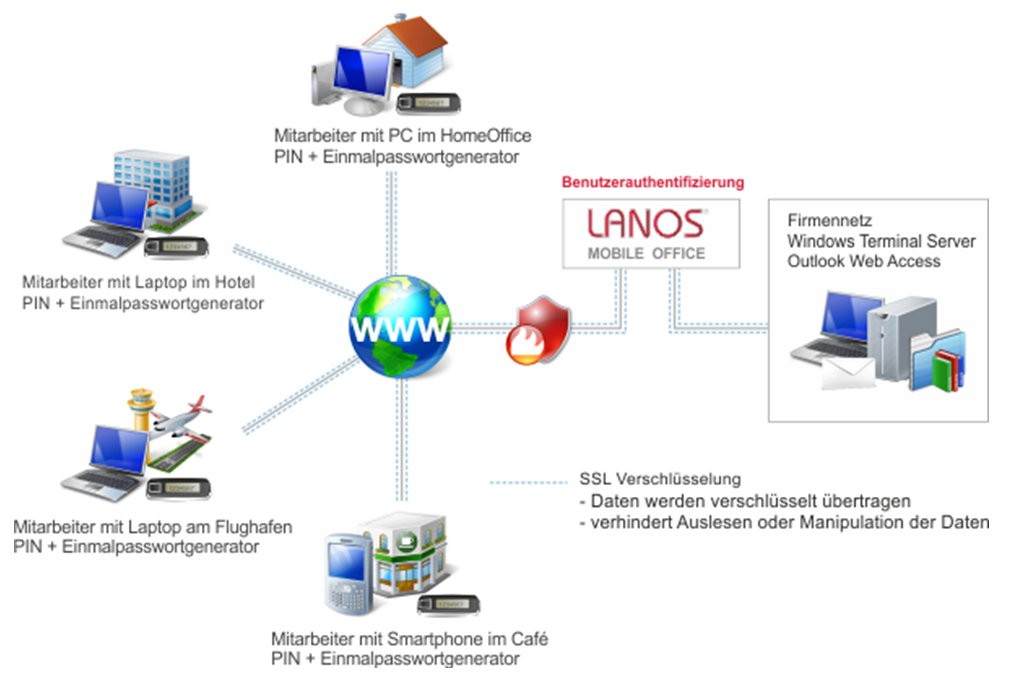

»Mit dem Lanos Mobile Office sicher mobil unterwegs (Bild: Lanos Computer GmbH & Cie KG)«

»Mit dem Lanos Mobile Office sicher mobil unterwegs (Bild: Lanos Computer GmbH & Cie KG)«

So können sich Unternehmen etwa behelfen, indem Mobilgeräte wie Smartphones, Tablets oder Notebooks etwa per Desktop- oder Mobil-Virtualisierung in zwei separat nutzbare Betriebssysteme unterteilt werden, um eine Trennung von privaten und betrieblichen Tätigkeiten zu gewährleisten. Um eine lokale Speicherung betrieblicher Daten auf Mobilgeräten zu vermeiden, eignet sich ein sogenanntes »Application Streaming«: Dabei bekommt der Anwender über sein Mobilgerät nur die Bedienoberfläche bereitgestellt. Lediglich die Bildschirmanzeigen, Maus- und Tastatureingaben werden dargestellt. Die für den Zugriff und die Verarbeitung erforderlichen Anwendungen verbleiben mitsamt den Firmendaten in der gesicherten Cloud-Umgebung oder auf dem Windows Terminal Server des Unternehmens. Die Kommunikation mit dem Server erfolgt dabei über eine verschlüsselte SSL-Verbindung und wird mit Firewalls abgesichert, um ein Auslesen oder eine Manipulation der Datenpakete zu verhindern. PINs und Einmalpasswortgeneratoren stellen sicher, dass auch nur derjenige auf das Unternehmensnetzwerk zugreift, der auch dazu berechtigt ist. »Ob und welche Daten für welche Benutzergruppe auf den lokalen Speicher übertragen werden dürfen, lässt sich individuell oder nach den jeweiligen Compliance- und Sicherheitsvorgaben steuern. In dem Zuge kann wahlweise der komplette Speicher des Mobilgerätes verschlüsselt werden oder auch einzelne Daten-Container, wo sensible Unternehmensdaten sicher hinterlegt werden können«, so der Lanos Sicherheitsexperte. »Mit Hilfe von Mobile-Device-Management-Lösungen lassen sich zudem die im Umlauf befindlichen und an das Firmennetzwerk angeschlossenen Mobilgeräte zentral verwalten. Sollte ein Mobilgerät tatsächlich mal abhandenkommen, kann der IT-Dienstleister oder die IT-Abteilung für das Gerät eine PIN-Eingabe erzwingen, Rechte steuern oder gar Daten per Remote-Zugriff löschen. Eine solche Fernlöschung ist auch dann möglich, wenn betriebliche Daten unbefugterweise lokal auf dem Mobilgerät gespeichert werden. Dies macht die Verwaltung und Gefahrenabwehr gleichwohl effektiv wie komfortabel.«

2492 Artikel zu „Mobil Strategie“

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Mobile-First-Strategie: FlixBus kommt flexibel und schnell zum Ziel

FlixMobility mit seinen Marken FlixBus und FlixTrain ist in wenigen Jahren zu einem weithin bekannten Markenzeichen für effiziente und innovative Mobilität mit hervorragendem Preis-Leistungs-Verhältnis geworden. Mittlerweile ist die mit vielen regionalen und mittelständischen Partnerunternehmen arbeitende Firma in ganz Europa und seit 2018 auch in den USA aktiv. Von Anfang an betrachtete FlixMobility Mobilität als umfassendes…

NEWS | BUSINESS | TRENDS MOBILE | DIGITALE TRANSFORMATION | E-COMMERCE | TRENDS E-COMMERCE | TRENDS 2016

Händler setzen zunehmend auf Mobile-Only-Strategien

Shopping-Index zeigt: Kunden werden bis Ende 2017 mehr Bestellungen per Smartphone tätigen als mit jedem anderen Endgerät. Der 2015 verzeichnete Trend zum »Jahr des mobilen Einkaufens« hielt auch in den ersten Monaten dieses Jahres an. Die Ergebnisse des Shopping-Index von Demandware lassen erwarten, dass Smartphones bis Ende 2017 Computer als bevorzugtes Endgerät für das Online-Shopping…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | TRENDS MOBILE | GESCHÄFTSPROZESSE | LÖSUNGEN | STRATEGIEN

Marktübersicht: CRM-Strategie mit Mobile-Customer-Engagement-Lösungen ausbauen

Als erste Studie ihrer Art bietet die Marktübersicht zu Mobile-Customer-Engagement-Lösungen (MCE) einen ausführlichen Überblick über den bisher unübersichtlichen Markt. So strukturiert und klassifiziert die Marktübersicht die MCE-Lösungen von über 40 Anbietern und stellt deren Besonderheiten heraus. Mobile Apps sind heute fester Bestandteil unseres modernen Alltags. Neben Messaging Services, der mobilen Kamera und dem Fitness-Tracker wird…

NEWS | TRENDS MOBILE | INFRASTRUKTUR | STRATEGIEN

74 Prozent der WLAN-Zugriffspunkte lassen keine konsistente Mobilitätsstrategie zu

Die Mehrheit der europäischen Unternehmen rüstet technisch nach, schreibt der Unternehmensmobilität aber eine zu geringe strategische Bedeutung zu. Knapp drei Viertel der unternehmensinternen WLAN-Zugriffspunkte (74 Prozent) sind veraltet und verhindern damit die Einführung einer konsistenten Mobilitätsstrategie. Dies ist ein Ergebnis des Network Barometer Report 2015, für den Dimension Data die Netzwerke verschiedener Unternehmen aller Größen…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS MOBILE | EFFIZIENZ | GESCHÄFTSPROZESSE

Wettbewerbsfähige Enterprise Mobility braucht eine durchgängige Plattform-Strategie

Mobile Technologien haben die Art und Weise, wie wir leben und arbeiten, grundlegend verändert. In vielen Unternehmen zählen Smartphones und Tablets längst zu den wichtigsten Begleitern des Geschäftslebens. Für Unternehmen empfiehlt es sich, bei der Auswahl von Tools, Services und Devices von Anfang an ein ganzheitliches Konzept für neue Arbeitsweisen zu verfolgen, um Planbarkeit und…

NEWS | BUSINESS | TRENDS KOMMUNIKATION | TRENDS SERVICES | GESCHÄFTSPROZESSE | KOMMUNIKATION | LÖSUNGEN | STRATEGIEN

Mobility-Strategie gesucht: Herausforderungen und Lösungswege

Die Ergebnisse der Studien von PAC und Computacenter zum »zeitgemäßen Arbeitsplatz« haben erneut die Notwendigkeit für Unternehmen aufgezeigt, die Mobilität ihrer Mitarbeiter besser zu unterstützen [1]. Diese »bessere Mobilitätsunterstützung« ist aber bei genauerer Betrachtung ein komplexes Vorhaben, das eine übergreifende Strategie voraussetzt. Zu beachten ist dabei, dass »Bring Your Own Device« (BYOD) auf der einen…

NEWS | BUSINESS | TRENDS MOBILE | GESCHÄFTSPROZESSE | TRENDS 2015 | STRATEGIEN

Mobile-Enterprise-Strategie: der mobile Arbeitsplatz heute und morgen

In der Konzeptionsphase für eine umfassende Mobile-Enterprise-Strategie 2015 muss unter anderem die Gesamtmarktentwicklung für PCs, Smartphones und Tablets berücksichtigt werden. Hier ist unsere Sicht auf die übergeordneten Trends und Auswirkungen: Die Post-PC-Ära ist in Bezug auf die neue Arbeitswelt längst eingetroffen. Die mobile Kommunikation läuft über Social Media und mobile Online-Dienste werden permanent genutzt. Nicht…

NEWS | BUSINESS | TRENDS KOMMUNIKATION | TRENDS 2015 | KOMMUNIKATION | STRATEGIEN

Ganzheitliche Mobile-Enterprise-Strategie

Mitte Januar, das Jahr ist noch frisch, der Tannenbaum bereits entsorgt. Die meisten von uns haben den Weg zurück ins Büro gefunden und fragen sich nun, was 2015 wohl an Neuem mit sich bringt. Industrieanalysten haben bereits zahlreiche Prognosen zu Mobile Enterprise abgegeben. Interessanterweise stelle ich dieser Tage eine breite Zustimmung (auch von Gartner) für…

KOMMUNIKATION | AUSGABE 9-10-2014

Support-Strategien für das mobile Unternehmen

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS MOBILE | EFFIZIENZ | TRENDS

Mobile Prozesse und Strategien beim Reisemanagement

Think mobile: Dass viele Unternehmen derzeit über neue mobile Geschäftsstrategien nachdenken, steht außer Frage. Die Analysten der Aberdeen Group und Concur haben in einer aktuellen Erhebung herausgefunden, dass mobile Prozesse und Strategien nun auch beim Reisemanagement immer wichtiger werden. So plant fast ein Drittel der befragten Führungskräfte (28 Prozent), reisende Mitarbeiter mit Technologien auszustatten, die…

TRENDS GESCHÄFTSPROZESSE | STRATEGIEN | TRENDS

Mobile-Strategie ebnet Weg zum »Individual Enterprise«

Im Individual Enterprise – zu deutsch individuelles Unternehmen – haben Mitarbeiter jederzeit und überall direkten Zugriff auf relevante Informationen und Anwendungen. Möglich wird dies über eine mobile IT-Strategie, bei der Smartphone und App immer mehr den starren Desktop ersetzen. In einem aktuellen Report des IBM Institute for Business Value mit dem Titel »The Individual Enterprise…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Strategien für Identitäts- und Zugriffsmanagement

Studie zeigt, IAM-Strategien variieren je nach Branche – Finanzsektor setzt auf integrierte Lösung, Techbranche räumt Multifaktor-Authentifizierung Vorrang ein. Identitätsmanagement war noch nie so wichtig wie in Zeiten von Home Office und mobilen Arbeitsumgebungen. Eine sichere Identität optimiert das Risikomanagements. Doch jede Branche legt bei ihrer IAM-Stragie andere Schwerpunkte. Welche Strategien Finanz-, Tech- und Medienbranchen im…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Gewerbliche Immobilien: Wo Büros jetzt günstiger werden

Die Corona-Wirtschaftskrise zieht voraussichtlich auch die Preise und Mieten für Büros mit nach unten, wie eine neue Hochrechnung des Instituts der deutschen Wirtschaft (IW) zeigt. Für Frankfurt zum Beispiel wird – basierend auf früheren Erfahrungen – ein Rückgang der Büromieten um 16 Prozent prognostiziert. Weil die Arbeitnehmer darauf drängen, mehr im Home Office zu arbeiten,…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS | STRATEGIEN

Unternehmen können in der Rezession über Mehrwertstrategien und Innovationen wachsen

Globale Besorgnis durch Covid-19 weiterhin auf hohem Niveau. Die Corona-Pandemie sorgt weiterhin für weltweite Sicherheitsbedenken und erzeugt einen erhöhten finanziellen Druck auf die Menschen. In Kombination mit den zunehmend neuen Verhaltensweisen beim Einkaufen, Reisen oder der Wahl des Verkehrsmittels, zeichnet sich keine baldige Rückkehr in frühere Verhaltensmuster ab. Unternehmen sollten sich darauf konzentrieren, in der…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | STRATEGIEN

91 % der IT-Führungskräfte ändern wegen Corona die Cloud-Strategie

Cloud-Nutzung wird auch nach Corona weiter stark steigen. Im Zuge der Ausbreitung von Covid-19 mussten IT-Teams sich auf Cloud-Technologie verlassen können, um einen reibungslosen Betrieb zu gewährleisten. Eine Umfrage zeigt jetzt, dass die Nutzung von Cloud-Technologie weiter zunehmen wird und dass der improvisierte Arbeitsalltag zwischen Remote-Arbeit und Kollaborationsplattformen für viele Unternehmen in einen Normalzustand übergehen…

AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | INFRASTRUKTUR | STRATEGIEN

Cloud-first- statt Cloud-only-Strategie – Die Cloud ist kein Zauberstab

NEWS | BUSINESS | STRATEGIEN

Nationale Wasserstoffstrategie: Globale Führungsrolle bei Wasserstofftechnologien sichern

Das Bundeskabinett hat am 10.6.2020 die Nationale Wasserstoffstrategie beschlossen. Wasserstoff ist entscheidend für die Dekarbonisierung wichtiger deutscher Kernbranchen wie der Stahl- und Chemieindustrie, aber auch des Verkehrssektors. Zugleich können sich Wasserstofftechnologien zu einem zentralen Geschäftsfeld der deutschen Exportwirtschaft entwickeln. Zur konsequenten Umsetzung und Weiterentwicklung der Strategie wird eine flexible und ergebnisorientierte Governance-Struktur geschaffen. Im Mittelpunkt…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

CEOs bevorzugen eine proaktive, CISOs eine reaktive Sicherheitsstrategie

Die Studie »The Current and Future State of Cybersecurity« von Forcepoint in Zusammenarbeit mit WSJ Intelligence erstellt, beschreibt die Prioritäten globaler Wirtschaftsführer bei der Cybersicherheit und legt die wachsenden Unterschiede zwischen CEOs und CISOs dar. Die Befragung von CEOs und CISOs deckt erhebliche Reibungspunkte bei der Cybersicherheit auf. Die Studie zeigt die divergierenden Ansichten von…