Die Nutzung von Apps ist weit verbreitet, stellt die Sicherheitsverantwortlichen in Unternehmen aber vor große Herausforderungen. Firmen verlieren schnell die Kontrolle über ihre Daten und riskieren Verstöße gegen rechtliche Regelungen und Compliance-Vorgaben, warnt der Sicherheitsspezialist Virtual Solution. Fünf Beispiele zeigen, wie gefährlich es ist, wenn Unternehmen den Wildwuchs mobiler Schatten-IT nicht eindämmen.

Mitarbeiter kommunizieren heute per WhatsApp mit ihren Kunden oder nutzen Apps wie Dropbox oder Google Drive zum Teilen und Bearbeiten von Dokumenten. Die weitgehend unkontrollierte und nicht autorisierte Nutzung dieser mobilen Schatten-IT erhöht allerdings die Angriffsfläche – vor allem wenn Mitarbeiter ihre Geräte beruflich und privat verwenden, beispielsweise über BYOD- oder COPE-Modelle (Bring your own device; Corporate-owned, personally enabled). Oftmals ungesichert lassen sie Angreifer quasi »durch die Hintertür« ins Unternehmen und ermöglichen schlimmstenfalls den Zugriff auf Firmendaten. Auch rechtliche Regelungen oder Compliance-Vorgaben werden durch die unkontrollierte Nutzung der verschiedensten Apps umgangen.

Hier sind die fünf größten Risiken, die durch »Schatten-Apps« drohen:

- Unverschlüsselte E-Mails: Berufliche E-Mails, die über ein privates Smartphone verschickt werden, bieten Angreifern wertvolle Einblicke in das Unternehmen, angefangen bei Betreff und Mailtext bis hin zu Attachments interner Dokumente. Das Problem liegt meist in der unzureichenden Absicherung: Weder gibt es eine End-to-End-Verschlüsselung der Mails noch sind die Sicherheitsvorkehrungen in öffentlichen WLANs ausreichend, um ein Abfischen von Daten zu verhindern. Dass Unternehmensgeheimnisse in unverschlüsselten E-Mails mitgelesen und weitergeleitet werden, will sicherlich kein Unternehmen.

- Datenhungrige Apps: Neben gezielten Attacken Krimineller gibt es aber auch »legale Wege des Informationsabflusses«. Viele Apps haben eingebettete Funktionen zur Datenexfiltration, also zum Abzug von Daten. Im Fall von WhatsApp beispielsweise ist das der Zugriff auf die Kontaktliste, in der auch Business-Kontakte gespeichert sein können. Das stellt einen Verstoß gegen die Vorgaben der DSGVO dar, die vorschreibt, dass personenbezogene Daten nicht einfach ohne Zustimmung verarbeitet und weitergeleitet werden dürfen. In der Konsequenz hat das Unternehmen nicht mehr die volle Kontrolle über die Daten und kann daher nicht dokumentieren, wo personenbezogene Daten gespeichert werden und kann sie auch nicht löschen. Die DSVGO fordert zudem eine strikte Trennung von privaten und dienstlichen Daten. Halten sich Unternehmen nicht daran, können sie mit empfindlichen Strafzahlungen zur Verantwortung gezogen werden. Den Verantwortlichen muss klar sein, dass WhatsApp für den Business-Gebrauch nicht erlaubt ist.

- Speicherung sensibler Dokumente: Speichern Mitarbeiter Dokumente mit sensiblen Unternehmensdaten auf dem mobilen Device ab, ist das Risiko, dass diese Informationen im Falle eines Diebstahls in die falschen Hände geraten, groß. Schlimmstenfalls kann jeder die Daten einsehen. Sollte ein Gerät verloren, beschädigt oder gestohlen werden, sind zudem jegliche darauf gespeicherten Daten weg – sofern keine Sicherungen in Echtzeit angelegt werden. Ein Datenverlust dieser Art schädigt die Reputation eines Unternehmens immens.

- Phishing-Attacken im Browser: Kriminelle sind mittlerweile so gewieft, dass sie täuschend ähnliche Benutzeroberflächen in den Browser »einschmuggeln«. Der ahnungslose Nutzer meldet sich dann auf einer Fake-Seite mit seinen Zugangsdaten an. Die so erschlichenen Daten können Betrüger zum Beispiel für einen Erpressungsversuch nutzen oder sie im Internet veröffentlichen.

- Gekündigte Mitarbeiter: Mitarbeiter, die im Streit gehen, fühlen sich oft ungerecht behandelt und wollen sich vielleicht an ihrem Ex-Arbeitgeber rächen. Wenn sich auf ihrem privaten Smartphone Firmendaten befinden, haben sie genügend Munition für Racheaktionen, die dem Unternehmen sowohl finanziell als auch in puncto Reputation einen enormen Schaden zufügen können.

Die Sorglosigkeit von Mitarbeitern beim Umgang mit Smartphones und Tablets beruht vielfach auf Wissensdefiziten. Umso wichtiger sind Schulungen. Genauso entscheidend ist es, einzelne Abteilungen in die Auswahl von Tools miteinzubeziehen. Nur so kann sichergestellt werden, dass sinnvolle Apps bereitgestellt und dabei auch Sicherheitsstandards eingehalten werden. Eine Lösung, die einfach zu handhaben und zu implementieren ist, ist eine Container-App. Sie stellt einen verschlüsselten Bereich auf dem Mobilgerät her, auf welchen andere Apps keinen Zugriff haben.

»Mein Tipp an Unternehmen: Kontrollieren Sie erstens die IT-Nutzung. Zweitens: Sensibilisieren und schulen Sie Ihre Mitarbeiter. Drittens: Finden Sie die Gründe für die mobile Schatten-IT heraus. Viertens: Erlauben statt verbieten – bieten Sie attraktive Alternativen an. Letzten Endes gibt es nur ein Lösung für das Problem Schatten-IT, die IT-Abteilung muss den Mitarbeitern die Anwendungen zur Verfügung stellen, die sie für ihre Arbeit brauchen und die einfach zu bedienen sind«, erklärt Günter Junk, CEO der Virtual Solution AG in München.

224 Artikel zu „Schatten-IT“

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | RECHENZENTRUM | TIPPS

Hacker, willkommen – Schatten-IT als Einfallstor für Datendiebe, Cryptojacking und Malware-Angriffe

Schatten-IT – Soft- und Hardware, die nicht durch das Sicherheitsteam eines Unternehmens freigegeben wurde – ist seit langem ein beliebter Angriffsvektor für Cyberkriminelle und Insider. Während Insider zunehmend bereits installierte, legitime und dadurch schwer zu entdeckende Tools wie PowerShell, WMI oder Cmd.exe einsetzen, um Unternehmensrechner mit Malware zu kapern, herrscht kein Mangel an scheinbar…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | INFRASTRUKTUR | IT-SECURITY | SERVICES | AUSGABE 11-12-2017

Schatten-IT – Gefahr für die Datensicherheit

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Schattengewächse und ihre Früchte – drei Schritte gegen Schatten-IT

Shadow-IT ist auf dem Vormarsch – Risiken und Nebenwirkungen sollten nicht unterschätzt werden, Unternehmen stellt sich die Frage nach dem richtigen Umgang. Es ist ein neuer Ansatz für die Sicherheit erforderlich, der mit der Evolution in der IT mithalten und IT-Sicherheit flexibel gestalten kann. Eines der Sicherheits-Schlagwörter dieses Jahres ist das der »Schatten-IT«. Mitarbeiter setzen…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION | TIPPS

Schatten-IT: Arbeitnehmer greifen mit unzureichend gesicherten, privaten Mobilgeräten auf Unternehmensdaten zu

Eine aktuelle Umfrage zeigt, dass sowohl auf Seiten der Mitarbeiter als auch der Unternehmen Nachholbedarf hinsichtlich IT-Sicherheit besteht. Ein Ergebnis: Viele Mitarbeiter haben ein mangelndes Sicherheitsbewusstsein bei der Nutzung ihrer privaten Geräte zu Arbeitszwecken und setzen ihre Unternehmen daher großen Sicherheitsrisiken aus. Die daraus resultierenden Gefahren sind groß, denn vier von fünf Mitarbeitern (82 Prozent)…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | SERVICES

Unterschätztes Sicherheitsrisiko Schatten-IT

Der Einsatz von Schatten-IT gefährdet nachhaltig die Sicherheit der deutschen Wirtschaft. Zu diesem erschreckenden Ergebnis kommt der aktuelle eco-Sicherheitsreport 2016 [1]. Der Verband eco – Verband der Internetwirtschaft e.V. hat dazu in einer Umfrage 580 IT-Experten aus überwiegend mittelständischen Firmen in Deutschland befragt. Hinter dem Schlagwort Schatten-IT verbergen sich nicht genehmigte Hard- und Software sowie…

NEWS | TRENDS SECURITY | TRENDS MOBILE | DIGITALISIERUNG | IT-SECURITY

Schatten-IT führt zu Angriffen

Konstruktionsabteilung, F&E und Finanzabteilung verursachen am häufigsten Schatten-IT am Arbeitsplatz. Aus einer aktuellen Befragung eines Unternehmens für Sicherheitstechnologie für aktuelle und künftige geschäftliche Herausforderungen geht hervor, dass sowohl deutsche als auch britische Unternehmen Shadow-IT als großes Sicherheitsproblem wahrnehmen. Deutsche Unternehmen vermelden jedoch mehr Cyberattacken durch Schatten-IT-Geräte. 88 % der britischen und deutschen IT-Entscheider gaben…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS SERVICES | IT-SECURITY | OUTSOURCING | SERVICES | TIPPS

Schatten-IT ist Katastrophe für die betriebliche Sicherheit

Report: Nicht genehmigte Hard- und Software sowie Cloud-Dienste unabhängig von der Firmen-IT gefährden sensible Unternehmensdaten. Der Einsatz nicht genehmigter Hardware und Software, nicht vorgesehene IT-Betriebsabläufe und ähnliche »Nachlässigkeiten« – im Fachjargon »Schatten-IT« genannt – gefährden die Sicherheit in der deutschen Wirtschaft in erheblichem Maße. Diese Schlussfolgerung ergibt sich aus dem aktuellen eco Sicherheitsreport 2016, der…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS SERVICES | IT-SECURITY | SERVICES

Schatten-IT: Wie undurchsichtig wird die IT-Sicherheit durch die Cloud?

Studie zeigt: Cloud-Nutzung von Mitarbeitern birgt Risiken für Unternehmen. Erste Ergebnisse einer Online-Umfrage in Deutschland, Frankreich und Großbritannien zur beruflichen Nutzung von Cloud-Diensten in Unternehmen aus unterschiedlichen Branchen [1] gewähren detaillierte Einblicke, inwieweit unterschiedliche gängige Cloud-Angebote wie Dropbox, Box, Office 365, Slack, LinkedIn, Facebook oder Gmail von Mitarbeitern in Unternehmen genutzt werden und welche…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | LÖSUNGEN | OUTSOURCING | SERVICES | STRATEGIEN

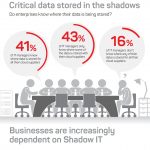

Unternehmen müssen die Schatten-IT einbeziehen, um wettbewerbsfähig zu bleiben

Mitarbeiter gegen das Kartell der Neinsager: Neue Studie offenbart das Ausmaß, in dem sich die Schatten-IT ausbreitet. Laut einer Studie [1] zum schnellen Vordringen der Schatten-IT umgehen die Mitarbeiter in Bezug auf neue Anwendungen absichtlich die IT-Abteilung, da deren Freigabeprozesse zu langsam und rigide sind und sie oftmals nicht die erhofften Lösungen bieten. Die Mitarbeiter…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | ONLINE-ARTIKEL | RECHENZENTRUM

Das Ende der Schatten-IT – Ablösung des Primats der Infrastruktur durch Daten

Nachdem auf zentralen Veranstaltungen der IT-Branche, der AWS Re:Invent und dem Gartner Symposium, das Schlagwort »Schatten-IT« die Diskussionen bestimmte, nimmt Ash Ashutosh, CEO von Actifio, zur aktuellen Debatte Stellung. Sehr plastisch bewertete Ash Ashutosh die AWS Re:Invent in Las Vegas: »Das Event wirkt für altgediente IT-Profis wie eine Ansammlung von Piraten, Unzufriedenen und Revolutionären, die…