Schwachstellen in der IT-Infrastruktur können zum Einfallstor für Hacker werden. Aber auch ein mangelndes Sicherheitsbewusstsein der Mitarbeiter erhöht das Risiko für erfolgreiche Angriffe von außen. HP nennt fünf große Gefahren für die IT-Sicherheit.

Mit der Digitalisierung und Vernetzung nehmen auch die möglichen Angriffspunkte für Cyberkriminelle zu. Viele Unternehmen unterschätzen dieses Risiko. Wer sich zuverlässig schützen will, sollte die größten Sicherheitsrisiken für die IT-Infrastruktur in Unternehmen kennen.

- Schadsoftware über Phishing-Mails: Ein Großteil aller Cyberangriffe erfolgt über Phishing-Mails mit manipulierten Links oder Anhängen. Ganz gezielt verschaffen sich Hacker so Zugriff auf Unternehmensnetzwerke. Es geht um den Diebstahl von Anmeldeinformationen oder die Verbreitung von Malware. Die Zeiten, in denen Phishing-Mails einfach zu erkennen waren, sind lange vorbei. Sie sind authentisch und von echten Mails fast nicht zu unterscheiden. Eine Dynamit-Phishing-Mail der neuesten Generation hängt beispielsweise gestohlene Mails an, um so eine schon existierende Kommunikation aufzugreifen. Der Trojaner Emotet beispielsweise, der seit 2014 zahlreiche Rechner infiziert hat und aktuell wieder aktiv ist, hat mit Dynamit-Phishing seine Angriffe perfektioniert. Eine anderes Angriffsszenario bilden täuschend echt aussehende Links auf einer täuschend ähnlichen Benutzeroberfläche. Der ahnungslose Nutzer meldet sich auf der Fake-Seite an und gibt somit seine Zugangsdaten preis.

- Downloads von Dateien: Bei Downloads von Dateien aus externen Quellen – ob nun durch die Installation von Programmen oder durch das Starten von FTP-Filetransfers – besteht immer die Gefahr, Opfer von Malwareangriffen zu werden. Die Angriffsvarianten reichen von Fake-Updates, URL-Weiterleitungen, DNS-Manipulationen sowie fingierten Treibern und Systemtools.

- Social-Media-Seiten: Soziale Plattformen werden als Bedrohung oft unterschätzt. Dabei sind sie ein idealer Ort für Betrüger – Nutzer tappen schnell in die Falle. Neben der Platzierung von Malware können Angreifer hier Informationen über Mitarbeiter sammeln, die sie später für gezielte Phishing-Kampagnen nutzen.

- Schatten-IT: Nutzen Mitarbeiter ohne Wissen der IT-Abteilung ihre eigenen Apps oder gar Hardware, erhöht sich das Risiko für Cyberattacken. Da diese Schatten-IT unterhalb des Radars der IT-Abteilung bleibt, ist es unmöglich, sie in die üblichen firmeninternen Schutzmechanismen und Update-Zyklen zu integrieren.

- Ungepatchte Rechner: Zahlreiche Attacken geschehen nicht mit Hilfe von ausgefeilten Angriffskits, sondern nutzen bekannte Schwachstellen. Viele Unternehmen brauchen aber noch immer zu lange, um sicherheitsrelevante Systemupdates über die komplette Hardwareflotte auszurollen. Ein bekanntes Beispiel ist die Schadsoftware WannaCry. Sie infizierte innerhalb weniger Tage Hunderttausende Rechner. WannaCry nutzte eine bekannte Windows-Schwachstelle aus, die Microsoft bereits Wochen vorher gepatcht hatte. Gleichzeitig können vermeintliche System-Updates eine Gefahr sein, wenn sie vom Mitarbeiter selbst gestartet und von einer nicht qualifizierten Webseite heruntergeladen werden.

»Hinter den Angriffen stecken heute einerseits organisierte Hackergruppen mit immer raffinierteren Methoden. Andererseits machen es vermeidbare Sicherheitslücken und zu oft menschliches Fehlverhalten den Kriminellen zu einfach: Ein unachtsamer Klick genügt und der Cyberangreifer erhält Zugang zu unternehmenskritischen Daten. Im schlimmsten Fall breiten sich Computerviren dann im gesamten Netzwerk aus«, erklärt Jochen Koehler, Sales Director Security Solutions bei HP. »Mit klassischen Sicherheitslösungen werden Unternehmen längst nicht mehr Herr über die zahlreichen Angriffsvektoren. Einzige sinnvolle Schutzmaßnahme für diese Art von Angriffen ist die Isolation der jeweiligen Anwendung durch Micro-Virtualisierung.«

Eine solche Virtualisierungslösung steht mit HP Sure Click Enterprise zur Verfügung. Mit ihr kann jede riskante Anwenderaktivität wie das Downloaden und Öffnen eines Dokuments in einer eigenen Micro-Virtual-Machine (Micro-VM) gekapselt werden. Eine mögliche Schädigung durch Malware bleibt dadurch immer auf die jeweilige Micro-VM beschränkt. Nach Beendigung einer Aktivität wie dem Schließen eines Files wird sie automatisch gelöscht. Eine Kompromittierung des Endgerätes und nachfolgend des Unternehmensnetzes über den Angriffsweg Downloads ist damit nahezu ausgeschlossen.

HP stellt HP Sure Click Pro – die Lösung für den einzelnen Rechner – aktuell kostenlos für alle PC-Nutzer zur Verfügung. Die Software kann noch bis Ende September hier heruntergeladen und genutzt werden. https://www8.hp.com/de/de/solutions/business-solutions/security.html

82 Artikel zu „Micro-Virtualisierung“

NEWS | IT-SECURITY

Micro-Virtualisierung: Mitarbeiterschutz par Excellence

Mitarbeiter sind eine wesentliche Verteidigungslinie in Sachen IT-Sicherheit und damit oft ein bevorzugtes Angriffsziel. Gerade das Social Engineering – der bewusste Angriff auf den Faktor Mensch – stellt eine große Gefahr dar. Moderne Sicherheitstechnologie kann Mitarbeiter entlasten, meint HP. Die technische Lösung lautet: Isolierung ihrer potenziell gefährlichen Aktivitäten mittels Virtualisierung. Der Erfolg des Social Engineering…

NEWS | IT-SECURITY | LÖSUNGEN | AUSGABE 9-10-2019 | SECURITY SPEZIAL 9-10-2019

Micro-Virtualisierung bringt Sicherheit beim Surfen und bei der E-Mail-Kommunikation – Abkapseln

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | PRODUKTMELDUNG

Lobster Logistics Cloud – das neue Portal im Lobster Portfolio

Logistik organisiert komplexe Material- und Informationsflüsse entlang der gesamten Supply-Chain. Anders als dieser Begriff impliziert, handelt es sich aber nicht um ein reibungsloses Ineinandergreifen verschiedener Glieder einer Kette. Im Gegenteil. Viele unterschiedliche Akteure mit vielen unterschiedlichen Anforderungen müssen auf einen Nenner gebracht werden. Bislang fällt beispielsweise bei jeder Frachtübergabe eine erneute zeitaufwendige und fehleranfällige Überprüfung…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Schutz kritischer Infrastruktur erfordert menschliche und künstliche Intelligenz

»Insight the Mind of a Hacker 2020« bietet einen Überblick über den Status Quo der internationalen ethischen Hacker-Gemeinschaft. Bugcrowd stellte die Ergebnisse der Studie »Inside the Mind of a Hacker 2020« vor [1]. Demnach spielen Kreativität und Einfallsreichtum eine wichtige Rolle, um kriminell motivierten Hackern den entscheidenden Schritt voraus zu sein. So reicht für 78…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Simulierte Cyberattacken: Übungen als Schutz vor Cyberrisiken?

Immer mehr IT-Abteilungen vertrauen auf Penetrationstests oder Bug-Bounty-Programme und simulieren Cyberattacken, um ihre Mitarbeiter zu sensibilisieren. Grund dafür ist der explosionsartige Anstieg von Cyberbedrohungen. Egal ob man nun die Sicherheitsmaßnahmen oder die digitalen Reflexe der Angestellten prüfen möchte: Die Simulation von Cyberattacken trägt zu einer erhöhten Wahrnehmung von Cyberrisiken bei. Kennen Sie Jeremy aus dem…

NEWS | BUSINESS | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

»Risikotransfer« als fester Bestandteil eines umfassenden Riskmanagements – No Risk is Fun!

NEWS | IT-SECURITY | STRATEGIEN

Datenschutz – Zunehmende DSGVO-Geldbußen rücken »Privacy by Design« ins Interesse

Der Datenschutz hat sich seit der Einführung der Datenschutzgrundverordnung (DSGVO) in der Europäischen Union im Jahr 2018 zu einem der heißesten Themen in den Vorstandsetagen entwickelt. Einige Unternehmen haben dennoch immer noch damit zu kämpfen, die richtigen Strategien zum Schutz der Daten ihrer Kunden zu finden, wie Palo Alto Networks beobachtet. Die DSGVO gibt…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

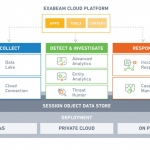

Durch Machine Learning und Analytik mehr Sicherheit in der hybriden Cloud

Heutzutage nutzen die meisten Betriebe bereits in der ein oder anderen Form Cloud-Lösungen. Neben den vielen Vorteilen, die die Cloud bieten kann, vergrößert sie jedoch auch die Angriffsfläche. Um ein hohes Maß an Sicherheit auch in der Cloud zu garantieren, können moderne Sicherheitslösungen mit maschinellem Lernen, Analytik und Automatisierung helfen. Die meisten IT-Abteilungen sind…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | ONLINE-ARTIKEL

Das Geschäftsgeheimnisgesetz: Von Compliance und konkreten Maßnahmen bis zur Durchsetzung von Ansprüchen

Lange Zeit regelte das Gesetz gegen unlauteren Wettbewerb (konkret die §§ 17 ff. UWG) in Deutschland den Schutz von Betriebs- und Geschäftsgeheimnissen. Am 26. April 2019 ist das Geschäftsgeheimnisgesetz (GeschGehG) in Kraft getreten. Seitdem hat sich für Unternehmen vieles verändert. Das Gesetz zum Schutz von Geschäftsgeheimnissen und damit eine komplett neue Herangehensweise ist die…

NEWS | IT-SECURITY | SERVICES

Spam-E-Mails und keine Ende

Derzeit kursieren Spam-E-Mails, die vermeintlich vom Bundesministerium für Gesundheit stammen. Sie enthalten ein geändertes Antragsformular für »Familien- und Krankenurlaub«, das der Mail als Word-Dokument beigefügt ist. Die Anlage ist mit dem Trojaner Trickbot infiziert. Phishing-Ratgeber zur Identifizierung gefälschter E-Mails gibt es viele. Vor allem an die Verantwortung des einzelnen Mitarbeiters wird appelliert. Aber ohne die…

NEWS | IT-SECURITY | TIPPS

Fünf unterschätzte Punkte beim Kampf gegen immer raffiniertere Cyberattacken

IT-Sicherheitssysteme sind immer nur so stark wie ihr schwächstes Glied. Die Schulung der eigenen Mitarbeiter und die Schaffung eines entsprechenden Bewusstseins für die Gefahren durch Cyberkriminelle stehen deshalb bei vielen Unternehmen ganz oben auf der Liste der Abwehrmaßnahmen. Dieser Ansatz ist allerdings zu kurz gegriffen, erklärt der Sicherheitsspezialist Bromium. Nicht immer sind es komplexe Algorithmen…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

»Tatort« aus Potsdam: Onlinekurs zur Internetsicherheit wirkt wie ein Krimi

Wie ein Krimi klingt der Titel des neuen Onlinekurses zur Internetsicherheit, den das Hasso-Plattner-Institut (HPI) ab 13. Mai gratis auf seiner Lernplattform openHPI anbietet: »Tatort Internet – Angriffsvektoren und Schutzmaßnahmen«. Eine Anmeldung für den sechswöchigen Kurs, den HPI-Direktor Prof. Christoph Meinel leitet, ist online unter https://open.hpi.de/courses/intsec2020 möglich. »Viele Menschen sind sich der großen Risiken,…

NEWS | DIGITALISIERUNG | KOMMUNIKATION

Datenanonymisierung: Mobilitätsanalysen im Kampf gegen Corona

Auf Basis anonymisierter und aggregierter Mobilfunkdaten, die keinerlei Rückschlüsse auf konkrete Personen zulassen, liefert Telefónica Deutschland gemeinsam mit Partnern wertvolle Mobilitätsanalysen. In der aktuellen Ausnahmesituation wegen Corona hat die Diskussion um Mobilitätsanalysen auf Basis von Mobilfunkdaten wieder Fahrt aufgenommen. Es geht um die Frage, ob und wie diese Analysen beim Eindämmen des Coronavirus helfen…

NEWS | IT-SECURITY | SERVICES

Managed Security Services: Von diesen 5 Mythen sollten Sie sich nicht beirren lassen

Cyberangriffe nehmen zu. Auch der Mittelstand steht verstärkt im Visier der Hacker. Doch für ausreichenden Schutz zu sorgen, wird immer komplexer. Managed Security Services können Abhilfe schaffen. Wolfgang Kurz, CEO und Founder indevis, räumt mit den häufigsten Vorurteilen auf. Mit der zunehmenden Digitalisierung steigt das Risiko für Cyberangriffe. Nicht nur große Unternehmen sind davon…

NEWS | IT-SECURITY | TIPPS

Datenklau durch Manipulation – Social Engineers nutzen die »Schwachstelle Mensch«

Es gibt viele verschiedene Methoden, mit denen Hacker versuchen an sensible Daten von Unternehmen, staatlichen Behörden oder Privatpersonen zu gelangen. Nicht immer setzen Betrüger auf rein technische Mittel wie das Hacken von IT-Systemen, sondern manchmal auch ganz gezielt auf die Vertrauenswürdigkeit ihrer Mitmenschen – wie beispielsweise der aus dem Hollywoodfilm »Catch Me If You Can«…

NEWS | KOMMUNIKATION | LÖSUNGEN | AUSGABE 1-2-2020

Kommunikation über die Grenzen des PLM hinaus – einfach und sicher: Filetransfer

NEWS | TRENDS 2020 | TRENDS SECURITY

Unternehmen zu zögerlich im Umgang mit professionellen Hackern

CISOs: Softwareprojekte aus Angst vor Sicherheitsproblemen nicht umgesetzt. Bei einer Umfrage [1] zur Zusammenarbeit zwischen Unternehmen und Hackern wurde deutlich, dass die Sicherheitsverantwortlichen (CISO, Chief Information Security Officer) im Unternehmen zwar einerseits beklagen, dass Softwareprojekte aus Angst vor Sicherheitslücken gar nicht erst umgesetzt werden. Andererseits nutzen diese CISOs jedoch noch zu selten die Möglichkeit, ihre…

NEWS | PRODUKTMELDUNG

Logistik-IT: Mensch und Maschine

Alles einfach und aus einer Hand: Lobster und Supply Chain Factory geben auf dem Forum Automobillogistik in Leipzig Kooperation bekannt. Ob Bestellen, Track & Trace, Dokumentenmanagement, Routing oder Gefahrguthandling – Supply Chain Management hat viele Themen. Wer hier mit transparenten Abläufen und optimierten Prozessen arbeitet, kann Logistikkosten senken und von Wettbewerbsvorteilen profitieren. Dank der Kooperation…