Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen von verteilten Geräten aus zugegriffen wird, sollten der »Prevention First«-Ansatz und die Sicherheitsrichtlinien zwischen den Endpunkten und dem Netzwerk konsistent und koordiniert sein. In diesem Zusammenhang ist zu klären, wie dies mit verwalteten Endpunkten funktioniert.

Endpunktsicherheit ist ein entscheidendes Element von Zero Trust

Ein kurzer Überblick über Zero Trust: Wie der CTO von Palo Alto Networks, Nir Zuk, beschreibt, »ist Zero Trust eine End-to-End-Cybersicherheitsstrategie, die sich über die gesamte Infrastruktur erstreckt. Bei Zero Trust geht man von der Annahme aus, dass keinem Benutzer, Endpunkt, Workload, keiner Anwendung und keinem Inhalt in irgendeiner Entität vertraut werden kann. Dies gilt unabhängig davon, ob sie zuvor überprüft wurde oder später von einer anderen Entität überprüft wird.«

Aus Sicht der Endpunktsicherheit bedeutet dies, dass regelmäßig überprüft wird, wem der Endpunkt gehört, wo er verwendet wird, wer ihn benutzt, welche Anwendungen darauf laufen und welche Inhalte er erzeugt. Aber Validierung allein reicht nicht aus. Unternehmen müssen ihre Endpunkte vor Angriffen schützen, um die Wahrscheinlichkeit, dass sie jemals kompromittiert werden, drastisch zu verringern.

Innerhalb eines Zero-Trust-Rahmens sollte die Endpunktstrategie Folgendes beinhalten:

- Prävention. Unternehmen müssen ihre Endpunkte vor bekannter und unbekannter Malware, Exploits und dateilosen Angriffen schützen. Sie müssen bösartige Akteure blockieren, bevor sie überhaupt versuchen können, in das Netzwerk einzudringen. Es ist naheliegend, mehr Barrieren zwischen Angreifern und den sensiblen Daten des Unternehmens zu errichten. Endpunktsicherheitstools können aber die Vorgänge an einem Endpunkt auf eine Weise analysieren, wie es Netzwerk-Tools nicht können. Ein Beispiel ist, dass sie validieren, ob die von einem Endpunkt kommenden Pakete tatsächlich von einer legitimen Anwendung erzeugt wurden und nicht von Malware oder einem Admin-Tool, das für bösartige Zwecke gekapert wurde. Mit der richtigen Endpunktsicherheit lässt sich Malware finden und eliminieren, indem die Dateien inspiziert werden. Ebenso lässt sich die mit Cyberangriffen verbundene Kombination von Aktivitäten identifizieren, um nie zuvor gesehene Bedrohungen und skriptbasierte Angriffe mit verhaltensbasiertem Schutz zu blockieren.

- Überwachung von Endpunkten zur Erkennung von Verhaltensanomalien. Die Endpunktsicherheitsstrategie sollte Erkennungs- und Reaktionsfähigkeiten umfassen, die alle Aktivitäten mit Analysen überwachen, um Angriffstechniken und ungewöhnliche Aktivitäten aufzudecken. Unternehmen sollten nach Tools suchen, die maschinelles Lernen auf Endpunktdaten anwenden, um die Erkennungsgenauigkeit zu erhöhen. Die Endpunktüberwachung gilt sowohl für Benutzer im physischen Netzwerk als auch für Remote-VPN-Benutzer. Angesichts der jüngsten Zunahme von Remote-Arbeiten ist es wichtiger denn je, die Erkennungs- und Reaktionsfähigkeiten auf Remote-Benutzer auszuweiten.

- Integrierte Sichtbarkeit in der gesamten Infrastruktur. Zero Trust gilt für alle Elemente des digitalen Unternehmens, also die Endpunkte, das Netzwerk, die Benutzer und mehr. Ebenso sollte der Ansatz zur Erkennung und Reaktion alle Ressourcen umfassen, nicht nur die verwalteten Endpunkte. Cyberangriffe können von jeder beliebigen Quelle ausgehen und mehrere Endpunkte, kompromittierte Benutzerdaten und vieles mehr betreffen. Um sich ein vollständiges Bild von einem Angriff zu machen, müssen Unternehmen jeden Schritt und jeden betroffenen Benutzer und Endpunkt verfolgen

Zero Trust umfassend ermöglichen

Eine entsprechende Lösung für umfassenden Endpunktschutz kombiniert erstklassigen KI- und verhaltensbasierten Schutz, um fortschrittliche Malware, Exploits und dateifreie Angriffe zu blockieren. Durch die Integration in das bestehende Netzwerk und Cloud-Sicherheit können Unternehmen dann eine konsistente, koordinierte Sicherheit in ihrer gesamten Geschäftsumgebung erreichen.

Zeitgemäße Sicherheitslösungen gehen nach Meinung von Palo Alto Networks über herkömmliche Endpunktsicherheitstools hinaus und verbinden Netzwerk-, Endpunkt- und Cloud-Daten miteinander und wendet maschinelles Lernen an, um Anomalien aus weicheren Signalen zu erkennen. Auf diese Weise können selbst besonders gut getarnte Angreifer, die sonst in der Lage wären, jede einzelne Verteidigungsebene zu überwinden, nun enttarnt und gestoppt werden.

176 Artikel zu „Zero Trust“

NEWS | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

Zero Trust und kritische Infrastrukturen – »Niemals vertrauen, immer verifizieren«

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware-Angriffe mit Zero Trust bekämpfen: Best Practices gegen Daten-Geiselnahme

Ransomware bleibt ein lukratives Geschäft für Cyberkriminelle. Allein mit der Ransomware-Variante Ryuk erpressten Angreifer bereits Lösegelder von über 3,7 Millionen US-Dollar. Um die Sicherheitsvorkehrungen von Unternehmen zu umgehen, nutzen Hacker mittlerweile häufig anspruchsvolles Spear-Phishing, damit Opfer auf bösartige Links und Anhänge klicken oder verseuchte Webseiten besuchen. Nach der Infektion beginnt der Erpressungstrojaner mit der Verschlüsselung…

NEWS | IT-SECURITY | STRATEGIEN

Zero-Trust: Vertrauen Sie niemandem!

Sicherheitsstrategien zur Absicherung von Remote-Arbeitskräften auf Grundlage einer Zero-Trust-Sicherheits-Strategie. Die Belegschaft vieler Unternehmen arbeitet derzeit noch immer fast vollständig von Zuhause aus. Das hat gravierenden Einfluss auf die Sicherheitsstrategie eines Unternehmens, da die Mitarbeiter nun nicht mehr geschützt durch die Unternehmenssicherheit Zugang zu verschiedenen internen Unternehmensressourcen haben. Für Unternehmen ist es jetzt besonders wichtig ihre…

SECURITY SPEZIAL 5-6-2020 | AUSGABE 5-6-2020 | NEWS | IT-SECURITY

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

NEWS | IT-SECURITY

Ein Zero-Trust-Modell mithilfe von File Integrity Monitoring (FIM) und Sicherheitskonfigurationsmanagement (SCM) implementieren

Vor inzwischen annähernd zehn Jahren prägte John Kindervag, damals Analyst bei Forrester, den Begriff des »Zero Trust«. Er entwickelte das Modell im Jahr 2010 zu einer Zeit, da viele Unternehmen gerade erst damit begonnen hatten, grundlegende Regelungen zur Cybersicherheit einzurichten. Gleichzeitig gingen Firmen in zu hohem Maße von einer nur angenommenen Sicherheit innerhalb der Grenzen ihrer Netzwerke aus.…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | SICHERHEIT MADE IN GERMANY

Datenschutz im Home Office: Macht Zero-Trust-Technologie die Cloud sicher?

Rund ein Viertel der Deutschen arbeitet derzeit von Zuhause aus [1]. Rosige Zeiten für Hacker: Sie nutzen die Krise um COVID-19 für gezielte Cyberangriffe. Sicherheitsforscher sprechen im Rahmen der Corona-Pandemie von einer der größten E-Mail-Kampagnen durch Cyberkriminelle, die jemals unter einem einzigen Thema durchgeführt wurde [2]. Auch die deutsche Verbraucherzentrale warnt explizit vor Malware und…

NEWS | IT-SECURITY | RECHENZENTRUM | STRATEGIEN

Ein Zero-Trust-Modell mithilfe von FIM und SCM implementieren

Vor inzwischen annähernd zehn Jahren prägte John Kindervag, damals Analyst bei Forrester, den Begriff des »Zero Trust«. Er entwickelte das Modell im Jahr 2010 zu einer Zeit, da viele Unternehmen gerade erst damit begonnen hatten, grundlegende Regelungen zur Cybersicherheit einzurichten. Gleichzeitig gingen Firmen in zu hohem Maße von einer nur angenommenen Sicherheit innerhalb der Grenzen…

NEWS | CLOUD COMPUTING | IT-SECURITY | LÖSUNGEN

Datenpannen in der Cloud – Ist der Zero-Trust-Ansatz die Lösung?

In den vergangenen Monaten gab es zahlreiche, teilweise drastische Meldungen über Datenverluste beziehungsweise die ungewollte Offenlegung von Daten durch ungesicherte Clouds sowie Attacken auf Cloud-Infrastrukturen. Vor dem Hintergrund dieser Ereignisse erläutert Palo Alto Networks das Konzept von »Zero Trust« in der Cloud. Den Begriff »Zero Trust« gibt es seit fast zehn Jahren, aber er hat…

NEWS | TRENDS SECURITY | IT-SECURITY

Cyberkriminalität auf dem Vormarsch: Das digitale Wettrüsten hat begonnen

Kaum eine Woche vergeht, ohne dass neue Berichte über Hacker-Angriffe publik werden. So sorgte zuletzt der Angriff auf den französischen Fernsehsender TV5 Monde für Aufsehen. Auch deutsche Unternehmen und Institutionen sehen sich zusehends mit hochprofessionellen Cyber-Attacken konfrontiert. Dabei ist der Cyber-Krieg bereits in vollem Gange – und die heimische Wirtschaft steht unter Zugzwang. Im April…

NEWS | IT-SECURITY

Office 365 zunehmend im Fokus von Cyberkriminellen – wachsender Missbrauch von Nutzerkonten

Die Multi-Faktor-Authentifizierung (MFA) ist eine gängige Maßnahme, aber es gibt immer Wege, um präventive Kontrollen zu umgehen. Eine der bekannten MFA-Umgehungstechniken ist die Installation von schädlichen Azure/O365-OAuth-Applikationen. Vectra AI sieht in den jüngsten Cyberangriffen auf die australische Regierung und Unternehmen ein deutliches Warnsignal für Unternehmen und öffentliche Einrichtungen auch in Europa. Die staatlich unterstützten…

NEWS | BUSINESS | EFFIZIENZ | TIPPS

5 Kardinalfehler im Regulatory Compliance Management – und wie man sie vermeidet

Regulatory Affairs und Product Stewardship Manager haben es dieser Tage nicht leicht: Eine ständig steigende Zahl neuer Vorschriften sorgt für eine Flut an Anfragen. Dennoch müssen sie die Einhaltung aller Regelungen jederzeit sicherstellen. 5 Tipps entlasten die Compliance-Abteilung und richten sie neu aus. Regulatory Affairs Manager müssen sich mit einem immer komplexeren Regelwerk auseinandersetzen.…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Ransomware-Attacken: Mehr als 1000 Euro pro Kunde

Die Summe, die Unternehmen betroffenen Kunden zahlen sollten, könnte sich auf Hunderte von Millionen Dollar belaufen. Verbraucher fordern, dass Unternehmen Hackern auf keinen Fall Lösegeld zahlen, aber sie erwarten das Gegenteil, wenn ihre eigenen Daten kompromittiert wurden. Veritas Technologies, ein Unternehmen im Bereich Datensicherung und Datenverfügbarkeit, hat deutsche Verbraucher zum Thema Ransomware befragt [1]. Demnach…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

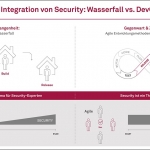

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | PRODUKTMELDUNG

Panduit präsentiert eine neue Serie von Handdruckern

MP100/E- und MP300/E-Drucker kombinieren die beste Drucktechnologie ihrer Klasse mit branchenführenden Etikettier- und Softwarefunktionen. Panduit, ein Anbieter von Elektro- und Netzwerkinfrastrukturlösungen, hat zwei neue mobile Drucker auf den Markt gebracht, die die beste Kombination von Features, Druckqualität und Geschwindigkeit bieten: Druck direkt aus der Easy-Mark Plus Software von Panduit Hohe Druckgeschwindigkeit (35,6 mm/sec) Große…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Im Mai waren 7,3 Millionen Beschäftigte in Kurzarbeit

Im Mai sind in Deutschland 7,3 Millionen Beschäftigte in Kurzarbeit gewesen, wie exklusive Berechnungen des ifo Instituts ergaben. »Diese Zahl war noch nie so hoch«, sagt ifo-Arbeitsmarktexperte Sebastian Link. »In der Finanzkrise lag der Gipfel der Kurzarbeit im Mai 2009 bei knapp 1,5 Millionen Menschen.« In der Coronakrise hatten die Unternehmen ursprünglich 10,1 Millionen Arbeitnehmer…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | TRENDS MOBILE | IT-SECURITY

Die Arbeitnehmer wollen auch nach der Corona-Krise im Home Office arbeiten

Weniger als jeder dritte Arbeitnehmer in Deutschland möchte wieder Vollzeit im Büro arbeite. Nur 22 % der Befragten gaben an, ihre Produktivität habe nach dem Covid-19-bedingten Umzug ins Home Office nachgelassen. Lediglich 18 % hatten vollstes Vertrauen, dass die von ihrem Arbeitgeber eingesetzten Online-Sicherheitsmaßnahmen sie im Home Office vor Cyberangriffen schützen. Okta, ein Anbieter…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | SICHERHEIT MADE IN GERMANY

Auf dem Weg zu mehr Cyberresilienz: Was machen resiliente Unternehmen anders?

Erst 36 Prozent der KRITIS-Unternehmen in den fünf größten Volkswirtschaften der Welt haben ein hohes Level an Cyberresilienz erreicht. Das ist das Ergebnis einer Studie von Greenbone Networks. Was zeichnet diese Unternehmen aus? Und was können wir von ihnen lernen? Cyberresilienz ist die Fähigkeit, trotz eines erfolgreichen Cyberangriffs die Produktivität aufrechtzuerhalten und die Geschäftsziele zu…

NEWS | IT-SECURITY

Ransomware: Gestern, heute und morgen

Gezielte Ransomware-Angriffe nehmen weiter zu und sie werden noch schlimmer. Ein einziger Ransomware-Angriff kann ein Unternehmen komplett lahmlegen. Bei Ransomware ist nach wie vor der menschliche Faktor das größte Problem. Fortinet brachte drei Mitglieder seines FortiGuard Labs-Teams – Derek Manky, Aamir Lakhani und Douglas Santos – zu einem digitalen Interview über Ransomware zusammen. Zu dritt diskutierten…

TRENDS 2023 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

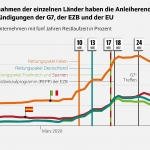

Finanzmärkte erwarten langanhaltende Krise

Renditen europäischer Unternehmensanleihen steigen auch bei langen Laufzeiten – Finanzmärkte rechnen derzeit nicht mit Bankencrash – Interventionen der EZB und der EU stabilisieren Renditen – Fiskalpolitische Maßnahmen wirken nur, wenn sie sehr groß angelegt sind wie das deutsche Rettungspaket. Dass die wirtschaftlichen Folgen der Corona-Pandemie schwerwiegend sind, ist inzwischen klar. Doch wie lange diese…