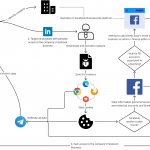

Best Practices gegen MFA-Prompt-Bombing-Attacken. MFA Prompt Bombing ist eine relativ einfache, aber effektive Angriffsmethode von Angreifern, die darauf abzielt, Zugang zu einem System oder einer Anwendung zu erhalten, die durch Multi-Faktor-Authentifizierung (MFA) geschützt ist. Der Angreifer sendet dabei in kurzer Zeit eine Vielzahl an MFA-Genehmigungsanfragen an einen Benutzer, in der Hoffnung, dass das Opfer…