Eine der im Ransomware-Ernstfall letzten verbleibenden Optionen ist es, auf https://www.nomoreransom.org hilfreiche Ratschläge und Tools zur Wiederherstellung Ihrer Dateien ohne Zahlen des Lösegelds zu erhalten. Opfer laden ein paar Samples verschlüsselter Dateien hoch und geben Details aus der Lösegeldforderung an. Crypto Sheriff identifiziert die Ransomware-Familie und bietet einen Link zu einem Tool, falls verfügbar. Insgesamt sind Dekryptoren für 165 verschiedene Ransomware-Familien verfügbar, was ein breites Spektrum möglicher Angriffe abdeckt.

Die No-More-Ransom-Initiative ist eines der besten Beispiele dafür, wie der private und der öffentliche Sektor zum Wohle aller, von Einzelpersonen bis hin zu großen Unternehmen, zusammenarbeiten können. Insgesamt 188 Partner, darunter 49 Polizeieinheiten aus der ganzen Welt und viele Anbieter von Endpoint Detection and Response, haben sich in dieser koordinierten Aktion zusammengeschlossen, um Opfern von Ransomware-Angriffen zu helfen, ihre verschlüsselten Daten wiederzuerlangen, ohne die Kriminellen bezahlen zu müssen. Bitdefender ist stolz darauf, einen Beitrag zu dieser laufenden Initiative zu leisten.

Jeder Dekryptor verunsichert die Ransomware-Cyberkriminellen

Um einen Dekryptor zu entwickeln, muss eine Schwachstelle im Ransomware-Code gefunden oder ein privater Schlüssel einer Ransomware-as-a-Service (RaaS)-Gruppe weitergegeben worden sein. Insofern macht ein Dekryptor nicht nur Daten wieder verfügbar, sondern verunsichert auch die kriminellen Urheber eines Angriff: Ein Affiliate wird dem Ransomware-Betreiber die Schuld geben – schließlich hat er seine Arbeit erledigt und erwartet das Geld. Der Affiliate fragt sich: Wie ist der private Schlüssel nach außen gelangt? Wie viel potenzieller Umsatz ist verloren gegangen? Solche Fragen können das Vertrauensverhältnis zwischen diesen kriminellen Partnern ins Wanken bringen. Und das ist gut so!

Jeder Dekryptor spart viel Geld

Denn Bitdefender-Entschlüsselungsprogramme haben unserer Meinung nach im zweiten Halbjahr 2021 Opfern fast eine Milliarde US-Dollar an Lösegeld eingespart. Wir haben als einer der fünf wichtigsten Hersteller von Entschlüsselungstools für das No-More-Ransom-Projekt untersucht, wie viel Geld diese Tools den Opfern bisher erspart haben:

Im September 2021 haben wir in Zusammenarbeit mit einem vertrauenswürdigen Partner der Strafverfolgungsbehörden einen kostenlosen Universal-Dekryptor für REvil (auch bekannt als Sodinokibi) veröffentlicht. Dieser Dekrpytor hat bisher mehr als 1.500 Unternehmen in 83 Ländern geholfen. Da die Opfer die eindeutigen Lösegeldforderungen als Teil des Wiederherstellungsprozesses einreichen, können wir den Gesamtbetrag des geforderten (und verweigerten) Lösegelds genau berechnen. So können wir rund 600 Millionen US-Dollar, die allein durch den REvil-Entschlüsseler eingespart wurden, genau zuordnen. REvil griff vor allem Unternehmen erfolgreich an. Daher stellten die Betreiber hier höhere Lösegeldforderungen als bei einem Angriff auf Privatpersonen.

In unseren Telemetriedaten macht REvil dabei sogar weniger als ein Prozent der gesamten Downloads von Dekryptoren aus. Für die übrigen Tools (für DarkSide oder GandCrab) haben wir durchschnittliche Lösegeldforderungen und Telemetriedaten verwendet, um die Menge des überwiesenen Geldes zu schätzen. Wir schätzen, dass alle anderen Tools zusammengenommen, die sich vor allem an individuelle Personen richten und damit geringere Erträge erzielen, zusätzliche 350 Millionen US-Dollar eingespart haben.

Obwohl sich der geforderte Betrag mit der Zeit vervielfacht (er verdoppelt sich in der Regel, wenn Opfer nicht innerhalb eines bestimmten Zeitrahmens zahlen) und der eingesparte Betrag viel höher sein könnte, basieren die Kalkulationen ausschließlich auf der ersten Forderung. Eine Ersparnis von rund 950 Millionen US-Dollar ist also durchaus eher konservativ. In vielen Fällen wären sicher Unternehmen gezwungen gewesen, die zweite Forderung zu zahlen.

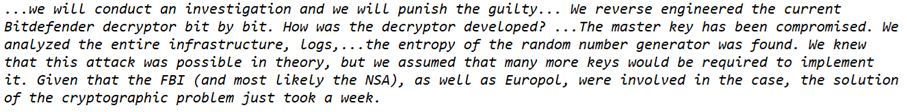

Abbildung 1: Ein Beispiel einer internen Ermittlung im Umfeld der GandCrab-Ransomwareorganisation. Ein solches Schreiben zeigt auch, wie wichtig es ist, dass Hinweisgeber ungenannt bleiben: Quelle: Darknet Forum.