In der neuen Sicherheitsstudie »Malware Threat Report 2021« hat der PAM-Anbieter BeyondTrust (PAM-Privileged Access Management) aktuelle IT-Angriffe über einen Zeitraum von zwölf Monaten auswertet. Demnach gibt es eine 200-prozentige Steigerung an Phishing-Attacken auf Unternehmen innerhalb eines Jahres. Der Großteil der bis Mitte 2021 abgefangenen Betrugsnachrichten nutzte Corona-Gesundheitsthemen, um Nutzer zur Preisgabe vertraulicher Informationen zu verleiten.

In der Sicherheitsstudie werden wiederkehrende Bedrohungsszenarien detailliert untersucht, die von Unternehmenskunden und Incident Response Teams über BeyondTrust-Lösungen erkannt wurden. Außerdem werden Tools, Techniken und Prozesse anhand des MITRE ATT&CK® Enterprise Framework auf ihre Wirksamkeit geprüft. Ergebnis: In der hybriden Arbeitswelt mit Homeoffice und klassischen Büroumgebungen verfügen IT-Angreifer über deutlich mehr Angriffspunkte als vor der Corona-Pandemie. Eine durch Remote-Zugriffe geprägte Arbeitsumgebung erhöht die Angriffsfläche auf Unternehmensseite, wenn Nutzerrechte zu weit gefasst sind und zusätzliche Softwareprogramme mit bekannten Schwachstellen zum Einsatz kommen. Neben Phishing-Nachrichten setzen böswillige Akteure bevorzugt auf Social-Engineering-Angriffe und Drive-by-Downloads.

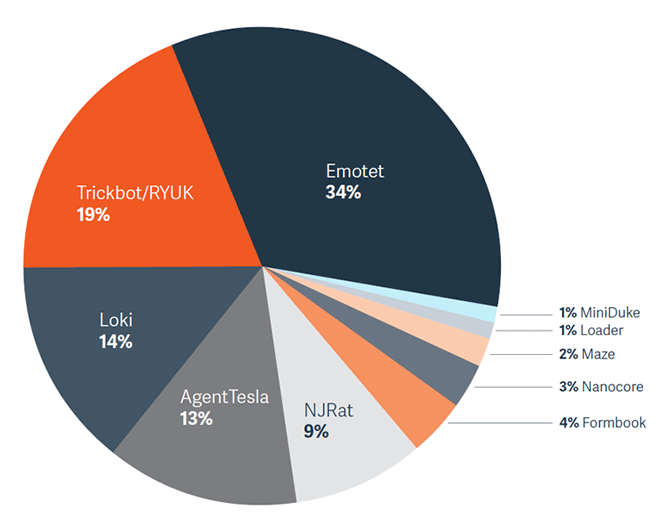

Die häufigsten Malware-Bedrohungen

Ein aktuell wachsender Trend ist die Verwendung nativer Tools zur Durchführung von Fileless-Malware-Attacken auf IT-Umgebungen. Diese werden als Ausgangspunkt für weitere Angriffe genutzt und sollen Hackern einen dauerhaften Zugriff zum Unternehmensnetz ermöglichen. Nach erfolgreicher Deaktivierung der Sicherheitskontrollen hebelt Malware so den Schutz von Endpunkten aus, untergräbt bisherige Sicherheitsmaßnahmen und erlaubt Angreifern per Network Lateral Movement weiter in das Firmennetz vorzudringen. Die Entfernung von Administratorrechten und Implementierung einer wirksamen Applikationskontrolle erweisen sich hier als die effektivsten Gegenmaßnahmen zur Verhinderung und Eindämmung der häufigsten Malware-Bedrohungen.

Ein weiterer Trend in der IT-Welt liegt in der erhöhten Popularität von SaaS-Lösungen. Diese Entwicklung fällt auch bei IT-Kriminellen auf, die ihrerseits Angriffswerkzeuge als Malware-as-a-Service (MaaS) offerieren. Waren früher noch ausgewiesene Spezialisten für die Aushebelung von IT-Sicherheitstechnologien erforderlich, können heute unterschiedliche Malware-Bestandteile in einer einzigen Kampagne zusammengefasst werden. Im Ergebnis lässt sich jetzt eine Ransomware-Attacke von mehreren Bedrohungsakteuren, IT-Werkzeugen und Plattformen ausführen, die ganze Unternehmensumgebungen als Ziel in Angriff nehmen.

Schadprogramme Emotet und Trickbot

»Seit Jahren leisten Organisationen erhebliche Investitionen in Sicherheitslösungen, um ihre Cyberabwehrkräfte zu stärken«, betonte James Maude, Lead Cybersecurity Researcher bei BeyondTrust. »Allerdings haben sich viele dieser Ausgaben in der Pandemie angesichts der arbeitstechnischen Veränderungen leider als wirkungslos erwiesen. Perimetersicherheit auf Basis klassischer Netzwerküberwachungs- und Firewall-Technologie erweist sich in einer mobilen Arbeitswelt mit erhöhter Angriffsfläche als weniger effektiv. Viele Unternehmen setzen deshalb verstärkt auf Endpoint-Privilege-Management-Lösungen, um die Angriffsfläche zu reduzieren und zugleich mehr Kontrolle über ihre digitale Infrastruktur zu erhalten.«

Emotet und Trickbot dominieren die Bedrohungslandschaft. Der Erfolg von Emotet weckte das Interesse der Strafverfolgungsbehörden und führte Anfang 2021 im Rahmen einer koordinierten, internationalen Aktion zu einem groß angelegten Abschalten des Botnets durch EUROPOL. Zunächst verlangsamte diese Maßnahme die Emotet-Infektionen für einige Wochen, aber schnell traten neue Varianten der Schadsoftware auf. Auch andere Malware-Stämme übernahmen die Techniken, mit denen Emotet erfolgreich Netzwerke infizieren konnte.