Das Beispiel Bundestag zeigt, dass beim Thema IT-Sicherheit die Strategie zur Datenwiederherstellung nicht außen vor bleiben darf.

- Nach dem Hackerangriff auf den Deutschen Bundestag laufen die Systeme immer noch nicht stabil.

- Ausmaß und Folgen sind laut Medienberichten weiter unklar.

- Schnelle Wiederherstellung der Systeme sollten in Organisationen und Unternehmen in der IT-Sicherheitsstrategie verankert sein.

Der Hackerangriff auf den Deutschen Bundestag in Berlin, seit Mai 2015, ist einer der spektakulärsten Angriffe auf eine öffentliche Organisation. Bemerkenswert ist vor allem, dass der Angriff seither ungemindert andauert. Laut Medienberichten ist das Ausmaß unklar und es wird befürchtet, dass die komplette IT-Infrastruktur ausgetauscht werden muss. Um einem solchen Horrorszenario vorzubeugen, sollte die Wiederherstellung von komplexen Systemen fest in der IT-Sicherheitsstrategie verankert sein. Die SEP AG, deutscher Hersteller von plattformunabhängigen Hybrid Backup- und Disaster Recovery-Lösungen, gibt als Experte auf diesem Gebiet folgende Ratschläge. Diese ermöglichen in einem solchen Fall die zügige Wiederherstellung des laufenden Betriebs.

- Vorbeugende Maßnahmen

Neben den klassisch einzuhaltenden Backup-Szenarien, also wöchentliche Komplettsicherung aller Daten (Full-Backup) und täglichen Sicherung der zwischenzeitlich geänderten Daten (Inkrementelles Backup) sind weitere Maßnahmen nötig. So ist es essenziell, dass die Backup-Daten verschlüsselt abgelegt werden, inklusive einer sicheren Passwortablage. Der Backup-Server und die Backup-Speichermedien sollten zudem vom Internet getrennt sein, damit ein externer Angriff erschwert wird. Dies ist beispielsweise auch durch eine Vervielfältigung (Replizierung) der Backup-Sätze durch Migration auf Offlinemedien wie Bandspeicher oder verteilten (Cloud-)Standorten möglich. Der Backup-Server selbst sollte keinen Zugriff auf das Internet haben, was bei einigen Anbietern durch die Abfrage der Lizenzschlüssel über das Internet problematisch werden kann. Noch sicherer ist es, wenn die Backup-Infrastruktur in einem eigens dafür, logisch vom Internet abgetrennten Netzwerk (VLAN) betrieben wird.

- Schritte nach dem Angriff

Ist, wie im Fall Bundestag, ein Angriff erkannt worden, besteht zügiger Handlungsbedarf. So muss zunächst der Zeitpunkt des Angriffs eingegrenzt werden. Dann setzt die Datenwiederherstellung an. Die Lösung von SEP ist in der Lage einzelne Backups eines beliebigen Sicherungszeitpunktes auf einem abgeschotteten System wiederherzustellen. Im sogenannten Read-Only-Modus können die Daten gelesen und analysiert werden, ob darin doch noch ein Befall zu verzeichnen ist. SEP sesam unterstützt dabei Forensik Linux-Distributionen wie beispielsweise KALI, die speziell für die Analyse nach einem Cyber-Angriff entwickelt wurden. So ist es möglich, dass jedes Backup, egal von welcher Quelle, auf einem Linux- oder Windows Backup-Server oder auch Remote-Device-Server geöffnet werden kann und überprüfbar ist. Die Schadsoftware hat während der Forensik-Analyse keine Möglichkeit, das integrere System zu infizieren. Ist der letzte sichere Datensatz gefunden, werden die Systeme damit sauber wiederhergestellt und der Betrieb der IT-Systeme kann wieder normal anlaufen. Vorher sollten die Abwehrmechanismen nochmals überprüft werden, um einen neuerlichen Angriff auszuschließen.

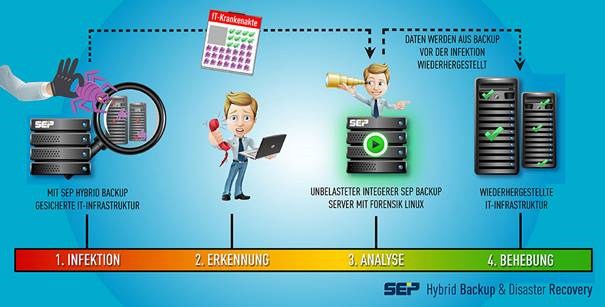

Infografik: Ablauf der Wiederherstellungs-Maßnahmen nach einem Cyberangriff

Erläuterung der Infografik:

- Infektion hat stattgefunden.

- Sie wird von den IT-Administratoren erkannt.

- Anhand der Backups analysieren, wann der Befall stattfand und wie die Ausbreitung verlaufen ist. Und durch Vergleiche der Sicherungssätze erkennen wo sich die Schadsoftware befindet. Dazu werden Daten Betriebssystem-übergreifend verfügbar gemacht. Dies erfolgt auf einem abgeschotteten, integren System, beispielsweise mit Hilfe von Forensik Linux KALI.

Daten werden Read-Only wiederhergestellt (gemountet)

Vergleich von Datensätzen von verschiedenen Zeitpunkten.

Sichere Datensätze werden erkannt und wiederhergestellt.

- Das System kann wieder anlaufen und der IT-Betrieb ist wieder lauffähig.