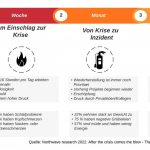

Datensicherung überdenken nach Cyberangriffen von Salt Typhoon. Stärkung der Resilienz in einer SaaS-gesteuerten Geschäftswelt. Die chinesische, mutmaßlich staatlich unterstützte Hacking-Kampagne mit dem Namen Salt Typhoon hat vor einem halben Jahr mit einem massiven Cyberangriff auf die globale Telekommunikation Aufsehen erregt. Seitdem sorgt sie weiterhin für Schlagzeilen – und die Branche ist nach wie vor…