Illustration: Absmeier Geralt

Ein Hackerangriff auf den Landkreis Anhalt-Bitterfeld hat die Kreisverwaltung dazu veranlasst, erstmals in Deutschland den Katastrophenfall im Zusammenhang mit einer Cyberattacke auszulösen. Während Restaurierungsarbeiten laufen, stellt sich die Frage, ob das Unglück hätte verhindert werden können.

Kriminelle hatten Computersysteme wohl bereits am 6. Juli attackiert. Von dem Angriff ist das gesamte IT-System aller Standorte der Kreisverwaltung betroffen. Erst am Freitag, den 9. Juli um 11 Uhr wurde schließlich der Katastrophenfall ausgelöst und ein Katstrophenschutzstab eingerichtet. Wurde hier wertvolle Zeit verloren?

Katastrophenalarm ausgerufen

Fakt ist, dass der 9. Juli quasi der letzte geplante Arbeitstag des scheidenden Landrates Uwe Schulze war. Am darauffolgenden Montag sollte sein Nachfolger Andy Grabner (beide CDU) die Amtsgeschäfte übernehmen. So dürfte die Amtsübergabe turbulenter verlaufen sein, als geplant und gewünscht. Optimal war das sicher nicht, wie andere Umstände in diesem Cyber-Katastrophenfall. Allerdings deutet auch nichts auf ein etwaiges Entscheidungsvakuum hin.

Ziel des Katastrophenalarms war es, ab diesem Zeitpunkt schneller reagieren zu können, insbesondere durch Hinzuziehung von Experten des Bundes, der Länder und externer Dienstleister.

BSI-Warnungen untergegangen?

Das BSI warnt schon länger, dass die kommunale IT-Infrastruktur in Deutschland unzureichend gegen Cyberangriffe geschützt sei. Kommunen verfügten teilweise über veraltete Soft- und Hardware und im Unterschied zu großen Firmen und dem Bund über nur kleine IT-Abteilungen.

Ein weiteres Faktum ist, dass das Bundesamt für Sicherheit in der Informationstechnik (BSI) bereits am 30.6. (mit Update am 7. Juli) vor einer »kritischen Schwachstelle in Druckerspooler auf Microsoft Systemen« warnte. »Das BSI bewertet die Schwachstelle als kritisch.[…] Aufgrund dessen ist von einer unmittelbaren Ausnutzung im Rahmen von Angriffen auszugehen«, heißt es in dem offiziellen Dokument

Microsoft veröffentlichte am 7. Juli dazu erste Sicherheitsupdates für einige Windows-Betriebssysteme, jedoch nicht alle: Windows 10 Version 1607, Server 2012 und 2016 sollten laut Microsoft in Kürze folgen. Dies kam für die Landkreisverwaltung offenbar zu spät. Über diese Sicherheitslücke, die in Expertenkreisen bereits vor dem Vorfall »PrintNightmare« getauft wurde, hatten die Angreifer bereits zugeschlagen.

Bei dem Cyberangriff sind wohl rund 120 Server und Rechner betroffen, gesperrt und verschlüsselt worden, berichtet die Mitteldeutsche Zeitung unter Berufung auf interne Quellen im Landratsamt. »Wir sind praktisch vollkommen lahmgelegt – und das wird auch in der kommenden Woche so sein«, sagte ein Sprecher am Samstag der Nachrichtenagentur Reuters zufolge.

Spezialeinheiten vor Ort

Seit dem Wochenende arbeiten nun Spezialisten und Experten aus Bundes- und Landesbehörden an der Analyse und Bekämpfung des Virus. Ebenso arbeiten externe Experten und Dienstleister am Wiederaufbau der IT-Infrastruktur und der schnellstmöglichen Aufnahme von Dienstleistungen. Auch das BSI ist eingeschaltet und vor Ort.

Zunächst tagte der Katstrophenschutzstab im Amt für Brand-, Katastrophenschutz und Rettungsdienst in Bitterfeld. Das war offenbar nicht die optimale Wahl. Mittlerweile ist der Krisenstab ins benachbarte Köthen umgezogen. Dort kann eine autarke Kommunikations- und IT- Infrastruktur genutzt werden.

»Arbeitsfähigkeit extrem eingeschränkt«

Die Kommunikation mit Firmen und Bürgern ist bis auf weiters ausschließlich über Telefon, Fax und per Briefpost möglich. Eine Kommunikation per E-Mail ist nicht mehr möglich. Die Folgen für die rund 160.000 Bürger sind vielschichtig. Sorge bereitet insbesondere die drohende Verzögerung bei der Auszahlung von Sozial-, Arbeitslosen- und Unterhaltsleistungen. »Die Arbeitsfähigkeit der Verwaltung ist durch den Angriff in erheblichem Umfang bis auf Widerruf extrem eingeschränkt«, teilt der Landkreis dazu mit.

Während man zunächst von rund zwei Wochen eingeschränkter Funktionsfähigkeit ausging, sagt das Landeskriminalamt inzwischen, die Ermittlungen und Wiederherstellung der Daten werde Monate in Anspruch nehmen.

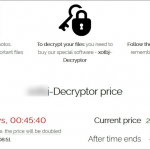

Landrat: Lösegeldzahlung keine Option

Nach Angaben des Landeskriminalamts vom 13. Juli haben die Angreifer auf die Computersysteme der Landkreisverwaltung Anhalt-Bitterfeld jetzt Lösegeld gefordert. Das bestätigte ein LKA-Sprecher am Dienstag in Magdeburg der Deutschen Presse-Agentur. Zur genauen Höhe der Forderung machte der Sprecher keine Angaben. Nicht selten seien solche Lösegeldforderungen allerdings in sechs- oder siebenstelliger Höhe, so der Sprecher weiter.

Der Landkreis Anhalt-Bitterfeld wird den Computer-Hackern jedoch kein Lösegeld zahlen. Erst seit Montag offiziell im Amt, sagte Landrat Grabner lokalen Medien am Dienstag, die Zahlung eines Lösegeldes sei keine Option. Eine Kreisverwaltung, die zum öffentlichen Dienst gehört, könne sich nicht erpressen lassen. Zudem gebe es keine Garantie, dass nach der Zahlung des Lösegeldes eine Entschlüsselung aller Daten gewährleistet sei.

Die Landkreisverwaltung versucht stattdessen, mit Hilfe der herangezogenen Experten von Bund, Land und externen Dienstleistern aus eigener Kraft wieder handlungsfähig zu werden. Dabei sollen neue PCs für 50 bis 100 Mitarbeiter, Sicherheitskopien, Akten und Daten anderer Behörden helfen. Zunächst werde auf Notprogrammen gearbeitet. Oben auf der abzuarbeitenden Agenda stünden nach wie vor Sozialleistungen wie Arbeitslosen- und Kindergeld.

553 Artikel zu „hackerangriff“

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Hackerangriffe via Microsoft Office an der Tagesordnung

Laut Internet Security Report Q3/2019 ist die von E-Mail-Anhängen ausgehende Gefahr präsenter denn je. Wie der aktuell veröffentlichte WatchGuard Internet Security Report für das dritte Quartal 2019 belegt, sollte bei per E-Mail eingehenden Word-, RTF- oder anderen Office-Dokumenten weiterhin besondere Vorsicht gelten. Diesmal haben es gleich zwei einschlägige Malware-Varianten in die Top 10 geschafft. Die…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Hackerangriffe: Lautlos durch die Hintertür

Welche Maßnahmen präventiv gegen Hackerangriffe helfen und was müssen Unternehmen im Ernstfall beachten? Computer gehören zum Unternehmensalltag dazu. Das gilt für alle Branchen. Doch in dieser digitalen Welt lauern Gefahren. Neben technischen Problemen, Feuer oder Wasser gibt es eine Bedrohung, die mit einer Absicht handelt: Hacker. Warum sie eine Gefahr darstellen und was Unternehmen ganz…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | DIGITALISIERUNG | TRENDS SERVICES | INTERNET DER DINGE | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | STRATEGIEN

Hackerangriffe und Facebook-Datenskandal: Verbraucher wünschen sich strengere Gesetze für mehr Cybersicherheit

Vertrauen in das eigene Smartphone ist größer als Vertrauen in den Staat. Die zunehmende Anzahl an Hackerangriffen und auch der Facebook-Datenskandal verunsichern viele Bürger und stärken deren Bedürfnis nach mehr Cybersicherheit. Zu diesem Ergebnis kommen zwei repräsentative Umfragen der Management- und Technologieberatung BearingPoint, für die jeweils bundesweit rund 1.000 Bürger befragt wurden [1]. Die…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Active Directory von Microsoft offenbart Schwächen bei Hackerangriff – automatisierte Sicherheitsmaßnahmen notwendig

Zwei IT-Sicherheitsforscher haben während der Sicherheitskonferenz »BlueHat IL« eine neue Angriffstechnik gegen die Active-Directory-Infrastruktur veröffentlicht. »DCShadow« genannt, ermöglicht dieser Angriff einem Angreifer mit den entsprechenden Rechten, einen bösartigen Domänencontroller zu erstellen, der bösartige Objekte in eine laufende Active Directory-Infrastruktur replizieren kann (Weitere Details unter … https://blog.alsid.eu/dcshadow-explained-4510f52fc19d). Gérard Bauer, Vice President EMEA beim IT-Sicherheitsexperten Vectra,…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | STRATEGIEN

Unternehmen fehlt Notfallplan nach Hackerangriffen

Studie: Firmen registrieren Zunahme von Angriffen mit Phishing-E-Mails, Fake-Identitäten und Ransomware. Nur 19 Prozent der Unternehmen besitzen eine Cyber-Resilience-Strategie zum Management von Cyberattacken. Unternehmen in Deutschland sind auf Angriffe von Hackern nicht ausreichend vorbereitet. Lediglich 19 Prozent der Firmen besitzen eine Cyber-Resilience-Strategie und damit einen Notfallplan, wie sie nach Attacken auf ihre IT-Systeme handlungsfähig bleiben…

NEWS | TRENDS SECURITY | BUSINESS | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY | STRATEGIEN

Umdenken: Deutsche Wirtschaft wappnet sich gegen Hackerangriffe

Unternehmen professionalisieren ihre Abwehr von Cyberattacken. Digitale Sorglosigkeit bei Vorständen auf dem Rückzug. Sechs von zehn Firmen haben eine fundierte IT-Sicherheitsstrategie, bei Großunternehmen sind es acht von zehn, die übrigen arbeiten an der Umsetzung. Ein Umdenken aus Sicht der IT-Entscheider ist vor allem in den Chefetagen zu erkennen. 38 Prozent sehen 2017 eine Verharmlosung der…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY

Philippinen: Massiver Hackerangriff gefährdet Präsidentschaftswahlen

Persönliche Daten von 55 Millionen registrierten philippinischen Wählern im Internet zugänglich. E-Government ist eine feine Sache: Wahlregistrierung im Internet, Stimmabgabe an elektronischen Wahlmaschinen, online in Echtzeit einsehbare Stimmenauszählung – was in vielen Ländern noch nach Zukunftsmusik klingt, ist auf den Philippinen Realität. Dort wird jedoch aus diesem Traum gerade ein Albtraum: Die gesamte Datenbank der…

NEWS | TRENDS SECURITY | IT-SECURITY

Bedrohlicher Trend: Hackerangriffe sind Teil des Alltags geworden

Es ist ein beunruhigender Trend: Angriffe auf Flugzeuge und Autos sind längst keine Science Fiction mehr, ebenso wenig wie der Hack eines Fernsehsenders in aller Öffentlichkeit. Wenn man die Vorfälle des vergangenen Quartals als Anhaltspunkt nimmt, könnten sich Anwender neuen Gefahren ausgesetzt sehen, die sie direkter als bisher betreffen. Denn während Cyberkriminelle immer neue Wege…

NEWS | TRENDS SECURITY | IT-SECURITY | STRATEGIEN

Gefahr durch Hackerangriffe wird unterschätzt

Während die NSA-Spionageaffäre nach wie vor in aller Munde ist, wird die große Bedrohung durch »nicht-staatliche, kriminelle« Hackerangriffe kaum wahrgenommen. Hätten nicht vor kurzem russische Hacker 1,2 Milliarden Nutzerdaten aus dem Internet gestohlen, dann wäre das Thema in den Medien kaum sichtbar, wie Rechtsanwalt Dr. Thomas Lapp, Vorsitzender der Nationalen Initiative für Informations- und Internet-Sicherheit…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Nach dem GAU ist vor dem GAU: Kaseya – Chronologie einer globalen Ransomware-Attacke

Am 12. Juli kann der US-Sicherheitsanbieter Kaseya endlich verkünden: Die Wiederherstellung aller Services ist abgeschlossen. Ganze zehn Tage waren Unternehmensleitung, technische Experten und nicht zuletzt Kunden weltweit damit beschäftigt, die Folgen einer der heftigsten bekannten Cyber-Attacken zu bewältigen. »This sucks« fasst Kaseya-CEO Fred Voccola die Geschehnisse seiner Arbeitswoche nach der Ransomware-Attacke durch REvil zusammen. »Ransomware-as-a-Service«…

NEWS | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR

Wohnen, Energie und Mobilität: Digital Twins bilden die Grundlage für Smart-City-Konzepte

Städte nachhaltiger und resilienter zu machen, steht auf der Agenda vieler Planungsbehörden ganz oben. Die Grundlage für solche Smart-City-Konzepte liefern Digital Twins, also virtuelle Abbilder von kompletten Stadtquartieren. NTT erklärt, wie sich mit Hilfe von digitalen Zwillingen Infrastrukturen und Prozesse steuern, analysieren und kontinuierlich verbessern lassen. Ursprünglich wurden digitale Zwillinge entwickelt, um Fertigungsabläufe mithilfe von…

NEWS | INTERNET DER DINGE | IT-SECURITY

Produktsicherheit: Erfolgreiches Product Security Incident Response Team (PSIRT) aufbauen

In den letzten Jahren sind aus gutem Grund immer mehr Gerätehersteller dazu übergegangen, die Produktsicherheit stärker in den Fokus zu rücken. Dazu zählt auch, den Aufbau eines Product Security Incident Response Teams (PSIRT) in die strategische Planung einzubeziehen, um das Risiko eines erfolgreichen Exploits zu senken. Unternehmen, die vernetzte Produkte und IoT-Geräte entwickeln, sind sich…

NEWS | IT-SECURITY | KOMMENTAR

Krieg gegen Ransomware: Die EU sendet klares Signal und setzt Mittel aus dem Verteidigungsetat für Maßnahmen gegen Cyberangriffe ein

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies Die Europäische Union (EU) verdeutlicht mit der Einberufung der neu geschaffenen Joint Cyber Unit, wie ernst sie die aktuelle Bedrohungslage durch Hacker nimmt. Die Cyber-Einheit soll auch mit Mitteln aus dem europäischen Verteidigungsetat Hackerangriffe wie Ransomware bekämpfen. Damit setzt die EU ein Zeichen, dass…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | KOMMUNIKATION | LÖSUNGEN

Digitale Transformation: Mit Vollgas digitale Chancen nutzen

Wie MAXWORX das Geschäft des Autohaus NIX mit Microsoft 365 und Teams auf die richtige Spur brachte. Zum richtigen Zeitpunkt Geschlossene Ausstellungsräume, keine Probefahrten. Man meint, die Pandemie hat Autohäuser stark getroffen. Ja, aber nicht alle! Das Autohaus NIX, das zu den größten Händlergruppen Deutschlands zählt, war auch während der Lockdowns erfolgreich. Und das begann…

NEWS | KOMMUNIKATION | PRODUKTMELDUNG | SERVICES

abtis bringt Mittelständler in die Cloud – sicher vernetzt mit Microsoft Teams

Ambitionierte Unternehmen brauchen ambitionierte IT-Partner. Unternehmen, die 2021 immer noch auf veraltete IT setzen und ausgetretene Kommunikationspfade beschreiten, werden mittelfristig abgehängt werden. Denn spätestens seit der Pandemie müssen sich alle mit der Zukunft der Arbeit und dem Modern Workplace auseinandersetzen. Nicht nur, dass Home Office unvorstellbar an Gewicht gewonnen hat, auch das globale, standortunabhängige…

NEWS

Automatisches Datenmanagement: Daten plan- und sinnvoll zu verwalten

Das Verwalten immenser Datenmengen kann längst nicht mehr manuell geschehen. Moderne Tools können mit Analytik und Automation das Datenmanagement vereinfachen, verbessern und beschleunigen. Dass die Daten einer Organisation äußerst wertvoll sind, ist eine Binsenweisheit. Und so verwundert es nicht, dass so manche Organisation seit ihrer Gründung noch niemals je ein einziges Bit ihres Datenbestandes gelöscht…

AUSGABE 5-6-2021 | VERTIKAL 5-6-2021 | BANKING | FINANCE | GOVERNANCE | NEWS | IT-SECURITY

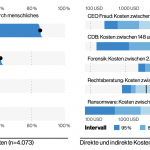

Cyberangriffe – Datenrisiko in der Finanzbranche

In Sachen IT-Sicherheit gilt der Bankensektor als Vorreiter. Traditionell wird hier mehr in Sicherheitsmaßnahmen investiert als in den meisten anderen Branchen. Aus gutem Grund: Finanzunternehmen sind nach wie vor ein überaus beliebtes Ziel von Angreifern, die es auf finanziellen Gewinn abgesehen haben.

AUSGABE 5-6-2021 | VERTIKAL 5-6-2021 | BANKING | FINANCE | GOVERNANCE | NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY

DSGVO-konforme Authentifizierung ohne Mehraufwand für den Endnutzer – Kontinuierliche Authentifizierung mit Verhaltensbiometrie

Ingo Deutschmann, SVP Development bei BehavioSec, erklärt im Interview mit »manage it« wie Unternehmen – besonders jene im Finanzwesen – mithilfe der Analyse des Verhaltens ihrer Kunden eine sichere und kontinuierliche Authentifizierung implementieren können, die konform mit Datenschutzrichtlinien wie der DSGVO ist und gleichzeitig für eine bessere User Experience sorgt.

AUSGABE 5-6-2021 | VERTIKAL 5-6-2021 | BANKING | FINANCE | GOVERNANCE | NEWS | DIGITALISIERUNG | E-GOVERNMENT | IT-SECURITY | KOMMUNIKATION

Wie Behörden sicher in Büro und Home Office kommunizieren – Sicherer, digitaler Dokumentenaustausch

Digitalisiert ist in vielen Behörden und Verwaltungen noch immer wenig. Vielerorts wandern Dokumente klassisch von Person zu Person, von Hand zu Hand. Dabei würde die Modernisierung der Verwaltung nicht nur zeitgemäße Prozesse schaffen, sondern zugleich die Mitarbeitenden entlasten. Der Weg dorthin führt über die Digitalisierung analoger Prozesse. Werden Dokumente auf digitalem Wege ausgetauscht, muss sichergestellt sein, dass sie sicher und verlustfrei übertragen werden.

AUSGABE 5-6-2021 | NEWS | CLOUD COMPUTING | DIGITALISIERUNG | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION

Ganzheitliche Digitalisierung – Alles andere ist Stückwerk: Kunden zu Gewinnern der Digitalisierung machen

Wenn ein Unternehmen das Thema Digitalisierung wirklich ernst nimmt, dann führt kein Weg an der Cloud vorbei. »manage it« sprach mit Uwe Bergmann, Gründer und CEO der COSMO CONSULT, wie die Berater ihren Kunden helfen digitale Strategien zu entwickeln, neue Prozesse zu gestalten, einen ganzheitlichen Ansatz zu finden und vor allem die Mitarbeiter zu inspirieren.

AUSGABE 5-6-2021 | NEWS | INFRASTRUKTUR

Zukunftsorientierte Infrastruktur – Dem Kunden zuhören

Der Kunde soll im Mittelpunkt des Unternehmenshandelns stehen. Dafür braucht es eine entsprechende Kultur in der Organisation und einen exzellenten Kundenservice. Was noch dazu gehört und welche Rolle ein Chief Success Officer dabei spielt, erklärt Katriona Lord-Levins, Chief Success Officer von Bentley Systems im Interview.

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

Cybersicherheitsmaßnahmen sind nicht mehr nur eine Empfehlung – Security by Design

Sicher ist, dass die fortschreitende Entwicklung neuer Technologien mit einem wachsenden Bedarf an Lösungen und neuen Cybersicherheitsansätzen Hand in Hand geht, um die sich exponentiell ausweitende Angriffsfläche zu verringern, im »Smart Building« genauso wie in »Smart Cities« oder Industriewerken.

AUSGABE 5-6-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

Rechenzentrum: Intelligente Stromverteilungssysteme –

Smarte Zone

Die entscheidenden Performance-Indikatoren bei der IT-Infrastruktur sind Leistungsfähigkeit, Verfügbarkeit und Effizienz. Für die Verfügbarkeit eines Rechenzentrums ist die sichere Stromversorgung, die bereits bei der Einspeisung und der Verteilung beginnt, von entscheidender Bedeutung. Ob Core-, Cloud- oder Edge-Data-Center – die aktuellen Markttreiber erfordern von Rechenzentrumsinfrastrukturen drei Merkmale: Smarter, effizienter und sicherer.

NEWS | PRODUKTMELDUNG | RECHENZENTRUM

Leistungsoptimiert und zweckgerichtet: Neue Servergeneration für das Rechenzentrum

Der chinesische Serverhersteller Inspur stellte im April 2021 seine neue M6-Serverfamilie vor. Die Vier-Sockel-Server unterstützen skalierbare Intel-Xeon-Prozessoren der 3. Generation und sind für SAP HANA zertifiziert. Im Vergleich zu vorherigen Servergenerationen von Inspur bieten die M6-Server eine Leistungssteigerung von bis zu 46 Prozent. Die M6-Serverfamilie bietet 16 Produkte für rechenintensive Anwendungen wie künstliche Intelligenz,…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Data Breach Investigations Report: Cyberkriminalität floriert während der Pandemie

Die Zunahme von Phishing- und Ransomware-Attacken – zusammen mit einer weiterhin hohen Zahl von Angriffen auf Webapplikationen – bestätigt ein Jahr mit vielen Sicherheitsherausforderungen. Das Wichtigste im Überblick: Der Bericht analysiert 29.207 Qualitätsvorfälle, von denen 5.258 bestätigte Sicherheitsverletzungen waren Phishing-Angriffe stiegen um elf Prozent, während Angriffe mit Ransomware um sechs Prozent zunahmen Bei 85…

NEWS | IT-SECURITY | TIPPS

Cybercrime: Corona dient als Turbo

Schon seit Jahren ist zu beobachten, dass die Bedrohung durch Cyberkriminelle kontinuierlich zunimmt. Allein im Vorjahr wurden nach Angaben des Bundeskriminalamts (BKA) fast 110.000 Cyberattacken in Deutschland registriert. Das sind mehr als doppelt so viele virtuelle Straftaten wie noch im Jahr 2015. Das BKA hat nun jüngst im Bundeslagebild »Cybercrime 2020« die größten Gefahren bei…

NEWS | KOMMUNIKATION | PRODUKTMELDUNG

Zusammenarbeit und Kommunikation neu gedacht mit Microsoft Teams

Das Home-Office ist aus der Unternehmenslandschaft nicht mehr wegzudenken. Es ist ein Stück Normalität geworden und wird auch nach Ende der Pandemie weiter bestehen. Jetzt ist es an der Zeit, überhastet eingeführte Strukturen auf sichere Beine zu stellen. Insbesondere mittelständische Unternehmen hat das plötzliche Hereinbrechen der Corona-Pandemie vor große Herausforderungen gestellt. Hybrides Arbeiten wird…

NEWS | KOMMUNIKATION | PRODUKTMELDUNG

Geschützt zusammenarbeiten an dezentralen Arbeitsplätzen dank Microsoft 365 und Microsoft Teams

Die überstürzte Einrichtung von dezentralen Arbeitsplätzen im Zuge der Covid-19-Pandemie hat vielerorts zu einer mangelhaften Sicherheitslage geführt. Darüber hinaus müssen Unternehmen auch auf die Einhaltung von Datenschutzregeln und die Privatsphäre ihrer Mitarbeitenden achten. Die Corona-Pandemie hat geschafft, was jahrelange Bemühungen vergeblich versucht haben: Ein großer Teil der Mitarbeiterinnen und Mitarbeiter der Unternehmen ist ins Home…

TRENDS 2021 | TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Schwachstellen in Microsoft Exchange Servern: Der ewige Wettlauf

Cyberkriminelle scannen bereits binnen fünf Minuten nach Veröffentlichung der Microsoft Advisories auf Schwachstellen in Microsoft Exchange Servern. Palo Alto Networks hat jüngst seinen 2021 Cortex Xpanse Attack Surface Threat Report veröffentlicht. Im Rahmen des Berichts wurden Bedrohungsdaten ausgewertet, die im Zeitraum zwischen Januar und März dieses Jahres in Unternehmen erhoben wurden. Die Ergebnisse bestätigen, dass…

NEWS | IT-SECURITY | LÖSUNGEN

Mehr Sicherheit im Finanzsektor – Jetzt und zukünftig

Die Branche der Banken und Finanzdienstleister steht unter Dauerbeschuss. Sei es durch gezielte Cyberangriffe, nationalstaatlich gesponsert, durch Gruppen von ambitionierten Angreifern oder einzelne Kriminelle. Das verwundert nicht, haben doch diese Ziele in punkto Risiken, Reputation und Wert am meisten zu bieten. Allerdings gehören sie auch zu der Art von Zielen, die gemeinhin am besten…

NEWS | KÜNSTLICHE INTELLIGENZ | MARKETING

Die vielen Vorteile des Smart Homes

Haben wir uns gerade einmal an eine digitalisierte Welt gewöhnt, klopft schon die nächste große Ära an unsere Tür: Das Zeitalter der künstlichen Intelligenz. Denn was uns vor ein paar Jahren noch wie die fantasievollen Requisiten eines Science-Fiction-Film vorkam, ist heute bereits gelebte Realität – und zwar ohne, dass wir es großartig merken. Schlaue Programme…

NEWS | IT-SECURITY | VERANSTALTUNGEN

IT-Sicherheit im Mittelstand verbessern

Mit Fachvorträgen und Diskussionen in Online-Sessions will die SecurITy Week (17. bis 21. Mai 2021) insbesondere Verantwortliche in mittelständischen Unternehmen für das Thema IT-Sicherheit sensibilisieren und über neue Trends informieren. Zu den kompetenten Unterstützern und Vortragenden des Online-Events zählt der Nürnberger IT-Dienstleister noris network, der in eigenen Colocation-Hochsicherheitsrechenzentren umfangreiche Services im Bereich IT-Sicherheit anbietet. …

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

CYNET – Die weltweit erste autonome Breach-Protection-Plattform – Umfassende präventive Cybermaßnahmen

NEWS | PRODUKTMELDUNG

Leitfaden für Remote Audits

Responsible Audits für Qualitätsmanager und Revisoren als Paperback und eBook erschienen. Remote-Audits oder ResponsibleAudits werden künftig aus der Welt der Auditierungen nicht mehr wegzudenken sein, da diese eine effiziente und ressourcenschonende Methode der Auditierung zur Verfügung stellen. Dr. Roland Scherb bringt nun mit seinem Buch »Remote Audit – Von der Planung bis zur Umsetzung« einen…

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

NEWS | IT-SECURITY | TIPPS

Drei Jahre DSGVO: Die fünf größten Fallstricke bei der Umsetzung

Die DSGVO stellt die IT-Verantwortlichen vor die große Herausforderung, einen regelkonformen Umgang mit personenbezogenen Daten sicherzustellen. Auf dem Weg zur Datenschutz-Compliance lauern – ob nun aus Unwissenheit, aus Unklarheit oder aus einer unternehmerischen Laissez-faire-Haltung heraus – zahlreiche Stolpersteine. NTT nennt die fünf größten Fallstricke bei der Umsetzung der DSGVO. Am 25. Mai 2018 trat…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Remote Work: Sicherheitsbedenken bleiben bestehen

Verstärkter Einsatz von Cloud-Technologien durch dauerhafte Home-Office-Modelle. Cloud-Securityanbieter Bitglass hat seinen diesjährigen Remote Workforce Security Report veröffentlicht. In einer Umfrage gaben IT-und Securityprofis Auskunft darüber, welche Auswirkungen das Arbeiten im Home Office im vergangenen Jahr auf die Datensicherheit gehabt hat. Home Office etabliert sich – trotz Sicherheitsbedenken. Bei der Mehrheit der Unternehmen (57…

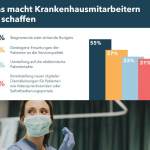

TRENDS 2021 | NEWS | DIGITALISIERUNG

Studie zeigt: Deutsche Krankenhäuser haben Nachholbedarf bei der Digitalisierung

Über ein Drittel der deutschen Krankenhäuser ist in Sachen Digitalisierung schlecht oder sehr schlecht aufgestellt. 49 Prozent der befragten Krankenhausmitarbeiter klagen über fehlende personelle Ressourcen. 67 Prozent erhoffen sich von Digitalisierung einfachere Erledigung bürokratischer Aufgaben. Durch die Corona-Pandemie sind die Arbeitsbedingungen in deutschen Krankenhäuser verstärkt in den Fokus der öffentlichen Debatte geraten. Doch was…

TRENDS 2021 | NEWS | TRENDS SECURITY

Cybercrime: Healthcare in 2020 gefährdetste Zielgruppe

Ransomware bleibt ein Hauptphänomen für IT-Sicherheitsverletzungen im Gesundheitswesen. Das IT-Sicherheitsunternehmen Tenable veröffentlichte in einem ausführlichen Report eine fundierte Analyse der signifikantesten Datensicherheitsverletzungen aus dem vergangenen Jahr. Für diesen Bericht hat Tenable die veröffentlichten Meldungen über Sicherheitsverletzungen von Januar bis Oktober 2020 analysiert, um Trends zu erkennen. In den ersten zehn Monaten des Jahres 2020 gab…