Phishing gehört zu den ältesten Tricks im Arsenal von Cyberkriminellen. Mit dieser Taktik können Mitarbeiter mit nur einem Klick zum unwissenden Komplizen eines großen Cyberangriffs werden. Da die Pandemie Mitarbeiter zusätzlich belastet, missbrauchen Angreifer die Situation, um mit einer Flut an Corona-bezogenen Phishing-Kampagnen aus der Krise Kapital zu schlagen.

Besonders, wenn Cyberkriminelle durch Phishing-Angriffe Zugang zu legitimen Anmeldedaten erhalten, kann dies für Unternehmen verheerende Folgen haben. Forrester schätzt, dass 80 Prozent der Sicherheitsverletzungen mit kompromittierten privilegierten Zugangsdaten in Verbindung stehen. Erlangt ein Angreifer Zugriff auf ein privilegiertes Konto, hat er mehr oder weniger die Kontrolle über das gesamte Netzwerk in der Hand. So kann er unbemerkt operieren und beispielsweise sensible Datensätze exfiltrieren. Daher wundert es nicht, dass eine überwältigende Anzahl der Angreifer mittlerweile Phishing nutzt, um beispielsweise API-Schlüssel, AWS Identity & Access Management-Anmeldeinformationen oder IP-Adressen abzugreifen. Unternehmen sollten deshalb einen zweistufigen Ansatz aus Mitarbeitertraining und Technologien verfolgen, um sich gegen diese Angriffe zu schützen.

- Phishing-resistente Unternehmenskultur

Fast 38 Prozent der Benutzer, die kein Cyber-Awareness-Training absolvieren, fallen bei Phishing-Tests durch. Die Schulung des Sicherheitsbewusstseins von Endanwendern ist deshalb entscheidend, um Phishing-Angriffe zu stoppen. Mitarbeiter – vor allem solche mit privilegiertem Zugang wie IT- und Netzwerkadministratoren und Mitglieder der Führungsebene – müssen sich bewusst sein, dass sie jederzeit zur Zielscheibe von Angreifern werden können. Grundlegende Schulungen sollten folgende Hinweise für Mitarbeiter beinhalten:

- Sorgfältige Prüfung der Absenderadresse auf vertauschte Buchstaben oder andere leichte Abweichungen zur Täuschung des Empfängers

- Möglichst nicht auf Links klicken. Stattdessen über den Browser die Authentizität der entsprechenden Webseite zu überprüfen

- Prüfung auf Rechtschreib- und Grammatikfehler sowie ungewöhnliche Formulierungen

Nach der theoretischen Schulung sollten Unternehmen das Wissen ihrer Mitarbeiter mit simulierten Phishing-Angriffen in der Praxis festigen, um sicheres Benutzerverhalten zu testen und zu stärken.

- Aufbau einer mehrschichtigen Verteidigungsstrategie

Auch der bestgeschulte Mitarbeiter kann Opfer einer Phishing-Kampagne werden. Daher sollten Unternehmen eine tiefgreifende Verteidigungsstrategie einführen, die sich auf den Schutz von Identitäten und deren Zugriffsberechtigungen konzentriert, um ihren Sicherheitsperimeter zu härten. Diese Strategie sollte folgende Maßnahmen beinhalten:

Multi-Faktor-Authentifizierung (MFA)

MFA ist immer noch eine der zuverlässigsten Optionen, um die bestehenden Zugriffskontrollen einer Organisation zu erweitern. Die Ergänzung oder der Ersatz von Benutzername und Passwort durch MFA stellt eine massive Hürde für Angreifer dar und reduziert die Kompromittierungsrate auf nahezu null. Basierend auf Studien, die von Microsoft durchgeführt wurden, verringert sich bei Verwendung von MFA die Wahrscheinlichkeit, dass ein Konto kompromittiert wird, um mehr als 99,9 Prozent.

Zudem verlangen eine wachsende Anzahl staatlicher Vorschriften und Industriestandards wie beispielsweise PCI (Payment Card Industry Data Security Standard) nun den Einsatz von MFA. Beziehen Unternehmen MFA bereits jetzt in ihre Sicherheitsstrategie ein, kann sie dies davor bewahren, später wegen mangelnder Compliance mit Geldstrafen belegt zu werden.

Sichere Telearbeit

In der Vergangenheit haben sich Remote-Mitarbeiter, ausgelagerte IT-Abteilungen und Partner auf virtuelle private Netzwerke (VPNs) verlassen, um ihre Sicherheit zu gewährleisten. Wenn ein Hacker jedoch in ein VPN eindringt, hat er nun Zugriff auf das gesamte Netzwerk. Angreifer können so Malware in das Remote-System einschleusen und sich einfach als legitimer Benutzer ausgeben, an dessen Anmeldedaten sie über eine Phishing-Kampagne gelangt sind.

Proxy-basierte Technologien sind eine sicherere Alternative zu VPNs. Diese Technologien ermöglichen privilegierten internen IT-Administratoren den Zugriff auf die notwendige Infrastruktur. Sie beschränken auch den Zugriff von ausgelagerten Teams oder Remote-Mitarbeitern auf nur die Server und Hardware, die ihre Rolle erfordert, und verhindern so laterale Angriffe.

Implementierung von Least Privilege

Für IT-Administratoren ist der Least Privilege-Zugriff mit der Verwaltung benötigter und zeitlich begrenzter privilegierter Zugangsberechtigungen eine Best Practice. Indem Administratoren nur mit den für sie erforderlichen Privilegien ausgestattet werden, um eine bestimmte Aufgabe in einer kontrollierten Zeitspanne auszuführen, wird die Wahrscheinlichkeit von Sicherheitsvorfällen drastisch reduziert, da das Angriffsfenster eines Hackers zu einem bestimmten Zeitpunkt geschlossen wird.

Vor dem Hintergrund der Pandemie und der verstärkten Remote-Arbeit ist es für Unternehmen wichtiger denn je, die richtigen Schritte zur Bekämpfung von Phishing zu implementieren. Durch Security-Trainings gegen Phishing-Kampagnen sowie die Absicherung des Perimeters mit MFA, Proxy-basierten Technologien und Least Privilege können Unternehmen das Risiko erheblich verringern, Opfer eines Datenverstoßes zu werden.

Özkan Topal, Sales Director bei Centrify

1149 Artikel zu „Phishing“

NEWS | IT-SECURITY | TIPPS

Vorsicht vor Phishing-Mails mit Corona-Soforthilfe

Nur durch stärke Mitarbeitersensibilisierung lässt sich das Ziel erreichen, dass Phishing-Mails besser erkannt werden können. Die Corona-Krise beflügelt offenbar Cyberkriminelle in ihren Aktivitäten. Besonders dreist: Sie nutzen die Notlage von Unternehmen aus, die aufgrund der Corona-Pandemie in wirtschaftliche Schieflage geraten und eigentlich auf finanzielle Unterstützung aus den Soforthilfeprogrammen der Bundesregierung und Europäische Kommission angewiesen sind.…

NEWS | IT-SECURITY | TIPPS

Security-Awareness-Maßnahmen: Fünf Mythen von simulierten Phishing-Nachrichten

Warum fingierte Phishing-Kampagnen die Sensibilisierung von Sicherheitsthemen und die IT-Sicherheit von Unternehmen erhöhen. Der Nutzen von Cybersecurity-Awareness, insbesondere von Phishing-Simulationen, wird aktuell breit diskutiert. Theoretische Untersuchungen sollen herausgefunden haben, dass simulierte Phishing-Kampagnen einen negativen Einfluss auf das Betriebsklima, die Vertrauens- und Fehlerkultur haben sollen. Auch soll sich dadurch das Vertrauensverhältnis zur Unternehmensführung verschlechtert haben. Das…

NEWS | IT-SECURITY | TIPPS

Mit Phishing per SMS nehmen Cyberkriminelle Smartphones ins Visier

Das Smartphone ist zum ständigen Begleiter unserer modernen Gesellschaft geworden. Deshalb gilt es, sich nicht nur vor Betrug und Hacking am Rechner vorzusehen, sondern auch Mobilgeräte wie das Handy einzubeziehen. Denn leider zeigt sich Smishing – das Phishing per SMS – leider als steigender Trend. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Geschäftsführerin…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Privilegierte Konten im Visier: Fünf Best Practices gegen Identitätsdiebstahl durch Phishing

Für Cyberkriminelle bleibt Phishing eine der effizientesten Angriffsarten, um Log-in-Informationen abzugreifen. Besonders verheerend für Unternehmen ist die Kompromittierung privilegierter Benutzerkonten, die über hohe Berechtigungen verfügen. Hierdurch erhalten Hacker weitreichenden Zugriff auf Unternehmensressourcen und können unter dem Deckmantel der gestohlenen Identität lange unentdeckt agieren, um etwa Informationen wie Finanzdaten, Geschäftsgeheimnisse oder geistiges Eigentum zu exfiltrieren. Darüber…

NEWS | IT-SECURITY | WHITEPAPER

Phishing-Kampagnen und ihre Fallstricke

Gefälschte E-Mails sind der meistgenutzte Weg von Cyberkriminellen, um sich vertrauliche Daten zu erschleichen oder Schadprogramme einzuschleusen. Manche Unternehmen versuchen, die Resistenz ihrer Mitarbeitenden gegen solche Angriffe mit Hilfe von Phishing-Kampagnen zu prüfen und vermeintlich zu verbessern. Dabei werden den Angestellten bewusst simulierte Phishing-Mails geschickt. Der Bericht der Wissenschaftlerinnen des Karlsruher Instituts für Technologie (KIT)…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

NEWS | IT-SECURITY | TIPPS

Neue Phishing-Angriffe beuten Coronavirus-Schlagwort aus

Vor dem Hintergrund der Coronavirus-Pandemie missbrauchen Cyberkriminelle das massive öffentliche Interesse nun auch für ihre Angriffe. Zu den häufigsten Taktiken zählt die E-Mail-Impersonation-Attacke: Hierbei geben sich Kriminelle als offizielle Stellen wie etwa die Weltgesundheitsorganisation (WHO) aus, um Benutzer dazu zu bringen, eine bösartige E-Mail zu öffnen. Diese Art Angriffe, bei denen Hacker auf Basis aktueller…

NEWS | IT-SECURITY | TIPPS

Fünf Phishing-Methoden, die man auf dem Radar haben sollte

Der 30. November ist der internationale Tag der Computersicherheit. Kaum zu glauben, dass dieser bereits im Jahr 1988 von amerikanischen IT-Experten ins Leben gerufen wurde – knappe zehn Jahre, bevor das Internet begann, unsere Welt zu erobern. Der internationale Tag der Computersicherheit ist ein guter Anlass, sich mit einer der ältesten Praktiken aus der Trickkiste…

NEWS | IT-SECURITY | TIPPS

Weihnachtszeit ist »Phishing-Zeit«

Wie Unternehmen sich und ihre Mitarbeiter effektiv vor der anstehenden Phishing-Flut schützen können. Die Phishing-Welle reißt nicht ab – ganz besonders zur Weihnachtszeit, wenn Anbieter mit extrem günstigen Black Friday Deals werben und viele Menschen bei der Jagd nach dem perfekten Geschenk schnell zugreifen wollen. Hacker investieren mittlerweile viel Zeit in die Aufmachung solcher Mails:…

NEWS | IT-SECURITY | TIPPS

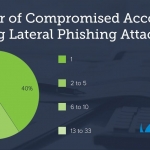

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Enorme Wissenslücken von Anwendern in puncto Phishing und Datenschutz

Die Ergebnisse einer Sicherheitsstudie [1] zum Kenntnisstand von Endanwendern hinsichtlich einer Vielzahl verschiedener Themen aus dem Cybersecurity-Umfeld verdeutlichen die Notwendigkeit kontinuierlicher Schulungen für Mitarbeiter, da über alle Branchen hinweg das Wissen um Cyberbedrohungen noch immer erhebliche Lücken aufweist. Beispielsweise offenbarten sich im Branchenvergleich, vor allen im Bildungs- und Transportwesen sowie im Gastgewerbe, teils massive Schwächen.…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | STRATEGIEN

Der Faktor Mensch in der Cybersicherheit: Dropbox ist beliebtester Phishing-Köder

In der Untersuchung »Der Faktor Mensch« wird detailliert aufgezeigt, wie Cyberkriminelle aktiv versuchen, den Menschen anstelle von technischen Sicherheitslücken auszunutzen, um monetäre Gewinne zu generieren oder Informationen zum Zwecke der Spionage beziehungsweise für zukünftige Angriffe zu stehlen [1]. Der Bericht von Proofpoint basiert auf der Analyse von bereits erfolgten Angriffsversuchen bei mehr als 6.000 Unternehmenskunden…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

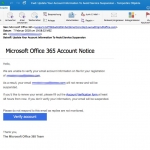

Gefälschte Office-365-Mails im Umlauf: Perfide Phishing-Variante täuscht Passwort-Verifizierung vor

Die Sicherheitsexperten von Retarus warnen vor einer besonders arglistigen Phishing-Angriffswelle: Derzeit befinden sich personalisierte Phishing-Mails in einem täuschend echten Microsoft-Layout im Umlauf, die den Empfänger unter anderem zu einer zweifachen Passwort-Eingabe auffordern. Retarus empfiehlt daher die sorgfältige Überprüfung enthaltener Links. Zusätzlichen Schutz bieten spezielle E-Mail-Security-Lösungen mit umfangreicher Phishing-Filterung und modernen Funktionen für die Advanced Threat…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Erfolgsaussichten in der Cloud: Die Zukunft des Phishing

»Ihr Konto wurde gehackt!« Nachrichten mit diesen oder ähnlichen Betreffzeilen entlocken den meisten Nutzern nur noch ein müdes Lächeln. Derartige E-Mails von breit angelegten Phishing-Kampagnen, die meist schon durch ein äußerst zweifelhaftes Design auffallen, werden in der Regel unmittelbar aussortiert. Eine weitaus höhere Erfolgsquote verspricht jedoch die Kombination von Phishing mit Cloudanwendungen. Die Aussicht, mit…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Zahl hochpersonalisierter Phishing-Angriffe nimmt rapide zu

Post von Prinzen war gestern – Wenn Cyberkriminelle persönlich werden. Vermutlich hat fast jeder bereits fantasievolle E-Mails von Geschäftsleuten oder unfassbar reichen Prinzen aus fernen Ländern erhalten, die exorbitante Geldbeträge in Aussicht stellen – im Gegenzug für eine finanzielle Vorleistung von ein paar tausend Euro. Inzwischen gehen die meisten Anwender routiniert mit solchen Betrugsmaschen…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Wie können Mitarbeiter in puncto Phishing sensibilisiert werden?

Aus Fehlern lernen – mit Security-Awareness-Kampagnen. Aus Schaden wird man klug. Wer einmal einer Hackerattacke zum Opfer gefallen ist, ist sensibilisiert für mögliche Gefahren. Aber muss dafür denn erst der Ernstfall eintreten? Die Blue Frost Security GmbH zeigt unter anderem mit simulierten Phishing-Attacken im Rahmen von Security-Awareness-Kampagnen Sicherheitsrisiken in Unternehmen auf. Wie reagieren Mitarbeiter auf…

NEWS | DIGITALISIERUNG | E-COMMERCE | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Vorsicht bei der Shopping-Schlacht: Aktuelle Black-Friday- und Cyber-Monday-Phishing-Attacken

Massen-Phishing-Angriffe fälschen populäre E-Commerce- und Marken-Websites, um Nutzerinformationen zu stehlen. »Black Friday« und »Cyber Monday« stehen vor der Tür und die Shopping-Schlacht beginnt. Doch während Onlinekäufer auf der Jagd nach Schnäppchen sind, locken Cyberkriminelle mit kreativen Betrügereien. Derzeit finden Massen-Phishing-Angriffe statt, die sich den Eifer der Onlinekunden zunutze machen: Bei den Attacken geben sich…

NEWS | IT-SECURITY | SERVICES | TIPPS

Massenphänomen Phishing und Identitätsdiebstahl – Multi-Faktor-Authentifizierung und Netzwerkkontrolle

Egal ob der Finanzdienstleister Equifax oder unlängst der Video-Streamingdienst Netflix: Daten- und Identitätsdiebstahl haben Hochkonjunktur. Bei der jüngsten Phishing-Attacke gegen Netflix gelang es Kriminellen neben Kreditkarteninformationen auch die Anmeldedaten (Credentials) von Nutzern zu stehlen. Die daraus entstehenden Missbrauchsmöglichkeiten sind vielfältig und in ihrem Umfang kaum abzuschätzen. Es gibt aber Möglichkeiten, sich vor solchen Angriffen…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

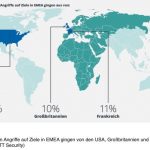

Phishing kommt überwiegend aus EMEA-Region

Der Global Threat Intelligence Report (GTIR) 2017 ermittelte, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt [1]. Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53 % aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 % auf IP-Adressen in…

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS SERVICES | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

Anstieg von Phishing-Kampagnen nahezu unvermeidbar

Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker. Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein. Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Die fünf häufigsten Phishing-Köder und was man dagegen tun kann

Phishing, also der Versuch, einen E-Mail-Empfänger zum Anklicken eines beigefügten Anhangs oder einer URL zu bringen, um so dessen Computer zu infizieren oder Informationen zu entwenden, bleibt eine der primären Bedrohungen für Unternehmen. Bedrohungsakteure setzen außerdem eine Vielfalt von Social-Engineering-Tricks ein, um die Benutzer von der Legitimität ihrer Auskunftsanfragen oder Aufforderungen zur Geldüberweisung zu überzeugen.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Phishing-Angriffe stoppen: So erkennen Sie bösartige E-Mails

Phishing ist nach wie vor eine der größten Gefahren denen Unternehmen sich ausgesetzt sehen. Und das sowohl für die Netzwerk-Sicherheit (95 % aller Angriffe gehen auf erfolgreiche Spear-Phishing-Versuche zurück) als auch in finanzieller Hinsicht (allein in den letzten beiden Jahren haben Unternehmen mehr als 2 Milliarden Dollar durch Phishing und die Folgen verloren). Das Risiko…

NEWS | IT-SECURITY | TIPPS

Netflix Phishing-Scam

Es kann wohl kaum ein Zweifel bestehen, dass Netflix zu einem der großen Player im Video-Streaming-Markt zählt und über eine entsprechende Markdurchdringung verfügt. Da kann es nicht überraschen, dass die Kunden des Streaming-Dienstes zu einem der bevorzugten Angriffsziele von Hackern zählen, insbesondere was Phishing-Scams anbelangt. Eine gute Gelegenheit bot sich anpassungsfähigen Spammern als der Video-on-Demand-Spezialist…

NEWS | TRENDS SECURITY | IT-SECURITY

Selbst erfahrene Benutzer sind anfällig für Phishing

Trotz aller Warnungen öffnen rund 23 Prozent der Empfänger sogenannte Phishing-Mails. 11 Prozent klicken auf den darin enthaltenen Link und öffnen damit kriminellen Tür und Tor. Das stellte der US-amerikanische Mobilfunkanbieter Verizon in einem Feldversuch mit 150.000 selbst generierten Mails fest. Die ersten Opfer gingen bereits innerhalb von einer Minute nach Versand der E-Mail in…

NEWS | IT-SECURITY | TIPPS

Und immer wieder Phishing

Phishing-Kampagnen haben verschiedene Gesichter. Manche von ihnen sind ganz offensichtlich als Malware-Kampagnen erkennbar und erscheinen vergleichsweise wahllos konzipiert. Und sind dementsprechend auch nur in der Lage die leichtgläubigsten unter den potenziellen Opfern zu täuschen. Andere Kampagnen sind deutlich ausgefeilter und richten sich beispielsweise ganz gezielt an Opfer mit gut gefüllten Bankkonten oder Schlüsselpersonen in einem Unternehmen, die…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Phishing-Attacken – So schützen Sie sich und Ihre Firma

Kurz vor Weihnachten brechen auch für Cyber-Kriminelle Festtage an, denn nie nutzen mehr Menschen das Internet für Online-Shopping. Doch auch für Unternehmen kann der Ansturm Gefahren mit sich bringen. Mav Turner, IT-Security-Spezialist, erklärt, wie man sich schützen kann. Obwohl der Run auf die Geschenke wohl längst begonnen hat, fällt der offizielle Startschuss für das Weihnachtsgeschäft…

NEWS | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

Phishing-Abwehr: datenschutzrechtliche Bedenken – Gutachten empfiehlt Redacting

Anti-Phishing Working Group verzeichnet für 2014 mit etwa 248.000 Phishing-Angriffen einen neuen Rekordwert Die eco Kompetenzgruppe E-Mail im eco – Verband der deutschen Internetwirtschaft e. V. hat in einem Gutachten herausgearbeitet, dass der Anti-Phishing Standard DMARC grundsätzlich mit dem deutschen Datenschutz vereinbar ist eco Gutachten kann kostenfrei unter https://e-mail.eco.de/wp-content/blogs.dir/26/files/dmarc_rechtsgutachten.pdf heruntergeladen werden Phishing ist weiter auf…

NEWS | TRENDS SECURITY | IT-SECURITY

Phishing-Attacken erneut stark gestiegen

Die Anzahl der Phishing-Attacken war im zweiten Quartal 2015 so hoch wie nie zuvor – das geht aus dem DNS Threat Index hervor [1]. Demnach ist der Index gegenüber dem zweiten Quartal 2014 um 58 Prozent auf den bisherigen Höchstwert von 133 gestiegen. Der Grund für diesen Anstieg liegt laut Datenanalyse besonders darin, dass immer…

NEWS | IT-SECURITY | TIPPS

Verbindungswege ohne Risiko: Fünf Säulen für eine sichere Netzwerkebene

Das mit der Pandemie verschärfte mobile Arbeiten stellt auch die Netzwerksicherheit vor große Probleme. Es hat neue Risiken verursacht und bestehende verschärft. Mit fünf Grundprinzipien können IT-Administratoren die Cybersicherheit auf dieser Ebene erhöhen. Aktuell gefährden mehrere Faktoren die Sicherheit in Netzen: Überstürztes Home Office: Laut Bitdefender hatte im Frühjahr 2020 jedes zweite Unternehmen keine Pläne,…

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | IT-SECURITY | WHITEPAPER

Vulnerabilities: Das sind die häufigsten IT-Schwachstellen

Während sich viele Unternehmen 2020 digital neu erfanden, griffen Cyberkriminelle weiterhin über altbekannte IT-Schwachstellen auf Netzwerke zu, um Schadsoftware einzuschleusen: Welche Sicherheitslücken die Angreifer dabei im Vergleich zum Vorjahr ausnutzen, weisen die Sicherheitsexperten von Imperva im angefügten Report »The State of Vulnerabilities in 2020« aus. Der Bericht zeigt, wie sich die Attacken im Zeitlauf verändern…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Diebe von Kreditkartendaten erweitern ihr Tech-Portfolio

FIN8-Gruppe nutzt seit Kurzem die Backdoor BADHATCH mit erweiterten Funktionalitäten und verbesserter Tarnung. Die Cyberkriminellen der FIN8-Gruppe haben die Möglichkeiten des Backdoor-Toolkits BADHATCH für ihre Zwecke erweitert und greifen Unternehmen mit neuen Varianten gezielt an. Die Experten der Bitdefender Labs konnten feststellen, dass die Gruppe nach einer Pause von etwa eineinhalb Jahren in mehreren Ländern…

NEWS | IT-SECURITY | TIPPS

Schritte zur Behebung der Microsoft-Exchange-Server-Schwachstellen

Wie Palo Alto Networks in seinem Unit 42 Blog berichtet, wurde die Sicherheitscommunity am 2. März auf vier kritische Zero-Day-Schwachstellen in Microsoft Exchange Server aufmerksam (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 und CVE-2021-27065). Diese Schwachstellen ermöglichen es Angreifern, auf Exchange Server zuzugreifen und potenziell langfristigen Zugriff auf die Umgebungen der Opfer zu erlangen. Das Microsoft Threat Intelligence…

NEWS | IT-SECURITY | KOMMENTAR

Wer ganz sicher gehen will, muss seinen Exchange Server komplett neu aufsetzen

»Die vier von Microsoft in der vorigen Woche bekanntgemachten Schwachstellen im Exchange Server gefährden aktuell zehntausende Infrastrukturen von Behörden und Unternehmen. Das zum BSI gehörende CERT-Bund geht von bis zu 58.000 potenziell verwundbaren Systemen aus, bei denen unklar ist, ob sie die verfügbaren Updates bereits erhalten haben, oder für die gar keine Patches bereitstehen, weil…

NEWS | IT-SECURITY | KOMMUNIKATION

Hälfte der Unternehmen untersagt das Teilen von Threat-Intelligence-Erkenntnissen mit Fachkreisen

Zwei Drittel (66 Prozent) der Threat-Intelligence-Analysten sind in professionellen Communities aktiv, aber 52 Prozent derjenigen, die in IT- und Cybersecurity-Positionen tätig sind, haben nicht die Erlaubnis, Threat-Intelligence-Artefakte zu teilen, die durch diese Communities entdeckt wurden. Dies geht aus dem aktuellen Kaspersky-Report »Managing your IT security team« hervor [1]. Kaspersky ist seit vielen Jahren Verfechter…

NEWS | E-GOVERNMENT | IT-SECURITY | TIPPS

Vorsicht vor Betrügern beim Online-Kauf von Corona-Schnelltests

Corona-Schnelltests sollen nach den aktuellen Plänen der Bundesregierung zügig Fortschritte auf dem Weg aus dem Lockdown bringen. Die Tests auch für zu Hause sollen frei erhältlich sein, also auch in Online-Shops. Beim zu erwartenden Run auf die Teststreifen könnten auch Cyberkriminelle gute Geschäfte wittern, vermuten die Cybersicherheitsexperten des Karlsruher Instituts für Technologie (KIT). Sie geben…

NEWS | IT-SECURITY | TIPPS

Wie man die größten Einfallstore für Cyberkriminelle im Home Office schließt

Die neue Arbeitswelt bietet Cyberkriminellen viele Angriffspunkte. Sie nutzen unzureichende Sicherheitsvorkehrungen und verunsicherte Mitarbeiter aus, um Systeme zu infiltrieren und vertrauliche Daten zu stehlen., Was sind die wichtigsten Einfallstore und wie können Unternehmen sie am besten schließen. Im Home Office haben neue Anwendungen und Abläufe viele Arbeitnehmer verunsichert – Cyberkriminelle versuchen, diese Situation gezielt…

NEWS | PRODUKTMELDUNG

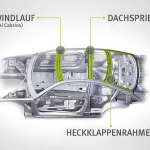

Programmierung von zwei Schneidanlagentypen mit einer Software

FASTSUITE E2 bei süddeutschem Automobilbauer im Einsatz. CENITs Softwaresuite FASTSUITE E2 überzeugt in der Programmierung von CNC- und Roboter-Laser-Schneidanlagen in der Hochdruckumformung. Effizienzsteigerung im Engineering-Prozess: Seit Dezember 2019 ist im BMW Group Werk Dingolfing die leistungsfähige 3D-Simulationssuite FASTSUITE E2 von CENIT bei der Programmierung von vollautomatisierten Schneidanlagen für hochdruckumgeformte Bauteile im Einsatz – und stellt…