Nur durch stärke Mitarbeitersensibilisierung lässt sich das Ziel erreichen, dass Phishing-Mails besser erkannt werden können.

Illustration: Geralt Absmeier

Die Corona-Krise beflügelt offenbar Cyberkriminelle in ihren Aktivitäten. Besonders dreist: Sie nutzen die Notlage von Unternehmen aus, die aufgrund der Corona-Pandemie in wirtschaftliche Schieflage geraten und eigentlich auf finanzielle Unterstützung aus den Soforthilfeprogrammen der Bundesregierung und Europäische Kommission angewiesen sind.

Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) mit Nachdruck aufmerksam: »Derzeit sind Phishing-E-Mails mit gefälschten Formularen im Umlauf, die eine angebliche Überbrückungshilfe II für Unternehmen, Betriebe, Selbstständige, Vereine und Einrichtungen versprechen. Wer das Formular jedoch öffnet, lädt sich Schadsoftware auf sein Endgerät, mit der es den Betrügern gelingt, leicht an sensible Unternehmensdaten zu gelangen und diese zu stehlen«, informiert Patrycja Schrenk, Geschäftsführerin der PSW GROUP. Zuletzt warnte erneut die Europäische Kommission vor Phishing-Mails im Zusammenhang mit der Corona-Soforthilfe: Vor allem T-Online-Nutzer seien betroffen. So erhielten tausende T-Online-Nutzer betrügerische E-Mails, die aussehen, als kämen sie von realen Mitarbeitern der EU-Kommission, wobei es sich lediglich um von Cyberkriminellen nachgeahmte E-Mails handelte.

»Keinesfalls darf das IT-Sicherheitsrisiko Phishing unterschätzt werden. Verschiedene Studien und Untersuchungen haben bestätigt, dass der Erfolg von Phishing in Unternehmen mit der Mitarbeitersensibilisierung steht und fällt«, sagt Schrenk. So zeigt eine Online-Erhebung des amerikanischen Software-Anbieters OpenText unter 1.000 Beschäftigten in Deutschland, dass 79 Prozent aller deutschen Büroangestellten E-Mails von ihnen unbekannten Absendern bedenkenlos öffnen. 28 Prozent der Befragten waren in den vergangenen 12 Monaten mindestens einmal Ziel einer Phishing-Kampagne. Doch lediglich 13 Prozent derjenigen, die bereits Opfer eines Angriffs mit Phishing-Mails waren, haben dies auch ihrem Arbeitgeber gemeldet.

»Die befragten Angestellten erhielten nach eigenen Angaben täglich rund 70 E-Mails. Bedenkt man, dass 4 von 5 Angestellten auch dann jede E-Mail öffnen, wenn der Absender unbekannt ist, lässt sich das Potenzial des Risikos sicherheitsrelevanter Vorfälle langsam erahnen. Zudem fühlen sich die meisten Beschäftigten nicht verantwortlich für Sicherheitsvorfälle. Nur neun Prozent gaben an, die Verantwortlichkeit für Cybersicherheit bei sich selbst zu sehen. Zwei Drittel meint, die IT-Abteilungen seien zuständig«, so Patrycja Schrenk. Die IT-Sicherheitsexpertin betont deshalb: »Um der Gefahr des Phishings in Unternehmen beizukommen, ist es unabdingbar, die Beschäftigten entsprechend zu schulen. Viele Angestellte wissen einfach nicht, wie sie sich verhalten sollen und müssen, um ihren Beitrag zur IT-Sicherheit zu leisten. Mitarbeiterschulungen zur Security-Awareness steuern hier nachhaltig entgegen und sind deshalb eine wichtige Investition in die IT-Sicherheit eines Unternehmens.«

Phishing-Mails lassen sich anhand einiger Merkmale erkennen. Wer E-Mails erhält, auf die ein oder mehrere im Folgenden genannten Merkmale zutreffen, sollte skeptisch werden:

- Unpersönliche Anrede, etwa mit »Sehr geehrte Kunden«

- Der E-Mail-Inhalt will zu einer Handlung bewegen, etwa: »Aktualisieren Sie Ihre Daten umgehend!«

- Häufig finden Drohungen Einsatz: »… sonst sperren wir Ihren Account endgültig.«

- Die E-Mail erhält die Aufforderung, vertrauliche Daten einzugeben, etwa die Online-Banking-PIN oder die Kreditkartennummer.

- In der E-Mail befinden sich Links oder Anhänge und der Empfänger wird dringlichst dazu aufgefordert, diese zu nutzen.

– Der Nachrichteninhalt ist in brüchigem oder schlechtem Deutsch verfasst. Dazu gehört auch das Auftauchen kyrillischer Buchstaben, fehlender oder falsch aufgelöster Umlaute wie »u« oder »ue« anstelle von »ü«. »Doch Vorsicht: Mittlerweile weisen professionell verfasste Phishing-Mails kaum noch sprachliche Mängel auf, deshalb ist Wachsamkeit auch bei gut formulierten Texten geboten«, warnt Schrenk.

Es ist für einen Cyberkriminellen ein Leichtes, eine E-Mail-Adresse zu verschleiern oder sich als jemand auszugeben, der er nicht ist. »Deshalb lohnt ein Blick in den E-Mail-Header. Dort befindet sich die IP-Adresse des Absenders – und diese ist fälschungssicher«, so Schrenk. Die Expertin erklärt wie´s geht: »Den E-Mail Header kann man sich im E-Mail Programm über die Funktionen »Ansicht« oder »Optionen« komplett anzeigen lassen. Die IP-Adresse des tatsächlichen Absenders befindet sich dann in den »Received from«-Angaben. Dieser Eintrag dokumentiert die Übergabe der E-Mail vom Absender-Server an den Empfänger-Server. Um die IP nun zurückzuverfolgen, ist es am einfachsten, einen der vielen WHOIS IP Lookup-Dienste im Netz zu nutzen, beispielsweise https://www.heise.de/netze/tools/whois/ oder http://www.ip-adresse-ermitteln.de in die die fremde IP-Adresse einfach eingegeben wird.«

Weitere Informationen unter: https://www.psw-group.de/blog/phishing-mails-und-corona/7833

971 Artikel zu „Phishing“

NEWS | IT-SECURITY | TIPPS

Security-Awareness-Maßnahmen: Fünf Mythen von simulierten Phishing-Nachrichten

Warum fingierte Phishing-Kampagnen die Sensibilisierung von Sicherheitsthemen und die IT-Sicherheit von Unternehmen erhöhen. Der Nutzen von Cybersecurity-Awareness, insbesondere von Phishing-Simulationen, wird aktuell breit diskutiert. Theoretische Untersuchungen sollen herausgefunden haben, dass simulierte Phishing-Kampagnen einen negativen Einfluss auf das Betriebsklima, die Vertrauens- und Fehlerkultur haben sollen. Auch soll sich dadurch das Vertrauensverhältnis zur Unternehmensführung verschlechtert haben. Das…

NEWS | IT-SECURITY | TIPPS

Mit Phishing per SMS nehmen Cyberkriminelle Smartphones ins Visier

Das Smartphone ist zum ständigen Begleiter unserer modernen Gesellschaft geworden. Deshalb gilt es, sich nicht nur vor Betrug und Hacking am Rechner vorzusehen, sondern auch Mobilgeräte wie das Handy einzubeziehen. Denn leider zeigt sich Smishing – das Phishing per SMS – leider als steigender Trend. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Geschäftsführerin…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Privilegierte Konten im Visier: Fünf Best Practices gegen Identitätsdiebstahl durch Phishing

Für Cyberkriminelle bleibt Phishing eine der effizientesten Angriffsarten, um Log-in-Informationen abzugreifen. Besonders verheerend für Unternehmen ist die Kompromittierung privilegierter Benutzerkonten, die über hohe Berechtigungen verfügen. Hierdurch erhalten Hacker weitreichenden Zugriff auf Unternehmensressourcen und können unter dem Deckmantel der gestohlenen Identität lange unentdeckt agieren, um etwa Informationen wie Finanzdaten, Geschäftsgeheimnisse oder geistiges Eigentum zu exfiltrieren. Darüber…

NEWS | IT-SECURITY | WHITEPAPER

Phishing-Kampagnen und ihre Fallstricke

Gefälschte E-Mails sind der meistgenutzte Weg von Cyberkriminellen, um sich vertrauliche Daten zu erschleichen oder Schadprogramme einzuschleusen. Manche Unternehmen versuchen, die Resistenz ihrer Mitarbeitenden gegen solche Angriffe mit Hilfe von Phishing-Kampagnen zu prüfen und vermeintlich zu verbessern. Dabei werden den Angestellten bewusst simulierte Phishing-Mails geschickt. Der Bericht der Wissenschaftlerinnen des Karlsruher Instituts für Technologie (KIT)…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

NEWS | IT-SECURITY | TIPPS

Neue Phishing-Angriffe beuten Coronavirus-Schlagwort aus

Vor dem Hintergrund der Coronavirus-Pandemie missbrauchen Cyberkriminelle das massive öffentliche Interesse nun auch für ihre Angriffe. Zu den häufigsten Taktiken zählt die E-Mail-Impersonation-Attacke: Hierbei geben sich Kriminelle als offizielle Stellen wie etwa die Weltgesundheitsorganisation (WHO) aus, um Benutzer dazu zu bringen, eine bösartige E-Mail zu öffnen. Diese Art Angriffe, bei denen Hacker auf Basis aktueller…

NEWS | IT-SECURITY | TIPPS

Fünf Phishing-Methoden, die man auf dem Radar haben sollte

Der 30. November ist der internationale Tag der Computersicherheit. Kaum zu glauben, dass dieser bereits im Jahr 1988 von amerikanischen IT-Experten ins Leben gerufen wurde – knappe zehn Jahre, bevor das Internet begann, unsere Welt zu erobern. Der internationale Tag der Computersicherheit ist ein guter Anlass, sich mit einer der ältesten Praktiken aus der Trickkiste…

NEWS | IT-SECURITY | TIPPS

Weihnachtszeit ist »Phishing-Zeit«

Wie Unternehmen sich und ihre Mitarbeiter effektiv vor der anstehenden Phishing-Flut schützen können. Die Phishing-Welle reißt nicht ab – ganz besonders zur Weihnachtszeit, wenn Anbieter mit extrem günstigen Black Friday Deals werben und viele Menschen bei der Jagd nach dem perfekten Geschenk schnell zugreifen wollen. Hacker investieren mittlerweile viel Zeit in die Aufmachung solcher Mails:…

NEWS | IT-SECURITY | TIPPS

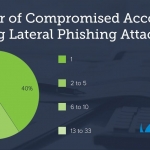

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Enorme Wissenslücken von Anwendern in puncto Phishing und Datenschutz

Die Ergebnisse einer Sicherheitsstudie [1] zum Kenntnisstand von Endanwendern hinsichtlich einer Vielzahl verschiedener Themen aus dem Cybersecurity-Umfeld verdeutlichen die Notwendigkeit kontinuierlicher Schulungen für Mitarbeiter, da über alle Branchen hinweg das Wissen um Cyberbedrohungen noch immer erhebliche Lücken aufweist. Beispielsweise offenbarten sich im Branchenvergleich, vor allen im Bildungs- und Transportwesen sowie im Gastgewerbe, teils massive Schwächen.…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | STRATEGIEN

Der Faktor Mensch in der Cybersicherheit: Dropbox ist beliebtester Phishing-Köder

In der Untersuchung »Der Faktor Mensch« wird detailliert aufgezeigt, wie Cyberkriminelle aktiv versuchen, den Menschen anstelle von technischen Sicherheitslücken auszunutzen, um monetäre Gewinne zu generieren oder Informationen zum Zwecke der Spionage beziehungsweise für zukünftige Angriffe zu stehlen [1]. Der Bericht von Proofpoint basiert auf der Analyse von bereits erfolgten Angriffsversuchen bei mehr als 6.000 Unternehmenskunden…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

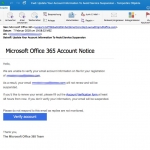

Gefälschte Office-365-Mails im Umlauf: Perfide Phishing-Variante täuscht Passwort-Verifizierung vor

Die Sicherheitsexperten von Retarus warnen vor einer besonders arglistigen Phishing-Angriffswelle: Derzeit befinden sich personalisierte Phishing-Mails in einem täuschend echten Microsoft-Layout im Umlauf, die den Empfänger unter anderem zu einer zweifachen Passwort-Eingabe auffordern. Retarus empfiehlt daher die sorgfältige Überprüfung enthaltener Links. Zusätzlichen Schutz bieten spezielle E-Mail-Security-Lösungen mit umfangreicher Phishing-Filterung und modernen Funktionen für die Advanced Threat…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Erfolgsaussichten in der Cloud: Die Zukunft des Phishing

»Ihr Konto wurde gehackt!« Nachrichten mit diesen oder ähnlichen Betreffzeilen entlocken den meisten Nutzern nur noch ein müdes Lächeln. Derartige E-Mails von breit angelegten Phishing-Kampagnen, die meist schon durch ein äußerst zweifelhaftes Design auffallen, werden in der Regel unmittelbar aussortiert. Eine weitaus höhere Erfolgsquote verspricht jedoch die Kombination von Phishing mit Cloudanwendungen. Die Aussicht, mit…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Zahl hochpersonalisierter Phishing-Angriffe nimmt rapide zu

Post von Prinzen war gestern – Wenn Cyberkriminelle persönlich werden. Vermutlich hat fast jeder bereits fantasievolle E-Mails von Geschäftsleuten oder unfassbar reichen Prinzen aus fernen Ländern erhalten, die exorbitante Geldbeträge in Aussicht stellen – im Gegenzug für eine finanzielle Vorleistung von ein paar tausend Euro. Inzwischen gehen die meisten Anwender routiniert mit solchen Betrugsmaschen…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Wie können Mitarbeiter in puncto Phishing sensibilisiert werden?

Aus Fehlern lernen – mit Security-Awareness-Kampagnen. Aus Schaden wird man klug. Wer einmal einer Hackerattacke zum Opfer gefallen ist, ist sensibilisiert für mögliche Gefahren. Aber muss dafür denn erst der Ernstfall eintreten? Die Blue Frost Security GmbH zeigt unter anderem mit simulierten Phishing-Attacken im Rahmen von Security-Awareness-Kampagnen Sicherheitsrisiken in Unternehmen auf. Wie reagieren Mitarbeiter auf…

NEWS | DIGITALISIERUNG | E-COMMERCE | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Vorsicht bei der Shopping-Schlacht: Aktuelle Black-Friday- und Cyber-Monday-Phishing-Attacken

Massen-Phishing-Angriffe fälschen populäre E-Commerce- und Marken-Websites, um Nutzerinformationen zu stehlen. »Black Friday« und »Cyber Monday« stehen vor der Tür und die Shopping-Schlacht beginnt. Doch während Onlinekäufer auf der Jagd nach Schnäppchen sind, locken Cyberkriminelle mit kreativen Betrügereien. Derzeit finden Massen-Phishing-Angriffe statt, die sich den Eifer der Onlinekunden zunutze machen: Bei den Attacken geben sich…

NEWS | IT-SECURITY | SERVICES | TIPPS

Massenphänomen Phishing und Identitätsdiebstahl – Multi-Faktor-Authentifizierung und Netzwerkkontrolle

Egal ob der Finanzdienstleister Equifax oder unlängst der Video-Streamingdienst Netflix: Daten- und Identitätsdiebstahl haben Hochkonjunktur. Bei der jüngsten Phishing-Attacke gegen Netflix gelang es Kriminellen neben Kreditkarteninformationen auch die Anmeldedaten (Credentials) von Nutzern zu stehlen. Die daraus entstehenden Missbrauchsmöglichkeiten sind vielfältig und in ihrem Umfang kaum abzuschätzen. Es gibt aber Möglichkeiten, sich vor solchen Angriffen…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

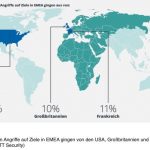

Phishing kommt überwiegend aus EMEA-Region

Der Global Threat Intelligence Report (GTIR) 2017 ermittelte, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt [1]. Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53 % aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 % auf IP-Adressen in…

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS SERVICES | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

Anstieg von Phishing-Kampagnen nahezu unvermeidbar

Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker. Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein. Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Die fünf häufigsten Phishing-Köder und was man dagegen tun kann

Phishing, also der Versuch, einen E-Mail-Empfänger zum Anklicken eines beigefügten Anhangs oder einer URL zu bringen, um so dessen Computer zu infizieren oder Informationen zu entwenden, bleibt eine der primären Bedrohungen für Unternehmen. Bedrohungsakteure setzen außerdem eine Vielfalt von Social-Engineering-Tricks ein, um die Benutzer von der Legitimität ihrer Auskunftsanfragen oder Aufforderungen zur Geldüberweisung zu überzeugen.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Phishing-Angriffe stoppen: So erkennen Sie bösartige E-Mails

Phishing ist nach wie vor eine der größten Gefahren denen Unternehmen sich ausgesetzt sehen. Und das sowohl für die Netzwerk-Sicherheit (95 % aller Angriffe gehen auf erfolgreiche Spear-Phishing-Versuche zurück) als auch in finanzieller Hinsicht (allein in den letzten beiden Jahren haben Unternehmen mehr als 2 Milliarden Dollar durch Phishing und die Folgen verloren). Das Risiko…

NEWS | IT-SECURITY | TIPPS

Netflix Phishing-Scam

Es kann wohl kaum ein Zweifel bestehen, dass Netflix zu einem der großen Player im Video-Streaming-Markt zählt und über eine entsprechende Markdurchdringung verfügt. Da kann es nicht überraschen, dass die Kunden des Streaming-Dienstes zu einem der bevorzugten Angriffsziele von Hackern zählen, insbesondere was Phishing-Scams anbelangt. Eine gute Gelegenheit bot sich anpassungsfähigen Spammern als der Video-on-Demand-Spezialist…

NEWS | TRENDS SECURITY | IT-SECURITY

Selbst erfahrene Benutzer sind anfällig für Phishing

Trotz aller Warnungen öffnen rund 23 Prozent der Empfänger sogenannte Phishing-Mails. 11 Prozent klicken auf den darin enthaltenen Link und öffnen damit kriminellen Tür und Tor. Das stellte der US-amerikanische Mobilfunkanbieter Verizon in einem Feldversuch mit 150.000 selbst generierten Mails fest. Die ersten Opfer gingen bereits innerhalb von einer Minute nach Versand der E-Mail in…

NEWS | IT-SECURITY | TIPPS

Und immer wieder Phishing

Phishing-Kampagnen haben verschiedene Gesichter. Manche von ihnen sind ganz offensichtlich als Malware-Kampagnen erkennbar und erscheinen vergleichsweise wahllos konzipiert. Und sind dementsprechend auch nur in der Lage die leichtgläubigsten unter den potenziellen Opfern zu täuschen. Andere Kampagnen sind deutlich ausgefeilter und richten sich beispielsweise ganz gezielt an Opfer mit gut gefüllten Bankkonten oder Schlüsselpersonen in einem Unternehmen, die…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Phishing-Attacken – So schützen Sie sich und Ihre Firma

Kurz vor Weihnachten brechen auch für Cyber-Kriminelle Festtage an, denn nie nutzen mehr Menschen das Internet für Online-Shopping. Doch auch für Unternehmen kann der Ansturm Gefahren mit sich bringen. Mav Turner, IT-Security-Spezialist, erklärt, wie man sich schützen kann. Obwohl der Run auf die Geschenke wohl längst begonnen hat, fällt der offizielle Startschuss für das Weihnachtsgeschäft…

NEWS | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

Phishing-Abwehr: datenschutzrechtliche Bedenken – Gutachten empfiehlt Redacting

Anti-Phishing Working Group verzeichnet für 2014 mit etwa 248.000 Phishing-Angriffen einen neuen Rekordwert Die eco Kompetenzgruppe E-Mail im eco – Verband der deutschen Internetwirtschaft e. V. hat in einem Gutachten herausgearbeitet, dass der Anti-Phishing Standard DMARC grundsätzlich mit dem deutschen Datenschutz vereinbar ist eco Gutachten kann kostenfrei unter https://e-mail.eco.de/wp-content/blogs.dir/26/files/dmarc_rechtsgutachten.pdf heruntergeladen werden Phishing ist weiter auf…

NEWS | TRENDS SECURITY | IT-SECURITY

Phishing-Attacken erneut stark gestiegen

Die Anzahl der Phishing-Attacken war im zweiten Quartal 2015 so hoch wie nie zuvor – das geht aus dem DNS Threat Index hervor [1]. Demnach ist der Index gegenüber dem zweiten Quartal 2014 um 58 Prozent auf den bisherigen Höchstwert von 133 gestiegen. Der Grund für diesen Anstieg liegt laut Datenanalyse besonders darin, dass immer…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Schutz vor Ransomware neu gedacht

Im März konnten wir erleben, wie fast über Nacht die Anzahl von Homeoffice-Nutzern von knapp 20 Prozent in vielen Branchen und Unternehmen (sogar solchen, von denen man es am wenigsten vermutet hätte) auf nahezu 100 Prozent anstieg. Ehemals langfristige ausgelegte Strategien für die Cloud-Einführung wurden auf wenige Wochen komprimiert. Die verbreitete Aussage, Covid-19 hätte die…

NEWS | KOMMUNIKATION | MARKETING

3 Gründe warum eine Webseite für Unternehmen unverzichtbar ist

Es ist fast nicht zu glauben, aber auch heutzutage gibt es noch zahlreiche Unternehmen und Betriebe, die über keine Webseite im Internet verfügen. Dabei ist es in Zeiten einer voranschreitenden Digitalisierung mittlerweile unverzichtbar geworden, dass Unternehmen auch eine Online-Präsenz besitzen. Eine aktuelle Umfrage ergab, dass nur circa 80 Prozent aller Unternehmen in Deutschland eine eigene…

NEWS | BUSINESS | DIGITALISIERUNG | KOMMENTAR

Hundertprozentige Telearbeit bleibt ein außergewöhnliches Modell

46 Prozent der Unternehmen in der Informationswirtschaft (kleine Betriebe eingeschlossen) rechnen dauerhaft mit mehr Home Office. Im verarbeitenden Gewerbe sind es 30 Prozent. Nach dem ersten Lockdown arbeitete jedoch jedes fünfte Team trotz Corona-Virus wieder komplett im Büro. Dies ist ein Indiz dafür, dass hundertprozentige Telearbeit in den meisten Fällen keine nachhaltige Dauerlösung darstellt. ADP,…

AUSGABE 11-12-2020 | NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM

Alles wird agil – auch Backup und Recovery: Wider besseres Wissen

Backup und Recovery trägt nicht unmittelbar zum Geschäftserfolg bei und wird daher oft als sekundär empfunden und auch so behandelt. Bis der Ernstfall eintritt. Mit agilem Backup lassen sich nicht nur alle Daten wiederherstellen, sondern auch komplette Infrastrukturen inklusive der aktuellen Konfigurationen.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Strategie des Self Securing und Self Healing – Cyberangriffen mit Automatisierung das Wasser abgraben

Cyberkriminelle bringen immer ausgefeiltere Methoden für ihre Attacken zum Einsatz. Immer gleich sind aber die Taktiken, derer sie sich dabei bedienen: Ausspähen, abwarten, Lücken identifizieren und ausnutzen. Die geeignete Waffe dagegen ist eine Kombination aus Self Securing und Self Healing, bei der Schwachstellen automatisch identifiziert, beseitigt und repariert werden. Das gelingt mit der Unterstützung von Automatisierung und maschinellem Lernen. IT-Teams können so schneller auf aktuelle Bedrohungen reagieren – und ihnen möglichst sogar zuvorkommen.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Sicherheit in den eigenen vier Bürowänden – Wie das Arbeiten im Home Office gelingen kann

Das Arbeiten im Home Office ist in den letzten Monaten immer mehr zum Standard geworden. Während viele Unternehmen ihren Mitarbeitenden schon länger einen flexiblen Büroalltag ermöglichten, mussten andernorts die technischen Gegebenheiten ad hoc geschaffen werden. Zahlreichen Unternehmen steht dieser Schritt noch bevor und er wird umso dringlicher, als ein Ende der Corona-Pandemie nicht abzusehen ist. Gelingen kann die Einführung des Home Office nur, wenn es eine annähernd gleichwertige Alternative zum Büroarbeitsplatz darstellt. »Auf Nummer sicher gehen« ist nicht nur oberstes Corona-Gebot, sondern auch im flexiblen Arbeitsalltag unverzichtbar.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

NEWS | PRODUKTMELDUNG

Mobile Briefmarke: Briefe einfach mit Ihrem Smartphone und einem Stift frankieren

Neues Produkt »Mobile Briefmarke« löst altes Handyporto ab. Deutsche Post und DHL bündeln Online-Angebot für Post- und Paketdienstleistungen in neuer »Post & DHL App«. Verbesserte Funktionalitäten und benutzerfreundlichere Darstellung. Ab sofort erhältlich im App-Store und Google Play Store. Briefe und Postkarten einfach und ohne Aufpreis mit App und Stift frankieren – das macht ab…

AUSGABE 11-12-2020 | NEWS | KOMMUNIKATION | LÖSUNGEN

Microsoft Teams richtig geplant und aufgesetzt – Stark im Team

Lösungen wie Teams von Microsoft kommen in Unternehmen aller Branchen immer besser an.Die Corona-Pandemie und das Ausweichen auf das Home Office haben den kollaborativen Werkzeugen einen zusätzlichen Pusch verliehen. Dabei geht es für die Mitarbeiter um weit mehr als nur die Integration von Chat, Video, Konferenzen und Telefonie. »manage it« hat sich mit Andreas Martin, Vorstand und CEO der FirstAttribute AG, darüber unterhalten, inwieweit kollaborative Lösungen wie Microsoft Teams das Zusammenarbeiten in und außerhalb von Unternehmen revolutionieren werden und welche Voraussetzungen dafür Unternehmen schaffen müssen.

TRENDS 2021 | NEWS | BUSINESS

Die Cloud-Office-Trends 2021 für mehr Unternehmenswachstum

Das Jahr 2020 hat Unternehmen vor enorme Herausforderungen gestellt. Nicht erst seit Covid-19 müssen Digitalisierungsstrategien endlich umgesetzt werden, um das Unternehmenswachstum zu fördern. Im kommenden Jahr zeichnen sich drei große Trends ab, welche vor allem kleine und mittelständische Unternehmen beschäftigen werden. Welche Themen das sind und wie sie sich auf das Unternehmenswachstum auswirken, erfahren Sie…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity Predictions: Cyberangriffe werden 2021 noch zielgerichteter

Steigende Zahlen bei Thread Hijacking, Whaling und von Menschen initiierter Ransomware. HP stellt seine Cybersecurity-Prognosen für das Jahr 2021 vor und prognostiziert, dass Sicherheitsbedrohungen in den kommenden zwölf Monaten weiter stark ansteigen werden. Besonderes Augenmerk gilt dabei von Menschen initiierter Ransomware, Thread Hijacking, unbeabsichtigten Insider-Bedrohungen, Kompromittierung von geschäftlichen E-Mails und Whaling-Angriffen. Die Prognosen der…