Missbrauch entführter Konten für umfangreiche Phishing-Angriffe.

Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das laterale Phishing.

Bei lateralen Phishing-Angriffen missbrauchen Cyberkriminelle kompromittierte Konten, um Phishing-Mails an eine Reihe von Empfängern zu senden, von engen Kontakten innerhalb des Unternehmens bis hin zu Geschäftspartnern anderer Unternehmen. Die Studie ergab, dass eines von sieben Unternehmen in den letzten sieben Monaten laterale Phishing-Angriffe erlebt hat.

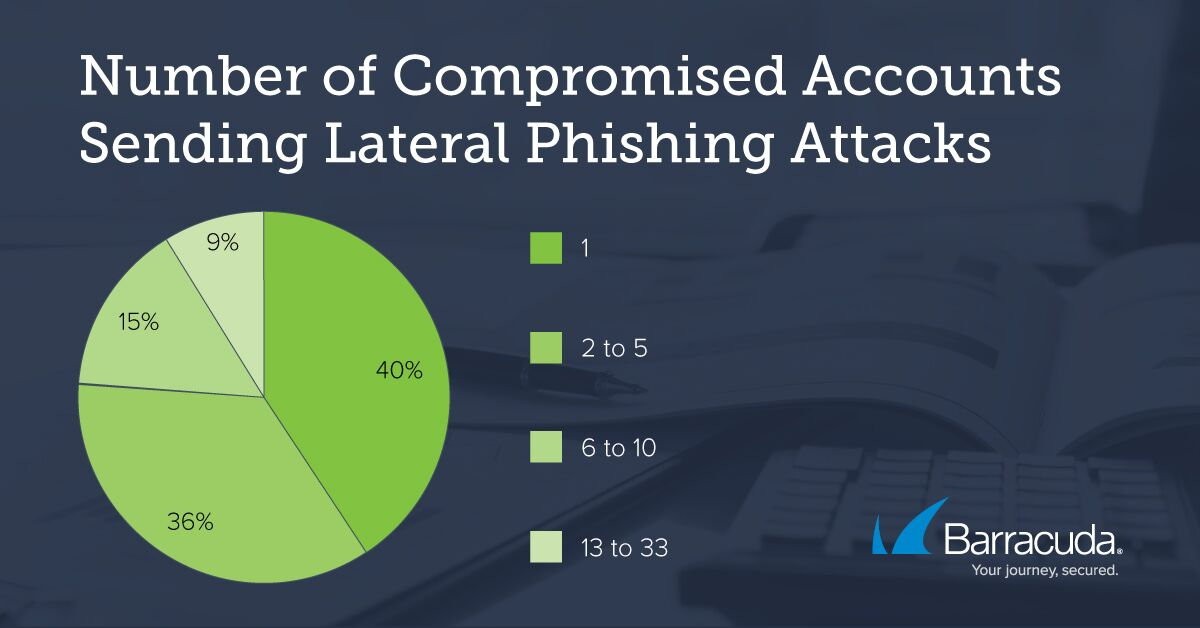

Von den Unternehmen, die von lateralem Phishing betroffen waren, fanden die Forscher bei 60 Prozent mehrere kompromittierte Konten (Grafik). Einige hatten Dutzende von kompromittierten Konten, die laterale Phishing-Angriffe auf weitere Mitarbeiterkonten sowie Benutzer in anderen Unternehmen starteten. Insgesamt identifizierten die Forscher 154 entführte Konten, die zusammen Hunderte von lateralen Phishing-E-Mails an mehr als 100.000 eindeutige Empfänger verschickten.

Einer der auffälligsten Aspekte dieser neuen Angriffsform ist die Reichweite der potenziellen Opfer. Während etwa 40 Prozent der Zielpersonen Mitarbeiter des gleichen Unternehmens waren, waren die restlichen 60.000 Empfänger private E-Mail-Adressen, etwa aus dem Kontaktbuch der gehackten Konten, sowie geschäftliche E-Mail-Adressen von Partnerorganisationen. Da diese Angriffe auf ein so breites Spektrum an Opfern von Unternehmensmitarbeitern, Adressbuchkontakten und externen Organisationen abzielen, führen sie zu einem immer größeren Reputationsschaden für das ursprünglich gehackte Unternehmen.

Wie Unternehmen sich gegen laterales Phishing schützen können

Es gibt drei wichtige Maßnahmen, die Unternehmen ergreifen können, um sich vor lateralen Phishing-Angriffen zu schützen:

- Sicherheitsschulung

Die Optimierung von Sicherheitsschulung und Aufklärung der Mitarbeiter über laterales Phishing trägt dazu bei, diese Bedrohung einzudämmen. Doch im Gegensatz zu herkömmlichen Phishing-Angriffen, die oft eine gefälschte E-Mail-Adresse verwenden, werden laterale Phishing-Angriffe von einem legitimen, aber kompromittierten Konto versendet. Daher entfällt die Anweisung an die Benutzer, die Absendereigenschaften oder die E-Mail-Header zu überprüfen, um einen gefälschten Absender zu identifizieren. Benutzer sollten stattdessen die URL von Links in jeder empfangenen E-Mail sorgfältig überprüfen, indem sie mit dem Cursor der Maus darüber gleiten, bevor sie draufklicken. Es ist wichtig, dass sie das tatsächliche Ziel eines Links kontrollieren und nicht nur den URL-Text, der in der E-Mail angezeigt wird.

- Fortschrittliche Erkennungstechnologien

Laterales Phishing stellt eine anspruchsvolle Entwicklung im Bereich der E-Mail-basierten Angriffe dar. Da diese bösartigen E-Mails von einem legitimen Konto stammen, sind sie selbst für geschulte und sachkundige Nutzer schwer zu erkennen. Unternehmen sollten deshalb in fortschrittliche Erkennungstechniken und -dienste investieren, die künstliche Intelligenz und maschinelles Lernen nutzen, um Phishing-E-Mails automatisch zu identifizieren.

- Zwei-Faktor-Authentifizierung

Schließlich ist eine der wichtigsten Maßnahmen, um das Risiko lateralen Phishings zu minimieren, die Verwendung einer starken Zwei-Faktor-Authentifizierung (2FA), etwa mithilfe einer 2FA-Anwendung oder eines hardwarebasierten Token, falls verfügbar. Nicht-Hardware-basierte 2FA-Lösungen sind zwar weiterhin anfällig für Phishing, können aber dazu beitragen, den Zugriff eines Angreifers auf kompromittierte Konten einzuschränken.

Social Engineering und die immer ausgefeilten Taktiken der Cyberkriminellen bleiben eine der größten Bedrohungen für die Unternehmenssicherheit. Doch durch die oben genannten Sicherheitsmaßnahmen kann das Risiko durch laterale Phishing-Angriffe erheblich eingedämmt werden.

Dr. Klaus Gheri, Vice President und General Manager Network Security bei Barracuda Networks

TRENDS SECURITY | NEWS | DIGITALISIERUNG | TRENDS 2018 | INFOGRAFIKEN | IT-SECURITY | SERVICES

Hacker bevorzugen einfache Angriffsmöglichkeiten wie Phising

Angreifer suchen zunehmend nach einfachen Wegen für ihre Angriffe auf IT-Infrastrukturen, Firmennetze und Rechner. Dazu gehört das Social Engineering: Hacker versuchen Zugang zu vertraulichen Daten, Geräten oder Netzwerken über den persönlichen Kontakt zu bekommen. Erfolgt diese Manipulation per E-Mail oder Telefon spricht man vom Phishing. Phishing war im zweiten Halbjahr 2017 die häufigste Bedrohung in…

NEWS | INFOGRAFIKEN | IT-SECURITY | TIPPS | WHITEPAPER

Analyse eines Cyberangriffs – die Bankenattacke der Carbanak-Gruppe im zeitlichen Verlauf

Experten der Bitdefender-Labs ist es gelungen, den zeitlichen Verlauf eines Angriffs der Carbanak-Gruppe vollständig zu rekonstruieren. Opfer war eine osteuropäische Bank. Die Rekonstruktion aller Aktivitäten der Attacke liefert wertvolle Erkenntnisse für die Sicherung kritischer Infrastrukturen und zeigt die Bedeutung von Endpoint-Security-Maßnahmen auf. Während die Infiltrierung des Netzwerks bereits nach 90 Minuten abgeschlossen war, bewegten sich…

NEWS | PRODUKTMELDUNG

Spam-E-Mail: Sicher durch die Fluten

Kombination aus Wachsamkeit und technischem Schutz schützt umfassender vor gefährlichen Spam-E-Mails. Wer kennt sie nicht, die E-Mail-Flut, die jeden Tag aufs Neue am Arbeitsrechner über einen hereinbricht. Dabei ist es mittlerweile eher der Fall, dass Angestellte die wichtigen E-Mails aus dem Meer an Spam herausfischen (müssen), als andersherum. »Bei Spamnachrichten muss zwischen Werbe-E-Mails und gefährlicher…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Beruf Hacker: Wie man ohne Hochschulstudium ein Master-Hacker wird

In diesem Jahr wurde Santiago Lopez, ein 19-jähriger Hacker aus Argentinien, zum weltweit ersten Bug-Bounty-Hacker, der mit Hacking 1 Million Dollar verdient hat. Dieses Ereignis wurde zu so etwas wie einem Meilenstein für die Hacker Community. Ganz offensichtlich gibt es ein nicht ganz geringes Ertragspotenzial für Hacker, die sich dem Ethical Hacking verschrieben haben, und…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS KOMMUNIKATION | DIGITALISIERUNG | IT-SECURITY| KOMMUNIKATION

Das sind die Spam-Top 10

China ist in Sachen Spam-Mails weltweit führend – das hat eine Auswertung von Kaspersky Lab ergeben. Demnach stammten im vergangenen Jahr 11,7 Prozent der Spam-Mails weltweit aus der Volksrepublik. An zweiter Stelle stehen die USA (9 Prozent), gefolgt von Deutschland (7,2 Prozent). Als Spam-Mail oder auch Junk-Mail werden E-Mails bezeichnet, die unverlangt und massenhaft zugesendet…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BUSINESS | IT-SECURITY | SECURITY SPEZIAL 3-4-2019

Cybercrime: Angreifer hinterlassen in jedem vierten Fall keinerlei Spuren

Jedes zweite deutsche Unternehmen verzeichnete Schäden durch Cyberangriffe in den vergangenen zwei Jahren. Ob Mittelstand oder Großkonzern – deutsche Unternehmen leiden unter geschäftsschädigenden Folgen von Cyberattacken. Eine aktuelle Studie von Kaspersky Lab [1], bei der europaweit IT-Entscheidungsträger in kleinen, mittleren und großen Unternehmen befragt wurden, zeigt: Im Laufe der vergangenen 24 Monate wurde fast…

NEWS | PRODUKTMELDUNG

Gebündeltes Expertenwissen für ganzheitliche IT-Sicherheit

Allgeier CORE betritt mit umfassendem Leistungsspektrum den Informationssicherheits- und IT-Markt. Die secion GmbH, die consectra GmbH und die Allgeier ONE AG haben sich zur Allgeier CORE GmbH zusammengeschlossen. Seit Ende Dezember gehört zum neu gegründeten Unternehmen auch die GRC Partner GmbH, die das Portfolio mit ihrer Compliance Management Software DocSetMinder sowie umfassendem Know-how im…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

Mangelnder Überblick und Kontrolle verringern die IT-Sicherheit in Unternehmen

90 Prozent der befragten deutschen CIOs and CISOs führten kritische Sicherheitsupdates aus Sorge vor möglichen Auswirkungen nicht durch. Weltweit halten sich CIOs und CISOs bei der Umsetzung relevanter Maßnahmen zurück, obwohl diese für die Widerstandsfähigkeit gegenüber Störungen und Cybergefahren entscheidend wären. 90 Prozent der befragten CIOs and CISOs in Deutschland führten ein wichtiges Sicherheitsupdate oder…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS 2018 | IT-SECURITY

Unternehmen sollten auf veränderte Bedrohungslandschaft reagieren

Deutlicher Anstieg von Phishing, Kryptowährungs-Mining und Business E-Mail Compromise im Jahr 2018. Bei den Cyberbedrohungen zeigt sich ein deutlicher Anstieg bei den Erkennungen von Kryptowährungs-Mining-Malware, Phishing-Versuchen und Angriffen mittels Business E-Mail Compromise. Ransomware-Angriffe nahmen hingegen drastisch ab. Das sind die Ergebnisse der Auswertung von Bedrohungsdaten von Trend Micro aus dem Jahr 2018 [1]. …

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

IT-Security-Studie 2019: Immer mehr Unternehmen planen für den IT-Notfall

90 Prozent der Unternehmen empfinden die Bedrohungslage als wachsend und stellen sich mit Notfallplänen darauf ein. Die Bedrohungslage im Bereich IT-Sicherheit steigt weiter an. Dies sagen 90 Prozent der befragten Sicherheitsexperten laut der Studie IT-Sicherheit 2019 [1] des eco – Verbands der Internetwirtschaft e. V. Die Unternehmen in Deutschland reagieren darauf mit Notfallplänen. 57 Prozent…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BLOCKCHAIN | IT-SECURITY

Cybersicherheit: 1.440 einmalige Schwachstellen pro Unternehmen

Cyberkriminelle setzten 2018 vermehrt auf Kryptojacking. Mehr als die Hälfte der Cyberangriffe waren keine Malware-basierten Angriffe; Zahl der Attacken auf geschäftliche E-Mail-Adressen gestiegen. IBM Security gibt die Ergebnisse des X-Force Threat Intelligence Index 2019 bekannt: Erhöhte Sicherheitsmaßnahmen und ein gestiegenes Bewusstsein gegenüber Cyberangriffen zwingen Cyberkriminelle dazu, ihre Angriffstechniken auf der Suche nach Profit zu…

TRENDS 2019 | NEWS | CLOUD COMPUTING | KÜNSTLICHE INTELLIGENZ

Trends 2019: Datenvirtualisierung, KI und Cloud

Maschinelles Lernen wird für Unternehmen ein Muss. Interaktive Datenkataloge um nach relevanten Datenbeständen zu suchen. Datenvirtualisierung spielt bei Multi-Location-Cloud-Architekturen eine zunehmend wichtige Rolle. Denodo, ein Unternehmen im Bereich der Datenvirtualisierung, hat für das Jahr 2019 drei Top-Tech-Trends identifiziert. Neben künstlicher Intelligenz und modernen Datenvirtualisierungs-Tools wird sich auch die Cloud neu erfinden. Maschinelles Lernen für…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

IT-Sicherheitsvorhersagen für 2019: Cyberangriffe werden immer ausgefeilter

Cyberkriminelle entwickeln neue Strategien, um auch die modernsten IT-Umgebungen anzugreifen. Cyberkriminelle werden sich an die veränderten IT-Landschaften von Unternehmen anpassen, wobei auch altbewährte Angriffsmethoden weiterhin Erfolg versprechen können. Die Cloud wird dabei besonders gefährdet sein. Das sind einige der IT-Sicherheitsvorhersagen für das Jahr 2019. Trend Micro warnt in seinen Sicherheitsprognosen für 2019 [1]…

TRENDS SECURITY | NEWS | TRENDS SERVICES | EFFIZIENZ | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY| SERVICES | TIPPS

Anstieg von Phishing-Kampagnen nahezu unvermeidbar

Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker. Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein. Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…