Backup und Recovery trägt nicht unmittelbar zum Geschäftserfolg bei und wird daher oft als sekundär empfunden und auch so behandelt. Bis der Ernstfall eintritt. Mit agilem Backup lassen sich nicht nur alle Daten wiederherstellen, sondern auch komplette Infrastrukturen inklusive der aktuellen Konfigurationen.

Das generelle Sicherheitsverständnis in Unternehmen hat einen enorm hohen Stellenwert erreicht und das Management fordert in nahezu allen Abteilungen, die entsprechenden Vorkehrungen zu treffen, um potenziellen Bedrohungen für ein Unternehmen zu begegnen. Neben der Prävention besteht das Ziel darin, den laufenden Betrieb vor und während der Ausführung der Notfallwiederherstellung zu ermöglichen (Business Continuity). Nun gibt es eher statische Bereiche, die einmal auf Sicherheit geprüft für Jahre in Ordnung sind. Die IT gehört allerdings nicht dazu, ganz im Gegenteil. Hier wird Agilität und Flexibilität großgeschrieben, um den Geschäftsbetrieb des Unternehmens – auch in Zeiten sich schnell ändernder Anforderungen – stets optimal zu unterstützen. Daher kommt insbesondere dem agilen Backup und Recovery eine besondere Bedeutung zu. Diese IT-Disziplin kann nicht nur das Überleben eines Unternehmens sichern, sie wird auch immer komplexer und gerät darüber hinaus durch die raschen Innovationszyklen zunehmend in den Fokus.

Aus Managementsicht trägt Backup und Recovery nicht unmittelbar zum Geschäftserfolg bei und wird daher in einigen Unternehmen als eine Disziplin zweiter Klasse behandelt. »Erst muss das Geschäft laufen und dann kümmern wir uns um die zweitrangigen Aufgaben«, so ist oft die Devise. Dieses Vorgehen ändert sich meist schnell, sei es aufgrund eines Systemausfalls oder aufgrund eines Cyberangriffs, bei dem Daten korrumpiert werden. Dann hat insbesondere die schnelle und lückenlose Datenrettung absolute Priorität. Glückwunsch den Unternehmen, die eine solche Krise weitgehend unbeschadet überstehen, da sie sich im Vorfeld bereits ein Backup- und Recovery-Konzept erarbeitet haben, das die individuelle Agilität in der IT des Unternehmens widerspiegelt. Für die meisten anderen heißt es leider: Pech gehabt.

Agiles Backup-Konzept. Eine agile IT benötigt auch ein agiles Backup- und Recovery-Konzept. Diese Aussage ist mit der Analogie einer Versicherung einfach zu untermauern. Eine Versicherung, die einmal für ein Haus abgeschlossen wurde, gilt exakt für den Zustand des Hauses zum Zeitpunkt des Versicherungsabschlusses. Nun gibt es aber im Laufe der Zeit Umbauten am Haus, etwa Solaranlagen oder einen Anbau. Im Schadensfall wird die Versicherung genau den Schaden am Haus begleichen, der in der Police abgedeckt ist – im Zweifel also das Haus oder Teile des Hauses zum Zeitpunkt des Vertragsabschlusses. Nicht inbegriffen sind beispielsweise die Solaranlage oder der Anbau, es sei denn, man hat die Police immer wieder den neuen Gegebenheiten angepasst. Und genauso verhält es sich mit Backup und Recovery. Aus dieser »Versicherung« lässt sich nur das wiederherstellen, was im Backup definiert ist.

Es gilt also das Backup in einen kontinuierlichen Optimierungsprozess einzubinden. Egal welche Änderung in der IT-Infrastruktur vorgenommen wird, sie hat immer Auswirkungen auf Backup und Recovery. Damit ist klar: Das Backup ist ein ständiger Begleiter aller IT-Spezialisten, ganz gleich ob für Netzwerk, Speicher, Security, Server oder auch externe Dienste wie zum Beispiel Microsoft Office 365 aus der Cloud. Mit agilem Backup haben Unternehmen die Sicherheit, dass nicht nur alle Daten wiederhergestellt werden können, sondern auch komplette Infrastrukturen inklusive der aktuellen Konfigurationen.

RTO und RPO = 0. Wunschkonzert oder Realität? Sicher ist, dass sowohl RTO (Recovery Time Objective) als auch RPO (Recovery Point Objective) zunehmend mehr gegen Null tendieren, um die Business Continuity eines Unternehmens zu gewährleisten. Will heißen: Ein Recover im Falle eines Systemausfalls sollte idealerweise überhaupt keine Zeit benötigen und es sollten gleichzeitig keine Daten durch ein zum Produktivbetrieb zeitlich verschobenes Backup verloren gehen.

Um sich diesem Idealzustand möglichst anzunähern, sollten die wichtigsten Systeme eines Unternehmens keinem klassischen Backup zugeführt, sondern mit Business-Continuity-Technologien gesichert werden. Damit lässt sich der RPO sehr nahe an die gewünschte Nullmarke annähern. Um die ständigen Veränderungen an den Daten möglichst Eins-zu-Eins in einem Backup wiederzufinden, ist die Zeit für den Backup-Vorgang das entscheidende Kriterium. Nötig sind ein hochleistungsfähiger Speicher und ein hochleistungfähiges Netzwerk, denn im Ernstfall ist die kritische Komponente das schnelle Backup – auf Systemen im hauseigenen Rechenzentrum oder in der Cloud. Backup hat also keineswegs nur mit Sekundär-Technologie zu tun, bei der man sich teure Online-Systeme sparen kann. Ganz im Gegenteil – wer die Option, alle Daten wiederherstellen zu können, für sein Unternehmen beansprucht, hat die Möglichkeit, mit geeigneten Technologien einer solchen Strategie gerecht zu werden.

Ähnlich verhält es sich mit dem RTO. Auch hier ist die Geschwindigkeit das entscheidende Maß. Es geht darum, die gesicherten Daten so schnell wie möglich wieder zur Verfügung zu haben – möglichst mit keiner Unterbrechung, also RTO gleich Null. Während beispielsweise Tape-Backup-Speicher ganz andere Vorteile haben, etwa beim Schutz gegen Ransomware, sind für ein möglichst geringes RTO Hochleistungskomponenten, also klassische Online-Speicher von Nöten. Ideal hierfür eignen sich virtuelle Backups, die alle Daten inklusive Konfiguration der Infrastruktur in eine virtuelle Umgebung spiegeln, die im Notfall einfach als Ersatzinfrastruktur gestartet wird und produktiv zur Verfügung steht. Dies kann sowohl im hauseigenen Rechenzentrum erfolgen oder in der Cloud. Die Cloud hat zusätzlich zu den technischen Vorzügen den Vorteil eines sehr geringen Capex (das heißt Investitionsausgaben für längerfristige Anlagegüter), was neben dem Management auch den Controller glücklich macht.

Kein agiles Backup und Recovery ohne Tests. »Ich hab mal eben dies und das neu konfiguriert.« ist ein klassischer Satz, bei dem es den Verantwortlichen für Business Continuity kalt den Rücken runterläuft. Meist bedeutet dieser Satz nämlich, dass die Arbeit im Rechenzentrum eben nicht ganzheitlich durchdacht und durchgeführt wurde. Eben solche schnellen Konfigurationen, gepaart mit vielen anderen, vielleicht besser geplanten Änderungen in der IT-Infrastruktur, müssen sich unmittelbar und sofort im Backup- und Recovery-Konzept widerspiegeln. Andernfalls ist ein Restore im Ernstfall nicht einmal der Mühe wert. Damit sich Unachtsamkeit oder unbemerkte Konfigurationsfehler nicht im Backup und Recovery widerspiegeln, sind kontinuierliches Monitoring und regelmäßige Tests die einzigen zuverlässigen Methoden, um eine erfolgreiche Wiederherstellung im Ernstfall zu garantieren. Und so kommt es plötzlich, dass eine ehemalige IT-Nischendisziplin zu einer Kernaufgabe mit entsprechendem Ressourcenaufwand im Datacenter avanciert. Ob das Know-how und die nötigen Ressourcen intern im Unternehmen vorgehalten werden sollen, ist Teil des individuellen Backup- und Recovery-Konzepts. Sicher ist allerdings meist: Spezialisierte Dienstleister können mit ihren Managed Services einen höheren und professionelleren Grad für das Monitoring und Testing liefern, als es eine IT-Abteilung mit begrenzten Budgets intern leisten könnte.

Die traurige Wahrheit mit hellem Licht am Horizont. Die Realität beweist, dass sich Unternehmen vielleicht der Brisanz von gutem oder idealerweise agilem Backup bewusst sind, jedoch gegen besseres Wissen handeln. Gerade in Zeiten, in denen vermehrt mit Systemausfällen durch Cyberkriminalität oder durch simple Systemausfälle zu rechnen ist, beachten oft nur solche Unternehmen die Wichtigkeit von Backup und Recovery, die bereits leidgeprüft einen schwierigen Restore-Prozess durchlaufen und diesen überstanden haben. Diese Tendenz untermauert auch eine IDG Studie. Laut den Ergebnissen wissen bis zu 19 Prozent der Unternehmensentscheider, vorrangig in den IT- und Fachbereichen, nicht, ob sie eine Cyber-Versicherung haben. Das ist erstaunlich in Zeiten, in denen laut einer Studie von Dell EMC 82 Prozent aller Unternehmen einen IT-Ausfall erlebt haben und jedes dritte zumindest einen Teil seiner Daten nicht wiederherstellen konnte.

Das Management, das heute, wie eingangs beschrieben, vielfach auf Risikoeinschätzung und -prävention setzt, hat häufig kein umfassendes Wissen über die möglichen Schutzmaßnahmen gegen Systemausfälle und Datenverluste. Klar muss sein, wo man sich die nötige Hilfe holt und die erforderlichen Budgets müssen dafür bereitstellt werden – sei es für interne Ressourcen oder für spezialisierte externe Dienstleister. Firmenpleiten gab es aufgrund von Datenverlusten schon viele. Mit einem agilen Backup- und Recovery-Konzept läuft man minimale Gefahr ebenfalls dazuzugehören.

Uli Schunk,

Uli Schunk,

Marketing Manager bei

MTI Technology

[1] IDG-Studie Cyber Security 2020: Die IT-Sicherheit braucht eine Neuorientierung – computerwoche.de

[2] https://www.delltechnologies.com/en-us/data-protection/gdpi/index.htm#scroll=off

Über MTI Technology:

Das Systemhaus MTI Technology GmbH (http://mti.com/de) ist seit über 30 Jahren auf Datacenter-Infrastrukturen, Cloud Solutions, Security und Managed Services spezialisiert. Mehr als 1.800 Kunden in Europa, darunter mittelständische und große Unternehmen, vertrauen auf die Expertise von MTI zur Speicherung, zum Schutz und zur Sicherung von Daten und Informationen – sowohl hersteller-, plattform- als auch applikationsübergreifend. Langjährige Partnerschaften mit führenden Herstellern bieten ein komplettes Portfolio zukunftssicheren Technologien und Lösungen. Zusätzlich bietet MTI einen bundesweiten 24/7-Business-Support und IT-Services zu allen aktuell verfügbaren Technologien und Lösungen.

Pressekontakt:

MTI Technology GmbH

Uli Schunk

Telefon: +49 6122 995 155

uschunk@mti.comChris Cross Relations

Christine Vogl-Kordick

Telefon: +49 89 38 15 66 00

christinevk@chriscrossrelations.de

Illustration: © Lightspring /shutterstock.com

677 Artikel zu „Backup Sicherheit“

NEWS | CLOUD COMPUTING | EFFIZIENZ | INFRASTRUKTUR | LÖSUNGEN | OUTSOURCING | RECHENZENTRUM | SERVICES

Das unsichtbare Sicherheitsnetz Cloud-Backup: Backup- und Disaster Recovery

Viele Unternehmen setzen auf eine Kombination verschiedener Backup-Lösungen, häufig über mehrere Standorte hinweg. Im Krisenfall macht es solch eine Strategie jedoch oft schwierig, Dateien zeitnah wiederherzustellen. Dagegen bieten Cloud-integrierte Lösungen einfaches Testen der Disaster-Recovery-Strategie und im Notfall die rasche Rückkehr zum Normalbetrieb. Daten sind für Unternehmen heute wertvolle Rohstoffe und müssen besser gesichert werden als…

TRENDS SECURITY

Kontinuierliche Verfügbarkeit, fortschrittliche Sicherheitssysteme und integrierte Backup- und Recovery

Starker Vertrauensmangel von Führungskräften in ihre IT-Infrastrukturen Überraschend geringes Selbstvertrauen in die Fähigkeit, ungeplante Ausfälle, Sicherheitslücken und Datenverlust zu vermeiden Nur 34 Prozent der deutschen Unternehmen haben Bedenken hinsichtlich der Zuverlässigkeit ihrer Infrastruktur und belegen damit den ersten Platz unter 16 Ländern 40 Prozent der befragten deutschen Unternehmen beklagen Umsatzverluste infolge von Sicherheitsvorfällen; durchschnittliche Verluste…

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Mehr als Sicherheit – Ein gemeinsamer Ansatz für flexible Cloud-Governance

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Sicherheit in den eigenen vier Bürowänden – Wie das Arbeiten im Home Office gelingen kann

Das Arbeiten im Home Office ist in den letzten Monaten immer mehr zum Standard geworden. Während viele Unternehmen ihren Mitarbeitenden schon länger einen flexiblen Büroalltag ermöglichten, mussten andernorts die technischen Gegebenheiten ad hoc geschaffen werden. Zahlreichen Unternehmen steht dieser Schritt noch bevor und er wird umso dringlicher, als ein Ende der Corona-Pandemie nicht abzusehen ist. Gelingen kann die Einführung des Home Office nur, wenn es eine annähernd gleichwertige Alternative zum Büroarbeitsplatz darstellt. »Auf Nummer sicher gehen« ist nicht nur oberstes Corona-Gebot, sondern auch im flexiblen Arbeitsalltag unverzichtbar.

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

AUSGABE 11-12-2020 | NEWS | INFRASTRUKTUR | SICHERHEIT MADE IN GERMANY | STRATEGIEN

Datensicherheit von der Edge über Core bis in die Cloud – Modernes Datenmanagement

Seit drei Jahrzehnten gibt Veritas den Weg vor, wie sicheres und Compliance-konformes Datenmanagement funktioniert. Das Herzstück ist dabei die Lösung NetBackup, die aktuell in Version 8.3 verfügbar ist und Unternehmen die Freiheit gibt, ihre Anwendungen und IT-Infrastruktur unabhängig von der darunterliegenden IT-Architektur noch ausfallsicherer zu betreiben.

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit ist Teil eines allgemeinen Nachhaltigkeitstrends in Unternehmen.

Cybersicherheit: 98 Prozent der Industrieunternehmen erachten Nachhaltigkeit als wichtig, knapp die Hälfte plant Einstellung eines Chief Sustainability Officers. Der Schutz vor Cyberbedrohungen, die die Gesundheit von Beschäftigten und Dritten beeinträchtigt, ist eine der dringlichsten Herausforderungen in Industrieunternehmen, wie eine aktuelle weltweite Umfrage von Kaspersky zeigt [1]. Fast alle Unternehmen (98 Prozent) glauben, dass eine Strategie…

NEWS | IT-SECURITY | TIPPS

Wie das Gesundheitswesen den Kampf um die Cybersicherheit gewinnen kann – drei Entwicklungen und vier Lösungsansätze

Nicht erst seit Covid und den jüngsten Ransomware-Attacken ist das Gesundheitswesen einer der dynamischsten Schauplätze von Cyberkriminalität Im Laufe der letzten Jahre haben sich nach Meinung von Vectra AI drei wesentliche Erkenntnisse über Cyberangriffe im Gesundheitswesen herauskristallisiert: Die wirkliche Bedrohung liegt bereits in den Netzwerken des Gesundheitswesens selbst in Form des Missbrauchs des privilegierten…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | IT-SECURITY | TIPPS

Wenn die Backup-Software selbst zum Trojaner wird

Zu den aktuellen Bedrohungen für die Datensicherheit und -verfügbarkeit gehört längst auch Ransomware. Eine gute Backup-Software gilt dabei als Schutzwall, als letzte Verteidigungslinie für die Daten. Dabei wird leicht übersehen, dass die Backup-Software selbst zu einem Einfallstor für den Missbrauch der Daten werden kann: Aus dem Schutzwall gegen Ransomware wird dann auf einmal ein…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Intrinsischen Sicherheitsansatz verwirklichen – Deutsche Unternehmen von immer ausgefeilteren Cyberangriffen betroffen

Vor allem KMUs sind aufgrund ihrer wertvollen digitalen Assets bei gleichzeitig geringeren Ressourcen für IT-Sicherheit häufig Ziel von Cyberkriminellen. Die Kommerzialisierung von Malware ermöglicht komplexe Angriffstechniken auf die die Unternehmen mit einer Vereinfachung der IT-Sicherheitsinfrastruktur antworten müssen.

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Ohne Unterstützung der Geschäftsführung keine Sicherheitskultur – Die menschliche Firewall

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Aktive Verteidigung des gesamten Unternehmens – Sicherheit beginnt mit Prävention

NEWS | INFRASTRUKTUR | IT-SECURITY

54 % der IT-Sicherheitsexperten sind von Überlastung oder Burnout bedroht

Beschäftigte in der IT und ganz besonders im Bereich Cybersicherheit sind chronisch überlastet. Dazu gibt es Studien aus unterschiedlichen Fachbereichen und Disziplinen. Laut dem jüngsten The Security Profession 2019/2020 Report des Chartered Institute of Information Security (CIISec) haben über die Hälfte (54 Prozent) der befragten IT-Sicherheitsexperten entweder selbst ihren Arbeitsplatz wegen Überarbeitung oder Burnout…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Mainframe-Umfrage 2020: Anpassen, Automatisieren und Sicherheit haben höchste Priorität

IBM Z ist entscheidend für den digitalen Erfolg. BMC hat die Ergebnisse des 15th Annual Mainframe Survey veröffentlicht. Sie zeigen eine starke Zustimmung für die Mainframe-Modernisierung, neue strategische Prioritäten und ein Erstarken der nächsten Generation von Mainframe-Talenten. Als größte Umfrage ihrer Art interviewt der jährliche Mainframe Survey über tausend Führungskräfte und Mainframe-Experten zu ihren Prioritäten,…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Gesundheitswesen: Nach tödlichem Vorfall im Düsseldorfer Krankenhaus empfehlen Sicherheitsforscher mehr Prävention

Ein kürzlich verübter Ransomware-Angriff, der maßgeblich zum Tod einer Frau im Krankenhaus beigetragen haben soll, hat die Bedeutung der Cybersicherheit im Gesundheitswesen dramatisch ins Blickfeld gerückt. Die Sicherheitsforscher von Malwarebytes analysieren im Folgenden die Cybersicherheitslage bei Gesundheitseinrichtungen und geben konkrete Ratschläge für mehr Sicherheit in diesem speziellen Bereich. Was ist im Düsseldorfer Krankenhaus genau…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Anstieg von Cyberangriffen belastet Sicherheitsexperten und führt zu höherem Stresslevel

Laut Statistischem Bundesamt fällt es Unternehmen in Deutschland immer schwerer, offene Stellen für IT-Experten zu besetzen. Mehr als zwei Drittel (69 Prozent) der Firmen berichteten von Schwierigkeiten, IT-Fachkräfte einzustellen. Hinzukommen die vielfach bestätigte massive Zunahme an Cyberangriffen weltweit – begünstigt durch die Corona-Pandemie und der damit in Verbindung stehenden Hauruck-Digitalisierung. Der Fachkräftemangel bleibt auch in…

NEWS | IT-SECURITY | TIPPS

Unveränderbare Backups – Effektive Strategie gegen immer raffiniertere Ransomware

Allein die Erwähnung von Ransomware reicht aus, um dem erfahrensten IT-Profi Schauer über den Rücken zu jagen. Ransomware-Angriffe nehmen in einem noch nie dagewesenen Ausmaß zu, ebenso wie der Grad ihrer Ausgereiftheit. Dazu gehören der Einsatz von Methoden zum Diebstahl von Zugangsdaten und mehrstufige Angriffe, die von einem einzigen anfänglichen Exploit an zu weitreichenden Störungen…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Sicherheitslücken in der Public Cloud

Mehr als die Hälfte der Unternehmen in Deutschland hat in den letzten zwölf Monaten Verdachts- oder Vorfälle der Datensicherheit in der Public Cloud registriert. Laut KPMG Cloud-Monitor 2020 ist der Anteil der Unternehmen mit bestätigten Vorfällen von 2018 auf 2019 um vier Prozent gesunken, allerdings haben im gleichen Zug mehr Public Cloud-Nutzer Verdachtsfälle geäußert. 2019…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud verändert alles –Auswirkungen von »as a Service« auf die Cybersicherheit

Auf die eine oder andere Art haben praktisch alle Unternehmen Berührungspunkte mit der Cloud, selbst wenn es vielen nicht unbedingt direkt bewusst sein mag. Je nach Art und Umfang der Cloud-Nutzung entstehen dadurch direkte Folgen für die Cybersicherheit, die Andreas Müller, Director DACH bei Vectra AI erläutert. Die Migration von Unternehmen in die Cloud…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Datensicherheit und Datenschutz: Das Vertrauen im Kundenservice gewinnen

Wie Unternehmen mit den Daten ihrer Kunden umgehen, bewerten Verbraucher in einer aktuellen Umfrage von Genesys. Aus dieser lässt sich klar herauslesen: Big Data und künstliche Intelligenz haben in den Contact Centern nur Erfolg, wenn der Mensch der Technik hinsichtlich Datensicherheit und Privatsphäre vertraut. Darin liegt eine Chance. Nach dem langen Corona-Lockdown beginnen viele…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | IT-SECURITY | STRATEGIEN

Security über das Netzwerk hinaus – Integration von Endgerätesicherheit in die Zero-Trust-Strategie

Während der Begriff »Zero Trust« sofort an Netzwerksicherheit denken lässt, geht eine richtige Zero-Trust-Strategie mittlerweile über das Netzwerk hinaus – wie Palo Alto Networks meint. Endpunkte spielen eine wichtige Rolle, da sie Daten auf der ganzen Welt speichern und auf sie zugreifen, was sie zu verwundbaren Einstiegspunkten für Cyberangreifer macht. Da auf Daten und Anwendungen…

NEWS | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

Waagen-Schmitt und ADE professionalisieren die IT-Security – Höhere Ausfallsicherheit zu kalkulierbaren Kosten

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Steigende Sicherheitsrisiken durch veraltete Netzwerkgeräte

Eine neue Studie zeigt die Cybersecurity-Risiken für Unternehmen durch die rasante Zunahme von Remote Working und veraltete Netzwerkgeräte. Laut NTT sind 48 % der Geräte in Unternehmen wegen verlängerter Wiederbeschaffungszyklen und dem Trend zu Multi-Cloud-Umgebungen veraltet oder technisch überholt. 2017 waren es nur 13 %. Der »2020 Global Network Insights Report« von NTT…

NEWS | IT-SECURITY | TIPPS

Industrielle IT-Sicherheit durch Home Office besonders gefährdet

Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen. Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: Neue Sicherheitslücke in Prozessoren entdeckt

Manipulation von Hardwarefunktionen ermöglicht gezielten Datendiebstahl. Verschiedene Forscherteams haben eine weitere gravierende Schwachstelle in aktuellen Prozessoren identifiziert und in Whitepapers beschrieben: Mittels einer neuen Angriffsmethode namens »Load Value Injection in the Line Fill Buffers« (LVI-LFB) können versierte Hacker gezielt Daten in Rechenzentren stehlen, ohne Spuren zu hinterlassen. Möglich wird die LVI-LFB-Attacke – wie auch…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM | SERVICES

CDP als Zukunft des Backups: Von periodisch zu kontinuierlich

Traditionelle Backup-Technologien stoßen an ihre Grenzen. Neue Backup-Ansätze wie CDP helfen dabei Verfügbarkeit zu jeder Zeit zu gewährleisten. Backup ist seit gut 35 Jahren ein wesentlicher Bestandteil der IT-Infrastruktur. Doch während sich die Datenmenge selbst und die gesamte IT-Landschaft dramatisch verändert haben, ist die Backup-Technologie im Wesentlichen gleichgeblieben. In den weniger ausgelasteten Zeiten werden…

NEWS | INFRASTRUKTUR | KOMMUNIKATION | TIPPS

SD-WAN: Lassen sich Sicherheit und Agilität kombinieren?

Die Digitalisierung verändert Rahmenbedingungen für die Wirtschaft – und gleichzeitig die Art und Weise, wie Angestellte arbeiten. So ergeben sich verschiedene interne und externe Herausforderungen; Unternehmen müssen agil sein und Mitarbeitern durch neue Technologien eine flexible Arbeitsweise ermöglichen. Dabei darf die Sicherheit aber nicht zu kurz kommen. Software-Defined Wide Area Networks (SD-WAN) können dabei helfen…

NEWS | BUSINESS | IT-SECURITY | STRATEGIEN | TIPPS

Fünf Regeln zur Bewältigung einer Cybersicherheitskrise: Vorstände und Verantwortliche unter Druck

Das aktuelle Allianz Risk Barometer 2020 – als weltweit größte Risikostudie – hat kritische Geschäftsunterbrechungen, die durch Cybersicherheitsverletzungen verursacht werden, als das größte Risiko für Unternehmen erkannt [1]. »Wann man von einer Cybersicherheitskrise betroffen sein wird, lässt sich nie vorhersagen. Unternehmen können aber Zeit gewinnen, indem sie einen gut einstudierten und effektiven Cyber-Resiliency-Plan aufstellen, der…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Systemsicherheit: 3 Phasen der Malware-Abwehr

Die Welt der Malware ist ein weites Feld und es erweitert sich stetig. Ransomware ist in der Regel eine der am häufigsten diskutierten Formen von Malware. Nicht zuletzt, weil es sich um eine Art von Malware handelt, die sich selbst bemerkbar macht. Die meisten anderen Schadprogramme setzen sehr viel Aufwand dahinter, ihre Erkennung aktiv zu…

NEWS | IT-SECURITY | KOMMENTAR

Unsicher sicher: Ein falsches Gefühl von Sicherheit und was es bewirkt

Von Tyler Reguly, Tripwire. Heute findet der mittlerweile 14. Europäische Datenschutztag statt. Wie immer seit seiner Einführung im Jahr 2007 am 28. Januar. Man kommt also nicht umhin, einmal mehr über Sicherheit, oder genauer gesagt, über den Mangel daran, nachzudenken. Sicherheit ist ein interessantes Thema, das uns von unserer Geburt bis zu unserem…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: Cybersicherheit ist wichtiger Faktor im neuen Geschäftsgeheimnisgesetz

Im Gesetz zum Schutz von Geschäftsgeheimnissen, das im April 2019 in Kraft getreten ist, wird die Ergreifung »angemessener Geheimhaltungsmaßnahmen« zum Schutz von unternehmensinternem Know-how definiert. Unternehmen müssen nun, um Anspruch auf Unterlassung oder Schadensersatz geltend machen zu können, zur Sicherung ihrer Geschäftsgeheimnisse proaktiv Maßnahmen ergreifen. Diese zielen zu einem großen Teil auf die Erhöhung…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | STRATEGIEN

Das Datenchaos ordnen: Mit neuer Datenkultur Sicherheit und Effizienz für Unternehmen heben

Unstrukturierte Daten benötigen nicht nur Speicherplatz – sie sind ein echter Kostenfaktor und stellen ein Sicherheitsrisiko dar. Unternehmen brauchen deshalb eine Strategie, wie sie mit ihren Dateien nachhaltig umgehen können. Dazu gehört zum einen, die alten Datenberge abzubauen. Software kann dabei eine wertvolle Unterstützung bieten. Noch wichtiger ist es aber, eine Datenkultur aufzubauen, so dass…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Fünf Trends, die 2020 für den Sicherheitssektor von Bedeutung sind

Besonders zu Beginn eines Jahres schweift der Blick gerne in die Zukunft, um Themen, Entwicklungen und Tendenzen zu prognostizieren. Dezentrale Datenverarbeitung in der KI und Cybersecurity sind laut Axis Communications zwei der wichtigsten Themen, die für die Netzwerk-Video-Branche 2020 von Bedeutung sind. Trend 1: Dezentrale Datenverarbeitung Seit einiger Zeit ist eine wachsende Dynamik in…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS 2020

IT-Trends 2020: Daten-DNA, Datenschutz, Mikrorechenzentren, Backup-Strategien und Container

Fünf Trends drücken dem kommenden Jahr 2020 aus IT-Sicht einen Stempel auf. Sascha Oehl, Director Technical Sales bei Veritas Technologies, erläutert, inwiefern sich IT-Entscheider verstärkt mit maschinellem Lernen und künstlicher Intelligenz, der Daten-DNA sowie Edge-Computing und Containern auseinandersetzen müssen. Automatismen für die Daten-DNA Es ist fast schon so universell gültig wie ein physikalisches Gesetz…

NEWS | IT-SECURITY | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019

Sicherheit braucht mehr Geschwindigkeit

Unternehmen und Behörden sind einfach zu langsam. Sie brauchen im Durchschnitt ganz sechs Tage einen Eindringling in ihren Netzwerken zu entdecken, die Schwere des Angriffs auszuwerten und die Schäden zu beheben. Die Folge: Vier von fünf Unternehmen waren im letzten Jahr nicht in der Lage Cyberangreifern den Zugriff auf die Zieldaten zu verwehren. Es gibt…

NEWS | IT-SECURITY | RECHENZENTRUM | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019

Genickbruch Datenmanagement – Schutz und Sicherheit im Rechenzentrum

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Neun Prognosen zur Cybersicherheit im Jahr 2020

Egal ob EU-Institutionen, nationale Regierungen, internationale Unternehmen oder auch die Mitglieder der Weltwirtschaftsforums: Als Berater rund um Cybersicherheit ist Greg Day, VP und Chief Security Officer (EMEA) von Palo Alto Networks ein gefragter Experte. Er beantwortet heute eine aktuelle Frage: Wie werden die kommenden Herausforderungen und Chancen für IT-Sicherheit in 2020 aussehen? KI wird…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sicherheit in der Cloud: Darauf sollten Unternehmen heute achten

Die Cloud bietet zahllose Vorteile, auf die heute kaum mehr ein Unternehmen verzichten kann. Wer sich jedoch für den Schritt in die Cloud entscheidet, sollte sich im Vorfeld vor allem mit einem Thema auseinandersetzen: der Sicherheit. Die meisten denken dabei wohl zuerst an entsprechende Softwarelösungen. Wirkliche Sicherheit in der Cloud lässt sich jedoch nur über…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

PDFex: Sicherheitsrisiko verschlüsselte PDF-Dateien?

Bochumer Forschungsgruppe veröffentlicht unter dem Namen PDFex eine Sicherheitslücke bei verschlüsselten PDF-Dateien. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) äußert sich in einer Vorinformation dazu. Für wen bestehen welche Risiken und wer ist betroffen? Zudem werden Alternativen für Organisationen mit besonderen Sicherheitsanforderungen aufgezeigt. Net at Work GmbH, der Hersteller der modularen Secure-Mail-Gateway-Lösung…

NEWS | BUSINESS | EFFIZIENZ | IT-SECURITY

Firmeninterne IT-Sicherheitsteams halbieren Kosten eines Sicherheitsvorfalls

Folgekosten von Cyberattacken im Vergleich zum Vorjahr auf 1,41 Millionen US-Dollar gestiegen; mit SOCs nur 675.000 US-Dollar. 34 Prozent der Unternehmen mit Datenschutzbeauftragten, die von einem Datenverstoß betroffen waren, erlitten keine finanziellen Verluste. Mit der Einführung eines internen IT-Sicherheitsteams lassen sich die durchschnittlichen Kosten eines Cybersicherheitsvorfalls deutlich reduzieren: So schätzen Unternehmen, die über ein…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Markt für E-Mail-Sicherheit boomt, da sich Cyberangriffe häufen und Unternehmen zunehmend Cloud-Mailboxen nutzen

Für integrierte Lösungen, die mit mehrstufigen, komplexen Angriffen umgehen können, werden erhebliche Wachstumschancen bestehen, so Frost & Sullivan. E-Mail ist zum bevorzugten Medium für die Verbreitung von Malware und Malware-freien Angriffen geworden, und Hacker haben begonnen, Social-Engineering-Techniken für das Vorgeben, jemand anders zu sein, und andere Formen von Täuschung und Betrug einzusetzen. Die ständig wachsende…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR | EDITORIAL | AUSGABE 5-6-2019

Sicherheit kostet

Erinnern Sie sich an Equifax? Die Kreditauskunftei wurde 2017 Opfer einer der größten Datenschutzverletzungen aller Zeiten. Daten von rund 145 Millionen US-Verbrauchern als auch von Millionen von Menschen aus anderen Ländern wurden kompromittiert. Auch zwei Jahre nach der Datenschutzverletzung spürt Equifax die Auswirkungen seiner Mängel in der Cybersicherheit. Die Ratingagentur Moody’s hat das Unternehmen im…

NEWS | SICHERHEIT MADE IN GERMANY | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Unwissenheit beim Thema Datensicherheit – Sorgsamer mit Daten umgehen

NEWS | BUSINESS PROCESS MANAGEMENT | INFRASTRUKTUR | IT-SECURITY

RPO, RTO und Backup verstehen – Kennzahlen und Kriterien von Datensicherung

Da Unternehmen vermehrt auf geschäftskritische IT-Dienste angewiesen sind, sind Infrastruktur und Anwendungen nach Meinung von Rubrik zu wichtigen strategischen Imperativen geworden. Der junge Anbieter von Cloud Data Management fordert mehr Aufklärung. »Ausfallzeiten und Datenverluste können enorme geschäftliche und finanzielle Auswirkungen haben, die mit einer effektiven Datensicherungsstrategie zwingend minimiert werden müssen«, erklärt Roland Stritt, Director…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | TIPPS

Cloud Security: Sechs Maßnahmen für effektive Cloud-Sicherheit

Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche. Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | PRODUKTMELDUNG | RECHENZENTRUM | SERVICES

Totes Kapital beleben: Intelligente USV-Anlage senkt Kosten und erhöht gleichzeitig die Versorgungssicherheit

Niedrigere Investitions- und Betriebskosten für Betreiber von Rechenzentren. Im Jahr 2017 verzeichnete die Bundesnetzagentur eine durchschnittliche Versorgungsunterbrechung von lediglich 15 min je angeschlossenem Stromverbraucher. Trotz dieser geringen Dauer müssen sich Rechenzentren ganzjährig und rund um die Uhr gegen einen Stromausfall absichern, um größeren Schäden und Datenverlusten vorzubeugen. In der Folge bleiben die dafür eingesetzten…

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM | TIPPS

Sicherheit in der Cloud: Herausforderungen bei Cloud-First-Strategie bewältigen

Die heutige vernetzte Welt basiert auf der Datenzugänglichkeit von überall, zu jeder Zeit und auf jedem Gerät. Die Geschwindigkeit und Agilität, die mit Hosting-Diensten und -Anwendungen in der Cloud einhergeht, sind für den Erfolg zentral. Die damit verbundenen Vorteile haben Unternehmen in den letzten Jahren gezwungen, zumindest einige und in manchen Fällen sogar alle ihre…

NEWS | IT-SECURITY | TIPPS

Tatort Diensthandy: Datensicherheitsrisiken bedenken

Smartphones zählen mittlerweile auch im Job zum Alltag – sei es für das Verfassen einer E-Mail zwischendurch oder zur kurzfristigen Terminabsprache. Doch spätestens seitdem die Medien darüber berichtet haben, dass einige Unternehmen Mitarbeitern die Nutzung von WhatsApp aufgrund der EU-Datenschutzgrundverordnung, kurz EU-DSGVO, verbieten, wissen viele, dass die dienstliche Nutzung von Handys datenschutzrechtliche Gefahren birgt. »Bei…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Europäische Unternehmen ignorieren beim Daten-Backup die Cloud

Daten, Daten, Daten! Nur wohin damit, wenn es um deren Schutz geht? Die Cloud scheint bei europäischen Unternehmen kein adäquate Backup-Lösung zu sein. Sie vertrauen in der Mehrheit immer noch ganz traditionell auf Plattformanbieter wie Microsoft, um ihre Daten zu schützen. So offenbart es eine aktuelle Studie von Barracuda Networks, die die Antworten von 432…

NEWS | PRODUKTMELDUNG

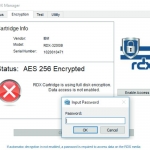

FIPS 140-2-Validierung: Sicherheitszertifikat für RDX-Verschlüsselung

Overland-Tandberg, Spezialist für Datenmanagement-, Backup- und Archivierungslösungen, hat die Hardwareverschlüsselung PowerEncrypt für RDX-Wechselplatten erfolgreich nach dem bedeutenden US-Sicherheitsstandard FIPS 140-2 validieren lassen. Produkte mit der begehrten FIPS 140-2-Validierung gelten als »vertrauliche« Produkte und stehen weltweit als Ausdruck von Datensicherheit und -integrität. In Europa gewährleistet FIPS 140-2 Verschlüsselungsstandards nach EU-DSGVO. Die FIPS 140-2-validierte Verschlüsselung ist…

NEWS | IT-SECURITY | RECHENZENTRUM

Datenmanagement: Schutz und Sicherheit im Rechenzentrum

Egal ob infolge von Hardware- oder Softwarefehlern, menschlichem Versagen oder einem Viren- oder Hackerangriff, die Gründe für einen möglichen Datenverlust in Unternehmen sind vielfältig. Doch noch immer realisieren viele nicht die Gefahr eines Datenausfalls oder -verlustes. Der IT-Sicherheitsspezialist Datarecovery aus Leipzig hat Ende 2018 in einer Studie herausgefunden, dass 29 Prozent der Unternehmen ihre Daten…

NEWS | TRENDS SECURITY | FAVORITEN DER REDAKTION | TRENDS 2019 | IT-SECURITY | SERVICES | TIPPS

Sicherheitstipps gegen Datenverlust und Identitätsdiebstahl

Jeder zweite Internetnutzer ist nach einer jüngsten Umfrage des Branchenverbandes Bitkom inzwischen von Cyberkriminalität betroffen: »Datendiebstahl, Identitätsklau, Beleidigung oder Betrug: Kriminelle finden zunehmend Opfer im Internet. Jeder zweite Internetnutzer (50 Prozent) war im vergangenen Jahr Opfer von Cyberkriminalität. Am häufigsten klagen Onliner über die illegale Verwendung ihrer persönlichen Daten oder die Weitergabe ihrer Daten an…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | FAVORITEN DER REDAKTION | TRENDS 2019 | IT-SECURITY | SICHERHEIT MADE IN GERMANY

Kaum Verständnis für und wenig Wissen über Cybersicherheit

30 Prozent der Mitarbeiter in deutschen Unternehmen verwenden berufliche Geräte zum Online-Shopping oder andere Freizeitaktivitäten. 70 Prozent sehen darin kein Sicherheitsrisiko. 53 Prozent halten illegale Downloads nicht für ein Sicherheitsrisiko. Nicht einmal jeder fünfte Mitarbeiter (17 Prozent) erhält Schulungen zum Thema Sicherheit. Beim Thema Cybersicherheit herrscht bei Arbeitnehmern in Deutschland offenbar noch großer…

NEWS | IT-SECURITY | LÖSUNGEN

Ein Backup für Insektengitter

Es ist die Natur des Menschen, sich vor Ungemach zu schützen und so konstruiert, baut und vertreibt die Spengler und Meyer GmbH, besser bekannt unter »Die Muggergittermacher«, als eines der erfolgreichsten Unternehmen seiner Branche, Insektenschutzgitter für private Haushalte und Geschäftsgebäude. Seit fast 30 Jahren schützt das Unternehmen dadurch Menschen vor lästigen Fliegen oder Insektenstichen bei…

NEWS | INFRASTRUKTUR | AUSGABE 11-12-2018

Eigenverantwortung bei der Datensicherung – Das Backup wird demokratisch

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Schwachstellen aufspüren: Größte Studie zur Informationssicherheit im Mittelstand

Angaben von 3.000 am VdS-Quick-Check teilnehmenden Unternehmen belegen: KMU sind immer noch unzureichend gegen Cyberangriffe abgesichert. Schwachstellenanalyse ergibt den gravierendsten Verbesserungsbedarf im Themenblock »Management der IT-Sicherheit«. Vorteil für die Mittelständler: insbesondere in den am schlechtesten bewerteten Absicherungsfeldern erzielen schon einfache Maßnahmen eine hohe Schutzwirkung. Medienberichte über IT-Attacken nicht nur auf Unternehmen sind fast schon…