Sicherheitsverantwortung in der Cloud durch Shared-Responsibility-Modell: Unternehmen tragen als Kunden Eigenverantwortung für kritische Bereiche.

Die zunehmende Nutzung von Public-Cloud-Ressourcen macht es erforderlich, dass Unternehmen ihre Sicherheitsverantwortung ernster nehmen. Basierend auf dem Modell der geteilten Sicherheitsverantwortung von Anbieter und Kunde ergeben sich einige entscheidende Anforderungen an zuverlässige Cloud-Sicherheit. Sechs grundlegende Maßnahmen für effektive Cloud-Sicherheit helfen das Sicherheitsniveau zu steigern.

In traditionellen lokalen Systemen sind Unternehmen für die Sicherheit verantwortlich – von den physischen Standorten über die Hardware, das Betriebssystem, das Netzwerk und die Anwendungen. In der Public Cloud – sowohl im Falle von Infrastructure- als auch Platform-as-a-Service – wird die Sicherheitsverantwortung zwischen dem Cloud-Service-Provider und dem Unternehmenskunden geteilt. Dem Anbieter obliegt die Sicherheit der physischen Schicht und der Infrastrukturaspekte der Cloud sowie der von ihm angebotenen Rechen-, Speicher-, Datenbank-, Netzwerk- und Anwendungsdienste. Der Kunde ist für die Sicherheitskonfiguration seiner eigenen Betriebssysteme, den Netzwerkverkehr und die Firewall-Einstellungen sowie alle Sicherheitseinstellungen der eigenen Systeme, die für die Verbindung zur Cloud verwendet werden, verantwortlich. Die Sicherheitsexperten von Palo Alto Networks haben daraus sechs grundlegende Maßnahmen abgeleitet.

- Klassifizierung von Anwendungen und Daten

Geschäftsführung und Sicherheitsverantwortliche sollten sich fragen, welche Anwendungen und Daten vorliegen, die für den Betrieb des Unternehmens entscheidend sind: Welche kompromittierten Anwendungen und Daten würden dazu führen, dass Führungskräfte, Aktionäre oder Kunden betroffen wären? Welche Daten könnten, wenn sie abhandenkommen, die Fähigkeit zur Geschäftstätigkeit oder die Wettbewerbsstärke beeinträchtigen? Die Offenlegung welcher Daten würden die Regulierungsbehörden auf den Plan rufen und möglicherweise zu Geldbußen oder Sanktionen zu führen? Vertrauliche Geschäftsdaten und staatlich regulierte Daten müssen als kritisch eingestuft und geschützt werden.

- Anwendungssicherheit im Auge behalten

Angreifer zielen oft auf Schwachstellen in Webanwendungen ab. Um zu gewährleisten, dass Anwendungen frei von Softwareschwachstellen sind, empfiehlt Palo Alto Networks, aktiv nach Schwachstellen zu suchen, die Sicherheitsrisiken bergen. Wenn es sich bei den Anwendungen um Open-Source- oder Standard-Anwendungen handelt, gilt es sicherzustellen, dass regelmäßig Patches durchgeführt und kritische Sicherheitsmängel sofort behoben werden. Für die Erstellung der Anwendungen sollten Entwickler in der Nutzung sicherer Codierungspraktiken geschult sein und die Anwendungen kontinuierlich auf mögliche Fehler überprüfen. Anleitungen zum Starten eines Anwendungssicherheitsprogramms liefert beispielsweise das Open Web Application Security Project (OWASP).

- Benutzeridentitäten und Zugriff unter Kontrolle bringen

Unternehmen sollten Prozesse zur Verwaltung ihrer Benutzeridentitäten bereitstellen. Dazu gehört, zu wissen, wer die Benutzer sind, welche Jobrollen sie haben und auf welche Anwendungen und Ressourcen sie zugreifen dürfen sollten. Es ist wichtig, den Zugang auf diejenigen Mitarbeiter zu beschränken, die einen angemessenen Bedarf an diesen Ressourcen haben. Wenn sich die Rollen dieser Personen ändern, gilt es entsprechend deren Zugang zu ändern. Wenn jemand aus irgendeinem Grund das Unternehmen verlässt, wird ihm der Zugang entzogen. Dies ist eine der wichtigsten Maßnahmen, um ein gutes Sicherheitsniveau aufrechtzuerhalten, aber auch einer der Bereiche, die so oft übersehen werden.

- Erstellen und Verwalten von Richtlinien und Konfigurationen

Es ist wichtig, Richtlinien für Sicherheitsprüfungen, Einstellungen und Konfigurationsebenen für alle Systeme, Workloads und Anwendungen festzulegen. Wie bei Schwachstellenüberprüfungen kommt es in erster Linie darauf an, veraltete Systeme zu finden und dann zu checken, ob die Systeme gemäß den Richtlinien konfiguriert und ausgeführt werden.

- Was automatisierbar ist, sollte automatisiert werden

Wenn es eine Sicherheitsaufgabe gibt, die durch Skripte automatisiert oder kostengünstig an einen Anbieter von Sicherheitsservices übertragen werden kann, sollte dies geschehen. Dieses E-Book bietet einige hilfreiche Tipps. Handelt es sich um ein kleineres Unternehmen, lassen sich die Empfehlungen größengerecht skalieren, aber die Regeln bleiben ähnlich.

- Reaktionsbereitschaft gewährleisten

Natürlich ist es wichtig, ständig auf der Suche nach Sicherheitsmängeln im Unternehmen zu sein, aber viele Unternehmen machen sich leider nicht die Mühe, darüber nachzudenken, was als nächstes kommt: die Behebung. Wenn Sicherheitsverantwortliche anfangen, nach Schwachstellen zu suchen, was wird das Unternehmen tun, um diese zu beheben? Wenn Verstöße gegen die Richtlinieneinhaltung festgestellt werden, wie kann diese Lücke schnell geschlossen werden? Palo Alto Networks empfiehlt Unternehmen, über diese Fragestellungen nachzudenken und zu planen, um im Ernstfall reaktionsbereit zu sein und gezielt und effektiv vorgehen zu können.

Diese sechs grundlegenden Aspekte der Cloud-Sicherheit sind nicht als umfassendes Maßnahmenpaket gedacht. Sie sind ein Ausgangspunkt, um die Weichen in Richtung eines effektiven Cloud-Sicherheitsprogramms zu stellen. Weitere Details hierzu werden unter anderem auf dem Cloud Security Summit in Frankfurt erläutert.

2448 search results for „Cloud Sicherheit“

NEWS | IT-SECURITY | PRODUKTMELDUNG

Rohde & Schwarz Cybersecurity und Utimaco bieten hardwaregestützte Sicherheit in der Cloud

Mit der Kombination von R&S Trusted Gate des IT-Sicherheitsexperten Rohde & Schwarz Cybersecurity und dem High-Security-Modul von Utimaco bieten die beiden Unternehmen jetzt auch hardwaregestützte Sicherheit in der Cloud. Kryptografisches Material kann separat in einem Hardware-Sicherheitsmodul generiert werden. Somit steht den Kunden zukünftig auch eine zusätzliche Hardwareoption zur Einhaltung höchster Sicherheitsanforderungen mittels R&S Trusted Gate…

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM | TIPPS

Sicherheit in der Cloud: Herausforderungen bei Cloud-First-Strategie bewältigen

Die heutige vernetzte Welt basiert auf der Datenzugänglichkeit von überall, zu jeder Zeit und auf jedem Gerät. Die Geschwindigkeit und Agilität, die mit Hosting-Diensten und -Anwendungen in der Cloud einhergeht, sind für den Erfolg zentral. Die damit verbundenen Vorteile haben Unternehmen in den letzten Jahren gezwungen, zumindest einige und in manchen Fällen sogar alle ihre…

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 1-2-2019

IT-Sicherheitsprognosen 2019 – Fokus auf die Cloud

Im Jahr 2019 werden Cyberkriminelle neue innovative Wege beim Ausnutzen von Sicherheitslücken finden. Sie werden weiterhin IoT-Geräte auf ihrem Radar haben und außerdem in der Cloud nach neuen Möglichkeiten suchen, um gefährdete Anwendungen angreifen zu können. Unternehmen sollten daher daran arbeiten, effektivere Sicherheitslösungen einzusetzen, die aber auch ihr Budget nicht überfordern.

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Datensicherheit in der Cloud: Best Practices gegen Man-in-the-Cloud-Attacken

Das Nutzen von Cloud-Services gehört für die Mehrheit der Unternehmen längst zum festen Bestandteil der IT-Strategie. Die Möglichkeit des Datenzugriffs jederzeit und überall bringt zahlreiche Vorteile mit sich, allen voran verbesserte Flexibilität und erhöhte Produktivität. Die gestiegene Popularität dieser Dienste ist jedoch von böswilligen Akteuren nicht unbemerkt geblieben, was neue Arten von Cyberangriffen hervorgebracht hat.…

TRENDS SECURITY | NEWS | CLOUD COMPUTING | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM | SERVICES

Die 5 häufigsten Bedenken hinsichtlich der Public-Cloud-Sicherheit

Wer ist eigentlich für die Sicherheit in der Public Cloud verantwortlich? Keine leichte Frage. Vor allem, weil Sicherheitsverletzungen weitreichende Folgen nach sich ziehen können. Aus Sicht von Rackspace sind dies die 5 häufigsten Bedenken von Unternehmen, wenn es um die Public-Cloud-Sicherheit geht: 1) Schützen Amazon, Microsoft und Google meine Cloud nicht? Die Cloud-Sicherheit besteht…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2018 | IT-SECURITY | SERVICES

Europas Unternehmen haben Nachholbedarf in Sachen Cloudsicherheit

Nutzung von Cloudanwendungen deutlich gestiegen. Office 365 und AWS auf dem Vormarsch. Eine aktuelle Studie liefert einen Überblick zur Nutzung von Cloudanwendungen in Europa [1]. Untersucht wurden dafür 20.000 Unternehmen in Deutschland, Frankreich, den Niederlanden, Italien, Spanien und Großbritannien. Während die Nutzung von Office 365 mit 65 Prozent einen neuen Rekordwert erreicht hat, lässt…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | SERVICES | STRATEGIEN

Die Vorteile ausgereifter Cloud-Sicherheitsstrategien

Ein neues Cloud-Security-Maturity-Model mit Benchmarks bietet Unternehmen Orientierung bei der Nutzung von nicht-IT-geführten Cloud-Services. Erfahrene Unternehmen haben doppelt so wahrscheinlich einen Cloud-Security-Architekten eingestellt wie andere Unternehmen. Netskope stellt den neuen »The Maturity of Cloud Application Security Strategies«-Report vor, in dem die Enterprise Strategy Group (ESG) im Auftrag von Netskope die geschäftlichen Vorteile der Nutzung…

NEWS | TRENDS CLOUD COMPUTING | BUSINESS INTELLIGENCE | CLOUD COMPUTING | TRENDS GESCHÄFTSPROZESSE | DIGITALE TRANSFORMATION | TRENDS SERVICES | EFFIZIENZ | TRENDS 2018 | INFOGRAFIKEN | KÜNSTLICHE INTELLIGENZ | OUTSOURCING | SERVICES

Analytics aus der Cloud – Datensicherheit und technologische Reife sind ausschlaggebend

Siebzig Prozent der befragten weltgrößten Unternehmen sagen, dass Analytics langsamer als andere Geschäftsanwendungen in die Cloud wechselt. Datensicherheit und leistungsschwache, unausgereifte Technologien sind größte Hindernisse. Für die Mehrheit der größten Unternehmen der Welt (83 Prozent) ist die Cloud der beste Ort für Analytics. Dies ist das Ergebnis der Studie »The State of Analytics in…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN

Cloud-Sicherheit im Wandel – Unternehmen müssen umdenken

Unternehmen in der EMEA-Region haben häufig Bedenken, wenn es darum geht, Sicherheit in der Cloud umzusetzen. Doch genau dies, für Cloud-Sicherheit zu sorgen und Sicherheitsfähigkeiten aus der Cloud zu nutzen, ist unvermeidlich – und hier zeichnet sich eine Änderung der Denkweise ab. Cybersicherheitsexperten empfinden Veränderungen zu häufig als Verlust der Kontrolle, die sie wiedererlangen müssen.…

BUSINESS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | AUSGABE 3-4-2018

Missverständnisse bei der Cloud-Sicherheit – Nicht aus allen Wolken fallen

NEWS | CLOUD COMPUTING | EFFIZIENZ | INFRASTRUKTUR | LÖSUNGEN | OUTSOURCING | RECHENZENTRUM | SERVICES

Das unsichtbare Sicherheitsnetz Cloud-Backup: Backup- und Disaster Recovery

Viele Unternehmen setzen auf eine Kombination verschiedener Backup-Lösungen, häufig über mehrere Standorte hinweg. Im Krisenfall macht es solch eine Strategie jedoch oft schwierig, Dateien zeitnah wiederherzustellen. Dagegen bieten Cloud-integrierte Lösungen einfaches Testen der Disaster-Recovery-Strategie und im Notfall die rasche Rückkehr zum Normalbetrieb. Daten sind für Unternehmen heute wertvolle Rohstoffe und müssen besser gesichert werden als…

TRENDS SECURITY | NEWS | BUSINESS | TRENDS CLOUD COMPUTING | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS E-COMMERCE | GESCHÄFTSPROZESSE | TRENDS 2018 | MARKETING | SERVICES

Digitale Technologien in Handel und Konsumgüterindustrie: IT-Sicherheit, Big-Data-Analyse und Cloud haben Priorität

Eine aktuelle Studie von Infosys mit dem Titel »Digital Outlook for the Retail and CPG Industry« zeigt, wie digitale Technologien in Unternehmen bestehende Abläufe verbessern, Probleme lösen und neue Geschäftsoptionen eröffnen. Für den Bericht wurden im Rahmen einer weltweiten Umfrage IT- und Business-Entscheider im Handel und der Konsumgüterindustrie zu den Einsatzmöglichkeiten neuer digitaler Technologien befragt.…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2018 | IT-SECURITY

Bei der Cloud bleibt die Sicherheit auf der Strecke – Unternehmen setzen sich Risiken aus

Umfrage zeigt, dass mehr als die Hälfte der Unternehmen in Europa und Nahost immer noch nicht auf Cloudnutzung inklusive Cybersicherheit ausgerichtet sind. Palo Alto Networks gibt die Ergebnisse seiner neuesten Studie zur Cloudsicherheit in Europa und im Nahen Osten bekannt. Demnach ist die Mehrheit (70 Prozent) der befragten Cybersicherheitsfachkräfte der Meinung, dass beim Ansturm auf…

NEWS | CLOUD COMPUTING | IT-SECURITY

Effektive und kostengünstige IT-Sicherheit in der Cloud: cloud-basierte IT-Sicherheitsmodelle auf dem Vormarsch

Das Beratungsunternehmen McKinsey zeigt in seiner neuesten Studie »Making a secure transition to the public cloud« auf, dass heutige IT-Sicherheitsmodelle in Unternehmen schon bald durch Ansätze aus der Cloud ersetzt werden. Aufgrund hoher technischer Flexibilität, einfacher Skalierbarkeit und niedriger Betriebskosten erfreut sich die Public Cloud hoher Beliebtheit. Eine Vielzahl der weltweit befragten Experten aus rund…

TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | BUSINESS | TRENDS CLOUD COMPUTING | TRENDS ECM | CLOUD COMPUTING | TRENDS MOBILE | DIGITALISIERUNG | TRENDS SERVICES | GESCHÄFTSPROZESSE | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY | RECHENZENTRUM | STRATEGIEN

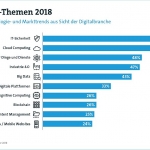

Top-Themen der Digitalwirtschaft 2018: IT-Sicherheit, Cloud Computing und Internet der Dinge

■ Schlüsseltechnologie Blockchain rückt erstmals in die Top-Ten der digitalen Trendthemen auf. ■ Künstliche Intelligenz gewinnt weiter an Bedeutung. Die Blockchain gehört 2018 zu den wichtigsten Trendthemen für die Digitalbranche in Deutschland. Jedes vierte Unternehmen (26 Prozent) sagt, dass die Technologie zu den maßgeblichen Technologie- und Markttrends des Jahres gehört. Vor einem Jahr betrug der…

NEWS | CLOUD COMPUTING | INFOGRAFIKEN | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | TIPPS

Top 10 Sicherheitstipps für die Public Cloud

Kostenfokussierte Abteilungen in Unternehmen fordern die Verlagerung in die öffentliche Cloud, während das IT-Sicherheitsteam potenzielle Sicherheitsrisiken sieht und versucht, die Kontrolle nicht zu verlieren. Palo Alto Networks hat auf der Grundlage allgemeiner Erfahrungen zehn Sicherheitstipps zusammengestellt, damit die Nutzung der öffentlichen Cloud den Anforderungen beider Gruppen gerecht wird [1]. Das Ziel von Angreifern ist es,…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | OUTSOURCING | RECHENZENTRUM | SERVICES

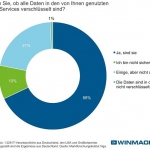

Cloud: Unternehmen haben Nachholbedarf bei Sicherheit, Management und Compliance

Ein Drittel der IT-Verantwortlichen kann keine umfassende Verschlüsselung von Daten in der Cloud sicherstellen. Für über 53 % der Teilnehmer ist die IT-Verwaltung durch cloud-basierte Services komplexer geworden. Nur 32 % der Befragten fühlen sich verantwortlich für die Datensicherheit in der Cloud. WinMagic hat gemeinsam mit dem Marktforschungsunternehmen Viga IT-Verantwortliche in Deutschland, den USA…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2018 | IT-SECURITY | STRATEGIEN

Datensicherheit 2018: Ransomware, RPO/RTO, Cloud und DSGVO 2018 im Trend

Intervall zwischen Ransomware-Attacken sinkt von 40 auf 14 Sekunden. Partnerschaften zwischen Datensicherheit und IT-Sicherheit gegen Ransomware. Fehler in der Datensicherung immer unternehmenskritischer bewertet. Disaster-Recovery-as-a-Service-Markt wird bis 2020 auf rund 12 Milliarden US-Dollar wachsen. Datenschutzbeauftragte und Datenschutz-Compliance im Blickpunkt. Vier Trends in Sachen Datensicherheit für das Jahr 2018 sieht Arcserve. Angesichts des wachsenden Risikos Ransomware suchen…