Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen.

Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch die Nutzung des Heimnetzwerkes steigt die Erfolgschance von Cyberkriminellen, Zugriff auf Unternehmensnetze zu erhalten. Davon können die notorisch schlecht gesicherten Steuerungsnetze in Industrieunternehmen besonders betroffen sein. Verantwortliche für die Sicherheit der IT und OT (Operational Technology) sollten sich auf einen Anstieg verdächtiger und neuartiger Vorgänge in den Netzwerken vorbereiten − und Strategien umsetzen, diese schnell zu identifizieren.

»Wir sehen vor allem das Risiko, dass Cyberkriminelle über das Heimnetzwerk leichter Schadsoftware auf einem Firmenrechner installieren können«, warnt Rhebo-CEO Klaus Mochalski. »Heimnetzwerke sind selten gut geschützt. Gerade mit professionellen Angriffstechniken haben die Angreifer leichtes Spiel«.

Zwar hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) jüngst sinnvolle Empfehlungen für die Arbeit im Home Office herausgegeben [1]. Insbesondere vor Phishing-E-Mails wird gewarnt. Für die Kommunikation in Richtung Unternehmensnetz werden Virtual Privat Networks (VPN) empfohlen.

Jedoch muss für den Angreifer noch nicht einmal der eigentliche Firmenrechner die Eintrittspforte bilden. Viele Heime sind heutzutage mit smarten, vernetzten Geräten wie digitalen Assistenten, Thermostaten, Entertainmentsystemen und einer Vielzahl privater mobiler Endgeräte bestückt, die in der Regel keinerlei Sicherheitsfunktionen aufweisen. Diese können als erster Kontaktpunkt für Cyberkriminelle fungieren, um weitere Geräte im Heimnetzwerk zu kompromittieren.

Vom smarten Heimassistenten ins Steuerungsnetz in 2 Schritten

»Die Angreifer springen sozusagen vom Alexa-Assistenten zum Firmenrechner, denn beide sind an dasselbe Heimnetz angeschlossen«, verdeutlicht Klaus Mochalski die komplexen Abhängigkeiten. »Ist der Angreifer erst einmal auf dem Firmenrechner, muss er eigentlich nur warten, bis sich die nächste Verbindung zum Unternehmensnetz ergibt. Dann hilft auch kein VPN mehr vor der Infizierung, denn das VPN akzeptiert den Firmenrechner als legitimen Netzteilnehmer. Im Zweifelsfall wartet der Angreifer auch einfach, bis die Corona-Krise vorbei ist und alle an ihren Arbeitsplatz zurückkehren. Die Mitarbeiter tragen die Schadsoftware gewissermaßen persönlich durch die Sicherheitsschranken ins Unternehmen. Zu dem meist komplett ungesicherten Steuerungsnetz in der Produktion ist es dann nur noch ein Katzensprung. Wir erwarten, dass es während der Corona-Krise und vor allem danach in vernetzten Produktionen vermehrt zu Störungen kommen wird. Auf so eine Chance wie Corona haben Cyberkriminelle eigentlich nur gewartet«.

Gängige Sicherheitstools überwachen ausschließlich die Netzwerkgrenzen und erkennen fast nur bekannte Gefährdungen. Die Cybervorfälle in Unternehmen seit 2016 zeigen jedoch vor allem eins: Schadsoftware wird ständig weiterentwickelt, während die Sicherheitstool immer einen Schritt hinterher hängen. In einer Krisensituation wie Corona wird die Dynamik diesbezüglich zunehmen. Wenn die unternehmensinternen Sicherheitstechnologien neuartige Kommunikationsmuster innerhalb des Steuerungsnetzes nicht erkennen, steht den Angreifern somit Tür und Tor offen.

Mit einem Netzwerkmonitoring mit Anomalieerkennung können Produktionsunternehmen diese Sicherheitslücke schließen [2]. Das Monitoring sitzt zum einen innerhalb des Steuerungsnetzes und überwacht dort jede Kommunikation zwischen den Geräten. Zudem erlaubt die Anomalieerkennung das Aufspüren unbekannter Angriffsmuster, da diese sich in neuartiger Kommunikation niederschlagen [3]. Wenn ein im Home Office infizierter Firmenlaptop sich mit dem Steuerungsnetz verbindet und die Schadsoftware aktiv wird, meldet die Anomalieerkennung dies in Echtzeit als verdächtige, zuvor unbekannte Kommunikation. Verantwortliche für IT/OT-Sicherheit werden so umgehend über schädliche Aktivitäten informiert und können direkt entsprechende Gegenmaßnahmen wie Netzwerktrennung und Quarantäne einleiten

Zusätzlich kann in den Wochen nach Normalisierung der Arbeitsprozesse auch ein Stabilitäts- und Sicherheitsaudit helfen. In diesem Fall analysiert Rhebo über einen festen Zeitraum die gesamte im Steuerungsnetz auftretende Kommunikation und identifiziert bestehende Schwachstellen oder Sicherheitsprobleme. So können die Verantwortlichen nach der Krise mit einem bereinigten System starten und eine stabile Produktion sicherstellen.

[1] https://www.bsi.bund.de/DE/Presse/Kurzmeldungen/Meldungen/Empfehlungen_mobiles_Arbeiten_180320.html?nn=6722622

[2] https://rhebo.com/de/produkte/rhebo-industrial-protector

[3] https://rhebo.com/de/produkte/intrusion-detection-system/

6389 Artikel zu „OT Sicherheit“

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

5 Tipps: Plötzlich Home Office – Cybersicherheit stellt kleine und mittelständische Unternehmen vor große Herausforderungen

Um die Ausbreitung des Corona-Virus zu bremsen gehen viele Unternehmen dazu über, ihre Belegschaft via Home Office arbeiten zu lassen. Bei Großunternehmen wie Siemens, SAP und Google stehen in der Regel sichere Systeme für Home-Office-Lösungen bereit und werden – wenn auch im kleineren Umfang – schon seit Jahren genutzt. Ein völlig anderes Bild ergibt nach…

NEWS | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL

5G und IT-Sicherheit: Cybersicherheit soll das Potenzial von 5G nicht einschränken

Da immer mehr »Dinge« digitalisiert werden, gilt es immer größere Datenmengen zu bewegen – und 5G ist dafür die mobile Technologie. 5G ist dabei weit mehr als nur ein besseres Mobilfunksignal, es ist ein technologischer Schritt, vergleichbar mit dem Beginn des Jet-Zeitalters, und wird den Unternehmen große neue Umsatzmöglichkeiten eröffnen. Gleichzeitig ist 5G in der…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | TRENDS 2019

IoT-Geräte stellen Sicherheitsrisiken durch Cyberangriffe dar

IoT entwickelt sich immer mehr zum Haupttreiber für PKI, gleichzeitig sind Unternehmen nicht ausreichend auf Bedrohungen vorbereitet. Das IoT (Internet of Things) ist aktuell einer der Technologietrends mit dem stärksten Wachstum. Unternehmen setzen sich jedoch gefährlichen Cyberrisiken aus, indem sie in diesem Zusammenhang der PKI-Sicherheit nicht genügend Priorität beimessen. Das zeigen die neuesten Untersuchungsergebnisse von…

NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: größere Zuversicht trotz gleichbleibend hohem Bedrohungsniveau

98 Prozent der befragten deutschen Unternehmen berichten von Sicherheitsverletzungen, Hauptursache sind Phishing-Angriffe. Carbon Black, Anbieter von Cloud-nativen Lösungen für den Schutz von Endpoints, gibt die Ergebnisse seines zweiten Threat Reports für Deutschland bekannt. Für den Carbon Black Threat Report wurden weltweit gut 2000 CIOs, CTOs und CISOs befragt, davon 256 aus ganz Deutschland. Die…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | PRODUKTMELDUNG | RECHENZENTRUM | SERVICES

Totes Kapital beleben: Intelligente USV-Anlage senkt Kosten und erhöht gleichzeitig die Versorgungssicherheit

Niedrigere Investitions- und Betriebskosten für Betreiber von Rechenzentren. Im Jahr 2017 verzeichnete die Bundesnetzagentur eine durchschnittliche Versorgungsunterbrechung von lediglich 15 min je angeschlossenem Stromverbraucher. Trotz dieser geringen Dauer müssen sich Rechenzentren ganzjährig und rund um die Uhr gegen einen Stromausfall absichern, um größeren Schäden und Datenverlusten vorzubeugen. In der Folge bleiben die dafür eingesetzten…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | TRENDS 2019

Die Trends zur Cybersicherheit im Jahr 2019: Bots legen das Internet lahm

Wer seine Unternehmens- und Kundendaten umfassend schützen will, muss Cyberkriminellen immer einen Schritt voraus sein. Das ist jedoch nur möglich, wenn Unternehmen die kurz- und langfristigen Entwicklungen im Bereich Cybersicherheit kennen. Worauf sollte man 2019 also vorbereitet sein? Intelligentere Bots, komplexe Clouds, IoT-Risiken und Datenregulierungen werden im kommenden Jahr die vorherrschenden Themen sein. Akamai zeigt…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | TRENDS 2018 | IT-SECURITY

Es mangelt am Bewusstsein für IoT-Sicherheit

Die Ergebnisse einer Umfrage zeigen, dass Unternehmen weltweit deutliche Schwächen im Bereich Sicherheit im Internet der Dinge (Internet of Things, IoT) haben. Nur 14 Prozent der befragten IT- und Sicherheitsentscheider geben an, dass in ihren Unternehmen ein vollständiges Bewusstsein für IoT-Bedrohungen vorhanden ist. 37 Prozent der Befragten räumen ein, nicht immer ihre Security-Bedürfnisse definieren zu…

INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Willkommen im Botnet

Das Internet der Dinge steckt immer noch in den Kinderschuhen, aber hat sich bereits einen Ruf als ausgewachsenes Sicherheitsrisiko gemacht. Ob Router, Drucker, Smart-TV, Spielzeug oder Waschmaschinen – vernetzte Geräte werden für Cyberkriminelle zum Werkzeug für illegales Krypto-Mining, DDoS-Angriffe bis hin zur Lösegelderpressung durch angedrohte Datenlöschung, wie im Fall des Spielzeugherstellers Spiral Toys. Dessen…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Cybersicherheit und Compliance: Wie Sie Mitarbeitende ins Boot holen

Der Oktober stand wie immer ganz im Zeichen nationaler Cybersicherheit. Tendenziell kein schlechter Zeitpunkt Mitarbeitende in Sachen Cybersicherheit auf den aktuellen Stand zu bringen. Dazu bedarf es allerdings etwas mehr als nur Informationen zu verteilen. Firmen brauchen stattdessen umsetzbare Strategien, die nicht nur unterstreichen wie wichtig Cybersicherheit ist, sondern die Mitarbeitende aktiv und kontinuierlich einbeziehen.…

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | SERVICES

IoT verändert Sicherheitsdenken: Warum PKI immer wichtiger wird

Die digitale Transformation hat inzwischen eine Vielzahl von Branchen erreicht. Nicht zuletzt angetrieben durch die rasante Weiterentwicklung des Internet of Things (IoT) und die darin liegenden unternehmerischen Möglichkeiten. Wie etwa den, sich Wettbewerbsvorteile gegenüber der Konkurrenz zu verschaffen. Richtig aufgesetzt haben IoT-Projekte das Potenzial, betriebliche Abläufe zu rationalisieren, neue Umsatzquellen zu erschließen und Dienstleistungen besser…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | TRENDS 2018 | IT-SECURITY | STRATEGIEN

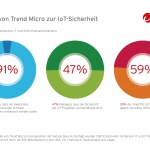

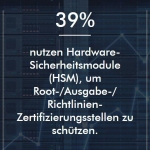

Sicherheitsverantwortliche haben nur wenig Mitspracherecht bei IoT-Entscheidungen

Eine weltweite Umfrage von Trend Micro zeigt, dass CISOs und Sicherheitsexperten nur für 38 Prozent der IoT-Projekte in Unternehmen konsultiert werden. Fast 33 Prozent der Befragten geben an, dass ihnen nicht bekannt ist, wer in ihrem Unternehmen für IoT-Sicherheit verantwortlich ist. Befragte Unternehmen berichten von durchschnittlich drei Angriffen auf vernetzte Industrieanlagen im vergangenen Jahr. …