Bochumer Forschungsgruppe veröffentlicht unter dem Namen PDFex eine Sicherheitslücke bei verschlüsselten PDF-Dateien. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) äußert sich in einer Vorinformation dazu. Für wen bestehen welche Risiken und wer ist betroffen? Zudem werden Alternativen für Organisationen mit besonderen Sicherheitsanforderungen aufgezeigt.

Net at Work GmbH, der Hersteller der modularen Secure-Mail-Gateway-Lösung NoSpamProxy aus Paderborn, erläutert eine aktuelle Sicherheitslücke (PDFex) bei verschlüsselten PDF-Dateien.

Viele Firmen nutzen verschlüsselte PDF-Dateien, um etwa mit ihren Kunden DSGVO-konform zu kommunizieren, wenn diese nicht über Zertifikate oder Schlüssel verfügen, um bewährte und sichere Verschlüsselungsverfahren wie S/MIME oder PGP nutzen zu können. Unter bestimmten Bedingungen können Inhalte von verschlüsselten PDFs zugänglich gemacht werden. Ähnlich wie schon bei der vor einem Jahr unter dem Titel »Efail« veröffentlichten Sicherheitslücke erfordert auch das nun beschriebene PDFex-Angriffsszenario, dass der Angreifer die Mail mit der angehängten verschlüsselten PDF-Datei abfängt und die PDF-Datei durch eigenen Schadcode verändert. Nach Eingabe des Schlüssels durch den Empfänger wird der Inhalt dann über den ergänzten Code an den Angreifer übermittelt. Das bedeutet, dass der Angriff ohne Mitwirkung des Empfängers nicht funktioniert.

Wer ist betroffen?

Der Angriff richtet sich ausschließlich gegen Empfänger von verschlüsselten und passwortgeschützten PDF-Dateien auf deren Client. Firmen, die Mail-Gateways nutzen, um ausgehende Mails automatisch DSGVO-konform zu versenden, sind nicht betroffen.

Welche Maßnahmen werden empfohlen?

- Wo möglich, konsequente Nutzung und Erzwingung von Transportverschlüsselung durch TLS beim Mailversand (Force-TLS) – hierdurch wird der Empfänger zuverlässig vor Man-in-the-Middle-Attacken geschützt

- Umfassende Prüfung der Absenderreputation im empfangenden Mail-Sicherheitssystem

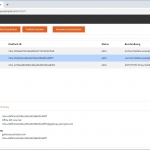

- Durch intelligentes Anhangsmanagement können verschlüsselte PDF-Dateien von nicht bekannten Absendern entweder abgelehnt oder in einer Quarantäne zur weiteren Prüfung zurückgehalten werden

- Wenn ein besonders hohes Schutzbedürfnis besteht: Umstellung auf alternative Verfahren über ein Webportal

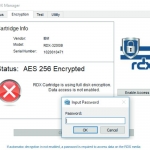

- Falls AES mit 256 Bit in der PDF-Verschlüsselung genutzt wird, kann auf 128 Bit umgestellt werden, da das Angriffsmuster bei AESV2 (AES128-CBC) erschwert ist

- Endanwender, die über die vorgenannten Möglichkeiten nicht verfügen, sollten passwortgeschützte verschlüsselte PDF-Dateien nur dann öffnen, wenn sie von vertrauenswürdigen Absendern kommen, die die vorgenannten Maßnahmen zum Schutz der Empfänger umgesetzt haben

- Endanwender sollten ihren PDF-Reader sofort auf die aktuellste Version umstellen. So ist der meistverwendete Adobe PDF-Reader in der aktuellen Version 2019.012.20040 vom 22.08.2019 bereits sicher vor dem berichteten Angriff

Bewertung des Angriffs-Szenarios

Nach Einschätzung des BSI und auch unserer Mail-Security-Experten ist die Wahrscheinlichkeit eines PDFex-Angriffs sehr gering und eine breite Verwendung des Angriffsmusters kaum möglich. Ein Grund hierfür ist vor allem, dass der Angreifer Zugang zum PDF – also der Mail – haben muss, was in der Regel schwer umsetzbar ist (er müsste sich ja bei einem Provider auf dem Weg der Mail eingenistet oder das Gateway kompromittiert haben). In der Praxis werden die Angriffe mit Blick auf den Aufwand und die Hürden eher mit nachrichtendienstlichen Zielen erfolgen und nicht in Form von klassischer Cyberkriminalität. Zudem waren die Angriffe der Forschungsgruppe nur bei teilweise und auch nur bei deutlich veralteten Softwareversionen erfolgreich.

Wie geht es weiter?

Die Nutzerakzeptanz von verschlüsselten PDFs ist im Vergleich zur Nutzung von Portallösungen deutlich höher. Dennoch sollten Organisationen mit besonderen Sicherheitsanforderungen die Möglichkeit in Betracht ziehen, auf die Bereitstellung über das Webportal umzustellen. Das kann durch eine einfache Konfigurationsänderung aktiviert werden. Um mögliche Akzeptanzprobleme zu minimieren, sollten die Nutzer entsprechend informiert werden. Für besonders sicherheitssensible Kunden wird NoSpamProxy kurzfristig eine angepasste Version bereitstellen, mit der diese Umstellung automatisch erfolgen kann.

Zusammenfassung

Die berichtete Sicherheitslücke (PDFex) bei PDF-Dateien betrifft prinzipiell alle Anwender, die auf ihren Clients nicht die aktuellste Version der weit verbreiteten Adobe PDF-Reader-Software einsetzen. Angreifer müssen jedoch Mails mit solchen Anhängen zuvor abfangen (Man-in-the-Middle) und entsprechend modifizieren. Zudem muss der Angegriffene auch noch mitwirken. Ein massenhafter Angriff ist nicht zu befürchten. Firmen, die das Mail-Security-Gateway NoSpamProxy einsetzen, können auf andere Verschlüsselungsverfahren ausweichen.

Hier finden Sie die Meldung der Universität Bochum:

https://news.rub.de/wissenschaft/2019-09-30-informationstechnik-sicherheitsluecken-pdf-verschluesselung

Weitere Informationen über die integrierte Mail-Security-Suite NoSpamProxy:

https://www.nospamproxy.de

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Efail: Nicht auf Ende-zu-Ende-Verschlüsselung verzichten

Einem deutsch-niederländischen Forscherteam ist es gelungen, Sicherheitslücken in den E-Mail-Verschlüsselungsverfahren S/MIME und OpenPGP auszunutzen und den Inhalt von E-Mails trotz Verschlüsselung im Klartext zu lesen. IT-Sicherheitsexperte und Geschäftsführer der PSW GROUP, Christian Heutger, beruhigt: »Efail, wie die Schwachstelle getauft wurde, betrifft nicht die Verschlüsselungsprotokolle selbst, sondern ist eine bereits länger bekannte Schwachstelle in E-Mail-Clients. Das…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | TIPPS

Efail: Nicht E-Mail ist das Problem, sondern der Transportweg

Sicherheitsforscher haben die Verschlüsselung von E-Mail-Systemen ausgehebelt und Details über Sicherheitslücken in den beiden Verschlüsselungsverfahren PGP und S/MIME veröffentlicht. Unter bestimmten Bedingungen lassen sich E-Mails entschlüsseln, auch nachträglich. Damit dürfte das Vertrauen in verschlüsselte E-Mails zumindest auf absehbare Zeit verloren sein, so die Forscher, schlimmer noch: E-Mail sei kein sicheres Kommunikationsmedium mehr. Müssen sich Unternehmen…

NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Nach dem EFAIL: E-Mail-Konzept ist nicht mehr zeitgemäß

Die aktuellen Sicherheitsmängel bei verschlüsselten E-Mails zeigen nach Ansicht der Brabbler AG, dass E-Mail als Technologie nicht mehr zeitgemäß ist. Gefragt sind nun sichere Kommunikationslösungen mit voll integrierter Verschlüsselung. Nicht Verschlüsselung ist obsolet, sondern die E-Mail. Unter dem Begriff »EFAIL« wurde ein schwerer Sicherheitsmangel bekannt, den Wissenschaftler gerade erst in der S/MIME und PGP-Verschlüsselung von…

TRENDS 2019 | NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS KOMMUNIKATION | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN

DSGVO: WhatsApp am Arbeitsplatz prominenter denn je – trotz hoher Aufwände

Seit dem 25. Mai 2018 ist die DSGVO jetzt in Kraft. Dem datenschutzrechtlich äußerst problematischen Einsatz von WhatsApp am Arbeitsplatz tut das aber keinen Abbruch – obwohl die Unternehmen viel Aufwand in die DSGVO stecken. Zu diesen Ergebnissen kommt eine aktuelle Studie der Brabbler AG. Nach 2018 hat der Spezialist für vertrauliche digitale Kommunikation Brabbler…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Für die Führungsebene: Was eine effektive Verschlüsselungsstrategie ausmacht

Lange Jahre hat man Verschlüsselung primär aus einem Blickwinkel heraus betrachtet: dem einer Belastung für Geschäftsprozesse. Teuer, komplex und von zweifelhaftem Wert. Wie sich die Dinge doch geändert haben. Nach wenigen Jahren (und nach Hunderten von hochkarätigen Datenschutzverletzungen mit wirtschaftlichen Schäden in Billionenhöhe) lassen sich Cyberbedrohungen nicht mehr ignorieren. Das ist auch auf den…

NEWS | PRODUKTMELDUNG

MailStore V12: Security auf neuem Level und vereinfachte Archivierung von Cloud-Services

Die MailStore Software GmbH, der deutsche Spezialist für rechtssichere E-Mail-Archivierung, veröffentlicht heute Version 12 seiner Software. Nutzer von MailStore Server und der MailStore Service Provider Edition (SPE) profitieren von einer erhöhten Sicherheit durch leichtere Handhabung sowie von einer vereinfachten Möglichkeit, Journal-E-Mails von Cloud-Diensten, wie zum Beispiel Microsoft Office 365, mit Hilfe des MailStore Gateways zu…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Cloud und Virtualisierung: Datenverschlüsselung bleibt fundamentaler Bestandteil der IT-Security

»Die Wolke« ist in der Unternehmens-IT deutscher Unternehmen angekommen. Auch hierzulande profitieren Firmen jeder Größe von niedrigeren Kosten bei größerer Skalierbarkeit und Zuverlässigkeit. Die Verantwortung für die Sicherheit ihrer Daten sollten Unternehmen jedoch nicht in die Hände von Cloud-Providern legen. Der Datenverschlüsselung und der Kontrolle über die Verschlüsselungs-Keys kommt in heterogenen IT-Landschaften besondere Bedeutung zu.…

NEWS | PRODUKTMELDUNG

FIPS 140-2-Validierung: Sicherheitszertifikat für RDX-Verschlüsselung

Overland-Tandberg, Spezialist für Datenmanagement-, Backup- und Archivierungslösungen, hat die Hardwareverschlüsselung PowerEncrypt für RDX-Wechselplatten erfolgreich nach dem bedeutenden US-Sicherheitsstandard FIPS 140-2 validieren lassen. Produkte mit der begehrten FIPS 140-2-Validierung gelten als »vertrauliche« Produkte und stehen weltweit als Ausdruck von Datensicherheit und -integrität. In Europa gewährleistet FIPS 140-2 Verschlüsselungsstandards nach EU-DSGVO. Die FIPS 140-2-validierte Verschlüsselung ist…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM

Effiziente und sichere Datenverschlüsselung

Die Verschlüsselung von Daten ist rund um den Globus zu einem zentralen Bestandteil der IT-Sicherheitsstrategie von Unternehmen geworden. Das hat unterschiedliche Gründe. Öffentlich bekannt gewordene Fälle von Datenschutzverletzungen und Datendiebstahl haben Unternehmenslenker für die Folgewirkungen sensibilisiert. Neben rechtlichen Konsequenzen können Datenschutzverletzungen und Datenverluste auch negative Folgen für den Ruf des Unternehmens haben. Und auch Compliance-Anforderungen,…