Wie Unternehmen sich und ihre Mitarbeiter effektiv vor der anstehenden Phishing-Flut schützen können.

Die Phishing-Welle reißt nicht ab – ganz besonders zur Weihnachtszeit, wenn Anbieter mit extrem günstigen Black Friday Deals werben und viele Menschen bei der Jagd nach dem perfekten Geschenk schnell zugreifen wollen. Hacker investieren mittlerweile viel Zeit in die Aufmachung solcher Mails: Da die gleichen Schriftarten, Farben, Logos und sogar Unterschriften wie bei der Originalmail des zu imitierenden Unternehmens verwendet werden, fallen immer wieder Adressaten auf die Mails herein. Genau aus diesem Grund gilt Phishing als das derzeit größte Sicherheitsrisiko in Deutschland.

Ziel sind jedoch nicht nur Privatpersonen, sondern auch immer mehr Unternehmen. Laut eines aktuellen Berichts des TÜV-Verbands (VdTÜV) war mehr als jedes zehnte Unternehmen in Deutschland in den vergangenen zwölf Monaten Opfer eines Cyberangriffs. Bei rund einem Drittel der Angriffe wurden Phishing-Attacken eingesetzt, um Kontonummern, Passwörter oder andere sensible Daten abzugreifen. Da immer mehr Mitarbeiter ihre Geschäftshandys und -laptops auch privat nutzen, sind Unternehmen von der Phishing-Welle zu Weihnachten betroffen.

Wenig Aufwand, viel Ertrag

Hacker erstellen pro Tag tausende neue Phishing-Webseiten. Meist laufen Phishing-Kampagnen über kompromittierte Webserver. Solche Server werden in Phishing-as-a-Service-Plattformen (PhaaS) aufgebaut und machen es den Hackern leicht, Kosten zu sparen und dabei unentdeckt zu bleiben. Wird auch nur eine ganz kleine Prozentzahl von den Phishing-Anfragen angeklickt, lohnt sich das für die Hacker immer noch.

Für einen effektiven Schutz braucht es laut den Experten des Sicherheitsunternehmens Imperva ein zweistufiges Sicherheitskonzept: Die serverbasierte Abwehr sowie eine Access-Lösung und Trainings für Mitarbeiter:

Serverbasierte Abwehr

- Alle bekannten Phishing-Webseiten auf eine Blacklist setzen.

- Verdächtige Muster im Quellcode blockieren: Diese können auf betrügerische Angriffe hinweisen. Die Mustererkennung basiert auf Daten aus domänenübergreifenden Quellverweisen, die Bilder, Schriften und andere Ressourcen aus einer externen Quelle nutzen.

- Sicherheitskonzept um eine Web Application Firewall (WAF) ergänzen: Würden Unternehmen eine WAF genauso häufig nutzen, wie die klassische Netzwerk-Firewall, ließe sich die Phishing-Kriminalität wesentlich besser bekämpfen. Basierend auf einem vorher definierten Regelwerk prüft die WAF in Echtzeit alle Daten-Pakete, die zwischen Anwendung und Nutzer hin und her geschickt werden und warnt bei auffälligen Traffic-Mustern.

Eine serverbasierte Abwehr alleine, reicht jedoch nicht aus, um Phishing zu verhindern. Denn die größte Sicherheitslücke birgt noch immer der Mensch. Sicherheitslösungen auf Serverseite bieten zwar Schutz, sind aber trotzdem machtlos gegenüber internen Schwachstellen. Der Nutzer wird durch Aufforderungen wie »Verifizieren Sie ihre Kontodaten, sonst wird ihr Konto deaktiviert« unter Druck gesetzt, und durch die zusätzliche Angabe einer Deadline zu schnellem Handeln gedrängt. So kann das Christmas Shopping schneller vorbei sein, als es angefangen hat und im schlimmsten Fall zu einem Berg von Schulden führen.

Mitarbeiterorientierte Abwehr

- Sicheres Passwort-Management zur Verfügung stellen. Eine Zwei-Faktor-Authentifizierung gilt hier als eine der effektivsten Methoden: Selbst, wenn ein Nutzer auf eine Phishing-Mail reinfällt, verhindert die Zwei-Faktor-Authentifizierung, dass Hacker die Anmeldedaten verwenden können, um Zutritt zum jeweiligen Account zu bekommen.

- Aufklärung der Mitarbeiter: Mit gezielten Informationen und Trainingsprogrammen können Mitarbeiter Phishing-Mails schneller und effektiver erkennen und lernen, wie sie richtig handeln. Die Trainings sollten regelmäßig stattfinden, um das Sicherheitsbewusstsein der Mitarbeiter nachhaltig in den Köpfen zu verankern.

Nur durch die Kombination von effektiven Sicherheitslösungen und Mitarbeiterschulungen lässt sich die Phishing-Welle umschiffen und der Schaden für Mitarbeiter und Unternehmen reduzieren.

Angriffsziel deutsche Wirtschaft: 103 Milliarden Euro Schaden pro Jahr

3 von 4 Unternehmen wurden Opfer von Sabotage, Datendiebstahl oder Spionage. Die Spur zeigt oft nach Osten.

Kriminelle Attacken auf Unternehmen verursachen in Deutschland Rekordschäden. Durch Sabotage, Datendiebstahl oder Spionage entsteht der deutschen Wirtschaft jährlich ein Gesamtschaden von 102,9 Milliarden Euro – analoge und digitale Angriffe zusammengenommen. Der Schaden ist damit fast doppelt so hoch wie noch vor zwei Jahren (2016/2017: 55 Milliarden Euro p.a.). Drei Viertel der Unternehmen (75 Prozent) waren in den vergangen beiden Jahren von Angriffen betroffen, weitere 13 Prozent vermuten dies. In den Jahren 2016/2017 wurde nur jedes zweite Unternehmen (53 Prozent) Opfer. Das ist das Ergebnis einer Studie des Digitalverbands Bitkom, für die mehr als 1.000 Geschäftsführer und Sicherheitsverantwortliche quer durch alle Branchen repräsentativ befragt wurden [1].

»Umfang und Qualität der Angriffe auf Unternehmen haben dramatisch zugenommen«, sagt Bitkom-Präsident Achim Berg. »Die Freizeithacker von früher haben sich zu gut ausgerüsteten und technologisch oft sehr versierten Cyberbanden weiterentwickelt – zuweilen mit Staatsressourcen im Rücken.« Digitale Angriffe haben in den vergangenen beiden Jahren bei 70 Prozent der Unternehmen einen Schaden versursacht, im Jahr 2017 waren es erst 43 Prozent.

Diebstahl und Social Engineering häufige Delikte

Demnach berichtet jedes fünfte Unternehmen (21 Prozent), dass sensible digitale Daten abgeflossen sind, bei 17 Prozent wurden Informations- und Produktionssysteme oder Betriebsabläufe digital sabotiert. Bei jedem achten Unternehmen (13 Prozent) ist die digitale Kommunikation ausgespäht worden. Es wird aber nach wie vor noch oft analog angegriffen. Bei einem Drittel der Unternehmen (32 Prozent) wurden IT- oder Telekommunikationsgeräte entwendet, sensible physische Dokumente, Maschinen oder Bauteile wurden bei jedem Sechsten gestohlen. Weiter auf dem Vormarsch ist das sogenannte Social Engineering. Dabei werden Mitarbeiter manipuliert, um an sensible Informationen zu kommen, mit denen dann in einem weiteren Schritt zum Beispiel Schadsoftware auf die Firmenrechner gebracht werden kann. Mehr als jedes fünfte Unternehmen (22 Prozent) war davon analog betroffen, 15 Prozent digital.

Hierzu Michael Niemeier, Vizepräsident des Bundesamtes für Verfassungsschutz (BfV): »Spionage und Sabotage gefährden den Wirtschaftsstandort Deutschland. Die Aufklärung solcher Verdachtsfälle ist eine der Kernkompetenzen des Verfassungsschutzes.«

Daten aller Art im Visier: Finanz-, Mitarbeiter- und Kundendaten

Angreifer haben bei ihren Attacken unterschiedlich sensible Daten erbeutet. Bei fast der Hälfte (46 Prozent) der betroffenen Unternehmen wurden Kommunikationsdaten wie E-Mails gestohlen. Bei jedem vierten Unternehmen sind durch digitale Angriffe jeweils Finanzdaten (26 Prozent), Mitarbeiterdaten (25 Prozent) und Kundendaten (23 Prozent) abgeflossen. Kritische Geschäftsinformationen wie Marktanalysen oder Preisgestaltung sind bei jedem achten Unternehmen (12 Prozent) in kriminelle Hände gefallen. »Im globalen Wettbewerb kann jede Information über die Konkurrenz zum Vorteil werden – dafür greifen immer mehr Unternehmen zu kriminellen Mitteln«, sagt Berg.

Ehemalige Mitarbeiter als Gefahrenquelle

Wer sind die Täter? Vor allem ehemalige Mitarbeiter verursachen Schäden. Ein Drittel der Betroffenen (33 Prozent) sagt, dass sie von früheren Mitarbeitern vorsätzlich geschädigt wurden. Ein knappes Viertel (23 Prozent) sieht vormals Beschäftigte in der Verantwortung, ohne ihnen ein absichtliches Fehlverhalten zu unterstellen. Vier von zehn Betroffenen (38 Prozent) führen Angriffe auf Einzeltäter beziehungsweise sogenannte Hobby-Hacker zurück. Bei einem Fünftel geht die Spur jeweils zur organisierten Kriminalität (21 Prozent) oder zu konkurrierenden Unternehmen (20 Prozent). Bei 12 Prozent stammen Attacken von ausländischen Nachrichtendiensten.

Auch wenn die regionale Herkunft nicht immer eindeutig ist, verorten fast drei von zehn Betroffenen (28 Prozent) den Ursprung der Angriffe in Osteuropa (ohne Russland). Bei ähnlich vielen (27 Prozent) stammen die Attacken aus China, 19 Prozent sehen Russland als Ursprung, dicht gefolgt von den USA (17 Prozent). Für vier von zehn Betroffenen (39 Prozent) gingen kriminelle Handlungen aus Deutschland aus, für ein Viertel (24 Prozent) war die Herkunft unklar.

Interne Sicherheitsmaßnahmen sind entscheidend

Häufig sind es aber auch Mitarbeiter, die auf der anderen Seite dafür sorgen, dass kriminelle Handlungen aufgedeckt werden. Sechs von zehn betroffenen Unternehmen (62 Prozent) sind so erstmals auf Angriffe aufmerksam geworden. Mehr als die Hälfte (54 Prozent) erhielt Hinweise auf Angriffe durch eigene Sicherheitssysteme, bei fast drei von zehn (28 Prozent) war es hingegen reiner Zufall. »Gut geschulte Mitarbeiter sind der effektivste Schutz. So lässt sich unbeabsichtigten Schäden vorbeugen, Angriffe von außen werden besser abgewehrt und sind sie doch erfolgreich, lässt sich schnell gegensteuern«, so Berg.

Wirtschaft fordert mehr Zusammenarbeit

Nur bei 13 Prozent der Unternehmen gingen erste Hinweise auf Delikte durch externe Strafverfolgungs- oder Aufsichtsbehörden ein. Auch deshalb fordern praktisch alle Unternehmen eine engere Zusammenarbeit mit Staat und Behörden. So sind 96 Prozent der Meinung, dass der Informationsaustausch zu IT-Sicherheitsthemen zwischen Staat und Wirtschaft verbessert werden sollte. Ebenso viele sagen: Die zuständigen Behörden sollten die Wirtschaft bei Fragen zur IT-Sicherheit besser unterstützen. Und 91 Prozent finden, dass der Informationsaustausch zwischen staatlichen Stellen verbessert werden sollte.

Für die Zukunft prognostiziert eine breite Mehrheit der Unternehmen eine weitere Verschärfung der Sicherheitslage. 82 Prozent gehen davon aus, dass die Zahl der Cyberattacken auf ihr Unternehmen in den nächsten zwei Jahren zunehmen wird. Berg: »Staat und Behörden können Unternehmen noch besser bei der Gefahrenabwehr unterstützen, etwa durch ein umfassendes Lagebild und einen besseren Informationsaustausch. Das von der Bundesregierung geplante Cyber-Abwehrzentrum plus sollte möglichst schnell aufgebaut werden, um das vorhandene Wissen bestmöglich zu teilen und anzuwenden.«

»Der Bitkom ist für das BfV ein wichtiger Partner im Wirtschaftsschutz. Das BfV hat daher bereits im Jahr 2016 mit dem Bitkom ein ›gemeinsames Handeln für digitale Sorgfalt und zum Schutz von Know-how in Deutschland‹ vereinbart. Daraus haben sich eine fruchtbare Kooperation und vielfältige Aktivitäten ergeben«, so BfV-Vizepräsident Niemeier.

Wie sich Unternehmen vor Angriffen schützen können, hat Bitkom unter folgendem Link zusammengetragen: www.bitkom.org/Themen/Datenschutz-Sicherheit/Oeffentliche-Sicherheit-Wirtschaftsschutz/Goldene-Regeln-fuer-den-Wirtschaftsschutz.html

[1] Hinweis zur Methodik: Grundlage der Angaben ist eine Umfrage, die Bitkom Research im Auftrag des Digitalverband Bitkom durchgeführt hat. Dabei wurden 1.070 Unternehmen mit 10 oder mehr Mitarbeitern befragt. Die Interviews wurden mit Führungskräften durchgeführt, die in ihrem Unternehmen für das Thema Wirtschaftsschutz verantwortlich sind. Dazu zählen Geschäftsführer sowie Führungskräfte aus den Bereichen Unternehmenssicherheit, IT-Sicherheit, Risikomanagement und Finanzen. Die Umfrage ist repräsentativ für die Gesamtwirtschaft.

547 Artikel zu „Phishing“

NEWS | IT-SECURITY | TIPPS

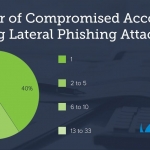

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

Enorme Wissenslücken von Anwendern in puncto Phishing und Datenschutz

Die Ergebnisse einer Sicherheitsstudie [1] zum Kenntnisstand von Endanwendern hinsichtlich einer Vielzahl verschiedener Themen aus dem Cybersecurity-Umfeld verdeutlichen die Notwendigkeit kontinuierlicher Schulungen für Mitarbeiter, da über alle Branchen hinweg das Wissen um Cyberbedrohungen noch immer erhebliche Lücken aufweist. Beispielsweise offenbarten sich im Branchenvergleich, vor allen im Bildungs- und Transportwesen sowie im Gastgewerbe, teils massive Schwächen.…

TRENDS SECURITY | NEWS | DIGITALISIERUNG | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | STRATEGIEN

Der Faktor Mensch in der Cybersicherheit: Dropbox ist beliebtester Phishing-Köder

In der Untersuchung »Der Faktor Mensch« wird detailliert aufgezeigt, wie Cyberkriminelle aktiv versuchen, den Menschen anstelle von technischen Sicherheitslücken auszunutzen, um monetäre Gewinne zu generieren oder Informationen zum Zwecke der Spionage beziehungsweise für zukünftige Angriffe zu stehlen [1]. Der Bericht von Proofpoint basiert auf der Analyse von bereits erfolgten Angriffsversuchen bei mehr als 6.000 Unternehmenskunden…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

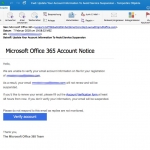

Gefälschte Office-365-Mails im Umlauf: Perfide Phishing-Variante täuscht Passwort-Verifizierung vor

Die Sicherheitsexperten von Retarus warnen vor einer besonders arglistigen Phishing-Angriffswelle: Derzeit befinden sich personalisierte Phishing-Mails in einem täuschend echten Microsoft-Layout im Umlauf, die den Empfänger unter anderem zu einer zweifachen Passwort-Eingabe auffordern. Retarus empfiehlt daher die sorgfältige Überprüfung enthaltener Links. Zusätzlichen Schutz bieten spezielle E-Mail-Security-Lösungen mit umfangreicher Phishing-Filterung und modernen Funktionen für die Advanced Threat…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Erfolgsaussichten in der Cloud: Die Zukunft des Phishing

»Ihr Konto wurde gehackt!« Nachrichten mit diesen oder ähnlichen Betreffzeilen entlocken den meisten Nutzern nur noch ein müdes Lächeln. Derartige E-Mails von breit angelegten Phishing-Kampagnen, die meist schon durch ein äußerst zweifelhaftes Design auffallen, werden in der Regel unmittelbar aussortiert. Eine weitaus höhere Erfolgsquote verspricht jedoch die Kombination von Phishing mit Cloudanwendungen. Die Aussicht, mit…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Zahl hochpersonalisierter Phishing-Angriffe nimmt rapide zu

Post von Prinzen war gestern – Wenn Cyberkriminelle persönlich werden. Vermutlich hat fast jeder bereits fantasievolle E-Mails von Geschäftsleuten oder unfassbar reichen Prinzen aus fernen Ländern erhalten, die exorbitante Geldbeträge in Aussicht stellen – im Gegenzug für eine finanzielle Vorleistung von ein paar tausend Euro. Inzwischen gehen die meisten Anwender routiniert mit solchen Betrugsmaschen…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Wie können Mitarbeiter in puncto Phishing sensibilisiert werden?

Aus Fehlern lernen – mit Security-Awareness-Kampagnen. Aus Schaden wird man klug. Wer einmal einer Hackerattacke zum Opfer gefallen ist, ist sensibilisiert für mögliche Gefahren. Aber muss dafür denn erst der Ernstfall eintreten? Die Blue Frost Security GmbH zeigt unter anderem mit simulierten Phishing-Attacken im Rahmen von Security-Awareness-Kampagnen Sicherheitsrisiken in Unternehmen auf. Wie reagieren Mitarbeiter auf…

NEWS | DIGITALISIERUNG | E-COMMERCE | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Vorsicht bei der Shopping-Schlacht: Aktuelle Black-Friday- und Cyber-Monday-Phishing-Attacken

Massen-Phishing-Angriffe fälschen populäre E-Commerce- und Marken-Websites, um Nutzerinformationen zu stehlen. »Black Friday« und »Cyber Monday« stehen vor der Tür und die Shopping-Schlacht beginnt. Doch während Onlinekäufer auf der Jagd nach Schnäppchen sind, locken Cyberkriminelle mit kreativen Betrügereien. Derzeit finden Massen-Phishing-Angriffe statt, die sich den Eifer der Onlinekunden zunutze machen: Bei den Attacken geben sich…

NEWS | IT-SECURITY | SERVICES | TIPPS

Massenphänomen Phishing und Identitätsdiebstahl – Multi-Faktor-Authentifizierung und Netzwerkkontrolle

Egal ob der Finanzdienstleister Equifax oder unlängst der Video-Streamingdienst Netflix: Daten- und Identitätsdiebstahl haben Hochkonjunktur. Bei der jüngsten Phishing-Attacke gegen Netflix gelang es Kriminellen neben Kreditkarteninformationen auch die Anmeldedaten (Credentials) von Nutzern zu stehlen. Die daraus entstehenden Missbrauchsmöglichkeiten sind vielfältig und in ihrem Umfang kaum abzuschätzen. Es gibt aber Möglichkeiten, sich vor solchen Angriffen…

TRENDS SECURITY | NEWS | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

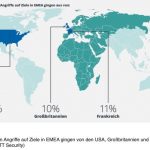

Phishing kommt überwiegend aus EMEA-Region

Der Global Threat Intelligence Report (GTIR) 2017 ermittelte, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt [1]. Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53 % aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 % auf IP-Adressen in…

TRENDS SECURITY | NEWS | TRENDS SERVICES | EFFIZIENZ | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

Anstieg von Phishing-Kampagnen nahezu unvermeidbar

Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker. Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein. Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Die fünf häufigsten Phishing-Köder und was man dagegen tun kann

Phishing, also der Versuch, einen E-Mail-Empfänger zum Anklicken eines beigefügten Anhangs oder einer URL zu bringen, um so dessen Computer zu infizieren oder Informationen zu entwenden, bleibt eine der primären Bedrohungen für Unternehmen. Bedrohungsakteure setzen außerdem eine Vielfalt von Social-Engineering-Tricks ein, um die Benutzer von der Legitimität ihrer Auskunftsanfragen oder Aufforderungen zur Geldüberweisung zu überzeugen.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Phishing-Angriffe stoppen: So erkennen Sie bösartige E-Mails

Phishing ist nach wie vor eine der größten Gefahren denen Unternehmen sich ausgesetzt sehen. Und das sowohl für die Netzwerk-Sicherheit (95 % aller Angriffe gehen auf erfolgreiche Spear-Phishing-Versuche zurück) als auch in finanzieller Hinsicht (allein in den letzten beiden Jahren haben Unternehmen mehr als 2 Milliarden Dollar durch Phishing und die Folgen verloren). Das Risiko…

NEWS | IT-SECURITY | TIPPS

Netflix Phishing-Scam

Es kann wohl kaum ein Zweifel bestehen, dass Netflix zu einem der großen Player im Video-Streaming-Markt zählt und über eine entsprechende Markdurchdringung verfügt. Da kann es nicht überraschen, dass die Kunden des Streaming-Dienstes zu einem der bevorzugten Angriffsziele von Hackern zählen, insbesondere was Phishing-Scams anbelangt. Eine gute Gelegenheit bot sich anpassungsfähigen Spammern als der Video-on-Demand-Spezialist…

TRENDS SECURITY | NEWS | IT-SECURITY

Selbst erfahrene Benutzer sind anfällig für Phishing

Trotz aller Warnungen öffnen rund 23 Prozent der Empfänger sogenannte Phishing-Mails. 11 Prozent klicken auf den darin enthaltenen Link und öffnen damit kriminellen Tür und Tor. Das stellte der US-amerikanische Mobilfunkanbieter Verizon in einem Feldversuch mit 150.000 selbst generierten Mails fest. Die ersten Opfer gingen bereits innerhalb von einer Minute nach Versand der E-Mail in…

NEWS | IT-SECURITY | TIPPS

Und immer wieder Phishing

Phishing-Kampagnen haben verschiedene Gesichter. Manche von ihnen sind ganz offensichtlich als Malware-Kampagnen erkennbar und erscheinen vergleichsweise wahllos konzipiert. Und sind dementsprechend auch nur in der Lage die leichtgläubigsten unter den potenziellen Opfern zu täuschen. Andere Kampagnen sind deutlich ausgefeilter und richten sich beispielsweise ganz gezielt an Opfer mit gut gefüllten Bankkonten oder Schlüsselpersonen in einem Unternehmen, die…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Phishing-Attacken – So schützen Sie sich und Ihre Firma

Kurz vor Weihnachten brechen auch für Cyber-Kriminelle Festtage an, denn nie nutzen mehr Menschen das Internet für Online-Shopping. Doch auch für Unternehmen kann der Ansturm Gefahren mit sich bringen. Mav Turner, IT-Security-Spezialist, erklärt, wie man sich schützen kann. Obwohl der Run auf die Geschenke wohl längst begonnen hat, fällt der offizielle Startschuss für das Weihnachtsgeschäft…