Illustration: Absmeier, TheDigitalArtist

Für Cyberkriminelle bleibt Phishing eine der effizientesten Angriffsarten, um Log-in-Informationen abzugreifen. Besonders verheerend für Unternehmen ist die Kompromittierung privilegierter Benutzerkonten, die über hohe Berechtigungen verfügen. Hierdurch erhalten Hacker weitreichenden Zugriff auf Unternehmensressourcen und können unter dem Deckmantel der gestohlenen Identität lange unentdeckt agieren, um etwa Informationen wie Finanzdaten, Geschäftsgeheimnisse oder geistiges Eigentum zu exfiltrieren. Darüber hinaus können Cyberkriminelle die gestohlenen Zugangsdaten auch lukrativ im Darknet verkaufen.

Laut Forrester sind 80 Prozent der Sicherheitsverletzungen mit kompromittierten privilegierten Zugangsdaten verbunden. Um sich vor Identitätsdiebstahl und Kontenmissbrauch durch Phishing-Angriffe zu schützen, sollten Unternehmen deshalb einen mehrschichtigen Ansatz aus Mitarbeiteraufklärung und Technologien einsetzen.

Grundlagen: Phishing-Methoden im Überblick

Deceptive Phishing:

Deceptive Phishing ist die häufigste Art von Phishing-Angriffen und wird in der Regel per E-Mail an eine große Zahl von Empfängern versendet. Beispielsweise beinhaltet die E-Mail einen Link zu einer gefälschten Website, die den Nutzer dazu auffordert, Benutzernamen und Passwörter für ein Konto preiszugeben. Zusätzlich können diese Websites bösartigen Code enthalten, der das Endgerät des Nutzers per Drive-by-Download infiziert.

Spear-Phishing:

Bei diesen Angriffen investieren Kriminelle im Vorfeld einige Zeit in die Recherche, um die Nachricht an ihr Opfer möglichst personalisiert zu gestalten und eine hohe Glaubwürdigkeit zu erreichen.

CEO-Betrug:

Diese Angriffe zielen speziell auf Führungskräfte ab, um deren Zugangsdaten abzugreifen. Mit Hilfe der gestohlenen Identität begehen Cyberkriminelle anschließend häufig finanziellen Betrug, indem sie zum Beispiel Mitarbeiter auffordern, Überweisungen zu autorisieren.

Smishing:

Phishing beschränkt sich nicht mehr nur auf E-Mails. Angreifer versenden auch bösartige Textnachrichten, damit Opfer auf einen Link klicken und auf einer gefälschten Webseite Log-in-Daten angeben. Aufgrund der Beschaffenheit mobiler Browser kann es vorkommen, dass URLs nicht vollständig angezeigt werden, was die Identifizierung einer gefälschten Anmeldeseite erschweren kann.

Best Practices gegen Kontenmissbrauch durch Phishing

Zum Schutz gegen Kontenmissbrauch durch Phishing sollten Unternehmen die folgenden proaktiven Maßnahmen umsetzen:

- Mitarbeiterschulungen

Die umfangreiche Aufklärung der Mitarbeiter über die Gefahr und Merkmale von Phishing zählt zu den Grundpfeilern, um sich vor Angriffen zu schützen. Generell sollten Nutzer folgende Punkte beachten:

-

- Persönliche Daten nicht öffentlich teilen: Nutzer sollten keine persönlichen Daten wie Geburtstage, Reisepläne oder persönliche Kontaktinformationen in sozialen Medien preisgeben, da diese von Angreifern für Social Engineering missbraucht werden können.

- Absenderadresse und Schreibstil prüfen: Bei verdächtigen E-Mails sollten Mitarbeiter stets die E-Mail-Adresse des Absenders kontrollieren, indem sie mit der Maus über die Absenderadresse fahren. Warnzeichen für Phishing sind zudem Rechtschreib- und Grammatikfehler sowie unübliche Formulierungen.

- Legitimität von Webseiten prüfen: Nutzer sollten nicht auf Links zu Webseiten in E-Mails klicken, sondern die Website direkt über den Browser aufrufen, um die Authentizität der in der E-Mail angegebenen Seite zu überprüfen.

- Neue Nachricht an bekannte Absender bei verdächtigen E-Mails: Wirkt eine E-Mail von einer scheinbar bekannten Quelle verdächtig, sollten Nutzer sich mit einer neuen E-Mail an diese Quelle wenden, anstatt auf »Antworten« zu klicken. Hierdurch kann die Legitimität der Nachricht kontrolliert werden.

- Ruhe walten lassen: Bei Phishing-Angriffen vermitteln Cyberkriminelle in ihren Nachrichten häufig Dringlichkeit, um ihre Opfer dazu zu bringen, rasch und unbedacht zu handeln. Nutzer sollten sich nicht aus der Ruhe bringen lassen und stets die oben genannten Schritte zur Überprüfung der Nachricht durchführen.

- Vorsicht bei Web-Tools von Drittanbietern

Beim Einsatz von Drittanbieter-Web-Tools sollten Unternehmen deren Sicherheitsprotokolle untersuchen, um festzustellen, ob diese umfassend genug sind, um das Einschleusen von Malware zu minimieren. Natürlich muss bei der Beschränkung der Verwendung von Drittanbieter-Web-Tools ein Gleichgewicht zwischen Sicherheit und Nutzererfahrung ausgelotet werden.

- E-Mail-Security-Software

Weiterhin ist eine E-Mail-Security-Software empfehlenswert, die eingehende E-Mails in einer Sandbox sammelt und validiert sowie bösartige Links erkennt und entfernt.

- Multi-Faktor-Authentifizierung

Es sollte eine Multi-Faktor-Authentifizierung (MFA) eingesetzt werden, die mehrere Identifizierungsmethoden erfordert. Hierzu zählt etwas, das der Nutzer kennt (Passwort); etwas, das er besitzt (Gerät); sowie etwas, das er ist (biometrische Authentifizierung). Dies ist eine der besten Methoden, um zu verhindern, dass unautorisierte Benutzer auf sensible Daten zugreifen und sich lateral im Netzwerk bewegen können.

- Risikobasierte Zugriffskontrollen

Unternehmen sollten zudem risikobasierte Zugriffskontrollen implementieren, um Zugriffsrichtlinien auf Grundlage des Benutzerverhaltens zu definieren und durchzusetzen. Durch eine Kombination aus Analysen, maschinellem Lernen, Benutzerprofilen und der Durchsetzung von Richtlinien können Zugriffsentscheidungen in Echtzeit getroffen werden. Je nach Risiko-Level können dadurch die Authentifizierungsanforderungen verstärkt oder der Zugriff vollständig blockiert werden. Risikobasierte Zugriffskontrollen werden oft in Kombination mit MFA eingesetzt.

Die Flut an Phishing-Angriffen und damit einhergehende kompromittierte Zugangsdaten bleibt eine der größten Bedrohungen für die Unternehmenssicherheit. Die Aufklärung der Mitarbeiter und die Verbesserung der Authentifizierungssysteme einer Organisation sind wesentliche Schritte, um sich gegen Phishing und Identitätsdiebstahl zu schützen.

Dr. Torsten George, Evangelist für Cybersicherheit bei Centrify

776 Artikel zu „Phishing“

NEWS | IT-SECURITY | WHITEPAPER

Phishing-Kampagnen und ihre Fallstricke

Gefälschte E-Mails sind der meistgenutzte Weg von Cyberkriminellen, um sich vertrauliche Daten zu erschleichen oder Schadprogramme einzuschleusen. Manche Unternehmen versuchen, die Resistenz ihrer Mitarbeitenden gegen solche Angriffe mit Hilfe von Phishing-Kampagnen zu prüfen und vermeintlich zu verbessern. Dabei werden den Angestellten bewusst simulierte Phishing-Mails geschickt. Der Bericht der Wissenschaftlerinnen des Karlsruher Instituts für Technologie (KIT)…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | IT-SECURITY | TIPPS

Wenn Cyberkriminelle ihre Köder auswerfen: Security-Grundlagen gegen Phishing-Angriffe

Cyberkriminelle sind oft nur einen Phishing-Angriff davon entfernt, ungehinderten Zugriff auf Geräte, Netzwerke und Unternehmensdaten zu erhalten. Dabei nutzen sie eine Vielzahl an Social-Engineering-Techniken. Diese reichen von Identitätsdiebstahl und Imitation bekannter Marken über gefälschte Stellenbewerbungen bis hin zu hochpersonalisiertem Spear-Phishing mithilfe privater Daten der Opfer. Phishing erfolgt meist per E-Mail, kann aber auch per…

NEWS | IT-SECURITY | TIPPS

Neue Phishing-Angriffe beuten Coronavirus-Schlagwort aus

Vor dem Hintergrund der Coronavirus-Pandemie missbrauchen Cyberkriminelle das massive öffentliche Interesse nun auch für ihre Angriffe. Zu den häufigsten Taktiken zählt die E-Mail-Impersonation-Attacke: Hierbei geben sich Kriminelle als offizielle Stellen wie etwa die Weltgesundheitsorganisation (WHO) aus, um Benutzer dazu zu bringen, eine bösartige E-Mail zu öffnen. Diese Art Angriffe, bei denen Hacker auf Basis aktueller…

NEWS | IT-SECURITY | TIPPS

Fünf Phishing-Methoden, die man auf dem Radar haben sollte

Der 30. November ist der internationale Tag der Computersicherheit. Kaum zu glauben, dass dieser bereits im Jahr 1988 von amerikanischen IT-Experten ins Leben gerufen wurde – knappe zehn Jahre, bevor das Internet begann, unsere Welt zu erobern. Der internationale Tag der Computersicherheit ist ein guter Anlass, sich mit einer der ältesten Praktiken aus der Trickkiste…

NEWS | IT-SECURITY | TIPPS

Weihnachtszeit ist »Phishing-Zeit«

Wie Unternehmen sich und ihre Mitarbeiter effektiv vor der anstehenden Phishing-Flut schützen können. Die Phishing-Welle reißt nicht ab – ganz besonders zur Weihnachtszeit, wenn Anbieter mit extrem günstigen Black Friday Deals werben und viele Menschen bei der Jagd nach dem perfekten Geschenk schnell zugreifen wollen. Hacker investieren mittlerweile viel Zeit in die Aufmachung solcher Mails:…

NEWS | IT-SECURITY | TIPPS

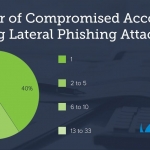

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Enorme Wissenslücken von Anwendern in puncto Phishing und Datenschutz

Die Ergebnisse einer Sicherheitsstudie [1] zum Kenntnisstand von Endanwendern hinsichtlich einer Vielzahl verschiedener Themen aus dem Cybersecurity-Umfeld verdeutlichen die Notwendigkeit kontinuierlicher Schulungen für Mitarbeiter, da über alle Branchen hinweg das Wissen um Cyberbedrohungen noch immer erhebliche Lücken aufweist. Beispielsweise offenbarten sich im Branchenvergleich, vor allen im Bildungs- und Transportwesen sowie im Gastgewerbe, teils massive Schwächen.…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | STRATEGIEN

Der Faktor Mensch in der Cybersicherheit: Dropbox ist beliebtester Phishing-Köder

In der Untersuchung »Der Faktor Mensch« wird detailliert aufgezeigt, wie Cyberkriminelle aktiv versuchen, den Menschen anstelle von technischen Sicherheitslücken auszunutzen, um monetäre Gewinne zu generieren oder Informationen zum Zwecke der Spionage beziehungsweise für zukünftige Angriffe zu stehlen [1]. Der Bericht von Proofpoint basiert auf der Analyse von bereits erfolgten Angriffsversuchen bei mehr als 6.000 Unternehmenskunden…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Gefälschte Office-365-Mails im Umlauf: Perfide Phishing-Variante täuscht Passwort-Verifizierung vor

Die Sicherheitsexperten von Retarus warnen vor einer besonders arglistigen Phishing-Angriffswelle: Derzeit befinden sich personalisierte Phishing-Mails in einem täuschend echten Microsoft-Layout im Umlauf, die den Empfänger unter anderem zu einer zweifachen Passwort-Eingabe auffordern. Retarus empfiehlt daher die sorgfältige Überprüfung enthaltener Links. Zusätzlichen Schutz bieten spezielle E-Mail-Security-Lösungen mit umfangreicher Phishing-Filterung und modernen Funktionen für die Advanced Threat…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Erfolgsaussichten in der Cloud: Die Zukunft des Phishing

»Ihr Konto wurde gehackt!« Nachrichten mit diesen oder ähnlichen Betreffzeilen entlocken den meisten Nutzern nur noch ein müdes Lächeln. Derartige E-Mails von breit angelegten Phishing-Kampagnen, die meist schon durch ein äußerst zweifelhaftes Design auffallen, werden in der Regel unmittelbar aussortiert. Eine weitaus höhere Erfolgsquote verspricht jedoch die Kombination von Phishing mit Cloudanwendungen. Die Aussicht, mit…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Zahl hochpersonalisierter Phishing-Angriffe nimmt rapide zu

Post von Prinzen war gestern – Wenn Cyberkriminelle persönlich werden. Vermutlich hat fast jeder bereits fantasievolle E-Mails von Geschäftsleuten oder unfassbar reichen Prinzen aus fernen Ländern erhalten, die exorbitante Geldbeträge in Aussicht stellen – im Gegenzug für eine finanzielle Vorleistung von ein paar tausend Euro. Inzwischen gehen die meisten Anwender routiniert mit solchen Betrugsmaschen…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Wie können Mitarbeiter in puncto Phishing sensibilisiert werden?

Aus Fehlern lernen – mit Security-Awareness-Kampagnen. Aus Schaden wird man klug. Wer einmal einer Hackerattacke zum Opfer gefallen ist, ist sensibilisiert für mögliche Gefahren. Aber muss dafür denn erst der Ernstfall eintreten? Die Blue Frost Security GmbH zeigt unter anderem mit simulierten Phishing-Attacken im Rahmen von Security-Awareness-Kampagnen Sicherheitsrisiken in Unternehmen auf. Wie reagieren Mitarbeiter auf…

NEWS | DIGITALISIERUNG | E-COMMERCE | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Vorsicht bei der Shopping-Schlacht: Aktuelle Black-Friday- und Cyber-Monday-Phishing-Attacken

Massen-Phishing-Angriffe fälschen populäre E-Commerce- und Marken-Websites, um Nutzerinformationen zu stehlen. »Black Friday« und »Cyber Monday« stehen vor der Tür und die Shopping-Schlacht beginnt. Doch während Onlinekäufer auf der Jagd nach Schnäppchen sind, locken Cyberkriminelle mit kreativen Betrügereien. Derzeit finden Massen-Phishing-Angriffe statt, die sich den Eifer der Onlinekunden zunutze machen: Bei den Attacken geben sich…

NEWS | IT-SECURITY | SERVICES | TIPPS

Massenphänomen Phishing und Identitätsdiebstahl – Multi-Faktor-Authentifizierung und Netzwerkkontrolle

Egal ob der Finanzdienstleister Equifax oder unlängst der Video-Streamingdienst Netflix: Daten- und Identitätsdiebstahl haben Hochkonjunktur. Bei der jüngsten Phishing-Attacke gegen Netflix gelang es Kriminellen neben Kreditkarteninformationen auch die Anmeldedaten (Credentials) von Nutzern zu stehlen. Die daraus entstehenden Missbrauchsmöglichkeiten sind vielfältig und in ihrem Umfang kaum abzuschätzen. Es gibt aber Möglichkeiten, sich vor solchen Angriffen…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

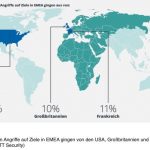

Phishing kommt überwiegend aus EMEA-Region

Der Global Threat Intelligence Report (GTIR) 2017 ermittelte, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt [1]. Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53 % aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 % auf IP-Adressen in…

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS SERVICES | TRENDS 2016 | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

Anstieg von Phishing-Kampagnen nahezu unvermeidbar

Automatisierte Phishing-Kampagnen steigern Gewinne für Hacker. Phishing-as-a-Service-Kampagne ist billiger in der Durchführung und bringt doppelt so viel Geld ein. Der Hacker Intelligence Initiative Report mit dem Titel »Phishing made easy: Time to rethink your prevention strategy?« (»Phishing leicht gemacht: Ist es an der Zeit, Ihre Präventionsstrategie zu überdenken?) wurde veröffentlicht [1]. In diesem Report erläutern…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Die fünf häufigsten Phishing-Köder und was man dagegen tun kann

Phishing, also der Versuch, einen E-Mail-Empfänger zum Anklicken eines beigefügten Anhangs oder einer URL zu bringen, um so dessen Computer zu infizieren oder Informationen zu entwenden, bleibt eine der primären Bedrohungen für Unternehmen. Bedrohungsakteure setzen außerdem eine Vielfalt von Social-Engineering-Tricks ein, um die Benutzer von der Legitimität ihrer Auskunftsanfragen oder Aufforderungen zur Geldüberweisung zu überzeugen.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Schutz vertraulicher Daten: Phishing bedroht Unternehmen und private Internetnutzer

Phishing ist keine besonders neue Taktik, um an fremde Daten zu gelangen – und dennoch werden regelmäßig erfolgreiche Kampagnen bekannt. Unternehmen versuchen deshalb, den Erfolg von Phishing-Angriffen zu verhindern, indem sie das Sicherheitsbewusstsein der Mitarbeiter fördern. Dies sollte auch ein zentraler Bestandteil der Sicherheitsstrategie sein. Doch trotz aller Anstrengungen fallen einzelne Benutzer weiterhin auf die…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Phishing-Angriffe stoppen: So erkennen Sie bösartige E-Mails

Phishing ist nach wie vor eine der größten Gefahren denen Unternehmen sich ausgesetzt sehen. Und das sowohl für die Netzwerk-Sicherheit (95 % aller Angriffe gehen auf erfolgreiche Spear-Phishing-Versuche zurück) als auch in finanzieller Hinsicht (allein in den letzten beiden Jahren haben Unternehmen mehr als 2 Milliarden Dollar durch Phishing und die Folgen verloren). Das Risiko…