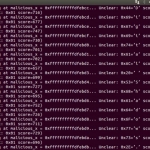

Wie Palo Alto Networks in seinem Unit 42 Blog berichtet, wurde die Sicherheitscommunity am 2. März auf vier kritische Zero-Day-Schwachstellen in Microsoft Exchange Server aufmerksam (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 und CVE-2021-27065). Diese Schwachstellen ermöglichen es Angreifern, auf Exchange Server zuzugreifen und potenziell langfristigen Zugriff auf die Umgebungen der Opfer zu erlangen.

Das Microsoft Threat Intelligence Center (MSTIC) schreibt die anfängliche Kampagne mit hoher Wahrscheinlichkeit HAFNIUM zu, einer Gruppe, die nach Einschätzung von MISTIC staatlich gesponsert wird und von China aus operiert. Mehrere Threat-Intelligence-Teams, einschließlich MSTIC und Unit 42, beobachteten bereits mehrere Bedrohungsakteure, die diese Zero-Day-Schwachstellen jetzt in freier Wildbahn ausnutzen.

Die geschätzte Zahl der potenziell gefährdeten Organisationen geht weltweit in die Zehntausende. Sehr wichtig ist, dass diese Schwachstellen mindestens zwei Monate lang aktiv ausgenutzt wurden, bevor die Sicherheits-Patches verfügbar waren. Das bedeutet, dass Exchange Server auch dann noch gefährdet sein könnten, wenn die Patches sofort installiert werden. Basierend auf Telemetriedaten der Palo-Alto-Networks-Expanse-Plattform, gibt es weltweit schätzungsweise noch über 125.000 ungepatchte Exchange Server.

Palo Alto Networks empfiehlt Unternehmen, das folgende Playbook zu befolgen, um auf diese potenzielle Bedrohung in ihren Umgebungen zu reagieren.

1) Alle Exchange Server lokalisieren und bestimmen, ob sie gepatcht werden müssen.

Exchange Online ist nicht betroffen. Zu den anfälligen Exchange Server-Versionen gehören 2013, 2016 und 2019. Während Exchange 2010 nicht für die gleiche Angriffskette anfällig ist wie Exchange 2013/2016/2019, hat Microsoft für diese Version einen Patch für CVE-2021-26857 veröffentlicht. Microsoft hat kürzlich zusätzliche Hinweise für ältere, nicht unterstützte Versionen von Exchange veröffentlicht.

Microsoft hat Informationen zu den Updates für die folgenden spezifischen Versionen von Exchange Server veröffentlicht:

Exchange Server 2019 – Update erfordert Cumulative Update (CU) 8 oder CU 7.

Exchange Server 2016 – Update erfordert CU 19 oder CU 18.

Exchange Server 2013 – Update erfordert CU 23.

2) Patchen und Sichern aller Exchange Server.

Unternehmen sollten die Out-of-Band-Sicherheitsupdates für ihre Version von Exchange Server installieren. Wenn sie einen Exchange Server nicht sofort aktualisieren und/oder patchen können, gibt es einige Abschwächungen und Umgehungen, die die Chancen eines Angreifers, einen Exchange Server auszunutzen, verringern können; diese Abschwächungen sollten nur vorübergehend sein, bis das Patchen abgeschlossen werden kann. Palo Alto Networks Next-Generation Firewalls (NGFWs), die auf Threat Prevention Content Pack 8380 oder höher aktualisiert wurden, schützen vor diesen Schwachstellen, wenn die SSL-Entschlüsselung für den eingehenden Verkehr zum Exchange Server aktiviert ist. Cortex XDR, das auf dem Exchange Server ausgeführt wird, erkennt und verhindert Webshell-Aktivitäten, die häufig bei diesen Angriffen verwendet werden.

3) Feststellen, ob ein Exchange Server bereits kompromittiert wurde.

Diese Schwachstellen sind bereits seit über einem Monat bekannt und werden aktiv ausgenutzt, wobei die ersten Hinweise auf eine Ausnutzung auf den 3. Januar zurückgehen. Jedes Unternehmen, das die anfällige Software einsetzt, muss prüfen, ob sein Server gefährdet ist. Das Patchen des Systems wird keine Malware entfernen, die bereits auf dem System installiert ist. Bis zum Beweis des Gegenteils sollte man davon ausgehen, dass Exchange Server, die Outlook Web Access oder Exchange Web Services dem Internet ausgesetzt haben, kompromittiert sind.

4) Einschalten eines Incident-Response-Teams bei Verdacht einer Kompromittierung.

Wenn Unternehmen zu irgendeinem Zeitpunkt glauben, dass ihr Exchange Server kompromittiert wurde, sollten sie dennoch Maßnahmen ergreifen, um ihn gegen die oben beschriebenen Schwachstellen zu schützen. Dies wird verhindern, dass weitere Angreifer das System kompromittieren. Die Installation der Out-of-Band-Sicherheitsupdates für die jeweilige Version von Exchange Server ist sehr wichtig, aber dadurch wird keine bereits auf den Systemen installierte Malware entfernt und keine im Netzwerk vorhandenen Bedrohungsakteure werden vertrieben.

Unternehmen, die glauben, dass sie kompromittiert wurden, sollten ihren Incident-Response-Plan in Kraft setzen. Wenn Unternehmen solche Dienste benötigen, steht ihnen das Palo Alto Networks Crypsis Incident Response Team zur Verfügung: crypsis-investigations@paloaltonetworks.com.

Wer ganz sicher gehen will, muss seinen Exchange Server komplett neu aufsetzen

»Die vier von Microsoft in der vorigen Woche bekanntgemachten Schwachstellen im Exchange Server gefährden aktuell zehntausende Infrastrukturen von Behörden und Unternehmen. Das zum BSI gehörende CERT-Bund geht von bis zu 58.000 potenziell verwundbaren Systemen aus, bei denen unklar ist, ob sie die verfügbaren Updates bereits erhalten haben, oder für die gar keine Patches bereitstehen, weil sie veraltete Build-Versionen nutzen. Wo Updates verfügbar sind, muss für alle Organisationen nun die höchste Priorität sein, diese einzuspielen, da die Schwachstellen den Zugriff auf sämtliche Exchange-Daten wie E-Mails, Kontakte und Kalender erlauben und bereits ausgenutzt werden. Das BSI hat inzwischen die höchste Bedrohungsstufe »Rot« ausgerufen und warnt, Organisationen sollten von einer Kompromittierung ihrer Systeme ausgehen – auch mehrere Bundesbehörden sind dem BSI zufolge gefährdet, in vier Fällen seien möglicherweise bereits Systeme kompromittiert worden.

Die Suche nach Hinweisen, dass Daten ausgelesen oder Schadprogramme installiert wurden, dürfte sich indes nicht einfach gestalten. Die Hacker hinter diesen Angriffen verfügen vermutlich über umfangreiche Ressourcen, ihre Aktivitäten sind nur schwer zu entdecken. Behörden und Unternehmen müssen daher ihr gesamtes Security-Arsenal nutzen, um Anomalien, die auf Manipulationen hindeuten, aufzuspüren. Wer ganz sicher gehen will, muss seine Systeme aber komplett neu aufsetzen.

Kompromittierbar ist grundsätzlich jeder nicht abgesicherte Exchange Server, der direkt aus dem Internet erreichbar gemacht wird, um Mitarbeitern via Outlook Web Access (OWA) oder Exchange ActiveSync den mobilen Zugriff auf E-Mails, Kalender und Kontakte zu ermöglichen. Dabei gibt es durchaus Lösungen, die ohne den direkten Zugriff auf möglicherweise verwundbare Exchange Server ein komfortables und sicheres mobiles Arbeiten ermöglichen: Das SecurePIM Gateway von Virtual Solution überprüft die Identität des Nutzers und erlaubt lediglich verifizierten Nutzern einen Zugriff über die abgesicherte SecurePIM-App auf den Exchange Server. Gleichzeitig können auch viele andere Anwendungen im Unternehmensnetz damit abgesichert werden. Ein direkter Zugriff aus dem Internet auf Exchange Server ist dafür nicht länger nötig.«

Statement von Dr. Hermann Granzer, CTO bei Virtual Solution, zu den aktuellen, vom BSI als »extrem kritisch« klassifizierten Sicherheitslücken in Microsoft Exchange

434 Artikel zu „Schwachstelle Microsoft“

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Trägheit bei IT-Security macht Microsoft-Office-Schwachstelle zum Einfallstor für Cyberangriffe

Jörg von der Heydt, Channel Director DACH bei Skybox Security, kommentiert die Microsoft-Office-Schwachstelle CVE-2017-8570 und mögliche Lösungsansätze. Spätestens mit der Einführung der DSGVO hat in Europa eine gewisse Sensibilisierung gegenüber Datenschutz und Sicherheitsrisiken eingesetzt – ob privat oder im beruflichen Umfeld. Dennoch zeigen europäische Arbeitnehmer weltweit die geringste Disziplin, wenn es um die Cybersicherheit in…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Missstände bei Berechtigungen schnell erkennen: Wer hat in Microsoft-Umgebungen worauf Zugriff?

Die Anzahl der polizeilich erfassten Cyberkriminalfälle ist in den letzten Jahren enorm angestiegen. Während 2005 noch 26.650 Fälle in Deutschland verzeichnet wurden, zählte die Polizei im letzten Jahr bereits 100.514 Fälle, also fast viermal so viele [1]. Aus diesem Grund gilt es, Sicherheitslücken in IT-Systemen von Unternehmen zu schließen. Dazu gehören unter anderem noch bestehende…

NEWS | KOMMUNIKATION | LÖSUNGEN | AUSGABE 11-12-2020

Microsoft Teams richtig geplant und aufgesetzt – Stark im Team

Lösungen wie Teams von Microsoft kommen in Unternehmen aller Branchen immer besser an.Die Corona-Pandemie und das Ausweichen auf das Home Office haben den kollaborativen Werkzeugen einen zusätzlichen Pusch verliehen. Dabei geht es für die Mitarbeiter um weit mehr als nur die Integration von Chat, Video, Konferenzen und Telefonie. »manage it« hat sich mit Andreas Martin, Vorstand und CEO der FirstAttribute AG, darüber unterhalten, inwieweit kollaborative Lösungen wie Microsoft Teams das Zusammenarbeiten in und außerhalb von Unternehmen revolutionieren werden und welche Voraussetzungen dafür Unternehmen schaffen müssen.

NEWS | IT-SECURITY | TIPPS

So missbrauchen Cyberkriminelle Schwachstellen bei Office 365

Office 365 Tools und Open Services im Visier von Cyberangreifern. Der kürzlich von Vectra veröffentlichte 2020 Spotlight Report for Office 365 identifizierte die Tools und Dienste unter den Cloud-basierten Anwendungen, die häufig von Angreifern genutzt werden. Die Studie basiert auf der Beobachtung von vier Millionen Office-365-Konten über einen Zeitraum von 90 Tagen. Dadurch waren…

NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Fast zwei Drittel der Schwachstellen könnten längst gepatcht sein

Cybersecurity-Spezialist veröffentlicht Business-Report zur Bedrohungslandschaft 2020. Ungepatchte Schwachstellen, Verschleierungstaktiken und APTs (Advanced Persistent Threats): Der Bitdefender Business-Report zur aktuellen Bedrohungslage beschreibt die Herausforderungen, denen sich Organisationen stellen müssen [1]. Dazu gehören erstens massenhafte Angriffe auf ältere Schwachstellen, für die bereits Patches verfügbar sind, zweitens die Zunahme von Verschleierungstaktiken, die zusätzliche Erkennungsmechanismen erfordert und drittens die…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Microsoft verdient gut mit der Cloud

Microsoft geht es den aktuellen Geschäftszahlen zufolge glänzend. Im ersten Geschäftsquartal 2021 wurden die Erwartungen der Analysten laut Handelsblatt deutlich übertroffen. Sowohl Umsatz (37,2 Milliarden US-Dollar/+12 Prozent) als auch Gewinn (13,9 Milliarden US-Dollar/+30 Prozent) stiegen von Juli bis September zweistellig. Maßgeblich für die guten Zahlen ist das Cloud-Geschäft das für rund 38 Prozent des operativen…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | CLOUD COMPUTING | LÖSUNGEN

Microsoft Teams professionell nutzen – Megatech setzt auf AvePoint Cloud Governance

Cloud Computing ist weiterhin auf Wachstumskurs – laut Bitkom setzen mittlerweile drei von vier Unternehmen auf Rechenleistung aus der Cloud. Die Gründe dafür sind eindeutig: Cloud-Anwendungen wie Microsoft Office 365 sind kosteneffizient, bieten eine hohe Flexibilität und Skalierbarkeit, sie erhöhen die Produktivität und stellen die Basis für zukunftsfähige Geschäftsmodelle dar. Doch mit der Nutzung der…

NEWS | KOMMENTAR | STRATEGIEN

Warum die Uhr für Microsofts Programmiersprache C# tickt

Sollten Entwickler einen Umstieg von C# auf Java zu erwägen? Mit C# brachte Microsoft vor fast 20 Jahren eine eigene Programmiersprache als Konkurrenz zu Java auf den Markt. Seitdem ist die Frage C# oder Java bei vielen Entwicklern zur Glaubensfrage geworden, bei der die Diskussion sehr schnell emotional werden kann. Die Fakten sprechen aber…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | WHITEPAPER

CASB-Studie zeigt Schwachstellen in der IT-Security auf

Die Cloud Security Alliance (CSA), Organisation für die Definition von Standards, Zertifizierungen und Best Practices zur Gewährleistung des sicheren Cloud-Computings, veröffentlicht die Ergebnisse ihrer neuesten Umfrage. Im Rahmen der Studie »The Evolution of the CASB« wurden mehr als 200 IT- und Sicherheitsexperten aus einer Vielzahl von Ländern und verantwortlich für Unternehmen verschiedenster Größen befragt. Ziel…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | TIPPS

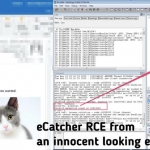

Schwachstellen in industriellen VPNs

Angreifer können direkten Zugang zu den Geräten erhalten und physische Schäden verursachen. VPNs sorgen oftmals nur für scheinbaren Schutz. Das Forscherteam von Claroty hat in den letzten Monaten mehrere Schwachstellen bei der Remote-Codeausführung in VPN-Implementierungen entdeckt, die insbesondere für den Fernzugriff auf OT-Netzwerke genutzt werden. Diese speziellen Remote-Lösungen werden insbesondere für die Wartung und Überwachung…

NEWS | TRENDS 2020 | TRENDS SERVICES | SERVICES

70 Prozent aller Anwendungen haben Open-Source-Schwachstellen

Fehlerhafte Bibliotheken landen auf indirektem Wege im Code. Einsatz von PHP-Bibliotheken führt mit über 50-prozentiger Wahrscheinlichkeit zu fehlerhaftem Code. JavaScript und Ruby haben besonders große Angriffsflächen. Der neue »State of Software Security (SoSS): Open Source Edition«-Report zum Thema Sicherheit in Open-Source-Software von Veracode zeigt unter anderem auf, dass 70 Prozent aller gescannten Anwendungen mindestens…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud Security-Report: Schlechte Sicherheitshygiene führt zu einer Eskalation von Cloud-Schwachstellen

Der Cloud Threat Report deckt 199.000 unsichere Cloud-Templates auf und findet 43 Prozent der Cloud-Datenbanken unverschlüsselt vor. Palo Alto Networks hat aktuelle Forschungsergebnisse veröffentlicht, die zeigen, wie Schwachstellen bei der Entwicklung von Cloud-Infrastrukturen zu erheblichen Sicherheitsrisiken führen. Der Unit 42 Cloud Threat Report: Spring 2020 untersucht, warum Fehlkonfigurationen in der Cloud so häufig vorkommen. Der…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Hackerangriffe via Microsoft Office an der Tagesordnung

Laut Internet Security Report Q3/2019 ist die von E-Mail-Anhängen ausgehende Gefahr präsenter denn je. Wie der aktuell veröffentlichte WatchGuard Internet Security Report für das dritte Quartal 2019 belegt, sollte bei per E-Mail eingehenden Word-, RTF- oder anderen Office-Dokumenten weiterhin besondere Vorsicht gelten. Diesmal haben es gleich zwei einschlägige Malware-Varianten in die Top 10 geschafft. Die…

NEWS | TIPPS

Microsoft rät Kunden mit Windows Server 2008 zum schnellen Umstieg auf Azure-Cloud

Support-Ende für Windows Server 2008 und Windows Server 2008 R2 am 14. Januar 2020: Ohne Migration riskieren Unternehmen Sicherheitsprobleme und Compliance-Verstöße Am 14. Januar 2020 endet der erweiterte Support für Windows Server 2008 und Windows Server 2008 R2. Doch es gibt noch immer Unternehmen, die keine konkreten Pläne für die Migration auf ein neues Betriebssystem…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | TRENDS 2019 | IT-SECURITY

Cloud Trends Report Security prognostiziert 50 % mehr Schwachstellen in Cloud-Infrastrukturen

Trotz wachsender Anzahl an Schwachstellen bei Cloud-Infrastrukturdiensten, Containern und anderen Cloud-Produkten bleibt Cyberhygiene weiterhin größtes Risiko. Die größten Gefahren in Cloud-Infrastrukturen gehen nicht vom Cloud Provider aus, sondern lauern im Unternehmen selbst. Skybox Security, Anbieter im Cyber Risk Management, gab die Veröffentlichung seines Cloud Trends Report 2019 bekannt. Der Bericht, der vom Team der…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

99 Prozent aller Cyberangriffe setzen auf den Menschen als Schwachstelle

Im »Human Factor Reports« wird die Art und Weise näher beleuchtet, wie Cyberkriminelle Menschen anstatt technischer Systeme und Infrastrukturen auszunutzen versuchen, um Malware zu verbreiten, betrügerische Transaktionen anzustoßen, Daten zu stehlen und sich durch weitere Arten des Betrugs zu bereichern. Mit dem Bericht will Proofpoint Angriffstrends aufzeigen, um Unternehmen und Mitarbeiter dabei zu unterstützen, sich…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMENTAR

Schwachstellen zu Cyberwaffen formen – oder doch lieber schließen?

Regierungen diskutieren regelmäßig, IT-Schwachstellen als Cyberwaffen für Hack Backs zu nutzen. Die Geschichte der Microsoft-Schwachstelle EternalBlue macht eines deutlich: Das kann sehr teuer werden. Regierungen sollten sich intensiv überlegen, ob die Vorteile einer Schwachstelle als Cyberwaffe die potenziellen Schäden für Bürger und Unternehmen wirklich überwiegen. Am 12. Mai 2017 begann der Trojaner WannaCry…

NEWS | BUSINESS | CLOUD COMPUTING | EFFIZIENZ | SERVICES | STRATEGIEN

Sein oder nicht sein – die Zukunft von Microsoft Excel

Disruptive Technologien wie das Internet haben dazu beigetragen, die Geschäftswelt umzukrempeln. Das zeigt allein schon die Tatsache, dass von der 1995er Fortune-Liste der 500 größten Unternehmen gerade einmal 24 heute noch auftauchen. Die meisten Unternehmen agieren heute in einem globalen Umfeld und in sich schnell verändernden Märkten. Unter diesen Bedingungen sind Organisationen gut beraten,…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Analyse des Patch Tuesday im März: Kernel-Updates von Microsoft als Antwort auf Meltdown und Spectre

Microsoft hat zum Patch Tuesday im März insgesamt 14 Updates veröffentlicht, darunter Aktualisierungen für alle Windows-Betriebssysteme sowie für den IE-Browser, für Office, SharePoint und den Exchange-Server. Daneben hat das Unternehmen einige Updates für ASP.NET Core, Chakra Core und PowerShell Core veröffentlicht. Allerdings sind diese nicht als Patch-Paket, sondern in Form neuer Binärdateien verfügbar. Entwickler sollten…

NEWS | TRENDS SECURITY | TRENDS 2017 | TRENDS 2018 | IT-SECURITY | LÖSUNGEN | STRATEGIEN | TIPPS

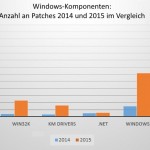

Microsoft-Sicherheitslücken seit 2013 mehr als verdoppelt

Aufhebung von Administratorrechten könnte 80 Prozent der kritischen Sicherheitslücken von 2017 entschärfen. Avecto hat seinen jährlichen Bericht zu Microsoft-Schwachstellen veröffentlicht, der mittlerweile zum fünften Mal erscheint. Er basiert auf einer Untersuchung sämtlicher 2017 gemeldeter Microsoft-Schwachstellen und zeigt, dass deren Zahl beträchtlich gestiegen ist. Zum Vergleich: Im Jahr 2013 wurden 325 Sicherheitslücken entdeckt, im vergangenen Jahr…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Active Directory von Microsoft offenbart Schwächen bei Hackerangriff – automatisierte Sicherheitsmaßnahmen notwendig

Zwei IT-Sicherheitsforscher haben während der Sicherheitskonferenz »BlueHat IL« eine neue Angriffstechnik gegen die Active-Directory-Infrastruktur veröffentlicht. »DCShadow« genannt, ermöglicht dieser Angriff einem Angreifer mit den entsprechenden Rechten, einen bösartigen Domänencontroller zu erstellen, der bösartige Objekte in eine laufende Active Directory-Infrastruktur replizieren kann (Weitere Details unter … https://blog.alsid.eu/dcshadow-explained-4510f52fc19d). Gérard Bauer, Vice President EMEA beim IT-Sicherheitsexperten Vectra,…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | TRENDS 2018 | IT-SECURITY | TIPPS

Europäischer Datenschutztag am 28. Januar: Anzahl entdeckter Softwareschwachstellen erreicht 2017 Rekordwert

Im Jahr 2017 hat die Zahl der weltweit registrierten Softwaresicherheitslücken einen neuen Höchststand erreicht. Die Auswertung des Potsdamer Hasso-Plattner-Instituts (HPI) ergab, dass in den vergangenen zwölf Monaten rund 11.003 Meldungen zu Softwareschwachstellen registriert oder aktualisiert wurden. Im Jahr 2016 waren es noch 8.093 Schwachstellen gewesen, danach folgt auf Platz drei das Jahr 2014 mit 7.682…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Meltdown und Spectre: Die wichtigsten Fragen und Antworten zu den zwei Schwachstellen in Prozessoren

Nach den ersten Berichten über die bekannt gewordenen Schwachstellen in Mikroprozessoren, arbeiten die Chiphersteller Intel, AMD und ARM mit Hochdruck an einer industrieweiten Lösung (https://newsroom.intel.com/news/intel-responds-to-security-research-findings/). Mit täglich neuen Details und Meldungen von Seiten der Sicherheitsexperten und Unternehmen bleibt die Lage unübersichtlich. Digital Shadows hat die wichtigsten Fragen und Antworten zusammengestellt. Was sind Meltdown und Spectre?…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | LÖSUNGEN | TIPPS

Microsoft-Admin-Rechte sind für Sicherheitslecks verantwortlich

94 Prozent der Risiken aller als kritisch eingestuften Microsoft-Schwachstellen werden durch das Entfernen von Administratoren-Rechten gemindert. Windows 10 ist nicht sicherer als Windows 8.1. Experten für das Rechtemanagement beklagen, dass die Organisationen immer noch zu wenig für den Schutz vor Angriffen unternehmen. Mark Austin, Mitgründer und Co-CEO bei Avecto und Marco Peretti, Avectos neu ernannter…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | RECHENZENTRUM | SERVICES

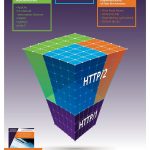

HTTP/2: Vier bedeutsame Schwachstellen des neuen World-Wide-Web-Protokolls

Ein Unternehmen, das es sich zur Aufgabe gemacht hat, geschäftskritische Daten und Anwendungen in der Cloud und im Datacenter zu schützen, hat auf der Black Hat in den USA seinen Intelligence Initiative Report für den Monat Juli vorgestellt: »HTTP/2: Detaillierte Analyse der vier größten Schwächen des kommenden Worldwide Web Protokolls«. In dem Bericht haben Experten des Imperva Defense Centers die vier größten Potenziale…

NEWS | TRENDS SECURITY | TRENDS 2015 | INFRASTRUKTUR | IT-SECURITY

16.081 Schwachstellen in knapp 2.500 Anwendungen im Jahr 2015

Der Jahresreport »Vulnerability Review 2016« [1] legt weltweite Zahlen zu den häufigsten Schwachstellen, der Verfügbarkeit von Patches und zu Sicherheitsrisiken innerhalb von IT-Infrastrukturen vor. Darüber hinaus wurden Sicherheitslücken der 50 am weitesten verbreiteten Anwendungen auf privaten PCs untersucht. Software Vulnerabilities sind eine Hauptursache für Sicherheitsprobleme. Über fehlerbehaftete Software verschaffen sich Hacker Zugang zu IT-Systemen. 2015…

NEWS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY

Microsoft-Sicherheitslücken erreichen Höchststand

Laut einer aktuellen Studie [1] stieg die Anzahl der Windows-Sicherheitslücken 2015 im Vergleich zum Vorjahr um 52 Prozent. Eine Analyse von Microsoft Security Bulletins ergab, dass insgesamt 524 Sicherheitslücken gemeldet wurden, 48 Prozent davon (251) mit dem Schweregrad »kritisch«. 62 Sicherheitslücken wurden in Microsoft Office-Produkten gefunden, was im Vergleich zu 2014 einem Anstieg von 210…

NEWS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY | TIPPS

Security-Analyse: Die größten Windows-Schwachstellen 2015

Internet Explorer mit massiven Schwächen, Microsoft Edge und Google Chrome vorbildlich. Ein europäischer Security-Software-Hersteller [1] hat einen exklusiven Report veröffentlicht, der die größten Windows-Schwachstellen des vorherigen Jahres beleuchtet. Die Analyse zeigt, dass der Microsoft Internet Explorer (IE) mit Abstand die meisten Sicherheitslücken aufwies, wohingegen der neue Microsoft Edge-Browser in Windows 10 und Google Chrome mit…

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS 2015 | IT-SECURITY | SERVICES

Software-Sicherheitslücken: Im ersten Halbjahr 2015 weltweit mehr Schwachstellen gemeldet als 2004 insgesamt

Allein in der ersten Hälfte dieses Jahres sind weltweit 2.662 Software-Sicherheitslücken gemeldet worden – mehr als im gesamten Jahr 2004. Darauf hat das Hasso-Plattner-Institut (HPI) aufmerksam gemacht. Nach Analyse des Potsdamer Uni-Instituts nehmen vor allem die mittelschweren Software-Schwachstellen deutlich zu. Diese hätten im vergangenen Jahr ihren bisherigen absoluten Höchststand erreicht, sagte HPI-Direktor Prof. Christoph Meinel.…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Tickende Zeitbombe: Support-Ende für Microsoft Windows Server 2003

Kommentar von Fabian Libeau, Technical Director EMEA bei RiskIQ, zum Support-Ende für den beliebten Microsoft Windows Server 2003 am Dienstag, 14. Juli 2015, zu dem auch der Internet Information Services (IIS) 6.0 Webserver und der Small Business Server 2003 gehören: »Die Mehrheit der größten DAX-Unternehmen unterschätzt offensichtlich immer noch die Sicherheitsrisiken, die vom Support-Ende von…

NEWS | IT-SECURITY | TIPPS

Wie man die größten Einfallstore für Cyberkriminelle im Home Office schließt

Die neue Arbeitswelt bietet Cyberkriminellen viele Angriffspunkte. Sie nutzen unzureichende Sicherheitsvorkehrungen und verunsicherte Mitarbeiter aus, um Systeme zu infiltrieren und vertrauliche Daten zu stehlen., Was sind die wichtigsten Einfallstore und wie können Unternehmen sie am besten schließen. Im Home Office haben neue Anwendungen und Abläufe viele Arbeitnehmer verunsichert – Cyberkriminelle versuchen, diese Situation gezielt…

NEWS | BUSINESS | SERVICES

E-Learning in Unternehmen: Online-Trainings unterstützen Mitarbeitende effektiv bei der Vorbereitung auf Sachkundeprüfungen

Rund zweitausenddreihundert Fragen und ein Vielfaches möglicher Antworten – gegen die Sachkundeprüfung, beispielsweise für die Zertifizierung Gepr. Fachmann/-frau für Versicherungsvermittlung IHK, ist die Führerscheinprüfung ein Spaziergang. Zu den umfangreichen Inhalten kommt der Umstand, dass viele Mitarbeitende die Prüfungsvorbereitung neben ihrer Arbeit erledigen. Unternehmen, die die Kompetenzen ihrer Mitarbeitenden ausbauen möchten, haben deshalb gute Gründe, sie…

NEWS | IT-SECURITY | SERVICES | TIPPS

Auf dem Silbertablett serviert: Fehlkonfigurationen laden Cyberkriminelle ein

Fehlkonfigurationen öffnen Cyberkriminellen Tür und Tor zum Netzwerk. Eine Risikoanalyse aller Endpunkte kann dabei helfen, den Blick auf diese Schwachstellen zu schärfen. Mit diesen Informationen gerüstet, kann sich die IT-Sicherheit daran machen, die Risiken zu beseitigen. Die Bedrohungslage ist ernst und Organisationen sehen sich mehr Angriffen von Cyberkriminellen gegenüber. Diese werden auch immer gefährlicher…

NEWS | IT-SECURITY

Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien

Wie können Unternehmen ihr Schutzniveau erhöhen und zugleich ihre IT-Ressourcen entlasten? Durch das Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien: Mit Access Rights Management (ARM) werden der unbefugte Zugriff auf Daten verhindert und sicherheitsrelevante Prozesse innerhalb des Firmennetzwerks optimiert. Mehr als 50 Prozent des Datenmissbrauchs wird erfahrungsgemäß von innen heraus begangen.…

NEWS | SERVICES | WHITEPAPER

Service Desk: 10 Prozesse, die 2021 automatisiert werden sollten

Seit dem Ausbruch der Corona-Pandemie stehen Unternehmen unter einem enormen wirtschaftlichen Druck. Damit sie weiterhin wettbewerbsfähig bleiben können, müssen sie in den digitalen Wandel investieren. Schließlich ermöglicht die Digitalisierung eine Reihe von Verbesserungen in Form von neuen Aufträgen, schnelleren Prozessen, geringeren Kosten oder vereinfachten Workflows. So haben die Ereignisse des Jahres 2020 in zahlreichen Unternehmen eine…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | SERVICES | STRATEGIEN

Zwischen Utopie und Realität: Die dynamische Cloud

Das dynamische Verteilen von Workloads zwischen diversen Cloud-Plattformen ist die logische Konsequenz, um die Vorteile der Technologie vollständig nutzen zu können. Leider ist dies noch Zukunftsmusik. Gaia-X hingegen sendet erste positive Signale in diese Richtung. Die Auswahl an Produkten, Funktionalitäten und Preisstaffelungen verschiedener Cloud-Plattformen ist vielfältig. Unternehmen können aus den Angeboten von Hyperscalern sowie zahlreicher…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR

Die Mobilität von morgen beruht auf Daten

Eine Smart City soll das Leben ihrer Bewohner verbessern und gleichzeitig den ökologischen Fußabdruck verkleinern. Ein Baustein sind intelligente Mobilitätslösungen, die datengetrieben einen nachhaltigen und bezahlbaren öffentlichen Nahverkehr unter Einbindung aller anderen Fortbewegungsmittel ermöglichen. NTT ein weltweit tätiges IT-Dienstleistungsunternehmen, nennt die zentralen Punkte eines solchen Ökosystems. Eine intelligente Verkehrssteuerung, die Fahrzeuge genau zu einem…

NEWS | IT-SECURITY

E-Health-Apps schon jetzt ohne Security-Risiken und -Nebenwirkungen

Derzeit erleben wir einen Boom von E-Health-Apps. Manche Apps begleiten Patienten bei bestimmten Krankheiten, informieren und bieten Unterstützung, andere Apps helfen beim Abnehmen, beim Training oder dienen als Kommunikationsmittel zwischen Krankenkassen und Kunden. Demnächst wird es auch das E-Rezept und die elektronische Patientenakte geben. Was all diese Apps gemeinsam haben, ist die Notwendigkeit eines Höchstmaßes…

TRENDS 2021 | NEWS | TRENDS 2020 | DIGITALE TRANSFORMATION | IT-SECURITY | WHITEPAPER

Whitepaper: Cyber Security – Die digitale Transformation sicher gestalten

Digitalisierung bietet Hackern neue Angriffspunkte. IT-Security ist Top-Investitionsthema unter IT-Verantwortlichen. Managed Security Services Provider bieten umfangreiche Security-Dienstleistungen. Neues Lünendonk-Whitepaper kostenfrei verfügbar. Cyber Security spielt in Zeiten einer digitalen Welt eine zentrale Rolle. Die Digitalisierung von Prozessen und Produkten sowie die Vernetzung von Maschinen und Fahrzeugen bieten Hackern neue Einfallstore und Angriffsmöglichkeiten. Unternehmen investieren daher verstärkt…