Jörg von der Heydt, Channel Director DACH bei Skybox Security, kommentiert die Microsoft-Office-Schwachstelle CVE-2017-8570 und mögliche Lösungsansätze.

Spätestens mit der Einführung der DSGVO hat in Europa eine gewisse Sensibilisierung gegenüber Datenschutz und Sicherheitsrisiken eingesetzt – ob privat oder im beruflichen Umfeld.

Dennoch zeigen europäische Arbeitnehmer weltweit die geringste Disziplin, wenn es um die Cybersicherheit in ihren Unternehmen geht: Studien verdeutlichen, dass ein Großteil der Angestellten sich nicht regelmäßig über IT-Sicherheit Gedanken macht. Ein signifikanter Anteil ist sogar der Auffassung, dass die Prävention von Sicherheitsbedrohungen nicht in seinen Aufgabenbereich falle – obwohl man sich über die rechtlichen Folgen eines Datendiebstahls im Klaren ist. Bei einem Verstoß gegen die DSGVO müssen Unternehmen beispielsweise mit Bußgeldern in Höhe bis zu 20 Millionen Euro oder vier Prozent des Jahresumsatzes weltweit rechnen.

Daten-Leaks können langfristige, verheerende Folgen für den Ruf eines Unternehmens haben – wie man es beispielsweise bei Giganten wie Facebook beobachten kann. Dabei gibt es einfache Präventionsmaßnahmen, die vor Datendiebstahl schützen.

Microsoft-Office-Schwachstelle CVE-2017-8570

Die kürzlich erneut ausgenutzte Microsoft-Office-Schwachstelle CVE-2017-8570 ist ein gutes Beispiel für einen Exploit, der potenziell dramatische Folgen nach sich ziehen kann – obwohl wirksame und einfache Schutzmöglichkeiten zur Verfügung stehen.

Erstmals war die höchst riskante Sicherheitslücke im Juli 2017 aufgetreten. Obwohl noch im selben Monat ein Patch zur Eliminierung der Bedrohung bereitgestellt worden war, folgten weitere Cyberangriffe in den folgenden Monaten: beispielsweise im März 2018 durch Threadkit, eine Hacking-Software für Laien.

Auch jetzt noch, im März 2019, wird diese Schwachstelle regelmäßig ausgenutzt. Mittels Formbook Malware, erneut verbreitet über Threadkit, erhalten Hacker Zugriff auf vertrauliche Daten. Gibt der Nutzer zum Beispiel Autorisierungs- und Anmeldeinformationen in ein Webdatenformular ein, werden diese Informationen direkt bei der Eingabe abgerufen, bevor diese überhaupt verschlüsselt und übertragen werden können.

Funktionsweise des Exploits

Die Schwachstelle präsentiert sich in sehr unauffälliger Form, weshalb Nutzer oft ohne weitere Bedenken die kritische Datei öffnen und lange Zeit nicht merken, dass die Malware auf dem PC im Hintergrund läuft.

Der Virus versteckt sich in einer Word-Datei im RTF-Format, die per Mail an den Nutzer gesendet wird – Absender-Adresse und Betreff enthalten Details, die authentisch wirken. Auch die Ansprache ist an die realer Unternehmen angepasst. Beispielsweise kann es sich um die Aufforderung handeln, eine Zahlung zu begleichen.

Klickt der Nutzer auf den Anhang, öffnet und schließt sich die RTF-Datei sofort, als wäre die Word-Anwendung abgestürzt. Tatsächlich aber wird in der Zwischenzeit eine ZIP-Datei heruntergeladen und extrahiert. Darin wird ein zweites vermeintliches Word-Dokument gespeichert, das den Quellcode für Phishing-HTML-Seiten und die Malware-Nutzdaten enthält.

Während sich für den Nutzer nun das erste Word-Dokument öffnet, werden im Hintergrund die Malware-Daten entpackt – so gerät die Anwendung auf den PC. Dass die Malware vertrauliche Daten sammelt, ist nicht zu bemerken.

Schutzmaßnahmen

Eine Möglichkeit, um Bedrohungen wie die Microsoft-Office-Schwachstelle CVE-2017-8570 präventiv zu verhindern, ist denkbar einfach umzusetzen: Sobald Patches zur Verfügung stehen, sollten diese umgehend installiert werden. Beispielsweise stellt der Anbieter Microsoft zum monatlichen Patchday eine Vielzahl von Korrekturauslieferungen vor, mit der Nutzer bekannt gewordene Sicherheitslücken schließen können.

Allerdings hat ein zwei Jahre altes Patch für eine Schwachstelle, die damals als wenig kritisch eingestuft wurde, für IT-Sicherheitsteams wohl kaum Priorität. In Unternehmen, in denen aktuelle Bedrohungsinformationen nicht regelmäßig in die Patch-Priorisierung einbezogen werden, wird diese Schwachstelle vermutlich ungepatcht bleiben. Eine umfassende Schwachstellen-Management-Lösung hilft bei dieser Risikopriorisierung.

Zudem sollten Nutzer beim Öffnen von Anhängen höchste Vorsicht walten lassen, besonders, wenn dieser von einer unbekannten Firma stammt. Als weitere Vorsichtsmaßnahme empfiehlt es sich, nach dem Download des Anhangs den Bearbeitungsmodus und die Makros in Microsoft Word zu deaktivieren – allein das Öffnen der Datei oder das Drücken einer bestimmten Tastenkombination könnten der Impuls für den Start der Malware-Nutzdatei sein.

709 search results for „Sicherheit Schwachstelle“

NEWS | TRENDS 2019 | TRENDS WIRTSCHAFT | BLOCKCHAIN | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 1.440 einmalige Schwachstellen pro Unternehmen

Cyberkriminelle setzten 2018 vermehrt auf Kryptojacking. Mehr als die Hälfte der Cyberangriffe waren keine Malware-basierten Angriffe; Zahl der Attacken auf geschäftliche E-Mail-Adressen gestiegen. IBM Security gibt die Ergebnisse des X-Force Threat Intelligence Index 2019 bekannt: Erhöhte Sicherheitsmaßnahmen und ein gestiegenes Bewusstsein gegenüber Cyberangriffen zwingen Cyberkriminelle dazu, ihre Angriffstechniken auf der Suche nach Profit zu…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

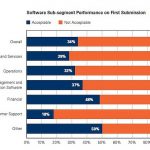

Schwachstellen aufspüren: Größte Studie zur Informationssicherheit im Mittelstand

Angaben von 3.000 am VdS-Quick-Check teilnehmenden Unternehmen belegen: KMU sind immer noch unzureichend gegen Cyberangriffe abgesichert. Schwachstellenanalyse ergibt den gravierendsten Verbesserungsbedarf im Themenblock »Management der IT-Sicherheit«. Vorteil für die Mittelständler: insbesondere in den am schlechtesten bewerteten Absicherungsfeldern erzielen schon einfache Maßnahmen eine hohe Schutzwirkung. Medienberichte über IT-Attacken nicht nur auf Unternehmen sind fast schon…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | KOMMENTAR | SERVICES | STRATEGIEN | TIPPS

IT-Sicherheit: Schwachstelle ist nicht gleich Schwachstelle

Nicht jede Schwachstelle hat das gleiche Bedrohungspotenzial – Kontextbezug ist essenziell für die Einschätzung des Bedrohungspotenzials. Sicherheitslücke ist nicht gleich Sicherheitslücke. Per se sind natürlich alle eine Bedrohung für die Sicherheit von Unternehmen, doch kann durch die Betrachtung des jeweiligen Kontextes einer Schwachstelle die aktuelle Bedrohungslage sehr viel genauer beschrieben und bewertet werden. Die…

NEWS | TRENDS SECURITY | IT-SECURITY

Report zur IT-Sicherheit: Rekordhöhe an Datenlecks und Schwachstellen in 2016

Anstieg der Cyberkriminalität in 2016 durch Nutzung unstrukturierter Daten. Spam als Verbreitungsweg für Ransomware steigt um 400 Prozent an. Finanzsektor erneut beliebtes Angriffsziel. Investitionen in Schutzmaßnahmen lohnen sich. IBM Security hat die Ergebnisse des IBM X-Force Threat Intelligence Index 2017 veröffentlicht. Der Report analysiert IT-Sicherheitsdaten von rund 8.000 IBM-Kunden in mehr als 100 Ländern…

NEWS | TRENDS SECURITY | IT-SECURITY | SERVICES

Schwachstellen in Sicherheitsprogrammen

Google-Forscher haben schwerwiegende Sicherheitslücken in den Sicherheitsprogrammen von Symantec und Norton aufgedeckt. Millionen von Privatkunden und Unternehmen sind hiervon betroffen, denn Angreifer könnten den kompletten Rechner übernehmen. Wie es immer wieder zu solchen Lücken – gerade in Sicherheitssoftware – kommen kann und was Anbieter in der Entwicklung berücksichtigen sollten, erklärt im Folgenden Julian Totzek-Hallhuber, Solution…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Schwachstellenanalyse: Sicherheitslücken in Unternehmensnetzwerken

In fast 85.000 Fällen boten vor allem falsch konfigurierte Systeme und ungepatchte Software Angreifern die Möglichkeit, das Unternehmensnetzwerk zu infiltrieren. Eine im Frühjahr 2016 durchgeführte Untersuchung von Firmennetzwerken durch die finnischen Cyber-Security-Spezialisten von F-Secure identifizierte tausende von schwerwiegenden Sicherheitslücken, durch die sich Angreifer unbemerkt Zugang zu den Unternehmen verschaffen hätten können. Mit Hilfe von F-Secure…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | TIPPS

Hauptursache von Sicherheitslücken und Online-Bedrohungen sind bekannte Schwachstellen

60 Prozent der C-Level-Führungskräfte erkennen Abweichungen zwischen den Prioritäten des Sicherheitsteams und jenen von IT Operations (SecOps), die zu Datenverlust, Produktionsausfällen und Image-Schäden führen können. BMC gab gemeinsam mit Forbes Insights die Ergebnisse einer Sicherheitsumfrage unter 300 C-Level-Führungskräften in ganz Europa und Nordamerika bekannt. Die Ergebnisse belegen, dass die Hauptursache für Sicherheitslücken und Online-Bedrohungen bekannte…

NEWS | TRENDS SECURITY | IT-SECURITY | KOMMENTAR | TIPPS

Verantwortung bei Herstellern und Usern: Sicherheitsschwachstellen in Routern

»Hart-codierte, also fest programmierte Anmeldeinformationen zählen zu den bekanntesten gängigen Sicherheitsschwachstellen für SOHO-Router (Small Office / Home Office) nahezu jedes Herstellers. Das sind keine Softwarefehler im herkömmlichen Sinne, aber spezifische Benutzernamen und Passwörter, die recht einfach und schnell ausnutzbar sind, bei Tausenden, Millionen dieser Geräte. Diese Hintertüren sind in der Regel nicht direkt erreichbar aus…

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS 2015 | IT-SECURITY | SERVICES

Software-Sicherheitslücken: Im ersten Halbjahr 2015 weltweit mehr Schwachstellen gemeldet als 2004 insgesamt

Allein in der ersten Hälfte dieses Jahres sind weltweit 2.662 Software-Sicherheitslücken gemeldet worden – mehr als im gesamten Jahr 2004. Darauf hat das Hasso-Plattner-Institut (HPI) aufmerksam gemacht. Nach Analyse des Potsdamer Uni-Instituts nehmen vor allem die mittelschweren Software-Schwachstellen deutlich zu. Diese hätten im vergangenen Jahr ihren bisherigen absoluten Höchststand erreicht, sagte HPI-Direktor Prof. Christoph Meinel.…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Sicherheitskultur als unternehmerischer Ansatz

Vorhersagen sind ein schwieriges Unterfangen, gerade in der zuweilen chaotisch anmutenden Welt der Cybersicherheit. Die Bedrohungslandschaft weitet sich aus. Offensive und defensive Technologien entwickeln sich weiter, und auch nationalstaatlich initiierte Angriffe werden nicht nur mehr, sondern auch raffinierter. Dieser Beitrag beschäftigt sich damit, wie Firmen eine Sicherheitskultur als unternehmerischen Ansatz etablieren und stärken können. Was…

NEWS | PRODUKTMELDUNG

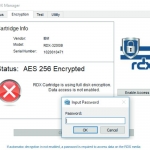

FIPS 140-2-Validierung: Sicherheitszertifikat für RDX-Verschlüsselung

Overland-Tandberg, Spezialist für Datenmanagement-, Backup- und Archivierungslösungen, hat die Hardwareverschlüsselung PowerEncrypt für RDX-Wechselplatten erfolgreich nach dem bedeutenden US-Sicherheitsstandard FIPS 140-2 validieren lassen. Produkte mit der begehrten FIPS 140-2-Validierung gelten als »vertrauliche« Produkte und stehen weltweit als Ausdruck von Datensicherheit und -integrität. In Europa gewährleistet FIPS 140-2 Verschlüsselungsstandards nach EU-DSGVO. Die FIPS 140-2-validierte Verschlüsselung ist…

NEWS | TRENDS 2019 | TRENDS SECURITY | IT-SECURITY | SERVICES

Drei unterschätzte Sicherheitsrisiken

Sicherheitsteams werden immer mehr zu einem integralen Bestandteil von Unternehmen und sind für den Erfolg wichtiger als je zuvor. Sie haben sich weiterentwickelt und werden zunehmend als legitimer Geschäftspartner und treibende Kraft für das Wachstum angesehen. In ihrer Rolle als Geschäftspartner gehört das Ermitteln von Unternehmensrisiken zu einer der wichtigsten Kompetenzen, die Sicherheitsteams bieten. Hierbei…