Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten; die Compliance muss im Gegenzug nachweisen, dass die Sicherheitsmaßnahmen zum Schutz der Daten angemessen sind.

Zu den häufigsten internen Schwachstellen, die die Datenbank-Sicherheit gefährden, zählen die Verwendung schwacher und gemeinsam genutzter Passwörter oder die immer noch weit verbreitete Nutzung von Standard-Systempasswörtern und -einstellungen. Auch fehlende Sicherheitstests vor der Implementierung, mangelhafte Datenverschlüsselung und unsichere Backups gehören zu den leicht vermeidbaren Risiken, die in vielen Unternehmen jedoch immer noch bestehen.

Zudem hat die Corona-Pandemie zusätzliche Gefahren für die Datenbank-Sicherheit mit sich gebracht. Ganz oben auf der Liste steht das Arbeiten an Remote-Standorten. Denn bei der Einrichtung des Fernzugriffs werden möglicherweise erhöhte Privilegien gewährt, was potenzielle Einfallstore für Cyberkriminelle eröffnet. Durch großangelegte Phishing-Kampagnen mit dezidiertem Corona-Bezug hat sich auch die Wahrscheinlichkeit erhöht, dass Angestellte Opfer von Social-Engineering-Angriffen werden.

Die Verpflichtung zu Compliance und Sicherheit

Compliance-Audits: Um den oben genannten traditionellen und neuen Risiken zu begegnen, ist es für Unternehmen wichtig, die spezifischen Anforderungen zu verstehen, die für Infrastruktur und Systeme gelten. In vielen Fällen kann dieser Prozess von einem Compliance-Audit profitieren, bei dem der Zustand bestehender Systeme anhand einer Reihe von regulatorischen Standards geprüft wird. Diese Audits können von internen oder externen Teams durchgeführt werden, wobei das Endergebnis der Nachweis der Compliance ist. In der Praxis basiert dies in der Regel auf der Verfügbarkeit und dem nachweisbaren Wert von Berichten, Run Books, Dokumentationen sowie Konfigurations- und Sicherheitseinstellungen, die jede Compliance-Anforderung oder jeden Prozess effektiv adressieren.

Automatisierungssoftware als Unterstützung: Führungskräfte sollten Compliance und Sicherheit als geschäftliche Vorteile betrachten und in die entsprechenden Ressourcen und Prozesse investieren, etwa in Automatisierungssoftware und Risikobewertungsmaßnahmen für interne Kontrollen, um ihre Verpflichtungen zu erfüllen. So sind beispielsweise Data Warehouses, die mit Automatisierungssoftware erstellt wurden, tendenziell sicherer als handcodierte Lösungen, die anfällig für menschliche Fehler sein können.

Gut geschultes Personal: Auch sollten schriftliche Verfahren und Richtlinien zum Umgang mit Geschäftspraktiken durch umfangreiche Schulungen für Management, Mitarbeiter und Auftragnehmer unterstützt werden. Entscheidend für den gesamten Prozess ist eine vollumfängliche Aufsicht, und ein spezielles Team sollte mit der Durchsetzung, Überwachung, Prüfung und Reaktion auf alle Vorwürfe oder Fälle von Fehlverhalten beauftragt werden. Selbst kleine Unternehmen sollten einen eigenen internen Auditor haben, dessen Aufgabe es ist, den aktuellen Zustand der Compliance-Bemühungen zu überprüfen und eventuelle Lücken zu schließen.

Softwaregestützte Schwachstellenerkennung: Viele Unternehmen setzen inzwischen spezielle Softwarelösungen ein, um die volle Kontrolle über ihre Datenbank-Sicherheit und Compliance zu übernehmen. Dabei können sie bestehende Schwachstellen in den heute weit verbreiteten Umgebungen identifizieren, von SQL Server bis hin zu Azure und Amazon, um nur einige zu nennen. Durch die Einstufung der Sicherheitsstufen über einen „Report Card“-Ansatz und die Analyse der Benutzerberechtigungen für alle Datenbankobjekte können sich IT-Teams beispielsweise auf die Härtung der Sicherheitsrichtlinien für jeden Datensatz konzentrieren und ihre Fähigkeit zur Einhaltung von Audits maximieren. In den zunehmend komplexen Umgebungen von heute kann diese Art von intelligentem, softwaregestütztem Ansatz den Grundstein für eine effiziente und effektive Strategie bilden.

Letztlich ermöglicht Compliance den Unternehmen, Kunden zu gewinnen, indem sie die Einhaltung von Vorschriften beispielsweise im Finanzbereich wie etwa PCI (Payment Card Industry Data Security Standard) oder SOX nachweisen. Dies gibt die Gewissheit, dass die Datenbanken geschützt sind, und minimiert die Möglichkeit, bei Verstößen von den Aufsichtsbehörden mit Geldstrafen belegt zu werden, die in der Regel mit einem Reputationsschaden und einer Beeinträchtigung der Kundenbindung einhergehen. Eine effektive, langfristige Strategie ist nicht nur eine Absicherung gegen Risiken, sondern eine nachweisliche Verpflichtung gegenüber allen Stakeholdern, dass die jeweilige Organisation bereit, willens und in der Lage ist, die von heutigen Unternehmen geforderten Standards zu erfüllen.

Thomas Heuer, Senior Account Director EMEA bei WhereScape

875 Artikel zu „Datenbank Sicherheit“

AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021 | NEWS | IT-SECURITY

Hybrid Cloud Backup – Mehr Sicherheit und Flexibilität

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Intelligentes Risikomanagement – Zeitgemäße Sicherheit für die Multi-Cloud-Infrastruktur

Die Multi-Cloud ist die neue Realität für viele Unternehmen, ob als Strategie gewählt oder durch andere Mittel erzwungen – wie Kundenpräferenz, Fusionen und Übernahmen oder staatliche Vorschriften. Vorausschauende Unternehmen haben sich damit abgefunden, dass diese Realität für ihr Unternehmen eintreten wird – oder bereits eingetreten ist. Unternehmen planen, mehrere Clouds intelligent zu verwalten und proaktiv…

NEWS | CLOUD COMPUTING | IT-SECURITY

Auf dem SaaS-Auge blind – Angst vor E-Mail-Angriffen blendet Sicherheitsverantwortliche

Der E-Mail-Verkehr gilt immer noch als kritischstes Einfalltor für Cyberangriffe, während SaaS-basierte Angriffe zunehmen – Sicherheitsverantwortliche nehmen das Risiko bislang jedoch kaum war. Vectra AI, tätig im Bereich NDR (Network Detection and Response), weist im Zuge der jüngsten Sicherheitsvorfälle in Zusammenhang mit SaaS-Anwendungen erneut darauf hin, wie kritisch dieser Bedrohungsvektor ist. Im Zuge der digitalen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

NEWS | BUSINESS | DIGITALISIERUNG | SERVICES

HR im Umbruch: Digitalisierung erhöht Leistungsfähigkeit und Krisensicherheit gleichermaßen

Demografische Entwicklung, Globalisierung und Digitalisierung sorgen für einen Umbruch im HR-Bereich – und die Corona-Krise hat deutlich gemacht, wie wichtig es ist, das operative Geschäft auch aus der Ferne weiterführen zu können. Intelligente Software ermöglicht nicht nur einen zeit- und ortsunabhängigen Zugriff, sie erlaubt es durch Standardisierung und Automatisierung auch, die Aufwände für administrative Aufgaben…

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | WHITEPAPER

BSIMM: Ein Fahrplan in Richtung Softwaresicherheit

Das Building Security In Maturity-Modell ist ein Studiendesign zu real existierenden Software Security Initiatives, kurz SSIs [1]. Hier werden die Praktiken vieler verschiedener Unternehmen quantifiziert und hinsichtlich von Gemeinsamkeiten sowie individuellen Variationen beschrieben. Dadurch liefert der Bericht quasi ein Spiegelbild der Softwaresicherheit von Unternehmen rund um den Globus. Die Ergebnisse sind zwar besonders relevant für Unternehmen, die Softwarekomponenten…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Ohne Unterstützung der Geschäftsführung keine Sicherheitskultur – Die menschliche Firewall

NEWS | PRODUKTMELDUNG

IT-Security-Awareness: Informationssicherheit »for a better working life«

secion stärkt IT-Security-Awareness der NEW-WORK-Mitarbeiter. Die secion GmbH, die IT-Security Division der Unternehmensgruppe Allgeier, wurde als IT-Sicherheitsspezialist engagiert, um bei den über 1.500 XING-Mitarbeitern (Marke der NEW WORK SE) unternehmensweit und standortübergreifend Schulungen für IT- und Informationssicherheit durchzuführen. Nach der gemeinsamen Betrachtung der Möglichkeiten entschieden sich die Projektverantwortlichen bei der NEW WORK SE für…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Mainframe-Umfrage 2020: Anpassen, Automatisieren und Sicherheit haben höchste Priorität

IBM Z ist entscheidend für den digitalen Erfolg. BMC hat die Ergebnisse des 15th Annual Mainframe Survey veröffentlicht. Sie zeigen eine starke Zustimmung für die Mainframe-Modernisierung, neue strategische Prioritäten und ein Erstarken der nächsten Generation von Mainframe-Talenten. Als größte Umfrage ihrer Art interviewt der jährliche Mainframe Survey über tausend Führungskräfte und Mainframe-Experten zu ihren Prioritäten,…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

Tipps zum effizienten Einsatz von Datenbanküberwachungstools

Ist »gut genug« auch günstig? Ob Interaktion mit den Kunden in einem Onlineshop, Zugriffe auf Ressourcen einer Website oder die betriebsinterne Nutzung von Softwareanwendungen: Datenbanken sind eine tragende Säule zahlreicher Geschäftsprozesse. So können auch kleine Probleme auf Datenbankebene verlangsamte Abläufe mit sich bringen oder gar zu Ausfallzeiten führen. Laut Gartner liegen die durchschnittlichen Kosten für…

NEWS | CLOUD COMPUTING | SERVICES | TIPPS

Speichern in der Cloud: Fünf Tipps, um Benutzerfreundlichkeit und Sicherheit zu kombinieren

Mit Hilfe von Cloud-Lösungen lassen sich im Prinzip unlimitierte Mengen an Daten standort- und geräteunabhängig sichern. Der Speicherplatz auf den eigenen Geräten und innerhalb der eigenen Infrastruktur wird so geschont. Dafür benötigt der Nutzer nur eine Internetverbindung und eine entsprechende Anwendung – innerhalb kürzester Zeit steht das zusätzliche Laufwerk auf Cloud-Basis zur Verfügung. Und nicht…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Sicherheitslücken in der Public Cloud

Mehr als die Hälfte der Unternehmen in Deutschland hat in den letzten zwölf Monaten Verdachts- oder Vorfälle der Datensicherheit in der Public Cloud registriert. Laut KPMG Cloud-Monitor 2020 ist der Anteil der Unternehmen mit bestätigten Vorfällen von 2018 auf 2019 um vier Prozent gesunken, allerdings haben im gleichen Zug mehr Public Cloud-Nutzer Verdachtsfälle geäußert. 2019…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

IT-Entscheidungsträger greifen für Data Warehouses und Datenbanken zur Cloud

Analysedaten in die Cloud verschieben: Das sehen 43 Prozent der Umfrageteilnehmer einer globalen Studie als einflussreichsten Cloud-Trend. In Deutschland gehen 37 Prozent der Befragten mit dieser Einschätzung mit. Die MariaDB Corporation befragte in einer globalen Studie deutsche und internationale IT-Führungskräfte zu allgemeinen Cloud- und Datenbanktrends und zu den Auswirkungen von Covid-19 auf IT-Entscheidungen. In Deutschland…

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud verändert alles –Auswirkungen von »as a Service« auf die Cybersicherheit

Auf die eine oder andere Art haben praktisch alle Unternehmen Berührungspunkte mit der Cloud, selbst wenn es vielen nicht unbedingt direkt bewusst sein mag. Je nach Art und Umfang der Cloud-Nutzung entstehen dadurch direkte Folgen für die Cybersicherheit, die Andreas Müller, Director DACH bei Vectra AI erläutert. Die Migration von Unternehmen in die Cloud…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | IT-SECURITY | STRATEGIEN

Warum DLP für eine umfassende Sicherheitsstrategie erweitert werden muss

Data-Loss-Prevention-Lösungen (DLP) sind nun schon seit mehr als zehn Jahren ein fester Bestandteil der IT-Sicherheitsstrategie vieler Unternehmen. Was zunächst als Nischen-Technologie im Militär begonnen hat, wird heute von den meisten Unternehmen eingesetzt, um den Verlust sensibler Daten zu vermeiden. Zweifellos stellen DLP-Lösungen auch weiterhin ein wertvolles Tool zum Schutz kritischer Informationen dar. Allerdings hat…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Datensicherheit und Datenschutz: Das Vertrauen im Kundenservice gewinnen

Wie Unternehmen mit den Daten ihrer Kunden umgehen, bewerten Verbraucher in einer aktuellen Umfrage von Genesys. Aus dieser lässt sich klar herauslesen: Big Data und künstliche Intelligenz haben in den Contact Centern nur Erfolg, wenn der Mensch der Technik hinsichtlich Datensicherheit und Privatsphäre vertraut. Darin liegt eine Chance. Nach dem langen Corona-Lockdown beginnen viele…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

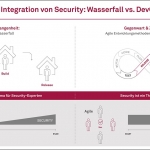

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | ONLINE-ARTIKEL

Datenbankadministratoren: Die stillen Krisenmanager

Während Security-Verantwortliche in der aktuellen Pandemiekrise in Unternehmen meist eine verstärkte Aufmerksamkeit zu Teil wird, geraten Datenbankadministratoren (DBAs) in Vergessenheit. Dabei sind sie denjenigen, die einen essenziellen Beitrag dazu leisten, dass digitale Geschäftsprozesse reibungslos ablaufen. Ihre alltäglichen Herausforderungen haben sich derzeit spürbar verstärkt. Daran lassen sich nicht zuletzt Entwicklungstendenzen für den IT-Markt ablesen. Die…

NEWS | TIPPS

5 Best Practices: Cloud-Sicherheit für das Home Office

Der zunehmende Einsatz von Heimarbeit macht kritische Anwendungen in der Public Cloud verwundbar, warnen die Sicherheitsexperten. Die Verlagerung in das Home Office ermöglicht es Unternehmen zwar, weiter zu arbeiten, aber es gibt auch eine Kehrseite: Mitarbeiter sind daheim nicht durch die Sicherheitskontrollen geschützt, die im Unternehmensnetzwerk verfügbar sind. Tatsächlich steigt die Wahrscheinlichkeit des Diebstahls und…

NEWS | HEALTHCARE IT | IT-SECURITY | AUSGABE 3-4-2020

IT-Sicherheit – Das »smarte« Krankenhaus richtig absichern

Die Digitalisierung bietet der Gesundheitsbranche enorme Chancen. Doch immer öfter kommt es zu einer Störung der digitalen Abläufe. Mit gravierenden Folgen: Erst kürzlich legte ein Hacker-Angriff den gesamten Krankenhausbetrieb im Klinikum Fürth lahm. Um sich besser vor solchen Attacken schützen zu können, brauchen »smarte« Krankenhäuser neue IT-Sicherheitskonzepte und den Einsatz innovativer IT-Sicherheitslösungen.

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

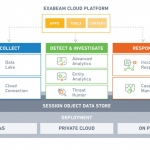

Durch Machine Learning und Analytik mehr Sicherheit in der hybriden Cloud

Heutzutage nutzen die meisten Betriebe bereits in der ein oder anderen Form Cloud-Lösungen. Neben den vielen Vorteilen, die die Cloud bieten kann, vergrößert sie jedoch auch die Angriffsfläche. Um ein hohes Maß an Sicherheit auch in der Cloud zu garantieren, können moderne Sicherheitslösungen mit maschinellem Lernen, Analytik und Automatisierung helfen. Die meisten IT-Abteilungen sind…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL

Public Cloud ohne Risiken: Vier Tipps für Datensicherheit

Mit der fortschreitenden Digitalisierung entwickeln sich auch die Geschäftsanforderungen rasant weiter. Dabei ist die schnelle Bereitstellung von Unternehmensanwendungen für die Einführung neuer, verbesserter Geschäftsabläufe zentral. Für viele Unternehmen ist die Auslagerung von Workloads in die Public Cloud dafür das Mittel der Wahl. Hochverfügbarkeit, Skalierbarkeit sowie Kosteneffizienz eröffnen die Möglichkeit, innovative betriebliche Entwicklungen mit geringem Aufwand…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Mit fortschreitender Pandemie überwiegt die finanzielle Unsicherheit die gesundheitlichen Bedenken

Der Nachrichtenkonsum steigt und die Menschen gestalten ihren Alltag achtsamer. Die aktuelle Analyse des COVID-19-Barometers, der globalen Verbraucherstudie von Kantar, untersucht, wie die Menschen im Verlauf der Pandemie reagieren und sich an die »neue Normalität« anpassen. Die zweite Welle der Befragung von mehr als 30.000 Verbrauchern in über 50 Ländern zeigt unter anderem folgende…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Sicherheitsexperten investieren verstärkt in Cloud-Sicherheits- und Automatisierungstechnologien

CISOs (Chief Information and Security Officers) sind in Unternehmen und Organisationen für die Abwehr von Cyberangriffen verantwortlich. 86 Prozent der Sicherheitsexperten sagen, dass der Einsatz von Cloud-Sicherheit die Transparenz ihrer Netzwerke erhöht hat. 42 Prozent leiden an einer Cybersicherheitsmüdigkeit, die als Resignation bei der proaktiven Verteidigung gegen Angreifer definiert wird. Die Herausforderungen bei der Verwaltung und…

NEWS | IT-SECURITY

Ein Zero-Trust-Modell mithilfe von File Integrity Monitoring (FIM) und Sicherheitskonfigurationsmanagement (SCM) implementieren

Vor inzwischen annähernd zehn Jahren prägte John Kindervag, damals Analyst bei Forrester, den Begriff des »Zero Trust«. Er entwickelte das Modell im Jahr 2010 zu einer Zeit, da viele Unternehmen gerade erst damit begonnen hatten, grundlegende Regelungen zur Cybersicherheit einzurichten. Gleichzeitig gingen Firmen in zu hohem Maße von einer nur angenommenen Sicherheit innerhalb der Grenzen ihrer Netzwerke aus.…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

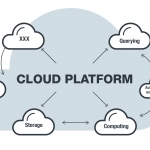

Fehlkonfigurationen sind größtes Sicherheitsrisiko für die Cloud

Untersuchung zeigt: Cybersicherheit muss bei allen Punkten der Cloud-Migration berücksichtigt werden. Laut des neuesten Forschungsberichts zur Cloud-Sicherheit von Trend Micro sind menschliche Fehler und komplexe Implementierungsprozesse die Hauptgründe für Sicherheitsprobleme in der Cloud [1]. Das Marktforschungsunternehmen Gartner prognostiziert, dass bis 2021 über 75 Prozent der mittleren und großen Unternehmen eine Multi-Cloud- oder Hybrid-IT-Strategie einführen werden…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Corona-Pandemie: Unsicherheit, Umsatzeinbrüche und mehr Home Office

Geschäftstermine werden verschoben oder fallen aus, das Team arbeitet vom Home Office: Die Corona-Krise hat vielfältige Auswirkungen auf Unternehmen. Eine aktuelle Umfrage des Markt- und Meinungsforschers YouGov unter Unternehmensentscheidern in Deutschland zeigt, dass vor allem die Unsicherheit und Sorge unter den Mitarbeitern sehr verbreitet ist. 60 Prozent der Befragten geben an, dass dies in ihrem…

NEWS | IT-SECURITY | SERVICES | TIPPS

Verschärfte Gefahrenlage der IT-Sicherheit durch COVID-19

Aufgrund der aktuellen Ausgangslage der Home-Office-Regelungen ausgelöst durch COVID-19 wird die bisherige Gefahrenlage in der IT-Sicherheit zusätzlich strapaziert. Das German Competence Center against Cyber Crime sieht die wesentlich gestiegene Gefahr einer Zunahme von Cybercrime. Durch bestehende Schwachstellen und weitere Kommunikationswege kann die bisherige IT-Sicherheit zusätzlich durch DDoS-Angriffe, Ransomware oder Phishing strapaziert wer-den. Der gemeinnützige Verband…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sechs Schritte zur Sicherheit in der AWS Cloud

Wer hat auf was Zugriff? Wie wird kontrolliert, wer Zugriff hat? Und an welchen Stellen sind im Falle eines Cyberangriffs welche Maßnahmen einzuleiten? Die Zahl der Unternehmen, die auf die Vorteile einer Cloud-Infrastruktur von AWS setzen, wächst rasant. Unternehmen aller Größenordnungen sind dabei jedoch im Zuge der Shared Responsibility für einen Teil der IT-Sicherheit ihrer…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2020: Vier konkrete Bedrohungsszenarien

Jedes Jahr erstellen die Experten von Stormshield eine Analyse der Tendenzen, die sich für das angebrochene Jahr abzeichnen. Auf den Prüfstand stellt der Hersteller dabei selbst schwache Angriffssignale aus dem Vorjahr, die jüngsten Branchenanalysen und die Meinungen seiner Sicherheitsspezialisten. Daraus resultiert 2020 ein Ausblick mit vier Hypothesen und Szenarien, die alles andere als realitätsfremd sind.…

NEWS | DIGITALISIERUNG | IT-SECURITY | KOMMENTAR

Digitale Sicherheit: Täter lernen schneller, als Opfer

»Wieder ist Safer Internet Day. Wieder erzählen wir uns gegenseitig, wie schön es wäre, wenn jeder mithelfen würde die digitale Welt sicherer zu machen. Und möglicherweise wird wieder dieser gute Vorsatz schon einen Tag später vergessen sein. Im nächsten Jahr dann auf ein Neues? Nein, es darf so nicht weiter gehen«, lautet das Fazit…

NEWS | CLOUD COMPUTING | IT-SECURITY

Cloud-native Sicherheitsplattformen – Neues Zeitalter in der Cybersicherheit

Herkömmliche Sicherheitstools und -methoden erweisen sich zunehmend als ungeeignet, um die entwicklergetriebenen und infrastrukturunabhängigen Multi-Cloud-Modelle der Cloud-Native-Ära zu schützen. Palo Alto Networks sieht darin den Beginn eines neuen Zeitalters in der Cybersicherheit, das dominiert wird vom Konzept einer Cloud Native Security Platform (CNSP) – einer Sicherheitsplattform, bei der Cloud-native Technologien im Mittelpunkt stehen. Bei…